2023年第三季的DDOS攻击

新闻概览

在2022年第三季度,DDOS攻击似乎往往是出于政治动机。与以往一样,大多数新闻都集中在俄罗斯和乌克兰之间的冲突上,但本季度其他引人注目的事件也影响了DDOS的面貌。

亲俄的"血网"集团自2022年1月n以来一直在活动,他们对更多的网络攻击负有责任。据黑客主义者自己说,爱沙尼亚有200多个网站 受害于他们的袭击 ,包括电子支付系统。在立陶宛附近, 网站和电子服务 伊格尼西组织的成员被击中。这两起袭击都被受影响的组织描述为过去10-15年来他们所面临的最大规模的袭击。

杀手也 声称的责任 对美国联邦电子纳税系统网站和服务的攻击。攻击者在电报中说,他们正在"测试一种新的DDOS方法"。"在攻击期间,他们说,网站管理部门试图改变DDOS保护供应商,但随后进行了反思。另外,杀网还扰乱了 美国国会网站 几个小时。

在太平洋的另一边,日本有四个不同政府部门的20个网站 是被DDOS攻击击中的 .恐怖分子也声称参与了这起事件。防守方在24小时内消除了主要损害,尽管电子政府门户网站在第二天继续遇到访问问题。

鲜为人知的亲俄团体诺阿057(16)因袭击俄罗斯联邦而受到赞扬。 芬兰议会网站 以及政府的出版物档案,他们设法暂时脱机。如果人们相信该组织的电报渠道,那么这次袭击的原因是"[芬兰]官员如此渴望加入北约。"

反过来,俄罗斯资源受到亲乌克兰的黑客分子的DDOS攻击。受害者包括 科洛纳支付 ,以及 和平号 支付系统以及俄罗斯国家支付卡系统,确保和平号的运行和更快的支付系统。更重要的是,激进分子 使倒下 公司网站、呼叫中心和短信供应商; 显著的 其互联网银行服务和移动应用程序以及瑞士国家储蓄银行遭到破坏 报告的 第三季度头两个月,450次击退DDOS攻击。根据俄罗斯联邦储蓄银行的数据,这个数字与前五年的数字相同。

电子文件管理系统,特别是知识产权系统和税务数据系统,也在 开火线 .他们的网站要么走下坡路,要么走慢,这给奶制品生产商造成了供应困难。政党网站 统一俄罗斯 , 统一俄罗斯青年卫队 ,以及 一个公正的俄罗斯-为了真理 .

媒体媒体也没有不受关注:俄罗斯新闻社和人造卫星遭受了袭击。 过时的 差不多24小时了,而法克蒂的网站 无法获得 一段时间。与此同时,暴风雪 报告的 俄罗斯14个城市的70家地方报纸,其中包括布良斯克、卡卢加、车里雅宾斯克、普斯科夫、翁斯克、图明和索奇,遭到了垃圾运输的袭击。

一波DDOS攻击席卷了许多科技和娱乐公司。黑客主义者 攻击 大约20个俄罗斯视频会议平台。受影响的服务有特雷康夫、录像机、韦伯、RU和我所关心的。同样地 有目标的 是基诺玛、莫瑞电影院、卢克索、阿尔玛兹电影院和其他电影院的网站。黑客还试图关闭汽车信息门户网站 德罗姆 ,无人机商店 肌激素 ,以及保安供应商 阿凡加德 .

已经在 Q1 ,各种网站和应用程序可以让那些同情乌克兰的技术上缺乏经验的用户加入DDOS对俄罗斯资源的攻击。讲俄语的特拉小组利用了这种大肆宣传。七月,谷歌研究人员 报告了一个安卓恶意软件 以攻击俄罗斯网站的DDOS工具为幌子,由网络犯罪分子进行传播。据专家说,这是图拉有史以来第一个安卓恶意软件。

除了俄罗斯和乌克兰之间的冲突,也有报道称,在地球上其他热点地区发生了出于政治动机的DDOS攻击。美国国会议长佩洛西访问台湾不仅在中国大陆引起了公众的强烈抗议,而且引发了一连串的网络攻击。 在她来到岛上之前 在数小时内 在…之后 .特别是,台湾总统和国防部的网站出现了停顿。受影响的还有外交部和桃园国际机场的在线资源。

当网络犯罪分子攻击以色列卫生部和特拉维夫阿维夫市的网站时,以色列也成为了DDOS的目标。因此,从国外获得这些资源受到限制。网络攻击的责任 被塔伊拉(又称阿尔塔雷亚)声称 ,一个反对北约及其盟国的组织。

后苏联的空间也是活动的温床。亚美尼亚和阿塞拜疆之间的冲突不断升级,国防和安全部发动攻击 撞击集体安全条约组织的正式地点 ,俄罗斯领导的欧亚大陆军事联盟。集体安全条约组织报告说,袭击者打着DDOS的幌子,企图改变其网站上的一些信息。9月最后三个月,互联网的卡扎赫斯坦部分 面对国防部的攻击 从国外来的。与此同时,当地媒体(顶级媒体、新时代、斯凯夫新闻)也是 受到DDOS攻击 .

第三季度的一些事件不能明确地描述为政治事件。例如,俄罗斯环境公司报告说 DDOS攻击新的次级物质资源交换 在宣布发射该平台之后。虽然这可能是黑客主义运动的一部分,但新的在线资源经常会面临DDOS攻击,甚至在安静的时候也不会直播。最大的俄语洪流追踪器 追踪者 以及娱乐门户网站 生活62 也承认在第三季受到攻击。这两个网站都受到了版权侵权指控的困扰,而在俄罗斯,作为海盗资源的"追踪者"也被封锁了。

此外,一些专门从事DDOS保护的公司报告说,第三季度发生了重大袭击。

阿卡迈宣布了对来自东欧的同一客户的两次重大袭击。在这两种情况下,攻击者每秒发送的数据包数量都是惊人的。在第一次袭击中, 七月二十一日 阿卡马说,目前的峰值是每秒6.596亿包,创下了当时欧洲的新纪录。这不是一个孤立的案例:7月,同一客户遭到70多次攻击。记录保存到 9月12日 当另一次攻击每秒发射7.048亿包时。

为了延续第二季度的趋势谷歌说 阻断了基于https的ddos攻击 这一数字达到了每秒4600万次的峰值,比我们在报告中提到的破纪录的https攻击多77%。 先前的报告 .据专家称,这次袭击涉及来自132个国家的5,000多个IP地址,其中约30%来自巴西、印度、俄罗斯和印度尼西亚。地理分布和僵尸网络特征表明了莫里斯家族的使用。

卢明 报告的 停止客户机服务器上每秒容量超过1兆字节的攻击。在攻击发生时,目标服务器正在提供游戏服务。在事件发生前一周,攻击者测试了各种DDOS方法,并通过向三个不同的C2服务器的机器人发出命令,研究了受害者的保护能力。

游戏服务经常是DDOS的目标。在第三季 盖金娱乐服务员 ,发展了 战雷 , 被录取的 ,以及 横断线 ,遭到了一系列的袭击。从9月24日开始,用户仍然 抱怨的 在撰写本报告的时候。为了减少DDOS攻击的负面影响,盖金公司承诺延长其促销期和优质订阅期,并向玩家发放整整一周的奖金。

北美数据中心 最后幻想14 在8月初遭到袭击 .玩家体验连接、登录和数据共享问题。暴雪的多人游戏- 召职 , 魔兽世界 , 监视 , 上石 ,以及 暗黑破坏神:不朽的 -是否 同时也给 又来了。

在纳维和英雄队的比赛中 拖了一个多小时 因为他们攻击个别球员。比赛在组织者应对了威胁之后才继续进行。

反过来,游戏的开发者们 坦基在线 宣布他们已经 最后消除了一系列DDOS攻击 从夏天开始就一直困扰着球员。在加强了对服务器的保护和稳定之后,组织者感谢球员们的耐心,并赠送了奖品。

这并不是本季度DDOS攻击游戏服务的唯一好消息:在瑞典,警方 扣留 一名DDOS攻击埃斯波特的嫌疑人 商务英语:开始 竞技台。如果被定罪,他们将面临6个月至6年的监禁。

在国家一级也正在实施反残疾人发展措施。例如,以色列 宣布的 启动了旨在确保国家数字资源安全的网络数据交换项目。根据以色列国家网络管理局的说法,拥有一个单一的保护综合体将"通过在国家网络周边实施新的机制和减少大规模网络攻击的危害来提升国家网络安全。"

在孟加拉国,政府计算机事件反应小组 必需的 所有主要组织,包括负责国家信息技术基础设施的组织,都将制定和实施反歧视措施。这是在据报袭击激增之后发生的。

与此同时,在第三季度,全球法律共识认为,任何ddo攻击都构成网络犯罪,这一共识来自一个意想不到的来源。匈牙利电缆通信协会( Mksz ) 要求的 修改法律,正式允许MksZ成员和电信业的合法企业实施DDOS攻击,作为打击IPTV盗版的手段。传统的措施,如封锁IP地址和域名,被称为缓慢和无效,而法律认可的网络攻击可能真正迫使用户放弃海盗服务。

不仅匈牙利电信公司有打击网络犯罪的想法。在搜查软件集团洛克比特公司委托专业网络安全公司后,开始发布机密数据, 不明人物遭到袭击 信息泄露的地点。他们发送的信息包中有一个措辞明确的信息:删除的,信任的。

季度趋势

2022年第三季度的主要惊喜是缺乏惊喜,这一点自2021年底以来一直存在。但这并不意味着这是一个乏味的季度。让我们看看统计数字。

首先值得注意的是,与上一个报告所述期间相比,各类DDOS攻击的数量显著增加。与此同时,四分之一的情况是相当标准的:一个相对平静的夏季,紧接着数字发展系统活动的激增。9月份,卡巴斯基DDOS保护小组击退了本季度51%的攻击,这与前两个月的数字大致相同。这是我们每年观察和报告的正常情况。秋季的增长通常更像夏季衰退后的复苏,但事实仍然是9月DDOS攻击的次数总是大幅增加。这是由于在懒惰的夏季几个月后活动普遍增加:人们从假期回来,学生回到学校,一切都恢复了,包括DDOS市场。

然而,不同寻常的是,智能攻击的比例持续增长,达到53%,已经占据了大多数,创下了我们观察历史上的新纪录。此外,本季度针对HTTP(S)的DDoS攻击首次超过了针对TCP的DDoS攻击,尽管后者更容易组织并且仍然是最常见的DDoS类型。

最有趣的是,从绝对值上看,在过去的一年里,对http的攻击次数一直相当稳定。攻击协议的比例呈下降趋势,这很好地反映了总体趋势:愚蠢DDOS攻击的比例正在下降,而智能攻击的比例正在上升。这种情况迟早会发生,因为攻击方和防守方的工具都在不断发展,而且越来越容易获得。组织l7攻击越来越容易,而l4攻击正在失去其效力。因此,专业人员使用它们的纯粹形式越来越少(尽管L4向量仍然在混合攻击中被发现),业余者使用的越来越多。以上数字很好地说明了这一点。

请注意,这个第一季2022的统计数据:在TP上的DDOS攻击次数是在TP上的一半。2月和3月,由于地缘政治局势,非专业人员攻击事件显著增加,具体情况见 我们的报告 .黑客主义者热情但变化无常。很快厌倦了DDOS,他们转向了其他攻击,DDOS的份额开始下降。到了第三季度,它趋于为零。与此同时,在第一季度增加后,高质量专业攻击的数量仍然很高。目标也没有改变:主要是金融和政府部门。这两个事实加强了我们的看法,即从春季到至少9月底,专业人员都在努力打击这些部门,这反映在我们的统计数字中。

就DDOS攻击的持续时间而言,没有新的记录:如果Q2是有史以来最长的攻击,那么Q3就更平静了:平均来说,攻击持续约八小时,最长的持续时间不到四天。与上一季度相比,这看起来相当温和,但数字仍然巨大:去年第三季度,DDOS攻击的持续时间是以分钟,而不是以小时衡量的。在这方面,局势仍然具有挑战性。

DDOS攻击统计

方法论

卡巴斯基打击网络威胁的历史悠久,包括不同类型和复杂性的DDOS攻击。公司专家使用卡巴斯基DDOS情报系统监控僵尸网络。

作为卡巴斯基DDOS保护的一部分,DDOS情报系统拦截并分析了机器人从C2服务器收到的命令。系统是主动的,而不是被动的,这意味着它不等待用户设备受到感染或命令被执行。

本报告载有2022年第三季度国防部情报统计数据。

在本报告中,只有在僵尸网络活动期间的间隔不超过24小时的情况下,这一事件才算为一次性的毒品攻击。例如,如果同一僵尸网络在24小时或24小时以上的间隔时间内对同一资源进行攻击,将计算两次攻击。来自不同僵尸网络但针对一个资源的机器人请求也被视为单独的攻击。

被攻击者和用于发送命令的C2服务器的地理位置由其各自的IP地址决定。在本报告中,DDOS攻击的独特目标的数量是按季度统计中唯一IP地址的数量计算的。

DDOS情报统计只限于卡巴斯基检测和分析的僵尸网络。请注意,僵尸网络只是用于DDOS攻击的工具之一,本节没有涵盖在本报告所述期间发生的每一个DDOS攻击。

季度摘要

In Q3 2022:

- 卡巴斯基的DDOS情报系统检测到57116次DDOS攻击。

- 受39.60%袭击影响的39.61%的目标位于美国。

- 一周中最忙的一天(15.36%的袭击)是星期五,最平静的一天(12.99%)是星期四。

- 7月份的对比最为鲜明:第一次和第五次袭击分别为1494次和1492次,第24次仅为135次。

- 持续不到4小时的攻击占攻击总时间的60.65%,占攻击总次数的94.29%。

- UDP洪水占袭击总数的51.84%,SYN洪水占26.96%。

- 试图侵入卡巴斯基SSH蜜月的机器人比例最大的国家是美国(17.60%)。

攻击地理位置

在2022年第三季度,前四个受攻击国家的资源与上一个报告所述期间相比没有变化。尽管损失了6.35个百分点,美国(39.60%)仍保持在第一位。中国大陆的份额(13.98%)增长了几乎相同的水平,上升了6.31个百分点,获得了第二位。德国(5.07%)排名第三,法国(4.81%)排名第四。

上个季度,香港(4.62%)在DDOS攻击次数最多的10个国家和地区中名列榜首。该公司本季度的份额翻了一番多,现在排在第五位。巴西(4.19%)升至第六位,加拿大(4.10%)和英国(3.02%)分别降至第七和第八位。排名前10位的是新加坡(2.13%)和荷兰(2.06%)。

按国家和地区分布的独一无二的ddo攻击目标几乎是攻击等级的一个复制品。首当其冲的是美国(39.61%),其次是中国大陆(12.41%),中国大陆的份额在本季度增长最显著,上升了4.5个百分点。第三位仍然是德国(5.28%),第四位是法国(4.79%)。

在攻击分布方面,巴西(4.37%)和香港(4.36%)按特定目标数目排名第五和第六,但顺序相反。前者是略微增加DDOS目标的所在地,而后者则比前一报告期有较大的增长,上升了2.36个百分点。加拿大(3.21%)、英国(2.96%)和新加坡(2.11%)占据了表中的7-9条线,而第十位是波兰(2.00%),荷兰(1.86%)排在前10位。

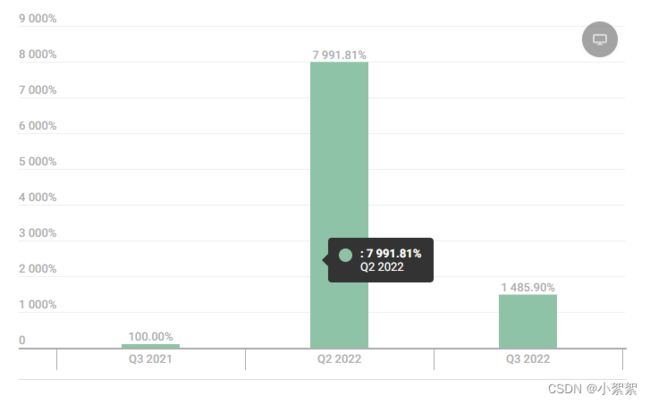

DDOS攻击次数的动态

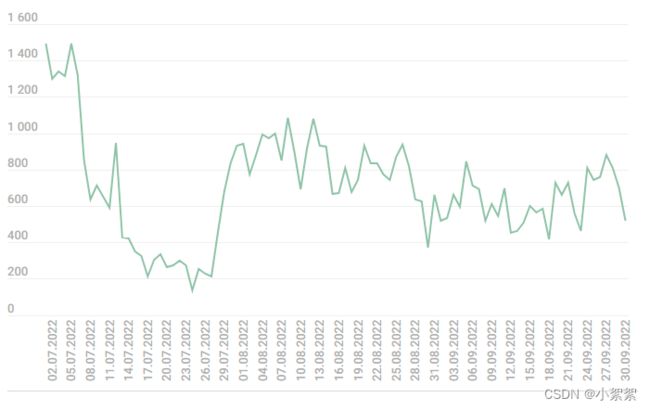

2022年第三季度的DDOS攻击次数再次下降。与前一报告期相比,前一报告期下降了13.72%,本季度又下降了27.29%,降至57116人。8月被证明是最繁忙的月份,卡巴斯基的DDOS情报系统平均每天检测到824次袭击。另一方面,7月份的情况平静下来:在本月份的所有袭击中,45.84%发生在头七天,维持了6月份的动态,平均每天1301起;然而,从第二周开始,每日袭击的平均次数降至448起。因此,7月份的平均值仅为每天641次DDOS攻击,略高于更安静的9月份,9月份的平均值为628.5。与此同时,9月份的袭击在整个月份的分布更加均匀。

这个季度的高峰和低谷都在7月份出现:最具攻击性的一天是第一天(1494次袭击);最平静的是第24天(135次)。8月份,仅第8次和第12次(分别为1087次和1079次)就记录了一千多起袭击事件,最安静的一天是第30次(373次)。9月份没有值得注意的高峰或低谷。

三季周日(13.96%)比上一次报告所述期间下降了1.85个百分点,失去了在交通量方面的领先地位。周六的股价也有所下降,但仍高于15%。按DDOS攻击次数排列的第一位出现在星期五,从13.33%上升到15.36%。周四是唯一一个股价跌至13%以下,跌至12.99%的日子。

周四也是唯一一个股价下跌的工作日。

DDOS攻击的持续时间和类型

在2023年第三季度,持续20小时或20小时以上的袭击占袭击总时间的19.05%。这一数字在上一个报告所述期间下降后几乎增加了两倍,几乎达到年初的水平。因此,长期攻击的比例从数量上增加:从0.29%增加到0.94%。

长达4小时的短攻击略减至94.29%。与此同时,他们在整个DDOS攻击持续时间中所占的份额从74.1%下降到60.65%。持续5至9小时的袭击占第二位(占袭击的3.16%);持续10至19小时的袭击占第三位(占1.60%)。

第三季最长的攻击持续451小时(18天19小时)。这远远超过了第二名241小时(10天1小时)。攻击的平均持续时间略微增加到2小时2分钟左右,这并不奇怪,因为持续攻击的比例增加,短期攻击的比例减少。

结论

第三季至2023年的情况表明,在今年上半年动荡不安之后,DDOS市场实现了稳定,尽管仍有困难。然而,形势每季度都在变化,预测最多也只是暂时性的:几乎任何事情都可能发生。也就是说,我们预计第四季度不会出现任何大幅飙升或下跌。如果我们的结论是正确的,而且市场确实回到了可预测的轨道上,我们预计第四季度会有与第三季度相似的指标,根据我们通常看到的接近年底的轻微增长进行调整。无论如何,从攻击的数量和质量来看,我们可以假定这种发展。至于持续时间,在这里我们只能猜测:DDOS市场仍然很远,而且攻击的长度往往会上下跳跃。我们希望第四季度在这方面也表现出相对的稳定性,不会打破任何记录。