- 2025年零基础入门学网络安全(详细),看这篇就够了

网安大师兄

web安全安全网络网络安全密码学

基于入门网络安全/黑客打造的:黑客&网络安全入门&进阶学习资源包一、自学网络安全学习的误区和陷阱1.不要试图先成为一名程序员(以编程为基础的学习)再开始学习我在之前的回答中,我都一再强调不要以编程为基础再开始学习网络安全,一般来说,学习编程不但学习周期长,而且实际向安全过渡后可用到的关键知识并不多一般人如果想要把编程学好再开始学习网络安全往往需要花费很长时间,容易半途而废。而且学习编程只是工具不是

- 202年充电计划——自学手册 网络安全(黑客技术)

网安康sir

web安全安全网络php开发语言

基于入门网络安全/黑客打造的:黑客&网络安全入门&进阶学习资源包前言什么是网络安全网络安全可以基于攻击和防御视角来分类,我们经常听到的“红队”、“渗透测试”等就是研究攻击技术,而“蓝队”、“安全运营”、“安全运维”则研究防御技术。如何成为一名黑客很多朋友在学习安全方面都会半路转行,因为不知如何去学,在这里,我将这个整份答案分为黑客(网络安全)入门必备、黑客(网络安全)职业指南、黑客(网络安全)学习

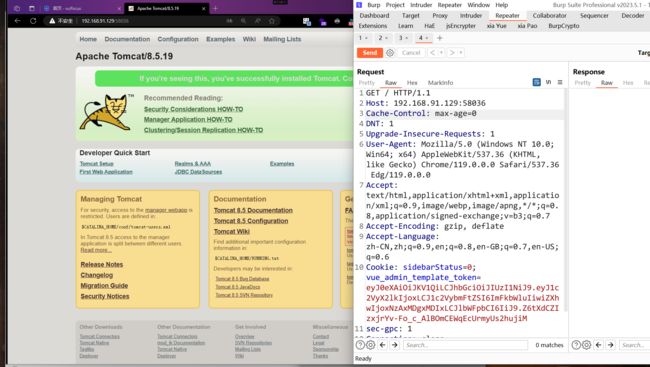

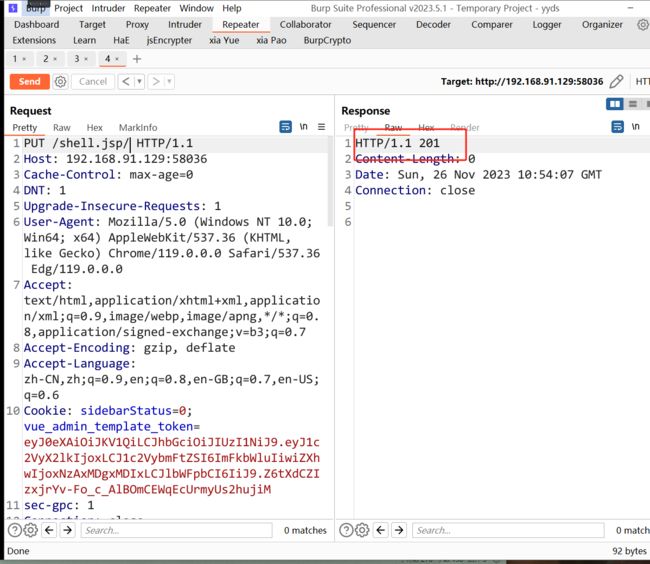

- Apache Tomcat 远程代码执行漏洞复现(CVE-2025-24813)(附脚本)

iSee857

漏洞复现apachetomcatjavaweb安全安全

免责申明:本文所描述的漏洞及其复现步骤仅供网络安全研究与教育目的使用。任何人不得将本文提供的信息用于非法目的或未经授权的系统测试。作者不对任何由于使用本文信息而导致的直接或间接损害承担责任。如涉及侵权,请及时与我们联系,我们将尽快处理并删除相关内容。0x01产品描述:ApacheTomcat是一个开源的JavaServlet容器和Web服务器,支持运行JavaServlet、JavaServerP

- B端安全网关的简单实现

#六脉神剑

javajava网络安全springboot

安全网关中的DMZ内网穿透是一种结合网络安全隔离与穿透技术的解决方案,主要用于实现外部网络对内网资源的安全访问。其核心逻辑如下:一、DMZ区的安全隔离作用网络分区机制:DMZ(非军事区)是安全网关设置的中间隔离区域,用于部署对外提供服务的设备(如Web服务器、邮件服务器),与内网核心数据区域物理隔离。访问控制:外网用户仅能访问DMZ区资源,无法直接触及内网敏感数据,即使DMZ区设备被攻破,内

- 2025年渗透测试面试题总结-某四字大厂实习面试复盘 一面 二面 三面(题目+回答)

独行soc

2025年渗透测试面试指南面试职场和发展安全web安全红蓝攻防python

网络安全领域各种资源,学习文档,以及工具分享、前沿信息分享、POC、EXP分享。不定期分享各种好玩的项目及好用的工具,欢迎关注。目录一面1.数组和链表各自的优势和原因2.操作系统层面解析和进程3.线程和进程通信方式及数据安全问题4.线程和多进程的选用场景及原因5.SQL注入绕WAF方式6.FUZZ绕WAF的payload长度通常是多少7.不查资料直接写IPv4正则regex8.Fastjson反序

- CVE - 2016 - 6628 漏洞复现:深入剖析及实战演示

Waitccy

网络安全网络安全java

CVE-2016-6628漏洞复现:深入剖析及实战演示一、引言在网络安全领域,漏洞复现是理解和应对安全威胁的重要手段。CVE-2016-6628是一个影响广泛的严重漏洞,它主要存在于某些版本的Android系统中,攻击者可利用此漏洞通过特制的应用程序获取敏感信息、执行任意代码等,给用户带来极大的安全风险。本文将详细介绍CVE-2016-6628漏洞的背景、原理,并进行完整的漏洞复现过程,帮助读者更

- SSRF 攻击与防御:从原理到落地实践

花千树-010

架构设计网络安全运维容器网络安全docker

1.什么是SSRF?SSRF(Server-SideRequestForgery)是一种常见的Web安全漏洞。当服务器提供了某种对外请求的功能,如“URL参数直接转发请求”,攻击者就可以通过精心构造的URL,让服务器“自己”去访问特定的地址,从而达到以下目的:扫描内网:探测企业内网中未暴露在公网的资产,如数据库、私有API等。获取云元数据:例如访问http://169.254.169.254/la

- 自学黑客技术多长时间能达到挖漏洞的水平?

慕烟疏雨

网络安全web安全安全网络运维

抱着一个明确的目的去学习,学习效果能够事半功倍,给你点个赞。但值得注意的一个点是:任何未经授权的挖洞行为,都是违法的!!!任何未经授权的挖洞行为,都是违法的!!!任何未经授权的挖洞行为,都是违法的!!!这一点一定要切记!!!!!!!接下来回归主题,你想挖漏洞做副业这个想法是好的,但有时候理想很丰满,现实很骨干。从提问描述来看,你之前应该没有深入了解过网络安全,为了避免后面说的东西你理解不了,那我就

- 第二十九篇 数据仓库与商务智能:技术演进与前沿趋势深度解析

随缘而动,随遇而安

数据库数据仓库大数据数据库架构数据库开发

声明:文章内容仅供参考,需仔细甄别。文中技术名称属相关方商标,仅作技术描述;代码示例为交流学习用途,部分参考开源文档(Apache2.0/GPLv3);案例数据已脱敏,技术推荐保持中立;法规解读仅供参考,请以《网络安全法》《数据安全法》官方解释为准。目录一、核心差异:技术定位与实现路径1.1核心能力矩阵二、协同关系:现代数据供应链的双引擎2.1数据价值链协同2.2典型技术栈集成三、前沿技术动态(2

- 常见FUZZ姿势与工具实战:从未知目录到备份文件漏洞挖掘

w2361734601

web安全安全

本文仅供学习交流使用,严禁用于非法用途。未经授权,禁止对任何网站或系统进行未授权的测试或攻击。因使用本文所述技术造成的任何后果,由使用者自行承担。请严格遵守《网络安全法》及相关法律法规!目录本文仅供学习交流使用,严禁用于非法用途。未经授权,禁止对任何网站或系统进行未授权的测试或攻击。因使用本文所述技术造成的任何后果,由使用者自行承担。请严格遵守《网络安全法》及相关法律法规!一、FUZZ技术概述二、

- 自学网络安全(黑客技术)2025年 —三个月学习计划

csbDD

web安全学习安全网络python

基于入门网络安全/黑客打造的:黑客&网络安全入门&进阶学习资源包前言什么是网络安全网络安全可以基于攻击和防御视角来分类,我们经常听到的“红队”、“渗透测试”等就是研究攻击技术,而“蓝队”、“安全运营”、“安全运维”则研究防御技术。如何成为一名黑客很多朋友在学习安全方面都会半路转行,因为不知如何去学,在这里,我将这个整份答案分为黑客(网络安全)入门必备、黑客(网络安全)职业指南、黑客(网络安全)学习

- 2025年零基础入门学网络安全(详细),看这篇就够了

网安大师兄

web安全安全网络网络安全密码学

基于入门网络安全/黑客打造的:黑客&网络安全入门&进阶学习资源包一、自学网络安全学习的误区和陷阱1.不要试图先成为一名程序员(以编程为基础的学习)再开始学习我在之前的回答中,我都一再强调不要以编程为基础再开始学习网络安全,一般来说,学习编程不但学习周期长,而且实际向安全过渡后可用到的关键知识并不多一般人如果想要把编程学好再开始学习网络安全往往需要花费很长时间,容易半途而废。而且学习编程只是工具不是

- 自学网络安全(黑客技术)2025年 —90天学习计划

网安CILLE

web安全学习安全网络linux

基于入门网络安全/黑客打造的:黑客&网络安全入门&进阶学习资源包前言什么是网络安全网络安全可以基于攻击和防御视角来分类,我们经常听到的“红队”、“渗透测试”等就是研究攻击技术,而“蓝队”、“安全运营”、“安全运维”则研究防御技术。如何成为一名黑客很多朋友在学习安全方面都会半路转行,因为不知如何去学,在这里,我将这个整份答案分为黑客(网络安全)入门必备、黑客(网络安全)职业指南、黑客(网络安全)学习

- 自学网络安全(黑客技术)2025年 —90天学习计划

网安CILLE

web安全学习安全网络网络安全

基于入门网络安全/黑客打造的:黑客&网络安全入门&进阶学习资源包前言什么是网络安全网络安全可以基于攻击和防御视角来分类,我们经常听到的“红队”、“渗透测试”等就是研究攻击技术,而“蓝队”、“安全运营”、“安全运维”则研究防御技术。如何成为一名黑客很多朋友在学习安全方面都会半路转行,因为不知如何去学,在这里,我将这个整份答案分为黑客(网络安全)入门必备、黑客(网络安全)职业指南、黑客(网络安全)学习

- 2024下半年——【寒假】自学黑客计划(网络安全)

网安CILLE

web安全网络安全linux网络安全密码学ddos

CSDN大礼包:基于入门网络安全/黑客打造的:黑客&网络安全入门&进阶学习资源包前言什么是网络安全网络安全可以基于攻击和防御视角来分类,我们经常听到的“红队”、“渗透测试”等就是研究攻击技术,而“蓝队”、“安全运营”、“安全运维”则研究防御技术。如何成为一名黑客很多朋友在学习安全方面都会半路转行,因为不知如何去学,在这里,我将这个整份答案分为黑客(网络安全)入门必备、黑客(网络安全)职业指南、黑客

- 2024自学手册——网络安全(黑客技术)

网安CILLE

web安全安全网络

前言什么是网络安全网络安全可以基于攻击和防御视角来分类,我们经常听到的“红队”、“渗透测试”等就是研究攻击技术,而“蓝队”、“安全运营”、“安全运维”则研究防御技术。如何成为一名黑客很多朋友在学习安全方面都会半路转行,因为不知如何去学,在这里,我将这个整份答案分为黑客(网络安全)入门必备、黑客(网络安全)职业指南、黑客(网络安全)学习导航三大章节,涉及价值观、方法论、执行力、行业分类、职位解读、法

- 网络安全漏洞与修复 网络安全软件漏洞

Hacker_Nightrain

web安全安全网络

文章目录一、软件漏洞的概念1、信息安全漏洞简述2、软件漏洞3、软件漏洞概念4、软件漏洞的成因分析二、软件漏洞标准化管理1、软件漏洞分类2、软件漏洞分级3、安全漏洞管理规范一、软件漏洞的概念1、信息安全漏洞简述信息安全漏洞是信息安风险的主要根源之一,是网络攻防对抗中的主要目标。由于信息系统漏洞的危害性、多样性和广泛性,在当前网路空间博弈中,漏洞作为一种战略资源被各方所积极关注。对于信息安全漏洞的不同

- 网络安全工程师有职业寿命吗,能干多久?

网络安全(king)

黑客网络工程师网络安全网络web安全安全phpandroid

你说的这个网络安全工程师是,网络安全,还是信息安全,分开答吧。如果是网络安全,就是调试防火墙的网络工程师。这个大概率是在乙方或者厂商,因为甲方不会单独搞一个岗位调试防火墙。如果在厂商,后续可以转TAC,转研发,转HR(转了HR也算这个职业寿命结束了)。大部分可以到35-40.后续转了,也不大算网络安全工程师了吧。如果是乙方,大概率35左右到头,如果不升职,确实这个不太好,防火墙容量就这么大,而且很

- 《网络安全应急响应技术实战指南》知识点总结(第1~2章 网络安全应急响应概述和基础技能)

太菜是我的

应急响应网络安全windows

一、应急响应概念一个组织为应对各种意外事件的发生所做的准备,以及在时间发生之后所采取的措施,以减少突发事件造成的损失。二、应急响应流程PDCERF方法:准备阶段(预防)检测阶段(检测已发生或者正在发生的事件以及原因)抑制阶段(限制破坏的范围,同时降低潜在的损失)根除阶段(通过事件分析找出根源并彻底根除,以防再次发生)恢复阶段(把破坏的信息彻底还原到正常运作状态)总结阶段(回顾应急响应事件的过程,分

- 零基础到网络安全工程师

幼儿园扛把子\

web安全安全

爆肝!三个月从零基础到网络安全工程师:2025年黑客技术实战指南(附工具包+100G资源)网络安全攻防示意图|数据来源:CSDN技术社区关键词:网络安全、红队实战、CTF竞赛、渗透测试、漏洞挖掘一、为什么90%的人学不会黑客技术?这3个误区正在毁掉你!1.错误认知:把"黑客"等同于"攻击者"真相:网络安全法实施后,合规的渗透测试工程师(白帽黑客)已成国家战略人才,平均月薪25K+案例:某学员通过挖

- 计算机网络笔记再战——理解几个经典的协议HTTP章4

charlie114514191

计算机网络学习计算机网络笔记http学习网络协议网络

计算机网络笔记再战——理解几个经典的协议10HTTP章4确保Web安全的HTTPSHTTP是不安全的,它使用的是明文传递,这意味着潜在的报文纂改。这里我们将学习更加安全的HTTPS协议通信使用明文(不加密),内容可能会被窃听不验证通信方的身份,因此有可能遭遇伪装无法证明报文的完整性,所以有可能已遭篡改HTTP本身没有办法加密,但是可以跟SSL(SecureSocketLayer)或者是TLS(Tr

- 某智慧医养服务平台Uploads存在任意文件上传漏洞(DVB-2025-8968)

Byp0ss403

漏洞复现集合文件上传web安全

免责声明本文所描述的漏洞及其复现步骤仅供网络安全研究与教育目的使用。任何人不得将本文提供的信息用于非法目的或未经授权的系统测试。作者不对任何由于使用本文信息而导致的直接或间接损害承担责任。如涉及侵权,请及时与我们联系,我们将尽快处理并删除相关内容。0x01产品介绍广西金中软件集团有限公司前身成立于1999年,隶属于广西电信下的三产公司金中信息产业有限公司,是一家集软件开发、网站建设、网络工程、系统

- 谷歌准备斥资 230 亿收购网络安全初创公司 Wiz

网络研究观

网络研究观谷歌

Alphabet正在就收购Wiz进行深入谈判,这将显著增强其安全能力。这将是谷歌母公司有史以来最大规模的收购。这是路透社根据匿名消息来源撰写的内容。目标收购金额为230亿美元,即211亿欧元。Wiz拥有实时检测和响应网络威胁的技术。通过实施人工智能,Wiz能够在短时间内吸引许多公司作为客户。Alphabet的收购目标定于2020年初。到2023年,Wiz的收入将达到3.5亿美元。当时,全球40%的

- 谷歌母公司Alphabet拟斥资230亿美元收购网络安全公司Wiz

leijianping_ce

雷递网乐天7月15日据知情人士透露,谷歌母公司Alphabet正在就收购网络安全初创公司Wiz进行谈判。此次交易总额可能高达230亿美元。这将使其成为Alphabet迄今为止最大的一笔收购。双方尚未达成协议,谈判仍有可能以失败告终。近期,Alphabet搁置收购客户关系管理公司HubSpotInc.的努力,随后进行此次谈判。与HubSpot交易一样,对于像Alphabet这样的大型科技公司来说,收

- 不要再走弯路了2025最全的黑客入门学习路线在这

渗透代老师

学习网络安全web安全网络python

基于入门网络安全/黑客打造的:黑客&网络安全入门&进阶学习资源包在大多数的思维里总觉得[学习]得先收集资料、学习编程、学习计算机基础,这样不是不可以,但是这样学效率太低了!你要知道网络安全是一门技术,任何技术的学习一定是以实践为主的。也就是说很多的理论知识其实是可以在实践中去验证拓展的,这样学习比起你啃原理、啃书本要好理解很多。所以想要学习网络安全选对正确的学习方法很重要,这可以帮你少走很多弯路。

- 202年充电计划——自学手册 网络安全(黑客技术)

网安康sir

web安全安全网络pythonlinux

基于入门网络安全/黑客打造的:黑客&网络安全入门&进阶学习资源包前言什么是网络安全网络安全可以基于攻击和防御视角来分类,我们经常听到的“红队”、“渗透测试”等就是研究攻击技术,而“蓝队”、“安全运营”、“安全运维”则研究防御技术。如何成为一名黑客很多朋友在学习安全方面都会半路转行,因为不知如何去学,在这里,我将这个整份答案分为黑客(网络安全)入门必备、黑客(网络安全)职业指南、黑客(网络安全)学习

- 自学网络安全(黑客技术)2025年 —90天学习计划

网安CILLE

web安全学习安全网络网络安全

基于入门网络安全/黑客打造的:黑客&网络安全入门&进阶学习资源包前言什么是网络安全网络安全可以基于攻击和防御视角来分类,我们经常听到的“红队”、“渗透测试”等就是研究攻击技术,而“蓝队”、“安全运营”、“安全运维”则研究防御技术。如何成为一名黑客很多朋友在学习安全方面都会半路转行,因为不知如何去学,在这里,我将这个整份答案分为黑客(网络安全)入门必备、黑客(网络安全)职业指南、黑客(网络安全)学习

- 零基础怎么开始学网络安全(非常详细)零基础入门到精通,收藏这一篇就够了

程序员羊羊

web安全安全网络php学习

一、学习建议1.了解基础概念:开始之前,了解网络安全的基本概念和术语是很重要的。你可以查找网络安全入门教程或在线课程,了解网络安全领域的基本概念,如黑客、漏洞、攻击类型等。2.网络基础知识:学习计算机网络基础知识,了解网络通信原理,不同网络协议(如TCP/IP)的工作方式,以及网络拓扑结构等。3.操作系统知识:了解常见的操作系统,特别是Windows和Linux。掌握基本的命令行操作和系统管理技能

- 人生建议往死里学网络安全!零基础也能跨行学习!!漏洞挖掘还能做副业

黑客老哥

web安全学习安全网络系统安全

一、网络安全的重要性:从‘不学会被黑’到‘学会保护别人’网络安全的概念现在不再是技术圈的独立话题,它已经渗透到社会的各个领域。从个人的隐私保护、企业的数据安全,到国家的信息防护,网络安全几乎影响了每一个人的生活。无论是黑客攻击、勒索病毒、数据泄露,还是国家间的信息战,网络安全已经成为现代社会的基础设施之一。所以,首先要明白学习网络安全的重要性:你不仅是在学习技术,更多的是在为自己和他人的安全“筑城

- 新手必看——ctf六大题型介绍及六大题型解析&举例解题

沛哥网络安全

web安全学习安全udp网络协议

CTF(CaptureTheFlag)介绍与六大题型解析一、什么是CTF?CTF(CaptureTheFlag),意为“夺旗赛”,是一种信息安全竞赛形式,广泛应用于网络安全领域。CTF竞赛通过模拟现实中的网络安全攻防战,让参赛者以攻防对抗的形式,利用各种信息安全技术进行解决一系列安全问题,最终获得“旗帜(Flag)”来获得积分。CTF赛事一般分为两种形式:Jeopardy(解题模式):参赛者通过解

- jQuery 键盘事件keydown ,keypress ,keyup介绍

107x

jsjquerykeydownkeypresskeyup

本文章总结了下些关于jQuery 键盘事件keydown ,keypress ,keyup介绍,有需要了解的朋友可参考。

一、首先需要知道的是: 1、keydown() keydown事件会在键盘按下时触发. 2、keyup() 代码如下 复制代码

$('input').keyup(funciton(){

- AngularJS中的Promise

bijian1013

JavaScriptAngularJSPromise

一.Promise

Promise是一个接口,它用来处理的对象具有这样的特点:在未来某一时刻(主要是异步调用)会从服务端返回或者被填充属性。其核心是,promise是一个带有then()函数的对象。

为了展示它的优点,下面来看一个例子,其中需要获取用户当前的配置文件:

var cu

- c++ 用数组实现栈类

CrazyMizzz

数据结构C++

#include<iostream>

#include<cassert>

using namespace std;

template<class T, int SIZE = 50>

class Stack{

private:

T list[SIZE];//数组存放栈的元素

int top;//栈顶位置

public:

Stack(

- java和c语言的雷同

麦田的设计者

java递归scaner

软件启动时的初始化代码,加载用户信息2015年5月27号

从头学java二

1、语言的三种基本结构:顺序、选择、循环。废话不多说,需要指出一下几点:

a、return语句的功能除了作为函数返回值以外,还起到结束本函数的功能,return后的语句

不会再继续执行。

b、for循环相比于whi

- LINUX环境并发服务器的三种实现模型

被触发

linux

服务器设计技术有很多,按使用的协议来分有TCP服务器和UDP服务器。按处理方式来分有循环服务器和并发服务器。

1 循环服务器与并发服务器模型

在网络程序里面,一般来说都是许多客户对应一个服务器,为了处理客户的请求,对服务端的程序就提出了特殊的要求。

目前最常用的服务器模型有:

·循环服务器:服务器在同一时刻只能响应一个客户端的请求

·并发服务器:服

- Oracle数据库查询指令

肆无忌惮_

oracle数据库

20140920

单表查询

-- 查询************************************************************************************************************

-- 使用scott用户登录

-- 查看emp表

desc emp

- ext右下角浮动窗口

知了ing

JavaScriptext

第一种

<!DOCTYPE html PUBLIC "-//W3C//DTD XHTML 1.0 Transitional//EN" "http://www.w3.org/TR/xhtml1/DTD/xhtml1-transitional.dtd">

<html xmlns="http://www.w3.org/1999/

- 浅谈REDIS数据库的键值设计

矮蛋蛋

redis

http://www.cnblogs.com/aidandan/

原文地址:http://www.hoterran.info/redis_kv_design

丰富的数据结构使得redis的设计非常的有趣。不像关系型数据库那样,DEV和DBA需要深度沟通,review每行sql语句,也不像memcached那样,不需要DBA的参与。redis的DBA需要熟悉数据结构,并能了解使用场景。

- maven编译可执行jar包

alleni123

maven

http://stackoverflow.com/questions/574594/how-can-i-create-an-executable-jar-with-dependencies-using-maven

<build>

<plugins>

<plugin>

<artifactId>maven-asse

- 人力资源在现代企业中的作用

百合不是茶

HR 企业管理

//人力资源在在企业中的作用人力资源为什么会存在,人力资源究竟是干什么的 人力资源管理是对管理模式一次大的创新,人力资源兴起的原因有以下点: 工业时代的国际化竞争,现代市场的风险管控等等。所以人力资源 在现代经济竞争中的优势明显的存在,人力资源在集团类公司中存在着 明显的优势(鸿海集团),有一次笔者亲自去体验过红海集团的招聘,只 知道人力资源是管理企业招聘的 当时我被招聘上了,当时给我们培训 的人

- Linux自启动设置详解

bijian1013

linux

linux有自己一套完整的启动体系,抓住了linux启动的脉络,linux的启动过程将不再神秘。

阅读之前建议先看一下附图。

本文中假设inittab中设置的init tree为:

/etc/rc.d/rc0.d

/etc/rc.d/rc1.d

/etc/rc.d/rc2.d

/etc/rc.d/rc3.d

/etc/rc.d/rc4.d

/etc/rc.d/rc5.d

/etc

- Spring Aop Schema实现

bijian1013

javaspringAOP

本例使用的是Spring2.5

1.Aop配置文件spring-aop.xml

<?xml version="1.0" encoding="UTF-8"?>

<beans

xmlns="http://www.springframework.org/schema/beans"

xmln

- 【Gson七】Gson预定义类型适配器

bit1129

gson

Gson提供了丰富的预定义类型适配器,在对象和JSON串之间进行序列化和反序列化时,指定对象和字符串之间的转换方式,

DateTypeAdapter

public final class DateTypeAdapter extends TypeAdapter<Date> {

public static final TypeAdapterFacto

- 【Spark八十八】Spark Streaming累加器操作(updateStateByKey)

bit1129

update

在实时计算的实际应用中,有时除了需要关心一个时间间隔内的数据,有时还可能会对整个实时计算的所有时间间隔内产生的相关数据进行统计。

比如: 对Nginx的access.log实时监控请求404时,有时除了需要统计某个时间间隔内出现的次数,有时还需要统计一整天出现了多少次404,也就是说404监控横跨多个时间间隔。

Spark Streaming的解决方案是累加器,工作原理是,定义

- linux系统下通过shell脚本快速找到哪个进程在写文件

ronin47

一个文件正在被进程写 我想查看这个进程 文件一直在增大 找不到谁在写 使用lsof也没找到

这个问题挺有普遍性的,解决方法应该很多,这里我给大家提个比较直观的方法。

linux下每个文件都会在某个块设备上存放,当然也都有相应的inode, 那么透过vfs.write我们就可以知道谁在不停的写入特定的设备上的inode。

幸运的是systemtap的安装包里带了inodewatch.stp,位

- java-两种方法求第一个最长的可重复子串

bylijinnan

java算法

import java.util.Arrays;

import java.util.Collections;

import java.util.List;

public class MaxPrefix {

public static void main(String[] args) {

String str="abbdabcdabcx";

- Netty源码学习-ServerBootstrap启动及事件处理过程

bylijinnan

javanetty

Netty是采用了Reactor模式的多线程版本,建议先看下面这篇文章了解一下Reactor模式:

http://bylijinnan.iteye.com/blog/1992325

Netty的启动及事件处理的流程,基本上是按照上面这篇文章来走的

文章里面提到的操作,每一步都能在Netty里面找到对应的代码

其中Reactor里面的Acceptor就对应Netty的ServerBo

- servelt filter listener 的生命周期

cngolon

filterlistenerservelt生命周期

1. servlet 当第一次请求一个servlet资源时,servlet容器创建这个servlet实例,并调用他的 init(ServletConfig config)做一些初始化的工作,然后调用它的service方法处理请求。当第二次请求这个servlet资源时,servlet容器就不在创建实例,而是直接调用它的service方法处理请求,也就是说

- jmpopups获取input元素值

ctrain

JavaScript

jmpopups 获取弹出层form表单

首先,我有一个div,里面包含了一个表单,默认是隐藏的,使用jmpopups时,会弹出这个隐藏的div,其实jmpopups是将我们的代码生成一份拷贝。

当我直接获取这个form表单中的文本框时,使用方法:$('#form input[name=test1]').val();这样是获取不到的。

我们必须到jmpopups生成的代码中去查找这个值,$(

- vi查找替换命令详解

daizj

linux正则表达式替换查找vim

一、查找

查找命令

/pattern<Enter> :向下查找pattern匹配字符串

?pattern<Enter>:向上查找pattern匹配字符串

使用了查找命令之后,使用如下两个键快速查找:

n:按照同一方向继续查找

N:按照反方向查找

字符串匹配

pattern是需要匹配的字符串,例如:

1: /abc<En

- 对网站中的js,css文件进行打包

dcj3sjt126com

PHP打包

一,为什么要用smarty进行打包

apache中也有给js,css这样的静态文件进行打包压缩的模块,但是本文所说的不是以这种方式进行的打包,而是和smarty结合的方式来把网站中的js,css文件进行打包。

为什么要进行打包呢,主要目的是为了合理的管理自己的代码 。现在有好多网站,你查看一下网站的源码的话,你会发现网站的头部有大量的JS文件和CSS文件,网站的尾部也有可能有大量的J

- php Yii: 出现undefined offset 或者 undefined index解决方案

dcj3sjt126com

undefined

在开发Yii 时,在程序中定义了如下方式:

if($this->menuoption[2] === 'test'),那么在运行程序时会报:undefined offset:2,这样的错误主要是由于php.ini 里的错误等级太高了,在windows下错误等级

- linux 文件格式(1) sed工具

eksliang

linuxlinux sed工具sed工具linux sed详解

转载请出自出处:

http://eksliang.iteye.com/blog/2106082

简介

sed 是一种在线编辑器,它一次处理一行内容。处理时,把当前处理的行存储在临时缓冲区中,称为“模式空间”(pattern space),接着用sed命令处理缓冲区中的内容,处理完成后,把缓冲区的内容送往屏幕。接着处理下一行,这样不断重复,直到文件末尾

- Android应用程序获取系统权限

gqdy365

android

引用

如何使Android应用程序获取系统权限

第一个方法简单点,不过需要在Android系统源码的环境下用make来编译:

1. 在应用程序的AndroidManifest.xml中的manifest节点

- HoverTree开发日志之验证码

hvt

.netC#asp.nethovertreewebform

HoverTree是一个ASP.NET的开源CMS,目前包含文章系统,图库和留言板功能。代码完全开放,文章内容页生成了静态的HTM页面,留言板提供留言审核功能,文章可以发布HTML源代码,图片上传同时生成高品质缩略图。推出之后得到许多网友的支持,再此表示感谢!留言板不断收到许多有益留言,但同时也有不少广告,因此决定在提交留言页面增加验证码功能。ASP.NET验证码在网上找,如果不是很多,就是特别多

- JSON API:用 JSON 构建 API 的标准指南中文版

justjavac

json

译文地址:https://github.com/justjavac/json-api-zh_CN

如果你和你的团队曾经争论过使用什么方式构建合理 JSON 响应格式, 那么 JSON API 就是你的 anti-bikeshedding 武器。

通过遵循共同的约定,可以提高开发效率,利用更普遍的工具,可以是你更加专注于开发重点:你的程序。

基于 JSON API 的客户端还能够充分利用缓存,

- 数据结构随记_2

lx.asymmetric

数据结构笔记

第三章 栈与队列

一.简答题

1. 在一个循环队列中,队首指针指向队首元素的 前一个 位置。

2.在具有n个单元的循环队列中,队满时共有 n-1 个元素。

3. 向栈中压入元素的操作是先 移动栈顶指针&n

- Linux下的监控工具dstat

网络接口

linux

1) 工具说明dstat是一个用来替换 vmstat,iostat netstat,nfsstat和ifstat这些命令的工具, 是一个全能系统信息统计工具. 与sysstat相比, dstat拥有一个彩色的界面, 在手动观察性能状况时, 数据比较显眼容易观察; 而且dstat支持即时刷新, 譬如输入dstat 3, 即每三秒收集一次, 但最新的数据都会每秒刷新显示. 和sysstat相同的是,

- C 语言初级入门--二维数组和指针

1140566087

二维数组c/c++指针

/*

二维数组的定义和二维数组元素的引用

二维数组的定义:

当数组中的每个元素带有两个下标时,称这样的数组为二维数组;

(逻辑上把数组看成一个具有行和列的表格或一个矩阵);

语法:

类型名 数组名[常量表达式1][常量表达式2]

二维数组的引用:

引用二维数组元素时必须带有两个下标,引用形式如下:

例如:

int a[3][4]; 引用:

- 10点睛Spring4.1-Application Event

wiselyman

application

10.1 Application Event

Spring使用Application Event给bean之间的消息通讯提供了手段

应按照如下部分实现bean之间的消息通讯

继承ApplicationEvent类实现自己的事件

实现继承ApplicationListener接口实现监听事件

使用ApplicationContext发布消息