windows应急响应基础(基础和常用命令)

windows应急响应

windows应急响应常用的命令和基础工具介绍,帮助安全服务工程师快速入门或者是对网络安全感信息的同学学习。仅做抛砖引玉。

系统信息

其中包括正在运行的服务,加载模块,服务和系统驱动等等。

命令:

msinfo32

用户信息

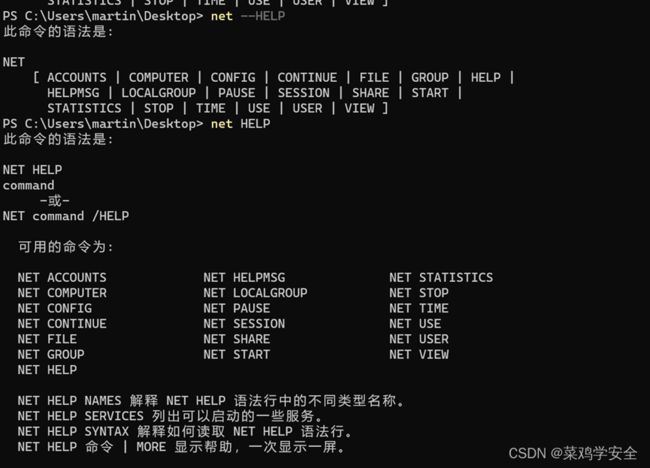

net user命令

命令:

net

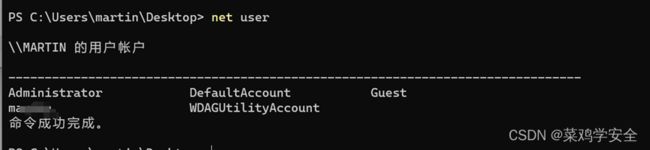

例如net user查看所有用户

如果有$结尾的用户为影子用户常用户权限维持。大概率是攻击者留下的。

如admin$,test$ 等等

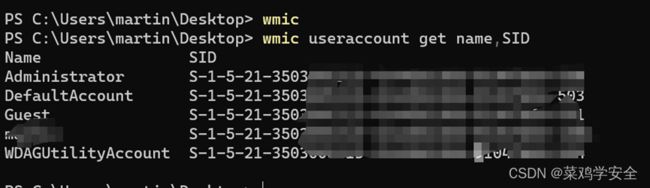

powershell 查询用户

wmic useraccount get name,SID

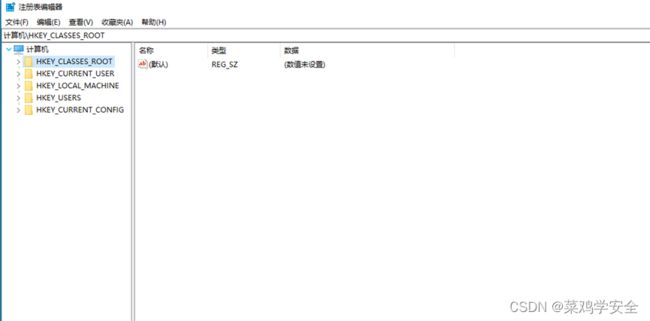

图形化查询

注册表查询

还可以到注册表中查看用户,HKEY_LOCAL_MACHINE 下SAM选项下的SAM选项下Domains,Account下面有个Names注册表就可以查看当前所有的用户。

计算机\HKEY_LOCAL_MACHINE\SAM\SAM\Domains\Account\Users

自启动排查

查看自启动项目

系统配置命令中的启动

命令:

msconfig

注册表排查

什么是注册表

注册表的简单介绍

HKEY_CLASSES_ROOT(简称HKCR),windows中在资源管理器正确运行的程序。

HKEY_CURRENT_USER(HKCU),其中有个USER,包含当前登录用户的配置信息用户文件和用户配置等。

HKEY_LOCAL_MACHINE(HKLM)machine英语机器,这个注册表是有关运行操作系统的所有硬件信息和驱动信息和应用程序的通用配置等。

HKEY_USERS(HKU)系统上用户的所有配置文件信息应用程序配置信息等。

HKEY_CURRENT_CONFIG(HCU)存储有关系统当前配置信息。(Current当前config配置)。

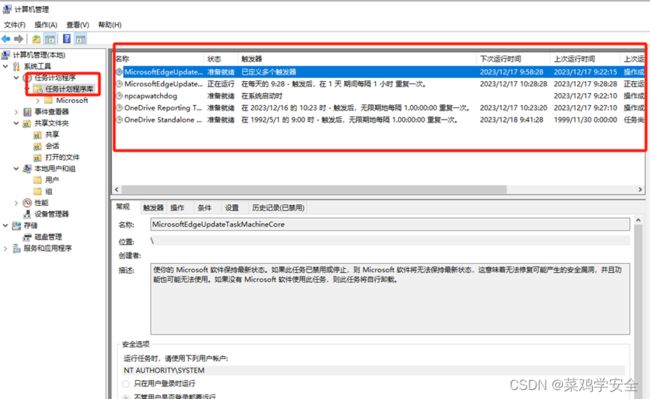

计划任务排查

图形化计划任务查询

命令行查询计划任务

查看所有计划任务,(旧版系统使用at命令)

命令:

schtask

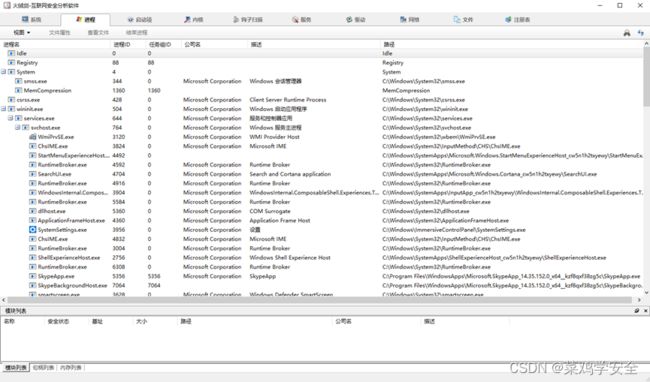

进程排查

任务管理器

右键选择命令行和进程名称,这样可以准确知道进程名称和进程文件位置。

火绒剑

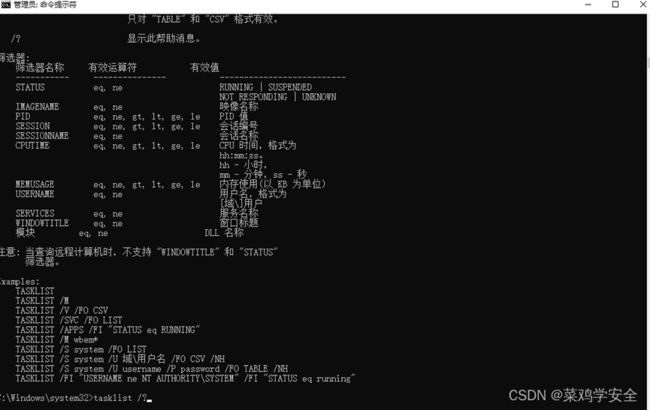

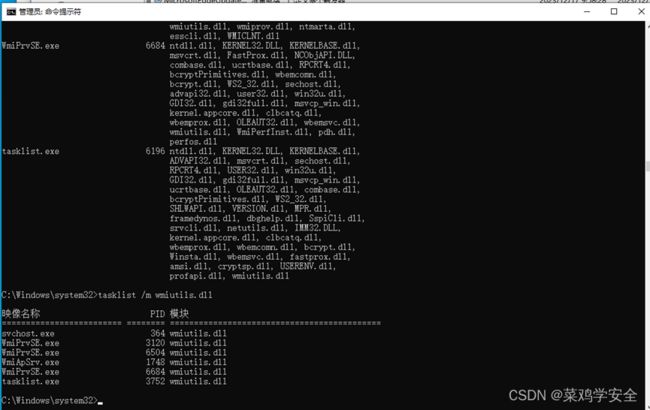

命令行进程管理

命令:

tasklist

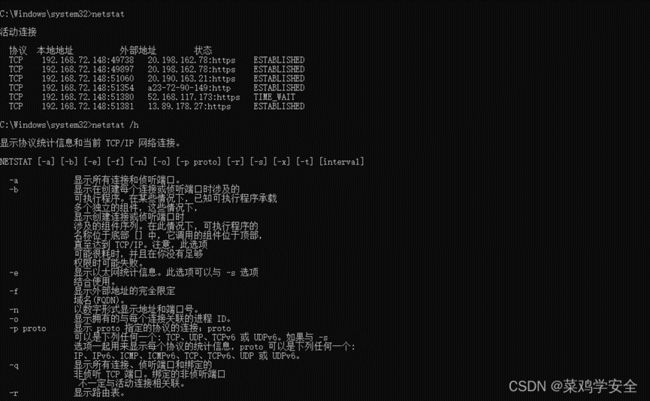

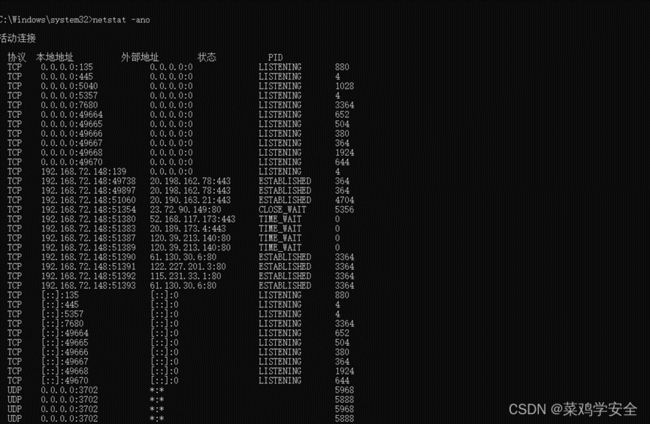

网络排查

命令行排查网络

命令行排查网络连接状态

命令

netstat

netstat -ano

还可以使用管道符号进行筛选

例如筛选连接状态的网络,ESTABLISHED 是连接状态的意思。

netstat -ano | findstr "ESTAB"

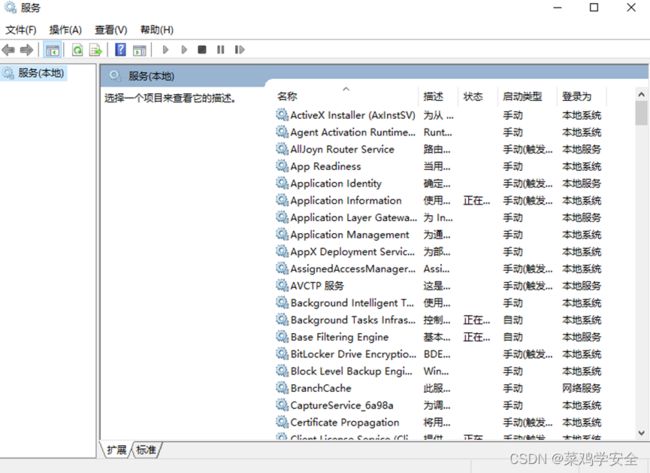

服务排查

敏感文件排查

命令目录、temp或者tmp临时目录,下载目录,上传目录和web路径等。

查询最近修改文件

命令:

forfiles /?

其他软件

可以使用病毒查杀工具和主机安全设备进行排查。如果是webshell还可以使用d盾等webshell查杀工具。等等

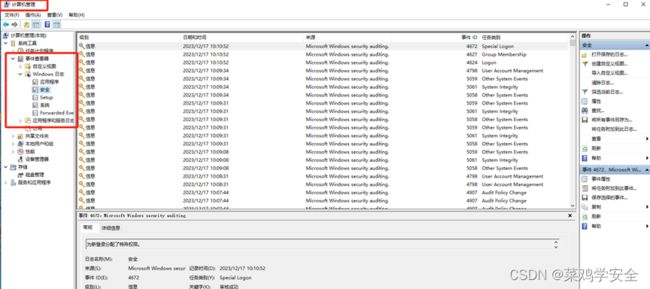

日志分析

windows日志路径

windows 常用的日志文件和文件路径。

系统日志 SysEvent.evt

安全日志 SecEvent.evt

应用日志 AppEvent.evt

日志路径:

新系统下的路径

%SystemRoot%\System32\Winevt\Logs

旧系统下的路径

C:\Windows\ System32\config

图形化查看日志

应急响应常用的事件

安全日志审计常用编号

用户登录事件:

4624:登录成功

4625:登录失败

4634:注销本地登录用户

4647:注销远程登录的用户

4648:使用显式凭证尝试登录

4672:新登录的用户被分配管理员权限

用户管理事件:

4720:新建用户

4722:启用新用户

4724:修改用户密码

4726:删除用户

4731:创建用户组

4732:添加用户到用户组

4733:从组中删除用户

4734:删除用户组。

4735:安全组更改

4738:修改用户账户

服务相关

7030:服务创建失败

7040:服务类型从禁用更改成自动启动

7045:服务创建

等等

还可以使用其他日志工具进行查询分析如

FullEventLogView,Event Log Explorer,Log Parser等日志分析工作。

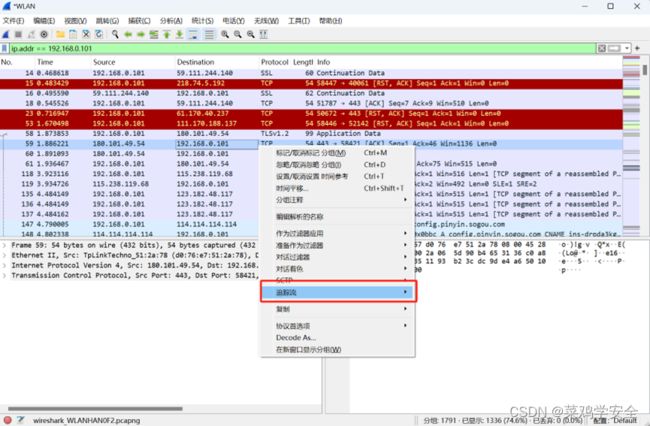

流量分析

wireshark

常用命令

ip.addr==ip

tcp.port==445

还可以使用&& 和,|| 或命令

查看两个ip的通讯

ip.addr==ip1 && ip.addr=ip2

查看ip和指定端口

ip.addr==ip1 && tcp.port==445