SNAT、DNAT、tcpdump抓包

目录

- 一.SNAT原理与应用

-

- 1.1 SNAT应用环境

- 1.2 SNAT原理

- 1.3 SNAT转换前提条件

- 1.4 SNAT转换

- 二.DNAT原理与应用

-

- 2.1 DNAT 应用环境

- 2.2 DNAT原理

- 2.3 DNAT转换前提条件

- 2.5 DNAT转换

- 三.防火墙规则的备份和还原

- 四.Linux抓包

一.SNAT原理与应用

1.1 SNAT应用环境

局域网主机共享单个公网IP地址接入Internet

(私有IP不能在Internet中正常路由)

1.2 SNAT原理

修改数据包的源地址。

1.3 SNAT转换前提条件

- 局域网各主机已正确设置IP地址、子网掩码、默认网关地址

- Linux网关开启IP路由转发

临时打开:

echo 1 > /proc/sys/net/ipv4/ip_forward

或

sysctl -w net.ipv4.ip_forward=1

永久打开:

vim /etc/ sysctl.conf

net.ipv4.ip_forward = 1 #将此行写入配置文件

sysctl -p #读取修改后的配置

1.4 SNAT转换

1:固定的公网IP地址:

iptables -t nat -A POSTROUTING -s 192.168.80.0/24 -o ens33 -j SNAT --to 12.0.0.1

或

iptables -t nat -A POSTROUTING -s 192.168.80.0/24 -o ens33 -j SNAT --to-source 12.0.0.1-12.0.0.10

内网IP 出站 外网网卡 外网IP或地址池

2:非固定的公网IP地址(共享动态IP地址):

iptables -t nat -A POSTROUTING -s 192.168.80.0/24 -o ens33 -j MASQUERADE

☝ 小知识扩展:

一个IP地址做SNAT转换,一般可以让内网100到200台主机实现上网。

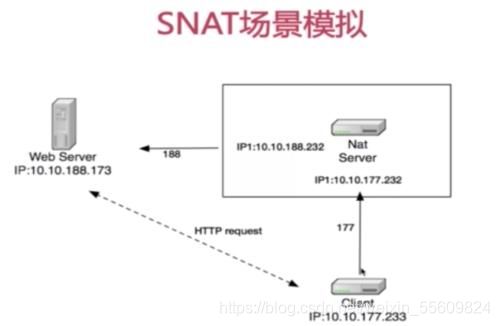

举例:

二.DNAT原理与应用

2.1 DNAT 应用环境

- 在Internet中发布位于局域网内的服务器

2.2 DNAT原理

- 修改数据包的目的地址。

2.3 DNAT转换前提条件

- 局域网的服务器能够访问Internet

- 网关的外网地址有正确的DNS解析记录

- Linux网关开启IP路由转发

vim /etc/sysctl.conf

net.ipv4.ip_forward = 1

2.5 DNAT转换

⑴ 发布内网的web服务

#把从ens33进来的要访问web服务的数据包目的地址转换为

192.168.80.11iptables -t nat -A PREROUTING -i ens33 -d 12.0.0.1 -p tcp --dport 80

j DNAT --to 192.168.80.11

或

iptables -t nat -A PREROUTING -i ens:33 -d 12.0.0.1 -p tcp --dport 80 -j DNAT--to-destination 192.168.80.11

入站外网网卡 外网IP 内网服务器IP

iptables -t nat -A PREROUTING -i ens33 -p tcp --dport 80 -j DNAT

-to 192.168.80.11-192.168.80.20

⑵ 发布时修改目标端口

#发布局域网内部的opensSH服务器,外网主机需使用250端口进行连接

iptables -t nat -A PREROUTING -i ens33 -d 12.0.0.1 -p tcp --dport 250 -j DNAT --to 192.168.80.11:22

#在外网环境中使用SSH测试

ssh -p 250 root@12.0.0.1

yum -y install net-tools #若没有ifconfig命令可提前使用yum进行安装

ifconfig ens33

注意

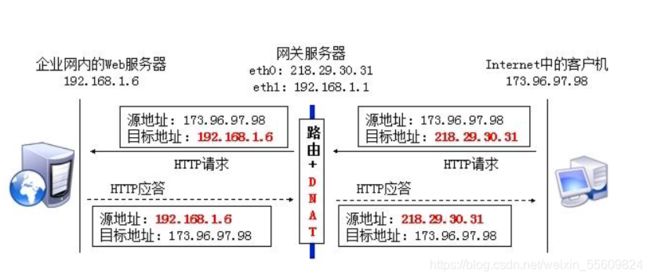

- 使用DNAT时,同时还有配合SNAT使用,才能实现响应数据包的正确返回

小知识扩展:

主机型防火墙主要使用INPUT、OUTPUT链,设置规则时一般要详细的指定到端口

网络型防火墙主要使用FORWARD链,设置规则时很少去指定到端口,一般指定到IP地址或者到网段即可

从定义来讲它们一个是

源地址转换,一个是目标地址转换。都是地址转换的功能,将私有地址转换为公网地址。

要区分这两个功能可以简单的由连接发起者是谁来区分:

- 内部地址要访问公网上的服务时(如web访问),内部地址会主动发起连接,由路由器或者防火墙上的网关对内部地址做个地址转换,将内部地址的私有IP转换为公网的公有IP,网关的这个地址转换称为SNAT,主要用于内部共享IP访问外部。

- 当内部需要提供对外服务时(如对外发布web网站),外部地址发起主动连接,由路由器或者防火墙上的网关接收这个连接,然后将连接转换到内部,此过程是由带有公网IP的网关替代内部服务来接收外部的连接,然后在内部做地址转换,此转换称为DNAT,主要用于内部服务对外发布。

三.防火墙规则的备份和还原

3.1 导出(备份)所有表的规则

iptables-save > lopt/ipt.txt

3.2 导入(还原)规则

- 网络数据包截获分析工具。支持针对网络层、协议、主机、网络或端口的过滤。并提供and、or、not等逻辑语句帮助去除无用的信息。

tcpdump - dump traffic on a network

iptables-restore < lopt/ipt.txt

3.3 将iptables规则文件保存在/etc/sysconfig/iptables中,iptables服务启动时会自动还原规则iptables-save > /etc/ sysconfig/iptables

systemctl stop iptables

#停止iptables服务会清空掉所有表的规则

systemctl start iptables

#启动iptables服务会自动还原/etc/sysconfig/iptables中的规则

四.Linux抓包

- 网络数据包截获分析工具。支持针对网络层、协议、主机、网络或端口的过滤。并提供and、or、not等逻辑语句帮助去除无用的信息

tcpdump tcp -i ens33 -t -s 0 -c 100 and dst port ! 22 and src net 192.168.1.0/24 -w ./target.cap

(1)tcp:

ip icmp arp rarp和 tcp、udp、icmp这些选项等都要放到第一个参数的位置,用来过滤数据报的类型

(2)-i ens33

只抓经过接口ens33的包

(3)-t

不显示时间戳

(4)-s 0

抓取数据包时默认抓取长度为68字节。加上-s 0后可以抓到完整的数据包

(5)-c 100

只抓取100个数据包

(6)dst port ! 22

不抓取目标端口是22的数据包

(7)src net 192.168.1.0/24

数据包的源网络地址为192.168.1.0/24

(8)-w ./target.cap

保存成cap文件,方便用ethereal(即wireshark)分析

实战例子:

先看下面一个比较常见的部署方式,在服务器上部署了nodejs server,监听3000端口。nginx反向代理监听80端口,并将请求转发给nodejs server(127.0.0.1:3000)。

浏览器 -> nginx反向代理 -> nodejs server

问题:假设用户(183.14.132.117)访问浏览器,发现请求没有返回,该怎么排查呢?

步骤一:查看请求是否到达nodejs server -> 可通过日志查看。

步骤二:查看nginx是否将请求转发给nodejs server。

tcpdump port 8383

这时你会发现没有任何输出,即使nodejs server已经收到了请求。因为nginx转发到的地址是127.0.0.1,用的不是默认的interface,此时需要显示指定interface

tcpdump port 8383 -i lo

备注:配置nginx,让nginx带上请求侧的host,不然nodejs server无法获取 src host,也就是说,下面的监听是无效的,因为此时对于nodejs server来说,src host 都是 127.0.0.1

tcpdump port 8383 -i lo and src host 183.14.132.117

步骤三:查看请求是否达到服务器

tcpdump -n tcp port 8383 -i lo and src host 183.14.132.117