华为防火墙eudemon安全改造案例

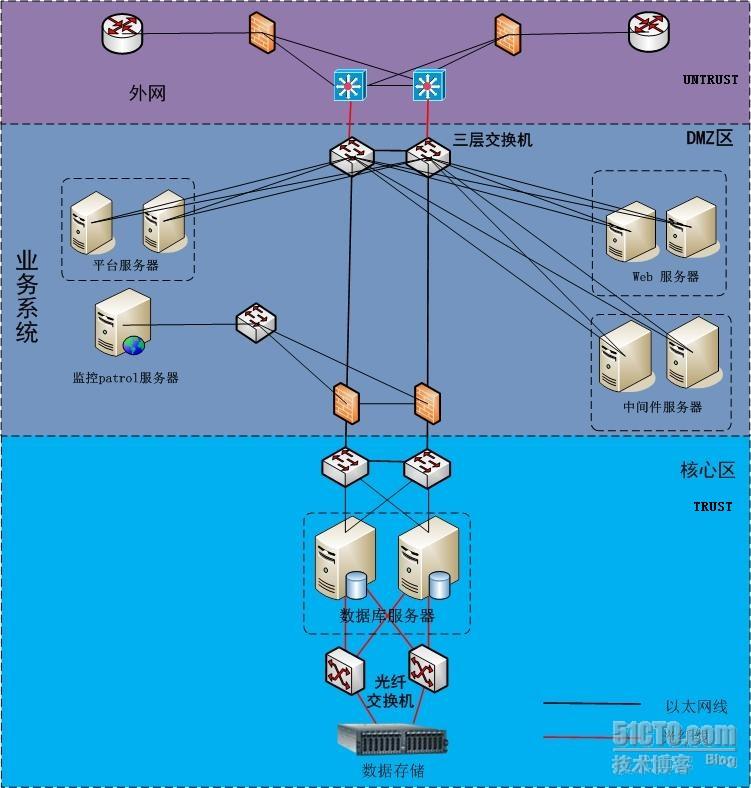

背景:因安全需求,对原先配置的EUDEMON防火墙进行安全改造。现有的业务系统DMZ区网络环境是192网段的,通过上联的华为8508经防火墙和路由连公网。 业务系统DMZ区通过华为EUDEMON防火墙接内部核心区。

环境:网络设备都是华为的,交换机华为LS-S5328C,防火墙华为Eudemon 1000E,服务器系统都是SUSE 11 ENTERPRISE SERVER 64bit版本的。

需求:防火墙要求通过SSH方式远程登录;防火墙各区域间加安全访问限制。

网络拓扑图:

一、防火墙要求通过SSH方式远程登录

原配置:

Telnet协议在TCP/IP协议族中属于应用层协议,通过网络提供远程登录和虚拟终端功能。

[switch]aaa

[switch-aaa]local-user admin password simple usermax //设置账号密码[switch-aaa]local-user admin privilege level 3 //设置账号级别,3为最高级

[switch-aaa]local-user service-type telnet //设置本地账号服务类型是telnet

[switch-aaa]quit

[switch]user-interface vty 0 4

[switch-user-vty0-4]authentication-mode aaa //设置登录用户验证方式为aaa

[switch-user-vty0-4]protocol bind telnet // 绑定用户协议为telnet

[switch-user-vty0-4]idle-timeout 5 0 //空闲超时5分钟退出

[switch-user-vty0-4]quit

SSH(Secure Shell)特性可以提供安全的信息保障和强大的认证功能,以保护设备不受诸如IP地址欺骗、明文密码截取等攻击。

改造后的配置:

服务端创建SSH用户user001。

# 新建用户名为user001的SSH用户,且认证方式为password。

[Quidway] ssh user user001

[Quidway] ssh user user001 authentication-type password

(补充:SSH用户主要有password、RSA、password-rsa、all这4种认证方式:

如果SSH用户的认证方式为password、password-rsa时,必须配置同名的local-user用户;如果SSH用户的认证方式为RSA、password-rsa、all,服务器端应保存SSH客户端的RSA公钥。)

# 为SSH用户 user001 配置密码为huawei。

[Quidway] aaa

[Quidway-aaa] local-user user001 password simple huawei

[Quidway-aaa] local-user user001 service-type ssh

# 配置VTY用户界面。

[Quidway] user-interface vty 0 4

[Quidway-ui-vty0-4] authentication-mode aaa

[Quidway-ui-vty0-4] protocol inbound ssh

[Quidway-ui-vty0-4] quit

# 使能SFTP服务功能

[Quidway] sftp server enable

客户端连接SSH服务器

# 第一次登录,则需要使能SSH客户端首次认证功能。

[ user001 ] ssh client first-time enable

# SFTP客户端Client001用password认证方式连接SSH服务器。

< user001 > system-view

[ user001 ] sftp 221.116.139.121

Input Username:user001

Trying 221.116.139.121 ...

Press CTRL+K to abort

Enter password:

sftp-client>

二、防火墙各区域间加安全访问限制

防火墙最基本的功能就是控制在计算机网络中,不同信任程度区域间传送的数据流。 典型信任的区域包括互联网(UNTRUST区域)和一个内部网络(TRUST区域)还有中立区(DMZ) 。通过利用防火墙对内部网络的划分,可实现内部网重点网段的隔离,从而限制了局部重点或敏感网络安全问题对全局网络造成的影响.

原配置:(各区域没有限制,安全区域间的所有方向都允许报文通过)

#

firewall packet-filter default permit interzone local trust direction inbound

firewall packet-filter default permit interzone local trust direction outbound

firewall packet-filter default permit interzone local untrust direction inbound

firewall packet-filter default permit interzone local untrust direction outbound

firewall packet-filter default permit interzone local dmz direction inbound

firewall packet-filter default permit interzone local dmz direction outbound

firewall packet-filter default permit interzone local vzone direction inbound

firewall packet-filter default permit interzone local vzone direction outbound

firewall packet-filter default permit interzone trust untrust direction inbound

firewall packet-filter default permit interzone trust untrust direction outbound

firewall packet-filter default permit interzone trust dmz direction inbound

firewall packet-filter default permit interzone trust dmz direction outbound

firewall packet-filter default permit interzone trust vzone direction inbound

firewall packet-filter default permit interzone trust vzone direction outbound

firewall packet-filter default permit interzone dmz untrust direction inbound

firewall packet-filter default permit interzone dmz untrust direction outbound

firewall packet-filter default permit interzone untrust vzone direction inbound

firewall packet-filter default permit interzone untrust vzone direction outbound

firewall packet-filter default permit interzone dmz vzone direction inbound

firewall packet-filter default permit interzone dmz vzone direction outbound

改造后配置:

1、在原区域互访基础上精简

#

firewall packet-filter default permit interzone local trust direction inbound

firewall packet-filter default permit interzone local trust direction outbound

firewall packet-filter default permit interzone local untrust direction inbound

firewall packet-filter default permit interzone local untrust direction outbound

firewall packet-filter default permit interzone local dmz direction inbound

firewall packet-filter default permit interzone local dmz direction outbound

注:安全域间的数据流动具有方向性,包括入方向(Inbound)和出方向(Outbound)。

-

入方向:数据由低优先级的安全区域向高优先级的安全区域传输。

-

出方向:数据由高优先级的安全区域向低优先级的安全区域传输。

2、设置地址集:

[Quidway]#

ip address-set addressgroup1

address 4 192.29.141.130 0

address 5 192.29.141.132 0

address 6 192.29.141.140 0

address 7 192.29.141.142 0

[Quidway]#

ip address-set addressgroup4

address 0 192.29.141.25 0

address 1 192.29.141.26 0

address 2 192.29.141.27 0

3、增加特定地址集间的访问规则和限制

[Quidway]#

acl number 3201

rule 10 permit tcp source address-set addressgroup1 destination address-set addressgroup4 destination-port eq sqlnet

rule 11 permit tcp source address-set addressgroup1 destination address-set addressgroup4 destination-port eq ssh

rule 15 permit udp source address-set addressgroup1 destination address-set addressgroup4 destination-port eq snmp

rule 16 permit udp source address-set addressgroup1 destination address-set addressgroup4 destination-port eq ntp

rule 17 permit udp source address-set addressgroup1 destination address-set addressgroup4 destination-port eq snmptrap

rule 3000 deny ip

[Quidway]#

acl number 3202

rule 10 permit tcp source address-set addressgroup4 destination address-set addressgroup1 destination-port eq ssh

rule 15 permit udp source address-set addressgroup4 destination address-set addressgroup1 destination-port eq snmp

rule 16 permit udp source address-set addressgroup4 destination address-set addressgroup1 destination-port eq ntp

rule 17 permit udp source address-set addressgroup4 destination address-set addressgroup1 destination-port eq snmptrap

rule 3000 deny ip

4、在区域间匹配ACL

[Quidway]#

firewall interzone dmz untrust

packet-filter 3201 inbound

packet-filter 3202 outbound

detect ftp

detect http

session log enable acl-number 3201 inbound

session log enable acl-number 3202 outbound

其他区域间的安全改造如上类似。

安全改造后在一定程度上提高了网络安全性,当然大家还可以再针对具体情况ACL(访问控制列表)、AM(访问管理配置)、AAA、dot1x、MAC绑定等方面进行查缺补漏来进行不断完善。

本文出自 “滴水穿石孙杰” 博客,转载请与作者联系!