Java安全通信、数字证书及应用实践

计算机 安全 通信 过程中,常使用消息摘要和消息验证码来保证传输的数据未曾被第三方修改。

消息摘要是对原始数据按照一定算法进行计算得到的结果,它主要检测原始数据是否被修改过。消息摘要与加密不同,加密是对原始数据进行变换,可以从变换后的数据中获得原始数据,而消息摘要是从原始数据中获得一部分信息,它比原始数据少得多,因此消息摘要可以看作是原始数据的指纹。

例:下面一段程序计算一段字符串的消息摘要

package com.messagedigest; import java.security. * ; public class DigestPass { public static void main(String[] args) throws Exception{ String str = " Hello,I sent to you 80 yuan. " ; MessageDigest md = MessageDigest.getInstance( " MD5 " ); // 常用的有MD5,SHA算法等 md.update(str.getBytes( " UTF-8 " )); // 传入原始字串 byte [] re = md.digest(); // 计算消息摘要放入byte数组中 // 下面把消息摘要转换为字符串 String result = "" ; for ( int i = 0 ;i<re.length;i ++ ){ result += Integer.toHexString(( 0x000000ff & re[i]) | 0xffffff00 ).substring( 6 ); } System. out .println(result); } }

又例:下面一段程序计算从输入(出)流中计算消息摘要。

package com.messagedigest; import java.io. * ; import java.security. * ; public class DigestInput { public static void main(String[] args) throws Exception{ String fileName = " test.txt " ; MessageDigest md = MessageDigest.getInstance( " MD5 " ); FileInputStream fin = new FileInputStream(fileName); DigestInputStream din = new DigestInputStream(fin,md); // 构造输入流 // DigestOutputStream dout = new DigestOutputStream(fout,md); // 使用输入(出)流可以自己控制何时开始和关闭计算摘要 // 也可以不控制,将全过程计算 // 初始时是从开始即开始计算,如我们可以开始时关闭,然后从某一部分开始,如下: // din.on(false); int b; while ((b = din.read()) !=- 1 ){ // 做一些对文件的处理 // if(b=='$') din.on(true); // 当遇到文件中的符号$时才开始计算 } byte [] re = md.digest(); // 获得消息摘要 // 下面把消息摘要转换为字符串 String result = "" ; for ( int i = 0 ;i<re.length;i ++ ){ result += Integer.toHexString(( 0x000000ff & re[i]) | 0xffffff00 ).substring( 6 ); } System. out .println(result); } }

使用消息验证码的前提是 A和B双方有一个共同的密钥,这样A可以将数据计算出来的消息摘要加密后发给B,以防止消息摘要被改。由于使用了共同的密钥,所以称为“验证码”。

例、下面的程序即可利用共同的密钥来计算消息摘要的验证码

package com.mac; import java.io. * ; import java.security. * ; import javax.crypto. * ; import javax.crypto.spec. * ; public class MyMac { public static void main(String[] args) throws Exception{ // 这是一个消息摘要串 String str = " TestString " ; // 共同的密钥编码,这个可以通过其它算法计算出来 byte [] kb = { 11 , 105 , - 119 , 50 , 4 , - 105 , 16 , 38 , - 14 , - 111 , 21 , - 95 , 70 , - 15 , 76 , - 74 , 67 , - 88 , 59 , - 71 , 55 , - 125 , 104 , 42 }; // 获取共同的密钥 SecretKeySpec k = new SecretKeySpec(kb, " HMACSHA1 " ); // 获取Mac对象 Mac m = Mac.getInstance( " HmacMD5 " ); m.init(k); m.update(str.getBytes( " UTF-8 " )); byte [] re = m.doFinal(); // 生成消息码 // 下面把消息码转换为字符串 String result = "" ; for ( int i = 0 ;i<re.length;i ++ ){ result += Integer.toHexString(( 0x000000ff & re[i]) | 0xffffff00 ).substring( 6 ); } System. out .println(result); } }

使用以上两种技术可以保证数据没有经过改变,但接收者还无法确定数据是否确实是某个人发来的。尽管消息码可以确定数据是某个有同样密钥的人发来的,但这要求双方具有共享的密钥,若有一组用户共享,我们就无法确定数据的来源了。

数字签名可以解决这一问题。数字签名利用非对称加密技术,发送者使用私钥加密数据产生的消息摘要(签名),接收者使用发送者的公钥解密消息摘要以验证签名是否是某个人的。由于私钥只有加密者才有,因此如果接收者用某个公钥解密了某个消息摘要,就可以确定这段消息摘要必然是对应的私钥持有者发来的。

使用数字签名的前提是接收数据者能够确信验证签名时(用发送者的私钥加密消息摘要)所用的公钥确实是某个人的 (因为有可能有人假告公钥)。数字证书可以解决这个问题。

数字证书含有两部分数据:一部分是对应主体(单位或个人)的信息,另一部分是这个主体所对应的公钥。即数字证书保存了主体和它的公钥的一一对应关系。同样,数字证书也有可能被假造,如何判定数字证书的内容的真实性呢?所以,有效的数字证书必须经过权威 CA的签名,即权威CA验证数字证书的内容的真实性,然后再在数字证书上使用自己的私钥签名(相当于在证书加章确认)。

这样,当用户收到这样的数字证书后,会用相应的权威 CA的公钥验证该证书的签名(因为权威的CA的公钥在操作系统中己经安装)。根据非对称加密的原理,如果该证书不是权威CA签名的,将不能通过验证,即该证书是不可靠的。

若通过验证,即可证明此证书含的信息(发信人的公钥和信息)是无误的。于是可以信任该证书,便可以通过该证书内含的公钥来确认数据确实是发送者发来的。

于是,双方通信时, A把数据的消息摘要用自己的私钥加密(即签名),然后把自己的数字证书和数据及签名后的消息摘要一起发送给B,B处查看A的数字证书,如果A的数字证书是经过权威CA验证可靠的,便信任A,便可使用A的数字证书中附带的A的公钥解密消息摘要(这一过程同时确认了发送数据的人又可以解密消息摘要),然后通过解密后的消息摘要验证数据是否正确无误没被修改。

利用这一原理,我们可以突破 java的applet小程序在浏览器中的权限,由于默认的applet权限控制不允许它访问操作系统级的一切。于是我们可以用我们数字证书来给applet签名,然后客户端收到该applet时,系统会自动查看给该applet签名的数字证书并提供给终端用户判定是否信认该数字证书,如果用户信认,则该applet便有了访问系统的权限。

二、 Java中的数字证书的生成及维护方法

Java中的keytool.exe可以用来创建数字证书,所有的数字证书是以一条一条(采用别名区别)的形式存入证书库的中,证书库中的一条证书包含该条证书的私钥,公钥和对应的数字证书的信息。证书库中的一条证书可以导出数字证书文件,数字证书文件只包括主体信息和对应的公钥。

每一个证书库是一个文件组成,它有访问密码,在首次创建时,它会自动生成证书库,并要求指定访问证书库的密码。

在创建证书的的时候,需要填写证书的一些信息和证书对应的私钥密码。这些信息包括 CN=xx,OU=xx,O=xx,L=xx,ST=xx,C=xx,它们的意思是:

CN(Common Name名字与姓氏)

OU(Organization Unit组织单位名称)

O(Organization组织名称)

L(Locality城市或区域名称)

ST(State州或省份名称)

C(Country国家名称)

可以采用交互式让工具提示输入以上信息,也可以采用参数

-dname "CN=xx,OU=xx,O=xx,L=xx,ST=xx,C=xx"来自动创建。

1、示例

如下所示一句采用交互式创建一个证书,指定证书库为 abnerCALib,创建别名为abnerCA的一条证书,它指定用RSA算法生成,

且指定密钥长度为 1024,证书有效期为3650天:

| C:/j2sdk1.4.1_01/mykeystore>keytool -genkey -alias abnerCA -keyalg RSA -keysize 1024 -keystore abnerCALib -validity 3650 |

如下图所示:

上图中最后一步,我们输入的是 CN,代表中国的缩写,也可以直接输入“中国”两个字。

2、证书的操作方法

● 证书的显示

如:

| keytool –list –keystore abnerCALib |

将显示 abnerCALib证书库的的所有证书列表:如下图示:

又如: keytool -list -alias abnerCA -keystore abnerCALib

将显示 abnerCALib证书库中别名为abnerCA的证书的信息。如下图所示:

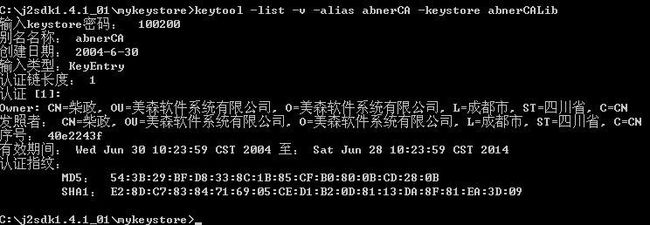

又如: keytool -list -v -alias abnerCA -keystore abnerCALib

将显示证书的详细信息( -v参数)如下图所示:

● 将证书导出到证书文件

如: keytool -export -alias abnerCA -file abnerCA.cer -keystore abnerCALib

将把证书库 abnerCALib中的别名为abnerCA的证书导出到abnerCA.cer证书文件中,

它包含证书主体的信息及证书的公钥,不包括私钥,可以公开,如下图所示 : ![]()

上面导出的证书文件是以二进制编码文件,无法用文本编辑器正确显示,因此不利用公布证书,可以加上 -rfc参数以一种可打印的编者编码输出。

如:

| keytool -export -alias abnerCA -file abnerCA.cer -keystore abnerCALib -storepass 100200 –rfc |

这个命令在命令行中指定了证书库的访问密码,同时指定以可查看编码的方式输出。

3、通过证书文件查看证书的信息

通过命令 :keytool –printcert –file abnerCA.cer可以查看证书文件的信息。

也可以在 windows中双击产生的证书文件直接查看。

● 证书条目的删除

keytool的命令行参数-delete可以删除密钥库中的条目,如:

| keytool -delete -alias abnerCA -keystore abnerCALib |

这条命令将 abnerCALib库中的abnerCA这一条证书删除了。

● 证书条目口令的修改

如:

| keytool –keypasswd –alias abnerCA –keystore abnerCALib |

可以以交互的方式修改 abnerCALib证书库中的条目为abnerCA的证书。

| Keytool –keypasswd –alias abnerCA –keypass 123456 –new 200100 –storepass 1002 00 –keystore abnerCALib |

这一行命令以非交互式的方式修改库中别名为 abnerCA的证书的密码为新密码123456,行中的200100是指该条证书的原密码, 1002 00是指证书库的密码。

三、数字证书的签发(签名)

我们在上面创建好了数字证书,但这些数字证书还没有经过权威 CA的证实(即签名)。一般情况下,我们需要将这些证书发送给权威的CA,并申请其签名以确认数字证书让客户信任。

下面我们将模仿自己是一个权威的数字证书认证机构 CA,这个机构将采用自己的私钥来签发其它的证书。这个签发过程是这样的:我们自己是CA,我们自己有一个自签的数字证书存入数字证书库中。在数字证书库中的这个我们的CA数字证书,它含有私钥,公钥和我们这个CA的主体信息。下面这一个指令可以创建一个CA的自签的数字证书:

keytool –genkey –dname “CN=美森系统软件有限公司,OU=美森系统软件有限公司,O=美森系统软件有限公司,L=成都市,ST=四川省,C=中国” –alias MissionCA –keyalg RSA –keysize 1024 –keystore abnerCALib –keypass 200100 –storepass 100200 –validity 3650

上面,我们在 abnerCALib这个数字证书库中创建了一个别名为:missionCA、有效期为3650天、算法为RSA且密钥长度为1024的数字证书,这条证书的私钥密码为:200100,证书库的访问密码为:100200。这条别名为missionCA的证书代表我们自己的权威CA即:美森系统软件有限公司这个权威CA。以后我们将用这个证书来签名其它的数字证书。

现在我要给自己申请一个数字证书,我可以这么做:先在数字证书库中创建一条证书:

keytool –genkey –dname “CN=柴政,OU=美森系统软件有限公司,O=美森系统软件有限公司,L=成都市,ST=四川省,C=中国” –alias abnerCA –keyalg RSA –keysize 1024 –keystore abnerCALib –keypass 200100 –storepass 100200 –validity 3650

这样创建了一个别名为 abnerCA的数字证书,我们可以将它导出为cer文件(见前)。

接着,我们可以用上一步生成的 CA的自签证书来签名我这个数字证书了。

CA签名数字证书的过程需用以下程序来进行,这个程序是自解释的:

package com.security; import java.io.

*

; import java.security.

*

; import java.security.cert.

*

; import java.util.

*

; import java.math.

*

; import sun.security.x509.

*

;

/*

* * <p>Description: 该程序根据签发者(CA)的证书信息(即CA的私钥)来对被签发者 * 的证书进行签名,过程即是使用CA的证书和被签证书来重构形成一个新的证书</p> * @author abnerchai * @version 1.0

*/

public

class

SignCert {

public

static

void

main(String[] args) throws Exception{

char

[] storepass

=

"

100200

"

.toCharArray();

//

存放CA证书和被签证书的证书库的访问密码

char

[] cakeypass

=

"

200100

"

.toCharArray();

//

CA数字证书条目的访问密码

String alias

=

"

missionCA

"

;

//

CA证书在证书库中的别名,这个CA的证书用来签名其它的证书

String name

=

"

abnerCALib

"

;

//

存放CA证书和被签证书的证书库的名字

String newLib

=

"

SignedLib

"

;

//

新证书库的名字,如果需要将签名后的证书放入新库,这是新库的名字

char

[] newLibPass

=

"

100200

"

.toCharArray();

//

设置新库的访问密码

String cerFileName

=

"

abnerCA.cer

"

;

//

被签证书的证书文件名

String aliasName

=

"

abnerCA

"

;

//

被签证书在证书库中的alias别名

char

[] namePass

=

"

200100

"

.toCharArray();

//

被签证书的条目在证书库的私钥密码

int

n

=

3

;

//

被签证书的有效期,以年为单位,以当前时间开始计算

int

sn

=

200406001

;

//

序列号可自己定义,这里定义的意义为2004年6月签发,是本年度CA签发的第多少个以001计算,要求唯一

String afteraliasName

=

"

abnerCA_Signed

"

;

//

签名后新产生的被签过名的证书在库中的别名

char

[] afterNewPass

=

"

200100

"

.toCharArray();

//

签名后新产生的被签过名的证书在库的条目的私钥的密码

//

装载证书库

FileInputStream

in

=

new

FileInputStream(name); KeyStore ks

=

KeyStore.getInstance(

"

JKS

"

);

//

JKS为证书库的类型

ks.load(

in

,storepass);

//

从证书库中读出签发者(CA)的证书

java.security.cert.Certificate cl

=

ks.getCertificate(alias);

//

读出一个CA证书,这里的l是字母l不是数据字1

PrivateKey privateKey

=

(PrivateKey)ks.getKey(alias,cakeypass);

//

根据别名和证书密码读出CA证书的私钥

in

.close();

//

从证书库中读出的签发者(CA)的证书中提取签发者的信息

byte

[] encodl

=

cl.getEncoded();

//

提取证书的编码,这里是字母l不是数据字1

X509CertImpl cimpl

=

new

X509CertImpl(encodl);

//

这里是字母l不是数据字1,根据证书的编码创建X509CertImpl类型的对象

//

根据上面的对象获得X509CertInfo类型的对象,该对象封装了证书的全部内容。

X509CertInfo cinfo_first

=

(X509CertInfo)cimpl.

get

(X509CertImpl.NAME

+

"

.

"

+

X509CertImpl.INFO);

//

然后获得X500Name类型的签发者信息

X500Name issuer

=

(X500Name) cinfo_first.

get

(X509CertInfo.SUBJECT

+

"

.

"

+

CertificateIssuerName.DN_NAME);

//

获取待签发的证书,即获取被签发者的证书

//

可从密钥库中获取,也可从导出的证书文件中获取,这里给出两种方式

////////////////////////////////////////////////////////////////////////

//

方式一、采用从导出的cer文件中获取 start

//////////////////////////////////////////////////////////////////////////////

/

/*

CertificateFactory cf = CertificateFactory.getInstance("X.509"); //X.509是使用最多的一种数字证书标准 FileInputStream in2 = new FileInputStream(cerFileName);//被签证书文件 java.security.cert.Certificate c2 = cf.generateCertificate(in2); //生成需要被签的证书 in2.close(); byte[] encod2 = c2.getEncoded(); X509CertImpl cimp2 = new X509CertImpl(encod2); //获得被签证书的详细内容,然后根据这个证书生成新证书 X509CertInfo cinfo_second = (X509CertInfo)cimp2.get(X509CertImpl.NAME+"."+X509CertImpl.INFO);

*/

//////////////////////////////////////////////////////////////////////////////

/

//

end 方式一

//////////////////////////////////////////////////////////////////////////////

/

//////////////////////////////////////////////////////////////////////////////

/

//

方式二、从证书库中读出被签的证书 start

//////////////////////////////////////////////////////////////////////////////

/

java.security.cert.Certificate c3

=

ks.getCertificate(aliasName);

//

从证书库中读出被签证书,然后生成新的证书

byte

[] encod3

=

c3.getEncoded(); X509CertImpl cimp3

=

new

X509CertImpl(encod3); X509CertInfo cinfo_second

=

(X509CertInfo)cimp3.

get

(X509CertImpl.NAME

+

"

.

"

+

X509CertImpl.INFO);

///////////////////////////////////////////////////////////////////////////

//

end方式二

///////////////////////////////////////////////////////////////////////////

//设置新证书的有效期,使之为当前向后n年有效,新证书的

//

截止日期不能超过CA证书的有效日期

Date beginDate

=

new

Date(); Calendar cal

=

Calendar.getInstance(); cal.setTime(beginDate); cal.add(cal.YEAR,n); Date endDate

=

cal.getTime(); CertificateValidity cv

=

new

CertificateValidity(beginDate,endDate); cinfo_second.

set

(X509CertInfo.VALIDITY,cv);

//

设置新证书的序列号

CertificateSerialNumber csn

=

new

CertificateSerialNumber(sn); cinfo_second.

set

(X509CertInfo.SERIAL_NUMBER,csn);

//

设置新证书的签发者

cinfo_second.

set

(X509CertInfo.ISSUER

+

"

.

"

+

CertificateIssuerName.DN_NAME,issuer);

//

新的签发者是CA的证书中读出来的

//

设置新证书的算法,指定CA签名该证书所使用的算法为md5WithRSA

AlgorithmId algorithm

=

new

AlgorithmId(AlgorithmId.md5WithRSAEncryption_oid); cinfo_second.

set

(CertificateAlgorithmId.NAME

+

"

.

"

+

CertificateAlgorithmId.ALGORITHM,algorithm);

//

创建新的签名后的证书

X509CertImpl newcert

=

new

X509CertImpl(cinfo_second);

//

签名,使用CA证书的私钥进行签名,签名使用的算法为MD5WithRSA

newcert.sign(privateKey,

"

MD5WithRSA

"

);

//

这样便得到了经过CA签名后的证书

//

把新证书存入证书库

//

把新生成的证书存入一个新的证书库,也可以存入原证书库,

//

存入新证书库,则新证书库中不仅包含原证书库中的所有条目,

//

而且新增加了一个这次产生的条目。注意,这时,新产生的签名后的证书只

//

包括公钥和主体信息及签名信息,不包括私钥信息。这里给出两种方式。

///////////////////////////////////////////////////////////////////////////

//

方式一:存入新密钥库

///////////////////////////////////////////////////////////////////////////

/*

ks.setCertificateEntry(afteraliasName,newcert); FileOutputStream out = new FileOutputStream(newLib); //存入新库signedLib,并设置新库的库访问密码 ks.store(out,newLibPass); out.close();

*/

///////////////////////////////////////////////////////////////////////////

//

end 方式一

///////////////////////////////////////////////////////////////////////////

//

也可以采用另外一种方式,存入原证书库中

//

存入原库中,即在原证书库中增加一条证书,这个证书是原证书经过签名后的证书

//

这个新证书含有私钥和私钥密码

///////////////////////////////////////////////////////////////////////////

//

方式二,存入原密钥库

///////////////////////////////////////////////////////////////////////////

//

先在原库中读出被签证书的私钥

PrivateKey prk

=

(PrivateKey)ks.getKey(aliasName,namePass); java.security.cert.Certificate[] cchain

=

{newcert};

//

存入原来的库,第二个参数为原证书的私钥,第三个参数为新证书的私钥密码,第三个参数为新证书

ks.setKeyEntry(afteraliasName,prk,afterNewPass,cchain);

//

用新密钥替代原来的没有签名的证书的密码

FileOutputStream out2

=

new

FileOutputStream(name); ks.store(out2,storepass);

//

存入原来的库中,第二个参数为该库的访问密码

///////////////////////////////////////////////////////////////////////////

//

end 方式二

///////////////////////////////////////////////////////////////////////////

} }

运行以上程序,即可运用 MissionCA证书来签发abnerCA证书,运行后在abnerCALib中增加一条别名为abnerCA_Signed的数字证书,我们将它导出为cer文件(导出方法见前)。

至此,我们己经用 CA的证书以我们的数字证书签名了。在windows中,双击导出的abnerCA_Signend.cer文件,出现如下图所示:

上图中证书信息一栏显示“不能验证该证书”,原因是因为,我们的这个数字证书的签发者 missionCA证书没有安装到系统中。我们可以将证书库中别名为missionCA的自签数字证书导出为cer文件,然后安装到系统中。再次查双击看此证书,如下图所示:

到此,我们己经获得了一个由我们自己的 CA签名颁发的个人数字证书。并且将我们自己的CA证书安装到系统中成为系统信任的根证书。于是,以后只要是由我们的这个CA证书签名颁发的数字证书都会受到系统的信任。

四、运行我们的 applet

我们来写一个 html文件来运行这个签名后的applet,内容如下:

<!-- ShowFileApplet.html --> <html> <head> <meta http-equiv="Content-Type" content="text/html; charset=GB2312"> <title>HTMLTestPage</title> </head><body> applet将会显示,如果你的浏览器支持Java<br> <applet archive = "./applet/myapplet.jar" code = "com.applet.ShowFileApplet.class" name = "TestApplet" width = "400" height = "300" hspace = "0" vspace = "0" align = "middle" > </applet> </body> </html>

这个 HTML文件可以运行applet,但如果浏览器不支持Java,即没有安装JRE,它不会提示用户去下载安装。我们可以用Java自带的htmlconverter工具转换一下这个HTML文件,转换后的文件可以在支持JAVA2的浏览器中(不管该浏览器是否设置了使用java2运行applet,它都会在Java2环境中运行applet,如果浏览器不支持Java2,则会自动下载所需的文件。

在 DOS方式下运行htmlconverter,弹出如下图所示画框,按图中所示选择刚才的那个HTML文件,如下图所示:

点“转换”,将会在当前目录下生成一个 HTML文件,并把原来的HTML文件备份了。

生成后的 HTML文件内容如下所示:

| <!-- ShowFileApplet.html --> <html> <head> <meta http-equiv="Content-Type" content="text/html; charset=GB2312"> <title>HTMLTestPage</title> </head> <body> applet将会显示,如果你的浏览器支持Java<br> <OBJECT classid = "clsid:CAFEEFAC-0014-0001-0001-ABCDEFFEDCBA" codebase = "http://java.sun.com/products/plugin/autodl/jinstall-1_4_1_01-windows-i586.cab#Version=1,4,1,1" WIDTH = "400" HEIGHT = "300" NAME = "TestApplet" ALIGN = "middle" VSPACE = "0" HSPACE = "0" > <PARAM NAME = CODE VALUE = "com.applet.ShowFileApplet.class" > <PARAM NAME = ARCHIVE VALUE = "./applet/myapplet.jar" > <PARAM NAME = NAME VALUE = "TestApplet" > <PARAM NAME = "type" VALUE = "application/x-java-applet;jpi-version=1.4.1_01"> <PARAM NAME = "scriptable" VALUE = "false"> <COMMENT> <EMBED type = "application/x-java-applet;jpi-version=1.4.1_01" CODE = "com.applet.ShowFileApplet.class" ARCHIVE = "./applet/myapplet.jar" NAME = "TestApplet" WIDTH = "400" HEIGHT = "300" ALIGN = "middle" VSPACE = "0" HSPACE = "0" scriptable = false pluginspage = "http://java.sun.com/products/plugin/index.html#download"> <NOEMBED> </NOEMBED> </EMBED> </COMMENT> </OBJECT> </body> </html> |

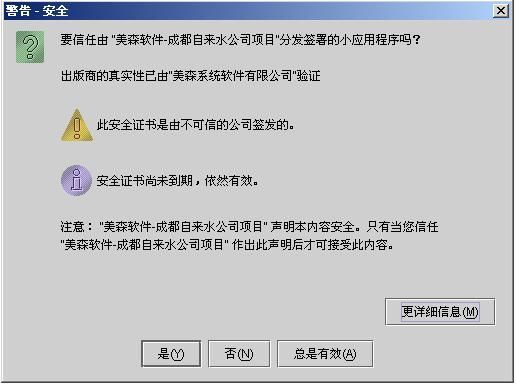

双击打开运行这个文件或把这个文件及 applet目录发布到WEB Server中去,可以访问运行这个applet。运行时,弹出如下图所示对话框:

如果此时你点“是”,则在这次会话过程中,此 applet具有访问本地文件系统的权限,但下次运行时还要提示此信息。如果你点“总是有效”则以后每次访问此类含有由Mission_Water_Signed数字证书签发的applet页面,都不会再弹出此选择框。因为:你选择了总是有效,这样,Java会在Java Plug-in中记录这个信任的数字证书,除非你把Java Plug-in中记录的这个信任证书删除。在win2k中,可以在“控制面版”->Java Plug-in中看到。如下图所示:

点选择“总是有效”后,该程序运行的结果如下图所示:

本文转自:http://tech.it168.com/j/2007-10-19/200710192223750.shtml