nctf-web

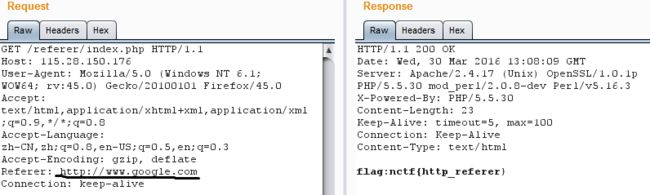

1:你从哪里来

你是从 google 来的吗?

http://115.28.150.176/referer/index.php

BP截包

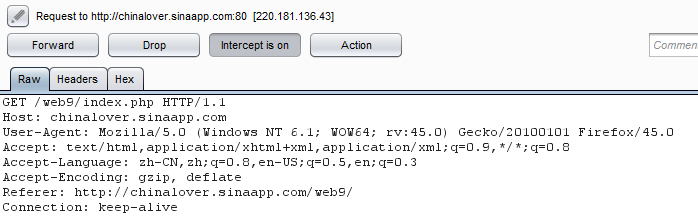

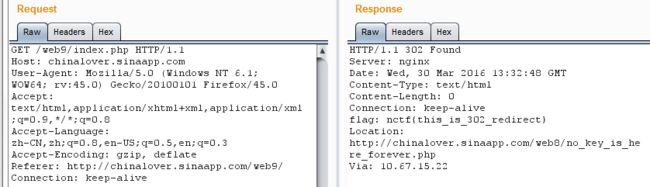

2单身一百年也没用

传送门:biu~

http://chinalover.sinaapp.com/web9/

题目提示到这里找KEY,点击KEY链接,

显示没有KEY

那就来个BP截包吧,key链接被截包

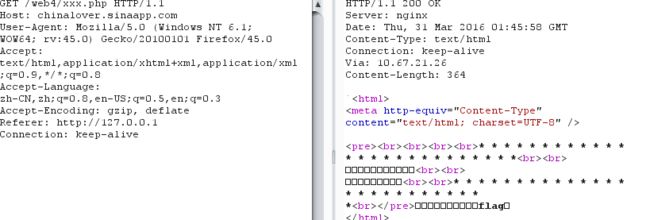

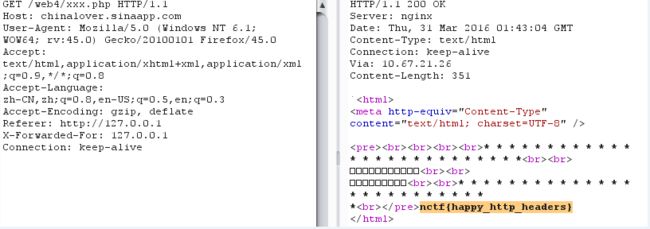

3.伪装者

点击链接http://chinalover.sinaapp.com/web4/xxx.php

网页提示:不是本地登陆你还想要flag?

既然是本地登录,要么127.0.0.1要么链接指向的地址

还得有XFF

查找http://chinalover.sinaapp.com的IP,有四个

220.181.136.30/27/43/55

截包

成功(修改IP为host IP 一样失败)。