DNS那点事之DNS报文格式及数据包分析

上一讲到DNS中域名解析的原理和过程,这篇文章讲一下DNS的报文格式,并通过Wireshark捉包分析一下。关于DNS的报文格式可以看google,这里不再多说,接下来用我的站点mydoodle.com.cn 来捉包分析。

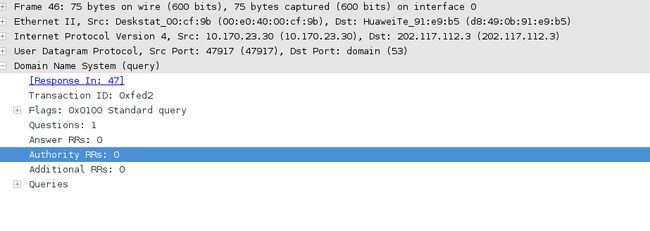

展开Domain Name System(reposen)

首部区域:

标识符:Transaction ID: 0xfed2 16位比特数,标志该查询

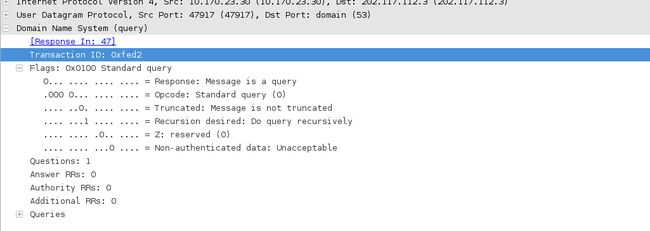

标志: Flags:0x0100(standard query)

0……….….= Respone:Messsage is a query

0表示为dns查询报文

.000 0…….….=opcode:standard query(0)

操作码为标准查询

.…..0.….….=Truncated:message is not truncated

信息没有被截断

.…..1.….….=Recursion desired:Do query recursively 执行递归查询

….…. .0..…..=z:reserved(0)

….….…0…..=Nontheticated data:unacceptable

问题数:Question:1 只查询一个主机名

回答RR数:Answer RRS:0

权威RR数:Authority RRS:0

附加RR数:Additional RRS:0

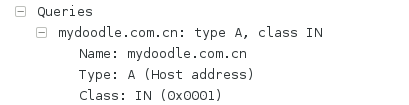

问题区域

报文分析:

首部区域:

标识符:Transaction ID: 0x8180 16位比特数,与对应的查询报文标识符相同

标志: Flags:0x8180(standard query)

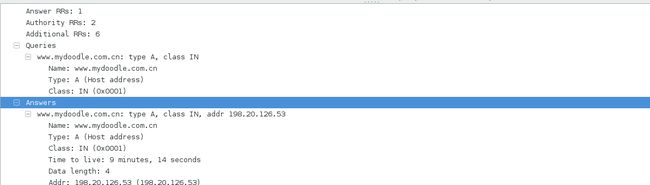

问题数:Question:1 表示只查询一个主机

回答RR数:Answer RRS:1 表示该主机对应的有1条资源记录

权威RR数:Authority RRS:2

附加RR数:Additional RRS:6

下面详细分析一下返回报文:

大部分是和查询报文相同主要分析一下answers这项内容

这里可以看到查询的域名为 mydoodle.com.cn,对应的 ip为198.20.126.53 ,解析记录为A记录设置的ttl为554(我记得应该是600的)

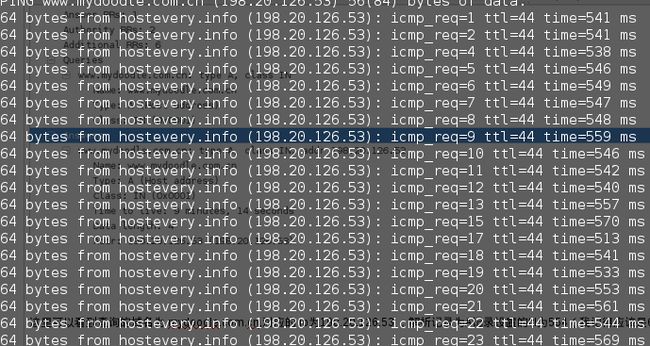

这是ping出来的结果

我不的不承认这文章暴露出来很多问题,我掌握的还不够仔细(大家请忽略,之后会把他细化)