工具使用,Virbox用户工具(Linux),深思数盾,离线软锁加密,离线解绑,加壳软件,加壳工具,Virbox离线加密

文章目录

- 1,安装Virbox用户工具(Linux)

- 1.1,查看系统位数

- 1.2,下载相应安装包

- 1.3,安装

- 2,在Virbox LM 开发者中心设置账号许可,用于软锁离线加密

- 2.1,产品管理

- 2.2,销售模板,账号模板

- 2.3,用户管理

- 2.4,许可分发,账号许可

- 3,Virbox用户工具的使用

- 3.1,启动

- 3.2,设置Virbox用户工具为服务器客户端模式

- 3.3,添加可使用的网络服务器

- 3.4,设置代理服务器

- 3.5,为服务管理工具指定用户名

- 3.6,为许可管理工具设置默认账号

- 3.7,显示云账户信息

- 4,软锁加密

- 4.1,显示已绑定到本地的软锁信息

- 4.2,在线解绑绑定

- 4.3,离线解绑绑定

- 4.3.1,离线绑定

- 4.3.1.1,获取c2d文件,这个文件中包含了本地机器的信息

- 4.3.1.2,获取d2c文件,上传刚刚获取到c2d文件,然后返回一个d2c文件

- 4.3.1.3,然后导入d2c文件到本地,这就完成了离线绑定,就可以通过ssclt --slock 查看绑定到本地的软锁信息了

- 4.3.2,离线解绑

- 4.3.2.1,获取离线解绑c2d文件

- 4.3.2.2,上传离线解绑文件,完成离线解绑

- 4.4,查询软锁的绑定信息

- 5,使用Virbox开发者工具盒加密软件(windows)

- 6,测试加密

http://lm.virbox.com/docs/site/sdk_tools/virbox_user_tool_linux/#ssctl

1,安装Virbox用户工具(Linux)

1.1,查看系统位数

avs@avs-empty:~$ uname -p

x86_64

1.2,下载相应安装包

http://lm.virbox.com/tools.html

1.3,安装

avs@avs-empty:~$ sudo dpkg -i senseshield-2.2.0.38284-x86_64.deb

2,在Virbox LM 开发者中心设置账号许可,用于软锁离线加密

https://developer.lm.virbox.com/home.html#

2.1,产品管理

| 新建产品 |  |

2.2,销售模板,账号模板

2.3,用户管理

注意:加密工具中所有的-u用户名都应是这个用户名字符串

注意区分账号和用户民,加密时应该用用户名

2.4,许可分发,账号许可

![]()

其中,许可ID 即为license

可以根据备注名称找到该许可的用户名称

3,Virbox用户工具的使用

http://lm.virbox.com/docs/site/sdk_tools/virbox_user_tool_linux/#ssctl

3.1,启动

avs@avs-empty:~$ systemctl start senseshield

==== AUTHENTICATING FOR org.freedesktop.systemd1.manage-units ===

Authentication is required to start 'senseshield.service'.

Authenticating as: avs,,, (avs)

Password:

==== AUTHENTICATION COMPLETE ===

3.2,设置Virbox用户工具为服务器客户端模式

avs@avs-empty:~$ sscfg -e CS

avs@avs-empty:~$ systemctl restart senseshield

avs@avs-empty:~$ sscfg -s

例:

avs@avs-empty:~$ sscfg -e CS

set server success, please restart the service !

reference command: service senseshieldd restart or systemctl restart senseshield

avs@avs-empty:~$ systemctl restart senseshield

==== AUTHENTICATING FOR org.freedesktop.systemd1.manage-units ===

Authentication is required to restart 'senseshield.service'.

Authenticating as: avs,,, (avs)

Password:

==== AUTHENTICATION COMPLETE ===

avs@avs-empty:~$ sscfg -s

Sevice Information

Host Name: avs-empty

Service Name: SenseShield Service

Version: 2.2.0.38284

Status: Running

Service Type: Client&Service

Port: 10334

Message Timeout: 3000

Filter Strategy: Disable

注意:如果是远程ssh连接,要保证图形界面是打开的

sudo service lightdm start

3.3,添加可使用的网络服务器

添加可使用的网络服务器,该服务器需要确保使用锁的计算机能访问到。需要的参数为(名称、IP地址、端口号),端口号使用使用默认的10334

sscfg -a -n NewServer -i xxx.xxx.xxx.xxx -p yyyyy

例:

avs@avs-empty:~$ sscfg -a -n NewServer -i xxx.xxx.xx.xxx -p yyyyy

NewServer,yyyyy,xxx.xxx.xx.xxx

can add this host xxx.xxx.xx.xxx

set server success, please restart the service !

reference command: service senseshieldd restart or systemctl restart senseshield

avs@avs-empty:~$ sscfg S

Severs Information

SrvName: NewServer IP: xxx.xxx.xx.xxx Port: yyyyy Status: Unavailable ConnectTimeout: 0 MessageTimeout: 0 AutoReconnectTrials: 0 AutoReconnect: no AddMode: user config

3.4,设置代理服务器

sscfg –P 3 –I xxx.xxx.xx.xxx –p yyyyy –u [email protected]

查看当前使用的代理服务器

avs@avs-empty:~$ sscfg -P

Proxy Information

Proxy Type:socket4

IP:xxx.xxx.xx.xxx

Port:yyyyy

Username:[email protected]

3.5,为服务管理工具指定用户名

sscfg -u [email protected]

3.6,为许可管理工具设置默认账号

显示登录用户概要信息 ssclt -c outline

登出用户账号 ssclt -o [email protected]

设置默认账户 ssclt --set_default [email protected]

例:

avs@avs-empty:~$ ssclt --set_default [email protected]

set default account success

3.7,显示云账户信息

显示云账户的软许可和云许可 ssclt -c all -u [email protected]

显示云账户的软许可 ssclt -c slock -u [email protected]

显示云账户的云许可 ssclt -c cloud -u [email protected]

可以指定开发商或者许可ID筛选,如下

ssclt -c cloud -u [email protected] -D 0300000000000009 -L 682

4,软锁加密

4.1,显示已绑定到本地的软锁信息

ssclt --slock

4.2,在线解绑绑定

在线绑定软锁许可 ssclt --online_bind -u [email protected] -D 0300000000000009 -L 926

在线解绑软锁许可 ssclt --online_unbind -u [email protected] -D 0300000000000009 -L 926

4.3,离线解绑绑定

4.3.1,离线绑定

4.3.1.1,获取c2d文件,这个文件中包含了本地机器的信息

ssclt --offline_bind_c2d --c2d ./

例:

avs@avs-empty:~$ ssclt --offline_bind_c2d --c2d ./

succeed

4.3.1.2,获取d2c文件,上传刚刚获取到c2d文件,然后返回一个d2c文件

ssclt --offline_bind_d2c --d2c ./ -L 926 -D 0300000000000009 -u DEVMGR_287f566afc634ed597d6dd94de5b59c9 --c2d sense_offline_bind_xxxxxxxxxxxxxx.c2d

–S sn 在查找许可时指定sn串号

–L license 在查找许可时 指定lisense

–D devId 在查找许可时指定开发者ID号

-u username 指定用户名(注意:-u是指用户名,不是账户名)

例:

avs@avs-empty:~$ ssclt --offline_bind_d2c --d2c ./ -L 926 -D 0300000000000009 -u DEVMGR_287f566afc634ed597d6dd94de5b59c9 --c2d sense_offline_bind_20190626141036.c2d

please input the password:

succeed

4.3.1.3,然后导入d2c文件到本地,这就完成了离线绑定,就可以通过ssclt --slock 查看绑定到本地的软锁信息了

ssclt --offline_bind_imp_d2c --d2c ./sense_offline_bind_xxxxxxxxxxxxxx.d2c

例:

avs@avs-empty:~$ ssclt --offline_bind_imp_d2c --d2c ./sense_offline_bind_20190626141718.d2c

succeed

avs@avs-empty:~$ ssclt --slock

LicenseSource:DEVMGR_287f566afc634ed597d6dd94de5b59c9 DeveloperId:0300000000000009 LicenseId:926 FirstUsedTime:2019-06-26 10:37:57 StartTime:2019-06-26 00:00:00 EndTime:2019-06-26 23:59:59 ConcurrenceType:process Concurrence:0 LicenseVersion:0 IssueTime:2019-06-26 10:35:51 IssueSerialNumber:0 Off-LineDuration:180 MaximumBoundMachineNumber:5

CloudAccount:DEVMGR_287f566afc634ed597d6dd94de5b59c9 NumberOfLicense:1

4.3.2,离线解绑

4.3.2.1,获取离线解绑c2d文件

命令执行之后,会在目标目录生成命名类似sense_offline_unbind_xxxxxxxxxxxxxx.c2d 的文件

ssclt --offline_unbind_c2d --c2d ./ -L 926 -D 0300000000000009 -u DEVMGR_287f566afc634ed597d6dd94de5b59c9(用户名,不是账号)

4.3.2.2,上传离线解绑文件,完成离线解绑

通过ssclt --slock 就查看不到之前绑定到本地的ok软锁信息了

ssclt --offline_unbind -D 0300000000000009 -u DEVMGR_287f566afc634ed597d6dd94de5b59c9 --c2d sense_offline_unbind_xxxxxxxxxxxxxx.c2d

4.4,查询软锁的绑定信息

ssclt --query -u DEVMGR_287f566afc634ed597d6dd94de5b59c9 -D 0300000000000009 -L 926

4.5 加密锁数据升级

ssclt --update_d2c --d2c ./xxx.d2c

5,使用Virbox开发者工具盒加密软件(windows)

| 5.1,启动加壳工具 | ||

| 5.2,打开要加密的软件 |  |

|

| 5.3,许可配置 | 选择软锁,许可ID即要使用的license |  |

| 5.4,选择要加密的函数及加密方式 |  |

|

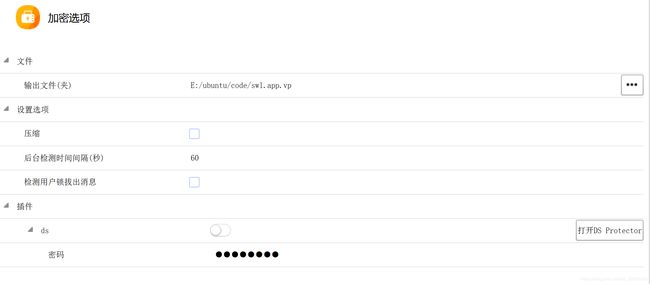

| 5.5,加密选项 |  |

|

| 5.6,点击加壳保护 |  |

|

| 5.7,加密后的文件 |  |

6,测试加密

avs@avs-empty:~/license_tools$ ls

include license.txt Makefile sc.txt src swl.app swl.app.vp

avs@avs-empty:~/license_tools$ mv swl.app swl.app_2

avs@avs-empty:~/license_tools$ ls

include license.txt Makefile sc.txt src swl.app_2 swl.app.vp

avs@avs-empty:~/license_tools$ mv swl.app.vp swl.app

avs@avs-empty:~/license_tools$ ls

include license.txt Makefile sc.txt src swl.app swl.app_2

avs@avs-empty:~/license_tools$ ./swl.app

剩余使用时间:0天

Run ...

read hareware info from file: 8A6CC2A0F65E

address: 5E56C7090BB953D41DF11398

strSn:5E56C7090BB953D41DF11398

no no no