【渗透测试-web安全】DVWA-文件上传

【渗透测试-web安全】DVWA-文件上传

- 实操

- 进阶

实操

服务器使用upload(“hello.jpg”),实现文件上传。而我们则是利用hello.jpg的参数构造进行漏洞攻击

首先登录系统,选择Low等级进行实战

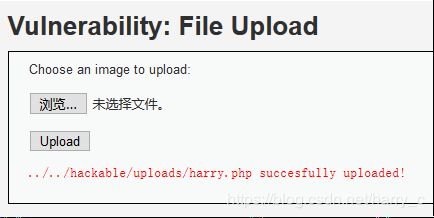

上传文件:

显示:…/…/hackable/uploads/崽崽.jpg succesfully uploaded!

由http://localhost/dvwa/vulnerabilities/upload/#

构造对应的访问地址:http://localhost/dvwa/vulnerabilities/upload/hackable/uploads/崽崽.jpg

最终访问http://localhost/dvwa/hackable/uploads/崽崽.jpg查看到图片:

构造php文件:

echo("Hello Harry")

?>

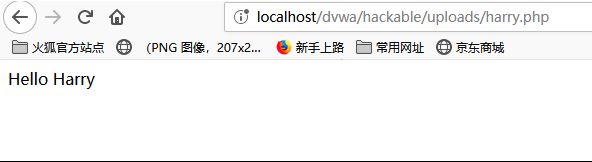

访问:http://localhost/dvwa/hackable/uploads/harry.php

成功执行代码,说明漏洞利用成功

进阶

进阶选择middle等级:

对文件的后缀进行了限制,这里应该想到会限制的内容有:文件名、文件类型、文件内容等信息

这里我们只需要使用抓包工具将文件的后缀名修改为jepg的格式就可以上传成功,这里就不做演示了。

进阶High等级:

高等级的对文件的内容也进行了限制,但是我们可以将代码写入到jpg文件中

怎么利用:

还记得前面的文件包含漏洞吗?直接利用

http://localhost/dvwa/vulnerabilities/fi/?page=http://localhost/hello.php

http://localhost/dvwa/vulnerabilities/fi/?page=file:///D:/phpstudy_pro/WWW/DVWA/hackable/uploads/harry.php

在高等级的情况下成功利用该漏洞