勒索软件Snatch攻击原理分析

勒索软件Snatch攻击原理分析

0x00 前言

近日有国外安全研究人员发现了一款名为“Snatch”的勒索软件,该勒索软件利用Windows的功能来绕过安装在PC上的安全软件,同时将本身的恶意程序作为服务自启项,从而对PC进行全盘加密,最后向受害者勒索比特币。

截止到10月中旬,Sophos安全公司已经收到了12例关于该勒索软件的反馈报告,要求比特币赎金在2900美元至51000美元之间。在安全公告中写道:“Snatch 可以在常见的 Windows 系统上运行,从 Windows 7 到 Windows 10,所有 32 位和 64 位版本都受到影响。我们观察到 Snatch 无法在 Windows 以外的平台上运行。”

0x01 Snatch勒索软件简介

Snatch勒索软件自从2018年的夏季开始一直活跃至今,但至今没有什么人听说过这种勒索软件,足以证明隐蔽性是他的一大特点。而在近期研究人员调查各种实体的网络攻击中发现了这种勒索软件的增强变种。Snatch勒索软件的制作者正在使用一种前所未有的技巧来绕过病毒软件的检测,最终成功将受害者的计算机加密。

这种全新的攻击方式诀窍就在于将受感染的计算机重新启动到安全模式,然后进行文件加密。至于为什么要选择在安全模式下,主要原因在于大多数防病毒软件都无法在Windows安全模式下启动。

除此之外,Snatch勒索软件还包括一个勒索软件组件和一个单独的数据窃取器以及其他几个公开的工具,前两个工具显然都是由该软件的制作者开发的,但其他的这些公开工具本身并不是恶意的,通常被渗透测试人员、系统管理员或技术人员使用。Snatch勒索软件不支持多平台,该软件可以运行在最常见的Windows版本上,从7到10,32位和64位版本。发现的样本是使用开源打包程序UPX打包,进行了内容混淆。

0x02 安全模式与Snatch独特性

安全模式是Windows操作系统的一种特殊模式,在安全模式下用户可以轻松地修复系统的一些错误,起到事半功倍的效果。安全模式的工作原理是在不加载第三方设备驱动程序的情况下启动电脑,使电脑运行在系统最小模式,这样用户就可以方便地检测与修复计算机系统的错误。

谁也没有想到这种安全措施有一天也会成为不安全的因素。

攻击者使用合法的渗透测试工具包来获取所需权限,并成功利用Windows注册表使计算机开启安全模式,紧接着运行Snatch勒索软件,便不会被防病毒软件检测到,并且不会停止其加密过程,在此期间将不会有任何警报。

通常来说“隐蔽性”,是每个勒索软件通用的需求,为了躲避用户或安全软件的检测,勒索软件为达目的真的是无所不用其极,而Snatch的现世给了其他勒索软件同样的启迪,根据新一轮攻击模式的发现表明,可能有其他勒索软件也注意到了并正在采用这一技巧,因此目前其风险难以估计。

除了“隐蔽性”之外,Snatch还存在一个不同于其他勒索软件的“独特性”。通常情况下,勒索软件会利用电子垃圾邮件和浏览器漏洞大规模地散播,感染较大范围的计算机,最终获取大批赎金。而Snatch的方法则与众不同,一开始攻击者便不会选择这种容易引起网络安全公司关注的大规模分发的方法,也从未针对个人用户。

取而代之的是,攻击者会精心挑选一小部分目标,例如公司、公共机构和政府组织,选取了这些“大型猎物”之后,就可以从这些受害者中勒索远超个人用户几十万倍的赎金。

0x03 Snatch工作原理

恶意软件snatch采用主动攻击模式,他们通过对易存在漏洞的服务进行自动暴力攻击来渗透企业网络,并在目标组织的网络内部进行传播。Snatch在勒索的同时能够一直从目标组织窃取大量信息。

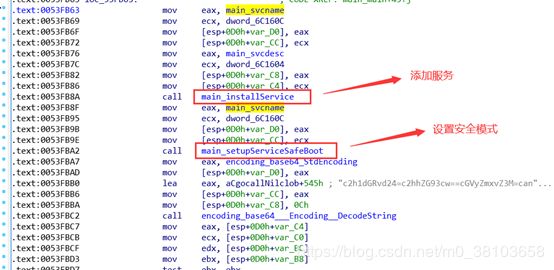

通过对Snatch进行初步逆向后可以大概猜解出整体逻辑结构:

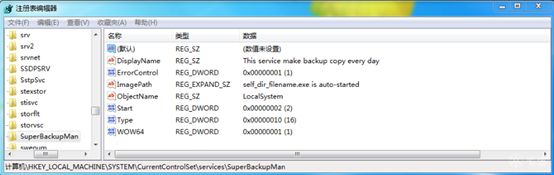

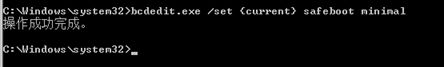

Snatch首先在注册表:HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\services下创建新的表项SuperBackupMan,其中SuperBackupMan服务可以组织用户停止或暂停,然后执行安全模式的命令:“bcdedit.exe /set {current} safeboot minimal”,这个指令执行后,再重新启动系统时,他将开始进入安全模式,每次启动时,都会获得安全模式。

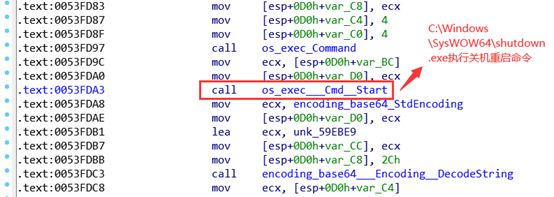

最后执行关机并重启进入安全模式之服务启动自身,安全模式启动后使得杀毒软件等无法启动拦截查杀,恶意软件使用Windows组件net.exe停止SuperBackupMan服务,然后使用Windows组件vssadmin.exe删除系统上的所有Volume Shadow副本,可阻止技术人员对勒索软件加密的文件进行取证恢复。。执行删除卷影开始加密文件。

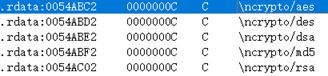

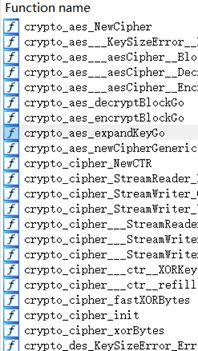

从字符串列表以及函数列表可以看到,包含了至少五种加密算法:aes、des、dsa、md5、rsa等,猜测可能被加密了不只五次。

继续分析后发现在rdata:005CC620地址处存放着加密公钥,根据分析可能是勒索软件使用OpenPGP,二进制文将PGP公钥快硬编码到文件中,如下所示:

在地址005CBF80处,存放着攻击者给用户看的勒索信息。

勒索软件Snatch在加密文件中会附加一个由五个字母数字字符组成的伪随机字符串。此字符串出现在勒索软件可执行文件名和勒索通知中,并且对于每个目标组织都是唯一的。例如,如果勒索软件名为abcdex64.exe,则加密的文件将文件扩展名.abcde附加到原始文件名后,勒索信息使用诸如Readme_abcde_files.txt或DECRYPT_abcde_DATA.txt之类的命名规范。

与许多其他勒索软件一样,Snatch对于某些文件和文件夹位置列表不会加密。通常勒索软件这样做是为了维护系统的稳定性,将目标集中在工作文档或个人文件上。它跳过的位置包括:

C:\

windows

recovery

$recycle.bin

perflogs

C:\ ProgramData

start menu

microsoft

templates

favorites

C:\Program Files\

windows

perflogs

$recycle.bin

system volume information

common files

dvd maker

internet explorer

microsoft

mozilla firefox

reference assemblies

tap-windows

windows defender

windows journal

windows mail

windows media player

windows nt

windows photo viewer

一家专门从事勒索受害者和攻击者之间的谈判的公司称,从7月到10月,他们已经代表客户12次与罪犯谈判。赎金从2000美元到35000美元不等,四个月内呈上升趋势。

0x04 防御与检测

预防

建议任何组织都不要将远程桌面界面暴露在不受保护的互联网上,应将它们置于VPN后,没有VPN凭据的人都无法访问。

攻击者还表示希望寻找其他的合作伙伴,能够使用其他类型远程访问工具(如VNC和TeamViewer)以及Web外壳或SQL注入技术。

组织应立即为具有管理权限的用户实现多因素身份验证,使攻击者更难强行利用这些帐户凭据。

检测

大多数初始访问和立足点都在未受保护和未受监视的设备上。组织应定期检测设备确保网络上没有被疏忽的设备机器。

勒索软件的勒索行为发生在攻击者进入网络后的几天。在勒索软件执行之前,需要一个成熟的威胁搜索程序识别攻击者的软件。

检测详细信息

通过以下签名检测Snatch的各种组件和此攻击中使用的文件:

Troj/Snatch-H

Mal/Generic-R

Troj/Agent-BCYI

Troj/Agent-BCYN

HPmal/GoRnSm-A

HPmal/RansMaz-A

PUA Detected: ‘PsExec’