网络安全状况月度报告-2019年6月

一、网络安全状况概述

2019年6月,互联网网络安全状况整体指标平稳,但是有两个重要特征值得关注。

一方面,病毒攻击态势呈上升趋势,整体较上月增加7%。其中挖矿病毒活跃程度增加较多,其病毒攻击的拦截量较5月增加11%,安全防护薄弱的企业是主要受灾对象,教育行业、政企单位的感染程度也有所增加。挖矿病毒的近期活跃程度增加可能与比特币价格持续走高有关。

另一方面,多个严重漏洞披露。Microsoft在官方安全更新公告中一共披露了88个漏洞的相关信息,其中21个获得了“严重”评级,这是微软有史以来漏洞严重程度最高的一次排名。Oracle官方安全公告中披露了高危漏洞(漏洞编号:CVE-2019-2729),WebLogic 远程命令执行漏洞。Adobe Coldfusion公布了Coldfusion软件中存在的一个远程代码执行漏洞(漏洞编号:CVE-2019-7839),漏洞等级严重。Netflix公司已经确定了几个TCP网络FreeBSD 和Linux内核中的漏洞,其中最严重的是Linux 内核中TCP SACK机制远程拒绝服务漏洞。深信服已针对严重漏洞发布了相应预警,及时提醒用户进行补丁升级,做好安全防护措施。

6月,深信服安全云脑累计发现:PHP大马

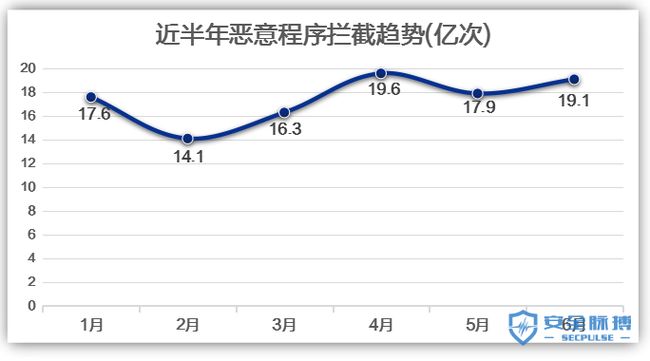

恶意攻击19.05亿次,平均每天拦截恶意程序6350万次。

活跃恶意程序29111个,其中感染型病毒5487个,占比18.85%;木马远控病毒13459个,占比46.23%。挖矿病毒种类541个,拦截次数10.46亿次,较5月上升11%,其中WannaMine病毒家族最为活跃。

深信服网站安全监测平台对国内已授权的5661个站点进行漏洞监控,发现:

高危站点2721个,高危漏洞24495个,漏洞类别主要是CSRF跨站请求伪造,占比88%。

监控在线业务6724个,共识别潜在篡改的网站有179个,篡改总发现率高达2.66%。

二、恶意程序活跃详情

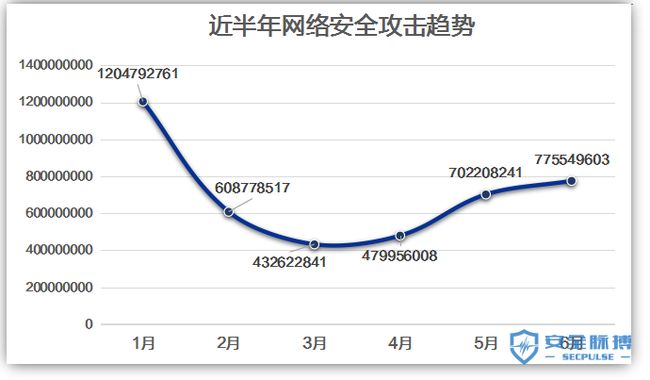

2019年6月,病毒攻击在6月呈现上升态势,病毒拦截量比5月份(17.9亿次)上升近7%,近半年拦截恶意程序数量趋势如下图所示:

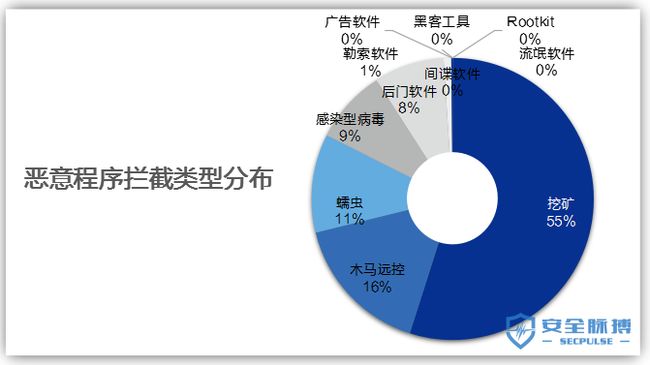

2019年6月,深信服安全云脑检测到活跃恶意程序样本29111个,其中木马远控病毒13459个,占比46.23%;蠕虫病毒7461个,占比25.63%;感染型病毒5487个,占比18.85%;勒索病毒632个,占比2.17%;挖矿病毒541个,占比1.86%。

6月总计拦截恶意程序19.05亿次,其中挖矿病毒的拦截量占比54.92%,其次是木马远控病毒(16.24%)、蠕虫病毒(11.29%)、感染型病毒(8.48%)、后门软件(8.04%)、勒索病毒(0.88%)。

2.1 勒索病毒活跃状况

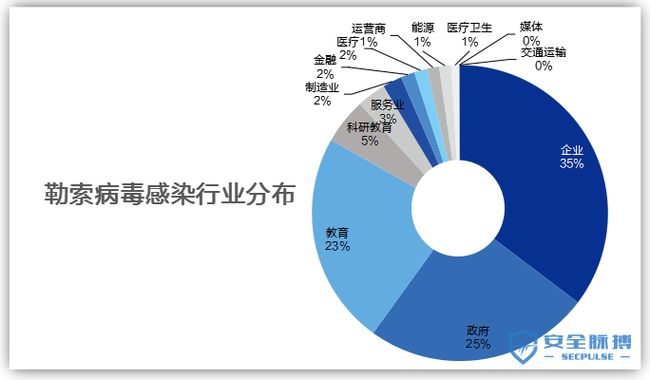

2019年6月,共拦截勒索病毒攻击1667万次。其中,WannaCry、GlobeImposter、GandCrab依然是最活跃的几个勒索病毒家族,其中WannaCry家族6月拦截数量803万次,危害依然较大。

从勒索病毒倾向的行业来看,企业和政府感染病毒数量占总体的60%,是黑客攻击的最主要的攻击对象,具体活跃病毒行业分布如下图所示:

从勒索病毒受灾地域上看,广东地区受感染情况最为严重,其次是浙江省和北京市。

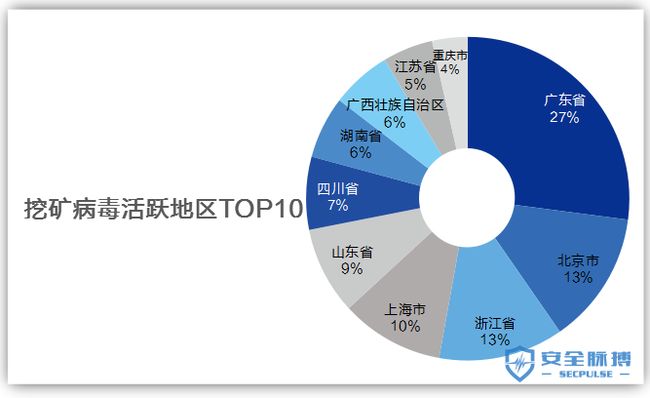

2.2 挖矿病毒活跃状况

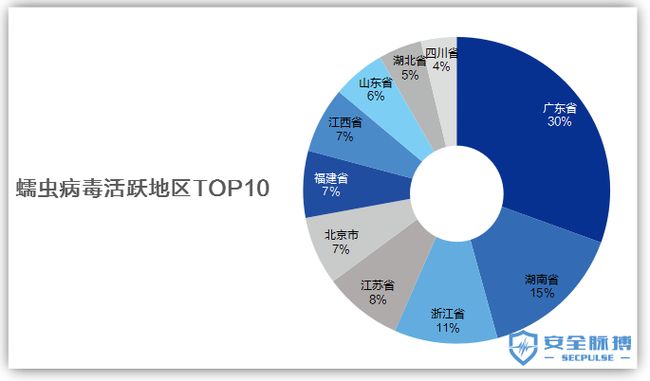

2019年6月,深信服安全云脑共拦截挖矿病毒10.46亿次,其中最为活跃的挖矿病毒是WannaMine、Xmrig,特别是WannaMine家族,共拦截4.43亿次。同时监测数据显示,被挖矿病毒感染的地域主要有广东省、北京市、浙江省等地,其中广东省感染量第一。天天好彩

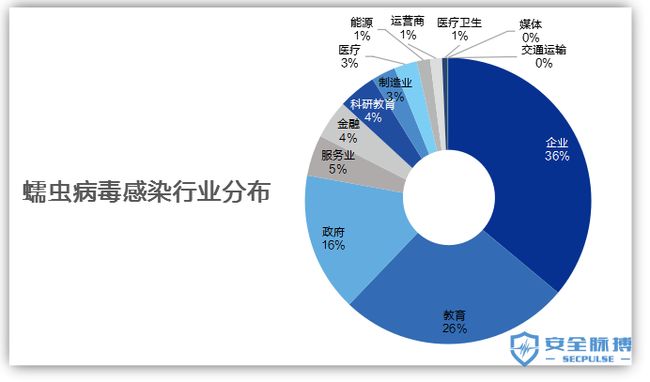

被挖矿病毒感染的行业分布如下图所示,其中企业受挖矿病毒感染情况最为严重,其次是政府和教育行业。

2.3 感染型病毒活跃状况

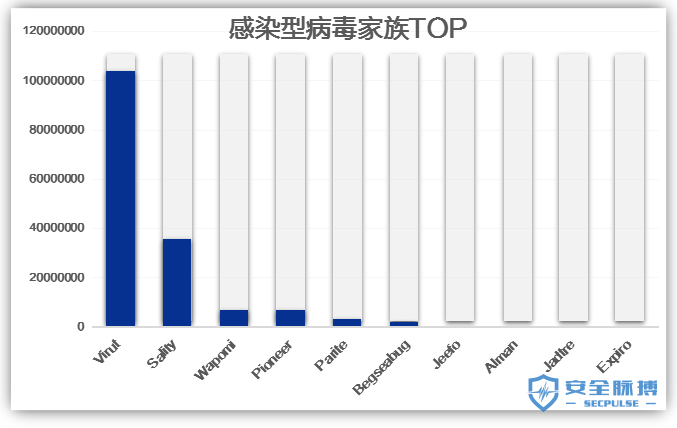

2019年6月,深信服安全云脑检测并捕获感染型病毒样本5487个,共拦截1.61亿次。其中Virut家族是成为6月攻击态势最为活跃的感染型病毒家族,共被拦截1.04亿次,此家族占了所有感染型病毒拦截数量的64.40%;而排名第二第三的是Sality和Wapomi家族,6月拦截比例分别是为22.18%和4.43%。6月感染型病毒活跃家族TOP榜如下图所示:

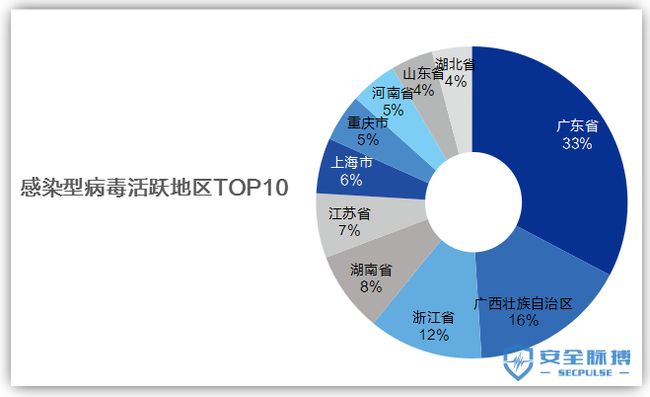

在感染型病毒危害地域分布上,广东省(病毒拦截量)位列第一,占TOP10总量的33%,其次为广西壮族自治区和浙江省。

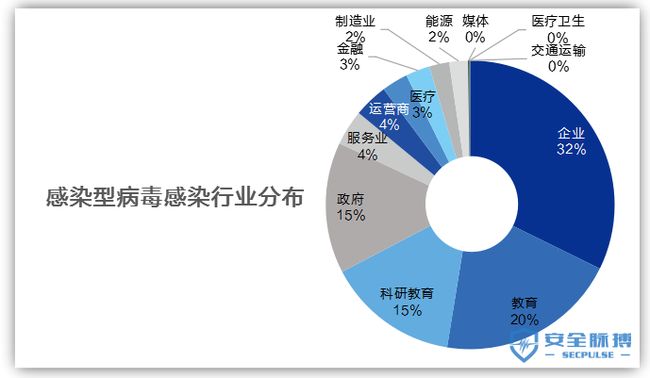

从感染型病毒攻击的行业分布来看,黑客更倾向于使用感染型病毒攻击企业、教育、科研教育等行业。企业、教育、科研教育的拦截数量占感染型病毒拦截总量的67%,具体感染行业分布如下图所示:

2.4 木马远控病毒活跃状况

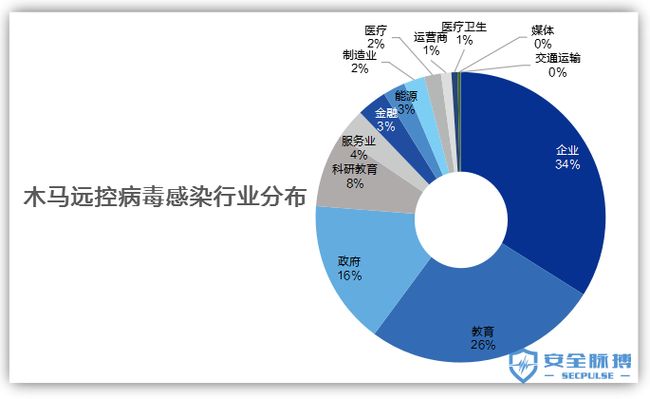

深信服安全云脑本月检测到木马远控病毒样本13459个,共拦截3.09亿次。其中最活跃的木马远控家族是Drivelife,拦截数量达7163万次,其次是Zusy、Siscos。具体分布数据如下图所示:

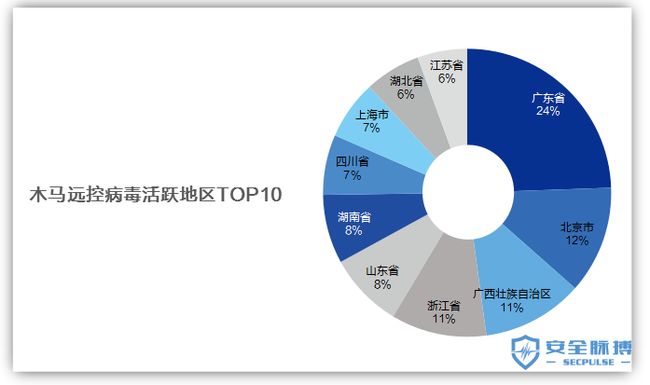

对木马远控病毒区域拦截量进行分析统计发现,恶意程序拦截量最多的地区为广东省,占TOP10拦截量的24%;其次为北京市(12%)、广西壮族自治区(11%)、浙江省(11%)和山东省(8%)。此外湖南省、四川省、上海市、湖北省、江苏省的木马远控拦截量也排在前列。

行业分布上,企业、教育及政府行业是木马远控病毒的主要攻击对象。

2.5 蠕虫病毒活跃状况

2019年6月深信服安全云脑检测到蠕虫病毒样本7461个,共拦截2.15亿次,但通过数据统计分析来看,大多数攻击都是来自于Ramnit、Gamarue、Jenxcus、Dorkbot、Faedevour、Morto、Small家族,这些家族占据了6月全部蠕虫病毒攻击的94%,其中攻击态势最活跃的蠕虫病毒是Ramnit,占蠕虫病毒TOP10总量的50%。

从感染地域上看,广东省地区用户受蠕虫病毒感染程度最为严重,其拦截量占TOP10总量的30%;其次为湖南省(15%)、浙江省(11%)。

从感染行业上看,企业、教育等行业受蠕虫感染程度较为严重。

三、网络安全攻击趋势分析

深信服全网安全态势感知平台监测到全国32631个IP在6月所受网络攻击总量约为7.7亿次。6月攻击态势较上月有小幅上升。下图为近半年深信服网络安全攻击趋势监测情况:

3.1 安全攻击趋势

下面从攻击类型分布和重点漏洞攻击分析2个纬度展示6月现网的攻击趋势:

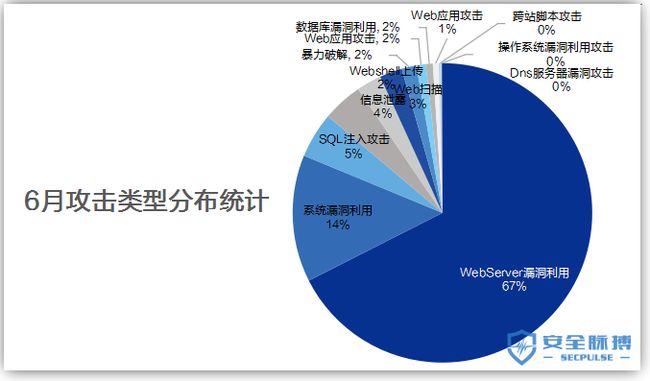

(1)攻击类型分布

通过对深信服安全云脑日志数据分析可以看到,6月捕获攻击以WebServer漏洞利用、系统漏洞利用、Web扫描、信息泄露、Webshell上传、数据库漏洞利用等分类为主。其中WebServer漏洞利用类型的占比更是高达67.50%,攻击次数达5亿多次;系统漏洞利用类型均占比13.70%。

主要攻击种类和比例如下:

(2)重点漏洞攻击分析

通过对深信服安全云脑日志数据分析,针对漏洞的攻击情况筛选出6月攻击利用次数最高的漏洞TOP20。

其中漏洞被利用次数前三的漏洞分别是Apache HTTP Server mod_log_config 远程拒绝服务漏洞(保持不变)、NetBIOS名称查询响应漏洞和Nginx URI Processing安全绕过漏洞,命中次数分别为423,215,695、29,664,036和29,612,680。较5月均有上升。

3.2 高危漏洞攻击趋势跟踪

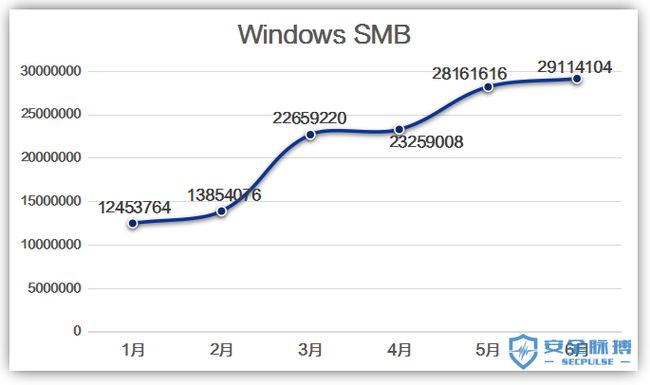

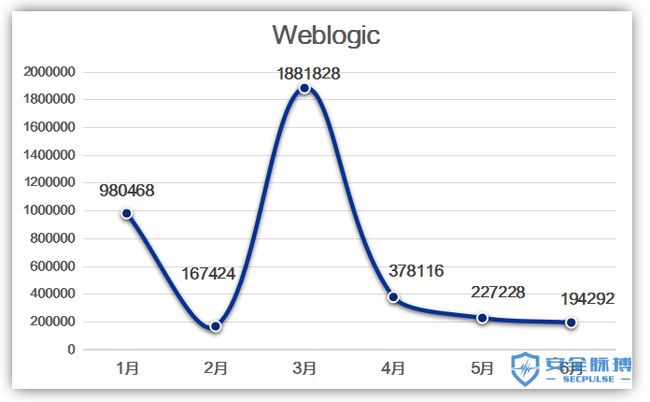

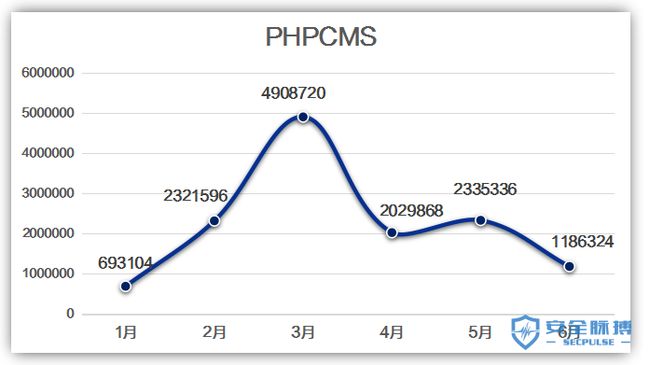

深信服安全团队对重要软件漏洞进行深入跟踪分析,近年来Java中间件远程代码执行漏洞频发,同时受永恒之蓝影响使得Windows SMB、Struts2和Weblogic漏洞成为黑客最受欢迎的漏洞攻击方式。

2019年6月,Windows SMB日志量达千万级,近几月攻击持上升趋势,其中拦截到的(MS17-010)Microsoft Windows SMB Server 远程代码执行漏洞攻击利用日志最多;Struts2系列漏洞本月攻击次数较前几月下降,Weblogic系列漏洞的攻击总体程波动状态,但近三个月较为平缓,本月仅拦截不到二十万攻击日志;PHPCMS系列漏洞攻击次数较上月下降。

(1)Windows SMB 系列漏洞攻击趋势跟踪情况

(2)Struts2系列漏洞攻击趋势跟踪情况

(3)Weblogic系列漏洞攻击趋势跟踪情况

(4)PHPCMS系列漏洞攻击趋势跟踪情况

四、网络安全漏洞分析

4.1 全国网站漏洞类型统计

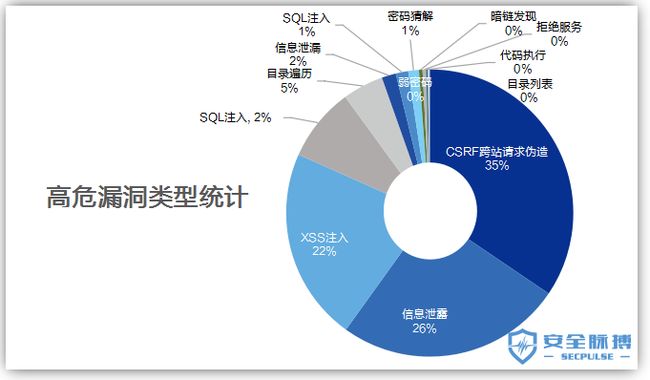

深信服网站安全监测平台6月对国内已授权的8764个站点进行漏洞监控,近一个月内发现的高危站点5237个,高危漏洞149267个,漏洞类别主要是CSRF跨站请求伪造,XSS注入和信息泄露,总占比83%,详细高危漏洞类型分布如下:

具体比例如下:

4.2 篡改情况统计

6月总监控在线业务7260个(去重),共识别潜在篡改的网站有140个(去重),篡改总发现率为19.2%。

其中首页篡改25个,二级页面篡改56个,多级页面篡改36个。

具体分布图如下图所示:

上图可以看出,网站二级篡改为篡改首要插入位置,成为黑客利益输出首选。

五、近期流行攻击事件及安全漏洞盘点

5.1 流行攻击事件

(1)建筑行业出现集中式感染CrySiS勒索病毒

近日,深信服接到多个建筑行业客户反馈,服务器被加密勒索,经过跟踪分析,拿到了相应的样本,确认样本为CrySiS勒索病毒jack变种。截止目前,黑产团队多次通过社会工程、RDP暴力破解等方式有针对性的入侵建筑行业,提醒该行业客户提高警惕。

具体详见:https://mp.weixin.qq.com/s/aoR2eFtRi9K2rUNJQMX3Hg

(2)GoldBrute僵尸网络横空出世

近日,当黑客们还在绞劲脑汁地想着如何使用BlueKeep漏洞俘获肉鸡时,一个僵尸网络病毒突然横空出世,对全球1,500,000+个设备进行扫描。该病毒名为GoldBrute,通过传统的RDP爆破方式进行传播,被该病毒感染的主机会受C&C服务器104.156.249.231所操控。

具体详见:https://mp.weixin.qq.com/s/ajQB_BT5TGkWMOXlKcj1Tg

(3)Bluehero挖矿蠕虫变种空降!

近日,深信服安全团队捕获到Bluehero挖矿蠕虫最新变种,该挖矿蠕虫集多种功能为一体,释放后门程序窃取主机信息,释放Mimikatz模块、嗅探模块、“永恒之蓝”攻击模块、LNK漏洞利用模块(CVE-2017-8464)进行传播和反复感染,最终释放挖矿模块进行挖矿。

具体详见:https://mp.weixin.qq.com/s/9SKd24-zvZBm4UICEBjXKQ

(4)GandCrab最终版解密工具发布!

6月17日,Bitdefender发布了GandCrab勒索病毒V1、V4以及V5-V5.2版本的解密工具,这意味着不向勒索软件运营商妥协的受害者们,终于可以恢复被加密的数据。

具体详见:https://mp.weixin.qq.com/s/6s1X_hwjhmwFnrm19Hd2lQ

5.2 安全漏洞事件

(1)Vim编辑器本地代码执行漏洞预警(CVE-2019-12735)

Vim编辑器在8.1.1365和Neovim 0.3.6 之前版本存在严重的代码执行漏洞,当通过Vim编辑器打开特殊构造的文件,且Vim编辑器的ModelLine被启用,就会触发本地文件代码执行漏洞。虽然此漏洞是本地漏洞,如若结合社会工程学的方式进行攻击,危害不容小觑,容易造成重要敏感信息泄露,甚至会导致服务器被攻击者控制。

具体详见:https://mp.weixin.qq.com/s/I1QXoD_617rJt8xSE5-s9w

(2)微软六月补丁日重点漏洞预警

2019年6月11日,Microsoft发布了六月份安全补丁更新。在官方的安全更新公告中一共披露了88个漏洞的相关信息,其中21个获得了“严重”评级,这是微软有史以来漏洞严重程度最高的一次排名。截至目前为止,尚未发现这88个漏洞的在野利用。

具体详见:https://mp.weixin.qq.com/s/rmqwIqA66VWURYHpnvdYkw

(3)【漏洞预警】Coremail 多版本配置文件读取漏洞

在2019年6月14日,Coremail 配置文件读取漏洞PoC爆出,经过深信服安全研究员验证分析,发现利用该漏洞能够读取Coremail 邮件服务器敏感配置文件,配置文件中包括邮件服务存储路径、数据库连接地址、账号以及密码等敏感信息,该漏洞危害较大,影响较广。

具体详见:https://mp.weixin.qq.com/s/vihgyx9YLILMNGayIXr-bw

(4)【漏洞预警】Oracle WebLogic 远程命令执行 0day(CVE-2019-2725补丁绕过)漏洞

近日,深信服安全团队发现了在野的 Oracle WebLogic 远程命令执行漏洞最新利用方式,该漏洞的利用方式与官方 4 月修复的CVE-2019-2725漏洞利用方式极为相似,此攻击可以绕过官方四月份发布的安全补丁。

具体详见:https://mp.weixin.qq.com/s/8Kvk1-WJ5j0vBw2SU3w7Og

(5)【更新】CVE-2019-1040 Windows NTLM篡改漏洞分析

2019年6月11日,Microsoft发布了六月份安全补丁更新。在该安全更新补丁中,对CVE-2019-1040漏洞进行了修复。攻击者利用该漏洞可以绕过NTLM中的MIC(Message Integrity Code)。攻击者可以修改已经协商签名的身份验证流量,然后中继到另外一台服务器,同时完全删除签名要求。通过该攻击方式可使攻击者在仅有一个普通域账号的情况下,运程控制域中任意机器(包括域控服务器)。

具体详见:https://mp.weixin.qq.com/s/OuDsXvwBiPa87QVH73ZzbQ

(6)【漏洞预警】Linux 内核中TCP SACK机制远程拒绝服务漏洞

近日,Netflix公司已经确定了几个TCP网络FreeBSD 和Linux内核中的漏洞。这些漏洞特别涉及最小段大小(MSS)和TCP选择性确认(SACK)功能。最严重的,被称为“SACK Panic”,可以在Linux内核上远程触发内核崩溃,从而影响系统的可用性。

具体详见:https://mp.weixin.qq.com/s/JGwbpxd18Eec7EZ1CqYHfQ

(7)【更新】Oracle WebLogic 远程命令执行(CVE-2019-2729)漏洞预警

近日,Oracle官方安全公告中披露了 CVE-2019-2729 WebLogic 远程命令执行漏洞。漏洞定级为 High,属于高危漏洞。该漏洞本质是由于 wls9-async组件在反序列化处理输入信息时存在缺陷,未经授权的攻击者可以发送精心构造的恶意 HTTP 请求,获取服务器权限,实现远程命令执行。

具体详见:https://mp.weixin.qq.com/s/IDQqJbgCXomw5H7SQvkcFg

(8)【漏洞预警】WebSphere远程代码执行漏洞

近日,metasploit团队更新了WebSphere远程代码执行漏洞(CVE-2019-4279)的检测方式。由于服务器在进行反序列化操作时并没有对数据进行安全验证,攻击者可以构造恶意的序列化数据,在服务器执行反序列化操作时执行内部包含的命令,实现远程代码执行漏洞的利用。

具体详见:https://mp.weixin.qq.com/s/MXIo73wrVDgXutkoZVILkw

(9)【漏洞预警】Coldfusion 远程代码执行漏洞(CVE-2019-7839)

近日,Adobe Coldfusion官方修复了Coldfusion软件中存在的一个远程代码执行漏洞,漏洞编号:CVE-2019-7839,该漏洞评分10分,漏洞等级严重,该漏洞影响范围较广,危害性较大,攻击者可以通过JNBridge技术不受限制地访问远程Java运行时环境,从而允许执行任意代码和系统命令。

具体详见:https://mp.weixin.qq.com/s/ny4NFTtjQxelVegO0rbB9Q

六、安全防护建议

黑客入侵的主要目标是存在通用安全漏洞的机器,所以预防病毒入侵的主要手段是发现和修复漏洞,深信服建议用户做好以下防护措施:

(一)、杜绝使用弱口令,避免一密多用

系统、应用相关的用户杜绝使用弱口令,同时,应该使用高复杂强度的密码,尽量包含大小写字母、数字、特殊符号等的混合密码,禁止密码重用的情况出现,尽量避免一密多用的情况。

(二)、及时更新重要补丁和升级组件

建议关注操作系统和组件重大更新,如永恒之蓝漏洞,使用正确渠道,如微软官网,及时更新对应补丁漏洞或者升级组件。

(三)、部署加固软件,关闭非必要端口

服务器上部署安全加固软件,通过限制异常登录行为、开启防爆破功能、防范漏洞利用,同时限制服务器及其他业务服务网可进行访问的网络、主机范围。有效加强访问控制ACL策略,细化策略粒度,按区域按业务严格限制各个网络区域以及服务器之间的访问,采用白名单机制只允许开放特定的业务必要端口,提高系统安全基线,防范黑客入侵。

(四)、主动进行安全评估,加强人员安全意识

加强人员安全意识培养,不要随意点击来源不明的邮件附件,不从不明网站下载软件,对来源不明的文件包括邮件附件、上传文件等要先杀毒处理。定期开展对系统、应用以及网络层面的安全评估、渗透测试以及代码审计工作,主动发现目前系统、应用存在的安全隐患。

(五)、建立威胁情报分析和对抗体系,有效防护病毒入侵

网络犯罪分子采取的战术策略也在不断演变,其攻击方式和技术更加多样化。对于有效预防和对抗海量威胁,需要选择更强大和更智能的防护体系。深信服下一代安全防护体系(深信服安全云、深信服下一代防火墙AF、深信服安全感知平台SIP、深信服终端检测与响应平台EDR)通过联动云端、网络、终端进行协同响应,建立全面的事前检测预警、事中防御、事后处理的整套安全防护体系。云端持续趋势风险监控与预警、网络侧实时流量检测与防御、终端事后查杀与溯源,深度挖掘用户潜在威胁,立体全方位确保用户网络安全。