在只需要数据的地方恶意插入了命令,而系统没有过滤时会造成命令行注入。dvwa提供了练习的地方

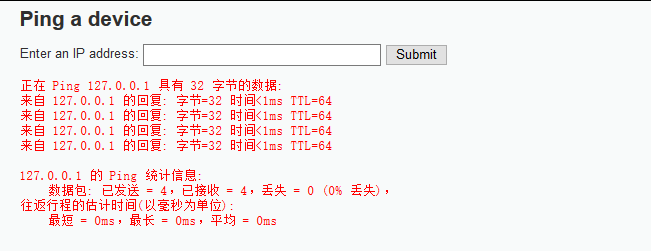

正常情况下这是用来测试网址能否连接

1.Security:Low

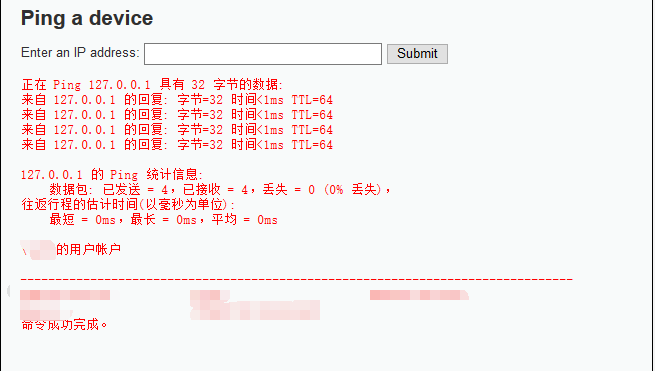

然鹅当我们插入恶意命令127.0.0.1&&net user

查看源代码:

{$cmd}可以看出ip参数没有做任何的过滤就直接放在shell_exec函数中执行了,执行语句为shell_exec( 'ping 127.0.0.1&&net user ')。

函数:

stristr(string,search,before_searc)string是被搜索的字符串,search是搜索的字符串,before_search有true和false两种取值(默认为false,返回匹配点到之后的部分)如stristr(''hello world!","WORld")返回world!,若第三个值为true时返回hello

php_uname(mode)

mode是单个字符,用于定义要返回什么信息:

- 'a':此为默认。包含序列 "s n r v m" 里的所有模式。

- 's':操作系统名称。例如: FreeBSD。

- 'n':主机名。例如: localhost.example.com。

- 'r':版本名称,例如: 5.1.2-RELEASE。

- 'v':版本信息。操作系统之间有很大的不同。

- 'm':机器类型。例如:i386。

2.Security:Medium

重复上述输入时返回Ping 请求找不到主机 127.0.0.1net。请检查该名称,然后重试。可知&&符号被替换为空了,尝试&与|都可成功。

查阅源代码:

$substitutions = array(

'&&' => '',

';' => '',

);

// Remove any of the charactars in the array (blacklist).

$target = str_replace( array_keys( $substitutions ), $substitutions, $target );

// Determine OS and execute the ping command.

if( stristr( php_uname( 's' ), 'Windows NT' ) ) {

// Windows

$cmd = shell_exec( 'ping ' . $target );

}

else {

// *nix

$cmd = shell_exec( 'ping -c 4 ' . $target );

}

// Feedback for the end user

echo "{$cmd}";

}

?>

标红的地方将&&与;都替换为空,但并未过滤&与|

3.Security:High

调整为高级别后&与&&都返回Ping 请求找不到主机 127.0.0.1net。请检查该名称,然后重试。可知这两个都被过滤了,然而使用|依然可以顺利执行。

查看源码:

$target = trim($_REQUEST[ 'ip' ]);

// Set blacklist

$substitutions = array(

'&' => '',

';' => '',

'| ' => '',

'-' => '',

'$' => '',

'(' => '',

')' => '',

'`' => '',

'||' => '',

);

// Remove any of the charactars in the array (blacklist).

$target = str_replace( array_keys( $substitutions ), $substitutions, $target );

// Determine OS and execute the ping command.

if( stristr( php_uname( 's' ), 'Windows NT' ) ) {

// Windows

$cmd = shell_exec( 'ping ' . $target );

}

else {

// *nix

$cmd = shell_exec( 'ping -c 4 ' . $target );

}

// Feedback for the end user

echo "{$cmd}";

}

?>

可以看出这里先用trim去掉两边的空格,然后过滤了&,&&,与| 等符号,然而过滤的是|+空格,并没有过滤|,也是很尴尬了。。。。。。让我们再看看Impossible级别,开开眼

4.Security:Impossible

上面使用的所有符号都失效了,无尽的ERROR: You have entered an invalid IP.从返回结果也看不出过滤方式

查看源码:

$octet = explode( ".", $target );

// Check IF each octet is an integer

if( ( is_numeric( $octet[0] ) ) && ( is_numeric( $octet[1] ) ) && ( is_numeric( $octet[2] ) ) && ( is_numeric( $octet[3] ) ) && ( sizeof( $octet ) == 4 ) ) {

// If all 4 octets are int's put the IP back together.

$target = $octet[0] . '.' . $octet[1] . '.' . $octet[2] . '.' . $octet[3];

// Determine OS and execute the ping command.

if( stristr( php_uname( 's' ), 'Windows NT' ) ) {

// Windows

$cmd = shell_exec( 'ping ' . $target );

}

else {

// *nix

$cmd = shell_exec( 'ping -c 4 ' . $target );

}

// Feedback for the end user

echo "{$cmd}";

}

else {

// Ops. Let the user name theres a mistake

echo 'ERROR: You have entered an invalid IP.

';

}

}

// Generate Anti-CSRF token

generateSessionToken();

?>

首先检查了token,这个我不懂。再看它先将ip按"."拆分为数组,然后判断位数是否为4位且每一位是否为数字。。。。。。。甘拜下风

再总结一下命令连接符:

& 顺序执行命令,不管是否执行成功

; 按顺序执行

&& 前面的命令执行成功后面的命令才执行

|| 前面的命令执行失败后面的命令才执行

| 后面的执行失败才执行前面的