代码审计——Bluecms

关于审计方法可以定位敏感关键字 , 回溯参数传递过程,定位敏感功能点,通读功能点代码。黑盒测试 + 白盒测试

把bluecms的源码导入到Seay源代码审计系统中,开始自动审计。审计完成后根据正则配到的疑似存在漏洞的文件进行审计。

SQL注入

有个ad_js.php文件中getone方法中疑似存在漏洞我们进去分析一下

ad_js.php文件代码

/**

* [bluecms]版权所有 标准网络,保留所有权利

* This is not a freeware, use is subject to license terms

*

* $Id:ad_js.php

* $author:lucks

*/

define('IN_BLUE', true);

require_once dirname(__FILE__) . '/include/common.inc.php';

$ad_id = !empty($_GET['ad_id']) ? trim($_GET['ad_id']) : '';

if(empty($ad_id))

{

echo 'Error!';

exit();

}

$ad = $db->getone("SELECT * FROM ".table('ad')." WHERE ad_id =".$ad_id);

if($ad['time_set'] == 0)

{

$ad_content = $ad['content'];

}

else

{

if($ad['end_time'] < time())

{

$ad_content = $ad['exp_content'];

}

else

{

$ad_content = $ad['content'];

}

}

$ad_content = str_replace('"', '\"',$ad_content);

$ad_content = str_replace("\r", "\\r",$ad_content);

$ad_content = str_replace("\n", "\\n",$ad_content);

echo "\r\n";

?>

这里的SQL语句中where判断条件 变量ad_id是可控参数。首先判断了ad_id的值是否为空如果不为空 使用trim函数进行去空格处理,将ad_id拼接到SQL语句中并传递到getone()方法。

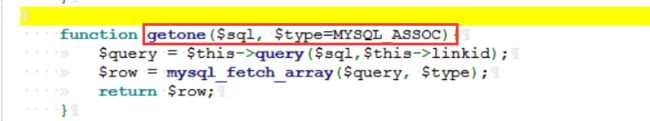

getone方法中将传递过来的SQL语句 直接传入到query方法中执行SQL语句,并没有什么过滤。可以判断出是存在SQL注入的。

访问ad_js.php

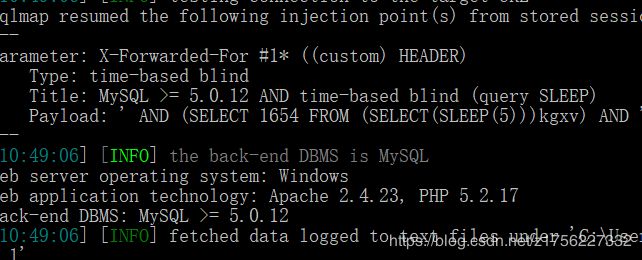

放到sqlmap中跑一下,存在注入

在评论处也存在个SQL注入漏洞

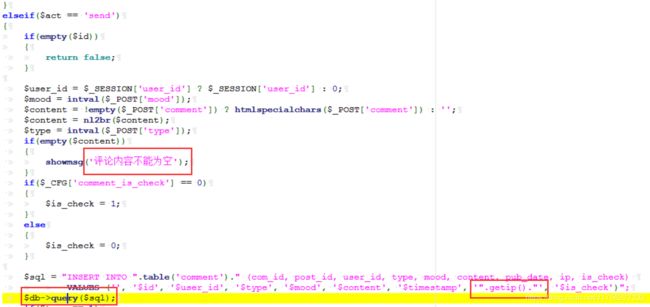

在common.php文件中有个getip()的方法这个方法是获取IP地址,获取的IP地址在getip这个方法中也没有过滤。

定位getip()来查看哪里调用了这个函数

有个inset插入语句调用了getip 进入文件查看

![]()

直接调用了getip这个方法拼接到SQL语句中没有进行处理,query方法执行SQL语句。

修改源码看看程序所执行的SQL语句

提交评论

获取到了 IP 地址

通过构造XFF头来进行SQL注入,使用SQLmap进行POST注入。

XSS

用户注册处存在xss漏洞

注册的时候使用burp抓个包

访问的是user.php 。

进入user.php文件中查找存在do_reg的语句

elseif($act == 'do_reg'){

$user_name = !empty($_POST['user_name']) ? trim($_POST['user_name']) : '';

$pwd = !empty($_POST['pwd']) ? trim($_POST['pwd']) : '';

$pwd1 = !empty($_POST['pwd1']) ? trim($_POST['pwd1']) : '';

$email = !empty($_POST['email']) ? trim($_POST['email']) : '';

$safecode = !empty($_POST['safecode']) ? trim($_POST['safecode']) : '';

$from = !empty($from) ? base64_decode($from) : 'user.php';

if(strlen($user_name) < 4 || strlen($user_name) > 16){

showmsg('用户名字符长度不符');

}

if(strlen($pwd) < 6){

showmsg('密码不能少于6个字符');

}

if($pwd != $pwd1){

showmsg('两次输入密码不一致');

}

if(strtolower($safecode) != strtolower($_SESSION['safecode'])){

showmsg('验证码错误');

}

if($db->getone("SELECT * FROM ".table('user')." WHERE user_name='$user_name'")){

showmsg('该用户名已存在');

}

if($db->getone("SELECT * FROM ".table('admin')." WHERE admin_name='$user_name'")){

showmsg('该用户名已存在');

}

$sql = "INSERT INTO ".table('user')." (user_id, user_name, pwd, email, reg_time, last_login_time) VALUES ('', '$user_name', md5('$pwd'), '$email', '$timestamp', '$timestamp')";

if(!$db->query($sql)){

showmsg('很遗憾,注册中出错啦');

}else{

$_SESSION['user_id'] = $db->insert_id();

$_SESSION['user_name'] = $user_name;

update_user_info($_SESSION['user_name']);

setcookie('BLUE[user_id]', $_SESSION['user_id'], time()+3600, $cookiepath, $cookiedomain);

setcookie('BLUE[user_name]', $user_name, time()+3600, $cookiepath, $cookiedomain);

setcookie('BLUE[user_pwd]', md5(md5($pwd).$_CFG['cookie_hash']), time()+3600, $cookiepath, $cookiedomain);

if(defined('UC_API') && @include_once(BLUE_ROOT.'uc_client/client.php'))

{

$uid = uc_user_register($user_name, $pwd, $email);

if($uid <= 0)

{

if($uid == -1)

{

showmsg('用户名不合法!');

}

elseif($uid == -2)

{

showmsg('包含不允许注册的词语!');

}

elseif($uid == -3)

{

showmsg('你指定的用户名 '.$user_name.' 已存在,请使用别的用户名!');

}

elseif($uid == -4){

showmsg('您使用的Email格式不对!');

}

elseif($uid == -5)

{

showmsg('你使用的Email 不允许注册!');

}

else

{

showmsg('注册失败!');

}

}

else

{

$ucsynlogin = uc_user_synlogin($uid);

echo $ucsynlogin;

}

}

$_SESSION['last_reg'] = $timestamp;

showmsg('恭喜您注册成功,现在将转向...', $from);

}

}

用户名、密码、邮箱、验证码进行了非空验证和去空格操作。用户名进行了字符长度,处理。邮箱没有进行字符字符限制,直接拼接到了SQL语句中。

抓包添加payload。

进入后台 用户管理查看