Apache OpenSSL生成证书使用

最近在学习SSL协议,这次是基于Apache服务器自带的openssl来实现的

TLS:传输层安全协议

SSL:安全套接字层

KEY:私钥

CSR:证书签名请求,即公钥,生成证书时需要将此提交给证书机构,生成 X509 数字证书前,一般先由用户提交证书申请文件,然后由 CA 来签发证书

CRT:即证书,一般服务器证书server.crt和客户端证书client.crt都需要通过CA证书ca.crt进行签名

1.进行CA签名获取证书时,需要注意国家、省、单位需要与CA证书相同,否则会报:

ThecountryName field needed to be the same in the CA certificate (cn) and therequest (sh)

2.进行CA签名获取证书时,如果信息完全和已有证书信息相同会报错,即不能生成相同的证书,报错信息为:

failed to update database

TXT_DB error number 2

X.509:证书格式,一般以.crt结尾

OpenSSL:SSL的一个实现,(开源)

这里需要修改两个部分的配置以及创建一些文件夹和文件:

第一:

在httpd.conf中找到下面两行去掉前面的注释 #

LoadModule ssl_modulemodules/mod_ssl.so

Include conf/extra/httpd-ssl.conf

第二:

在httpd-ssl.conf中:

SSLCertificateFile"D:/Apache/Apache/conf/server.crt"

SSLCertificateKeyFile"D:/Apache/Apache/conf/server.key"

即生成服务器证书和私钥的路径

第三:

在bin目录下创建:

demoCA文件夹;

空白的index.txt;

serial内容为01的文件

这里解释一下为什么要创建这些文件,因为打开openssl.cnf,我们可以发现一些默认的配置:

[ CA_default ]

dir = ./demoCA #Where everything is kept

…

database = $dir/index.txt # database index file.

…

serial = $dir/serial # The current serial number

…

OpenSSL生成证书的步骤:

1. 使用OpenSSL生成CA私钥,即CA.key

在D:\Apache\Apache\bin 目录下执行:openssl genrsa -out ca.key 1024

得到CA.key(1024位)

2. 利用CA的私钥产生CA证书,即CA.crt

在D:\Apache\Apache\bin 目录下执行: opensslreq -new -x509 -days 365 -key ca.key -out ca.crt -config ..\conf\openssl.cnf

通过ca私钥ca.key得到CA.csr(x509证书格式,有效期一年)

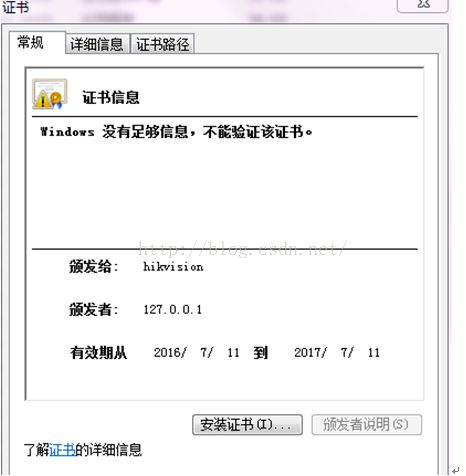

从颁发者和颁发给两个栏可知,这是一个自签署的证书

1. 生成私钥key,即server.key

在D:\Apache\Apache\bin 目录下执行:openssl genrsa -out server.key 1024

得到1024位的server.key

2. 生成证书请求文件csr,即server.csr

在D:\Apache\Apache\bin 目录下执行: opensslreq -new -out server.csr -key server.key -config ..\conf\openssl.cnf

通过服务器server.key生成server.csr

这里需要填一些国家、省份、城市、公司等信息,其中CommonName是必填项,填写域名或IP地址,即为需要设成下载证书才能访问的url,也就是我们要设定的https网站

3. CA为服务器签署证书,生成server.crt

在D:\Apache\Apache\bin 目录下执行:openssl ca -in server.csr -out server.crt -cert ca.crt -keyfile ca.key -config..\conf\openssl.cnf

得到server.crt

服务器证书server.crt是需要通过ca.crt签署

从颁发者可知这个证书是由127.0.0.1的机构签署颁发,颁发给的服务器地址为hikvison

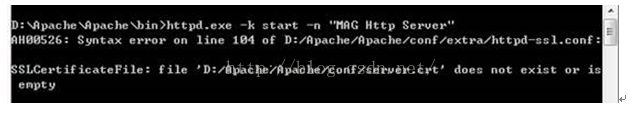

6. 将 server.crt,server.key复制到apache的conf文件夹下,因为在这两个服务器私钥和服务器证书是启动ssl服务的必须文件,若不存在,则会报以下错误:

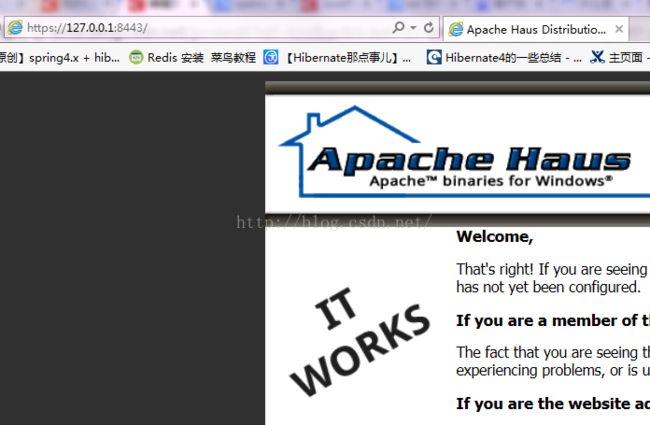

重启Apache,可以访问设定的https地址。

7.

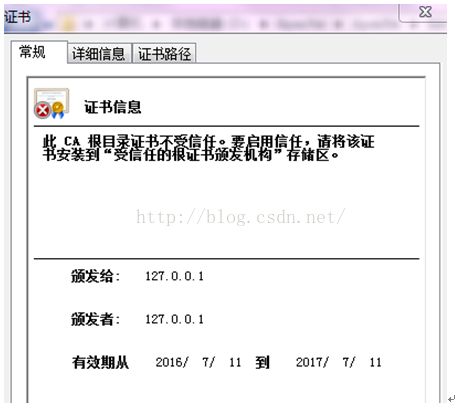

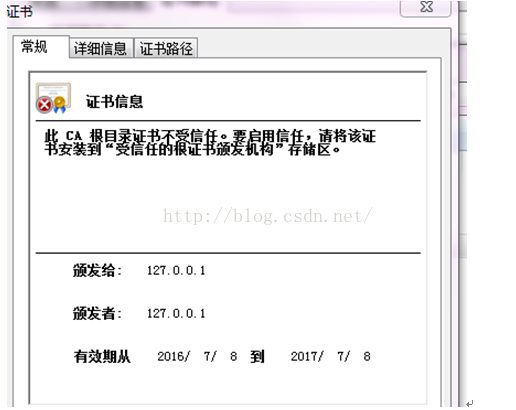

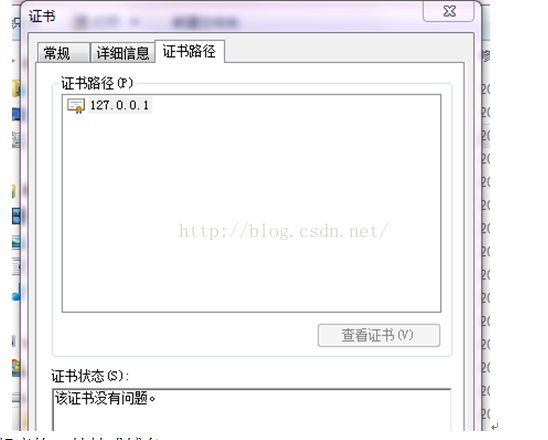

1. 此时的证书还是无法使用,点开server.crt和ca.crt我们可以看到:

server.crt

ca.crt

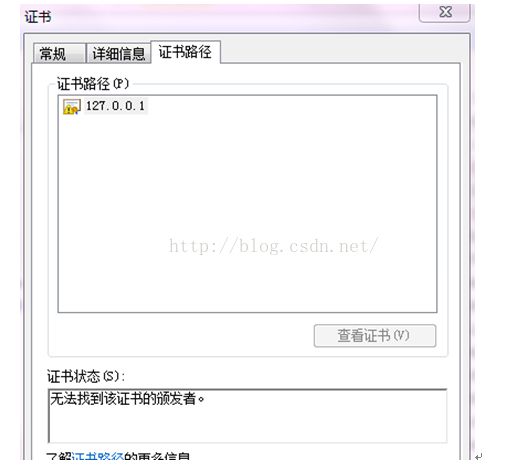

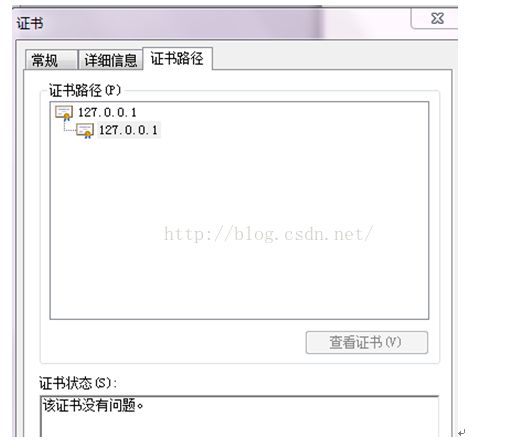

将CA的证书添加到受信任的根证书颁发机构,在开始运行中输入certmgr.msc,在受信任的根证书颁发机构导入ca.crt,这样再次查看证书路径信息就会变为:

server.crt

ca.crt

8.

https://127.0.0.1:8443/,会提示安装证书,此处无论我们怎么安装证书还是会提示证书错误,因为这里提供的是服务器证书,而我们的服务器证书是由自己做出的CA签发的,而CA没有在受信任根证书目录,无论怎么安装导入服务器证书一样无法识别,仍然会提示证书错误:

因为我们得到的服务器证书是由CA证书签署,将CA证书导入受信任的根证书目录后,即不会再提示证书冲突了。

总结一下生成证书的主要步骤:

1. 生成CA私钥—》生成CA申请认证—》生成CA证书(自签证书,自己给自己颁发证书)

2. 生成服务器/客户端私钥—》生成证书请求—》通过CA签名得到服务器/客户端证书

另外一种就是自签的服务器证书:

生成服务器私钥server.key-->>生成证书请求server.csr-->>用服务器私钥给自己签得到服务器证书server.crt

生成私钥

openssl genrsa -out server.key 1024

根据私钥生成证书申请

openssl req -new -key server.key -out server.csr

用私钥对证书申请进行签名生成证书

openssl x509 -req -in server.csr -out server.crt-signkey server.key -days 3650

其他操作同上,只不过这个时候访问浏览器就直接安装证书到受信任根证书目录即可,重启浏览器再次访问即可。

SSL协议的工作原理:

单向验证:

双向验证:

① 浏览器发送一个连接请求给安全服务器。

② 服务器将自己的证书,以及同证书相关的信息发送给客户浏览器。

③ 客户浏览器检查服务器送过来的证书是否是由自己信赖的CA中心(如沃通CA)所签发的。如果是,就继续执行协议;如果不是,客户浏览器就给客户一个警告消息:警告客户这个证书不是可以信赖的,询问客户是否需要继续。

④ 接着客户浏览器比较证书里的消息,例如域名和公钥,与服务器刚刚发送的相关消息是否一致,如果是一致的,客户浏览器认可这个服务器的合法身份。

⑤ 服务器要求客户发送客户自己的证书。收到后,服务器验证客户的证书,如果没有通过验证,拒绝连接;如果通过验证,服务器获得用户的公钥。

⑥ 客户浏览器告诉服务器自己所能够支持的通讯对称密码方案。

⑦ 服务器从客户发送过来的密码方案中,选择一种加密程度最高的密码方案,用客户的公钥加过密后通知浏览器。

⑧ 浏览器针对这个密码方案,选择一个通话密钥,接着用服务器的公钥加过密后发送给服务器。

⑨ 服务器接收到浏览器送过来的消息,用自己的私钥解密,获得通话密钥。

⑩ 服务器、浏览器接下来的通讯都是用对称密码方案,对称密钥是加过密的。

双向认证则是需要服务端与客户端提供身份认证,只能是服务端允许的客户能去访问,安全性相对于要高一些。

单向验证和双向验证区别:

①客户端的浏览器向服务器传送客户端SSL协议的版本号,加密算法的种类,产生的随机数,以及其他服务器和客户端之间通讯所需要的各种信息。

②服务器向客户端传送SSL协议的版本号,加密算法的种类,随机数以及其他相关信息,同时服务器还将向客户端传送自己的证书。

③客户利用服务器传过来的信息验证服务器的合法性,服务器的合法性包括:证书是否过期,发行服务器证书的CA是否可靠,发行者证书的公钥能否正确解开服务器证书的"发行者的数字签名",服务器证书上的域名是否和服务器的实际域名相匹配。如果合法性验证没有通过,通讯将断开;如果合法性验证通过,将继续进行第四步。

④用户端随机产生一个用于后面通讯的"对称密码",然后用服务器的公钥(服务器的公钥从步骤②中的服务器的证书中获得)对其加密,然后将加密后的"预主密码"传给服务器。

⑤如果服务器要求客户的身份认证,服务器必须检验客户证书和签名随机数的合法性,具体的合法性验证过程包括:客户的证书使用日期是否有效,为客户提供证书的CA是否可靠,发行CA 的公钥能否正确解开客户证书的发行CA的数字签名,检查客户的证书是否在证书废止列表(CRL)中。检验如果没有通过,通讯立刻中断;如果验证通过,服务器将用自己的私钥解开加密的"预主密码 ",然后执行一系列步骤来产生主通讯密码(客户端也将通过同样的方法产生相同的主通讯密码)。

⑥服务器和客户端用相同的主密码即"通话密码",一个对称密钥用于SSL协议的安全数据通讯的加解密通讯。同时在SSL通讯过程中还要完成数据通讯的完整性,防止数据通讯中的任何变化。

⑦客户端向服务器端发出信息,指明后面的数据通讯将使用的步骤⑦中的主密码为对称密钥,同时通知服务器客户端的握手过程结束。

⑧服务器向客户端发出信息,指明后面的数据通讯将使用的步骤⑦中的主密码为对称密钥,同时通知客户端服务器端的握手过程结束。

⑨SSL的握手部分结束,SSL安全通道的数据通讯开始,客户和服务器开始使用相同的对称密钥进行数据通讯,同时进行通讯完整性的检验。

SSL单向认证只要求站点部署了ssl证书就行,任何用户都可以去访问(IP被限制除外等),只是服务端提供了身份认证。

单向验证和双向验证的区别:

双向认证 SSL 协议要求服务器和用户双方都有证书。单向认证 SSL协议不需要客户拥有CA证书,没有服务器端验证客户证书的过程,以及在协商对称密码方案,对称通话密钥时,服务器发送给客户的是没有加过密的(这并不影响 SSL 过程的安全性)密码方案。这样,双方具体的通讯内容,就是加过密的数据,如果有第三方攻击,获得的只是加密的数据,第三方要获得有用的信息,就需要对加密的数据进行解密,只要密钥长度足够的长,就足够的安全。

一般Web应用都是采用SSL单向认证的,因为用户数目广泛,且无需在通讯层对用户身份进行验证, 一般都在应用逻辑层来保证用户的合法登入。在企业应用对接,可能会要求对客户端(相对而言)做身份验证,就需要做SSL双向认证。以上若有不对,欢迎广大网友拍砖指出!加油