JDBC从入门到放弃-03:JDBC的preparedStatement

JDBC从入门到放弃

03-JDBC的preparedStatement

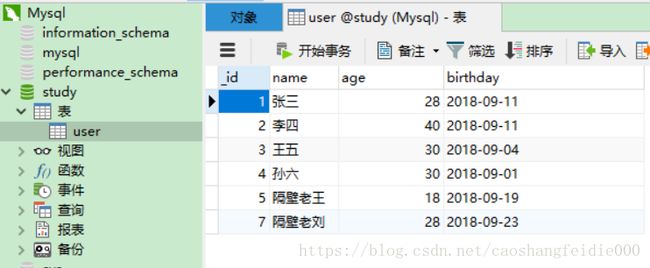

上一节我们讲解了statement的使用,这节我们讲解prepared的使用。

UserDao直接实现IUserDao接口,实现其插入和查询的方法,删除和更新类似,这里就不再举例。

为了测试传参,这里在IUserDao中增加一个方法List

| /** * 操作数据User库接口 * * @author liujia * */ public interface IUserDao { /** * 插入用户数据 * * @param user * @return */ int insertUser(User user);

/** * 获取所有的用户数据 * * @return */ List

/** * 获取大于此年龄的用户 * @param age * @return */ List } |

实现方法

每个方法实现步骤类似

1:获取数据库连接

2:准备插入数据库的语句

3:执行插入数据库语句

4:关闭Statement

5:关闭数据库连接

insertUser方法实现

| @Override public int insertUser(User user) { int result = 0; PreparedStatement pst =null; Connection con = null; try { //获取数据库连接 con = DBUtils.getConnection(); //编写SQL语句 String sql ="INSERT INTO user(name,age,birthday)" + " VALUES(?,?,?);"; //执行SQL pst = (PreparedStatement) con.prepareStatement(sql); pst.setString(1, user.getName()); pst.setInt(2, user.getAge()); pst.setObject(3, user.getDate());

result = pst.executeUpdate(); } catch (SQLException e) { // TODO Auto-generated catch block e.printStackTrace(); }finally { //关闭 DBUtils.close(con, pst, null); } return result; } |

测试

| /** * 使用preparedstatement传统的[硬编码] */ @Test public void testAddUserPreparedStatementTraditionUserDao() { User user = new User(); user.setName("隔壁老刘"); user.setAge(28); user.setDate(new Timestamp(new java.util.Date().getTime()));

UserService userService = new UserService(); userService.addUser(user, new com.liujia.dao.preparedstatement.tradition.UserDao()); } |

结果:正确

getAllUsers和getAllUsersUpperAge方法实现

| @Override public List List PreparedStatement pst =null; Connection con = null; ResultSet rs = null; try { //获取数据库连接 con = DBUtils.getConnection(); //编写SQL语句 String sql ="SELECT name,age,birthday FROM user "; //执行SQL pst = (PreparedStatement) con.prepareStatement(sql); rs = pst.executeQuery(); if (rs != null) { while (rs.next()) { String name = rs.getString(1); int age = rs.getInt(2); Date date = rs.getDate(3); if (users == null) { users = new ArrayList<>(); } User user = new User(); user.setName(name); user.setAge(age); user.setDate(date); users.add(user); } } } catch (SQLException e) { // TODO Auto-generated catch block e.printStackTrace(); }finally { //关闭 DBUtils.close(con, pst, null); } return users; } |

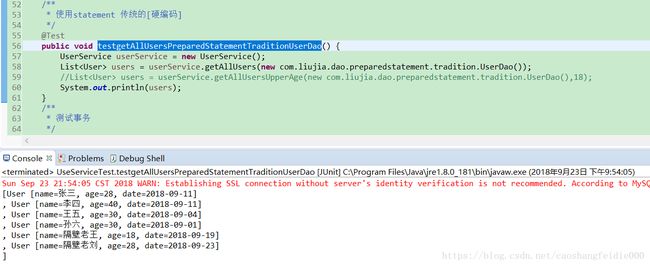

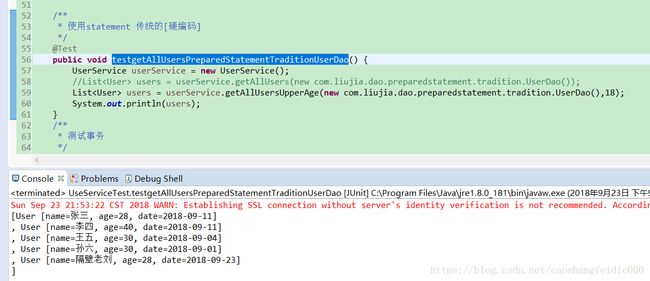

测试和结果

| @Override public List List PreparedStatement pst =null; Connection con = null; ResultSet rs = null; try { //获取数据库连接 con = DBUtils.getConnection(); //编写SQL语句 String sql ="SELECT name,age,birthday FROM user WHERE age > ? "; //执行SQL pst = (PreparedStatement) con.prepareStatement(sql); pst.setInt(1, age); rs = pst.executeQuery(); if (rs != null) { while (rs.next()) { String name = rs.getString(1); int ageT = rs.getInt(2); Date date = rs.getDate(3); if (users == null) { users = new ArrayList<>(); } User user = new User(); user.setName(name); user.setAge(ageT); user.setDate(date); users.add(user); } } } catch (SQLException e) { // TODO Auto-generated catch block e.printStackTrace(); }finally { //关闭 DBUtils.close(con, pst, null); } return users; } |

可以看到18岁的隔壁老王被过滤掉了,结果正确

自此我们的preparedStatement的使用已经讲解完毕。

可以发现,statement和preparedstatement的使用方式及其类似,那么两者有什么区别呢?

自此我们简单总结一下:

Statement和preparedStatement的区别。

PreparedStatement是什么?

PreparedStatement是java.sql包下面的一个接口,用来执行SQL语句查询,通过调用connection.preparedStatement(sql)方法可以获得PreparedStatment对象。数据库系统会对sql语句进行预编译处理(如果JDBC驱动支持的话),预处理语句将被预先编译好,这条预编译的sql查询语句能在将来的查询中重用,这样一来,它比Statement对象生成的查询速度更快。

如上例子中

String sql ="SELECT name,age,birthday FROM user WHERE age > ? ";

如果还是用 PreparedStatement 做同样的查询,哪怕参数值不一样,比如:”20” 或者”21”作为参数值,数据库系统还是会去调用之前编译器编译好的执行语句(系统库系统初次会对查询语句做最大的性能优化)。默认会返回”TYPE_FORWARD_ONLY”类型的结果集( ResultSet ),当然你也可以使用preparedstatment()的重载方法返回不同类型的结果集。

预处理语句的优势

PreparedStatement提供了诸多好处,企业级应用开发中强烈推荐使用PreparedStatement来做SQL查询,下面列出PreparedStatement的几点优势。

- PreparedStatement可以写动态参数化的查询

用PreparedStatement你可以写带参数的sql查询语句,通过使用相同的sql语句和不同的参数值来做查询比创建一个不同的查询语句要好,下面是一个参数化查询:SELECT name,age,birthday FROM user WHERE age > ?现在你可以使用任何一种Int数据如:”18”,”19” 或者”20”来查询,这个例子叫做参数化查询,因为它可以用不同的参数调用它,这里的”?”就是参数的占位符。

- PreparedStatement比 Statement 更快

使用 PreparedStatement 最重要的一点好处是它拥有更佳的性能优势,SQL语句会预编译在数据库系统中。执行计划同样会被缓存起来,它允许数据库做参数化查询。使用预处理语句比普通的查询更快,因为它做的工作更少(数据库对SQL语句的分析,编译,优化已经在第一次查询前完成了)。为了减少数据库的负载,生产环境中的JDBC代码你应该总是使用PreparedStatement 。值得注意的一点是:为了获得性能上的优势,应该使用参数化sql查询而不是字符串追加的方式。下面的SELECT 查询,第一个SELECT查询就没有任何性能优势。

"SELECT name,age,birthday FROM user WHERE age > " + age;

使用参数化查询的PreparedStatement

"SELECT name,age,birthday FROM user WHERE age > ? ";

第二个查询就是正确使用PreparedStatement的查询,它比SQL1能获得更好的性能。

- PreparedStatement可以防止SQL注入式攻击

如果你是做Java web应用开发的,那么必须熟悉那声名狼藉的SQL注入式攻击。在SQL注入攻击里,恶意用户通过SQL元数据绑定输入,比如:某个网站的登录验证SQL查询代码为:

strSQL = "SELECT * FROM users WHERE name = '" + userName + "' and pw = '"+ passWord +"';"

恶意填入:

userName = "1' OR '1'='1";

passWord = "1' OR '1'='1";

那么最终SQL语句变成了:

strSQL = "SELECT * FROM users WHERE name = '1' OR '1'='1' and pw = '1' OR '1'='1';"

因为WHERE条件恒为真,这就相当于执行:

strSQL = "SELECT * FROM users;"

因此可以达到无账号密码亦可登录网站。

然而使用PreparedStatement的参数化的查询可以阻止大部分的SQL注入。在使用参数化查询的情况下,数据库系统(eg:MySQL)不会将参数的内容视为SQL指令的一部分来处理,而是在数据库完成SQL指令的编译后,才套用参数运行,因此就算参数中含有破坏性的指令,也不会被数据库所运行。

补充:避免SQL注入的第二种方式:

在组合SQL字符串的时候,先对所传入的参数做字符取代(将单引号字符取代为连续2个单引号字符,因为连续2个单引号字符在SQL数据库中会视为字符中的一个单引号字符,譬如:

strSQL = "SELECT * FROM users WHERE name = '" + userName + "';"

传入字符串:

userName = " 1' OR 1=1 "

最后生成的SQL查询语句为:

strSQL = "SELECT * FROM users WHERE name = '1'' OR 1=1'

这样数据库就会去系统查找name为“1′ ‘ OR 1=1”的记录,而避免了SQL注入。

比起凌乱的字符串追加似的查询,PreparedStatement查询可读性更好、更安全。

PreparedStatement的局限性

尽管PreparedStatement非常实用,但是它仍有一定的限制。

为了防止SQL注入攻击,PreparedStatement不允许一个占位符(?)有多个值,在执行有**IN**子句查询的时候这个问题变得棘手起来。下面这个SQL查询使用PreparedStatement就不会返回任何结果

SELECT * FROM loan WHERE loan_type IN (?)

preparedSatement.setString(1, "'personal loan', 'home loan', 'gold loan'");

总结

关于PreparedStatement接口,需要重点记住的是:

- PreparedStatement可以写参数化查询,比Statement能获得更好的性能。

- 对于PreparedStatement来说,数据库可以使用已经编译过及定义好的执行计划,这种预处理语句查询比普通的查询运行速度更快。

- PreparedStatement可以阻止常见的SQL注入式攻击。

- PreparedStatement可以写动态查询语句

- PreparedStatement与java.sql.Connection对象是关联的,一旦你关闭了connection,PreparedStatement也没法使用了。

- “?” 叫做占位符。

- PreparedStatement查询默认返回FORWARD_ONLY的ResultSet,你只能往一个方向移动结果集的游标。当然你还可以设定为其他类型的值如:”CONCUR_READ_ONLY”。

- 不支持预编译SQL查询的JDBC驱动,在调用connection.prepareStatement(sql)的时候,它不会把SQL查询语句发送给数据库做预处理,而是等到执行查询动作的时候(调用executeQuery()方法时)才把查询语句发送个数据库,这种情况和使用Statement是一样的。

- 占位符的索引位置从1开始而不是0,如果填入0会导致*java.sql.SQLException invalid column index*异常。所以如果PreparedStatement有两个占位符,那么第一个参数的索引时1,第二个参数的索引是2.