Android系统的安全设计与架构

Android系统的安全设计与架构

一、安全策略

1、Android

的总体架构由5个主要层次上的组件构成,这5层是:Android应用层、

Android框架层、Dalvik虚拟机层、用户空间原生代码层和Linux内核层。

2、安全边界,有时也会称为信任边界,是系统中分隔不同信任级别的特殊区域。

一个最直接的例子就是内核空间与用户空间之间的边界。内核空间中的

代码可以对硬件执行一些底层操作并访问所有的虚拟和物理内存,而用

户空间中的代码则由于CPU的安全边界控制,无法访问所有内存。

3、Android沙箱的核

心机制基于以下几个概念:标准的Linux进程隔离、大多数进程拥有唯

一的用户ID(UID),以及严格限制文件系统权限。

#define AID_SHELL 2000 / * adb shell 与 debug shell 用户* /

#define AID_CACHE 2001 / *缓存访问* /

#define AID_DIAG 2002 / *访问诊断资源* /

4、某些情况下,权限也可能以Linux权能的形式出现,例如,AID_INET_

ADMIN用户组中的成员授予CAP_NET_ADMIN权能,允许用户配置网络接

口和路由表。

1.2权限

1、API权限:用于控制访问高层次的功能,这些功能存在于Android API、框

架层,以及某种情况下的第三方框架中。一个使用API权限的常见例子是

READ_PHONE_STATE,

2、文件权限:默认情

况下,应用的唯一UID和GID都只能访问文件系统上相应的数据存储路径。

root@android:/ # ls -l /data/data

drwxr-x--x u0_a3 u0_a3 ... com.android.browser

drwxr-x--x u0_a4 u0_a4 ... com.android.calculator2

drwxr-x--x u0_a5 u0_a5 ... com.android.calendar

drwxr-x--x u0_a24 u0_a24 ... com.android.camera

3、IPC权限:IPC权限直接涉及应用组件(以及一些系统的IPC设施)之间的通信,虽

然与API权限也有一些重叠。这些权限的声明和检查实施可能发生在不

同层次上,包括运行环境、库函数,或直接在应用上。具体来说,这

个权限集合应用于一些在Android Binder IPC机制之上建立的主要

Android应用组件。

二、层次

2.1应用层

应用通常被分为两类:预装应用与用户安装的应用。

1、AndroidManifest.xml:Manifest文件中一个特别有趣的部分是sharedUserId属性。简单地说,

如果两个应用由相同的密钥签名,它们就可以在各自的Manifest文件中

指明同一个用户标识符。在这种情况下,这两个应用就会在相同的UID

环境下运行,从而能使这些应用访问相同的文件系统数据存储以及潜在

的其他资源。

2、Intent:Intent是一种消息对象,其中包含一个要执行操作的相关信息,将执行操作的目标组件信息(可选),以及其他一些(对接收方可能非常关键的)标志位或支持性信息。几乎所有常用的动作都涉及在系统中传递

Intent。

3、Activity:是一种面向用户的应用组件或用户界面(UI)。

Activity基于Activity基类,包括一个窗口和相关的UI元素。Activity

的底层管理是由被称为Activity管理服务(Activity Manager)的组件

来进行处理的,这一组件也处理应用之间或应用内部用于调用Activity

的发送Intent。

4、Broadcast Receiver:通常会在应用希

望接收一个匹配某种特定标准的隐式Intent时出现也可以使用。

registerReceiver方法在运行时以编程方式

注册,这个方法可以被重载以对Receiver设置权限。

5、Service是一类在后台运行而无需用户界面的应用组件,用户不用直接与Service所属应用进行交互。

Service通常可以被停止、启动或绑定,所有这些动作都通过Intent来触发。

6、Content Provider是为各种通用、共享的数据存储提供的结构化访问接口。

Content URI采用

content://[authorityname]的格式,可以额外包含路径和参数信息(如

content://com.wiley.example.data/foo),而这些信息对Provider

的底层实现可能非常关键。

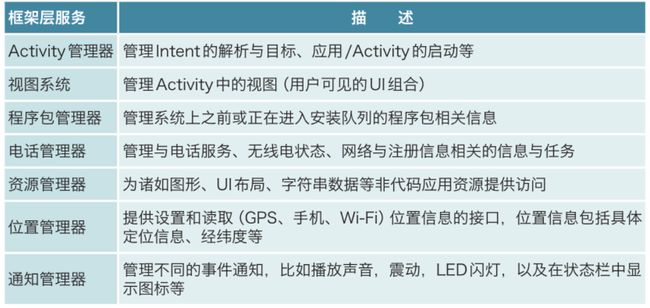

2.2框架层

Android框架层为开发者提供了执

行通用任务的部件——程序包及其类。这些任务可能包括管理UI元素、

访问共享数据存储,以及在应用组件中传递消息等。也就是说,框架层

中包含任何仍然在DalvikVM中执行的非应用特定代码。

1、DalvikVM是基于寄存器而不是栈的。。class->.dex->.apk。DalvikVM使用Java Native Interface(JNI)与

底层原生代码进行交互。这一功能允许在Dalvik代码和原生代码之间相

互调用。

2、Android设备启动时,Zygote进程是最先运行的进程之一。接下来,

Zygote负责启动其他服务以及加载Android框架所使用的程序库。然后,

Zygote进程作为每个Dalvik进程的加载器,通过复制自身进程副本(也

被称为forking,分支)来创建进程。

Zygote的第二大功能是启动system_server进程,这个进程容纳了所

有系统核心服务,并在system的AID用户环境中以特权权限运行。

2.3用户空间原生代码层

操作系统用户空间内的原生代码构成了Android系统的一大部分,这一

层主要由两大类组件构成:程序库和核心系统服务。

1、Android框架层中的较高层次类所依赖的许多底层功能都是通过共享程

序库的方式来实现,并通过JNI进行访问的。在这其中,许多程序库都也

是在其他类Unix系统中所使用的知名开源项目。比如,SQLite提供了本

地数据存储功能,Webkit提供了可嵌入的Web浏览器引擎,FreeType

提供了位图和矢量字体渲染功能。

并非所有的底层程序库都是标准的,Bionic就是一个值得注意的特例。

Bionic是BSD C运行时库的一个变种,旨在提供更小的内存使用空间。

这些库是使用原生代码开发的,因而很容易出现内存破坏漏洞

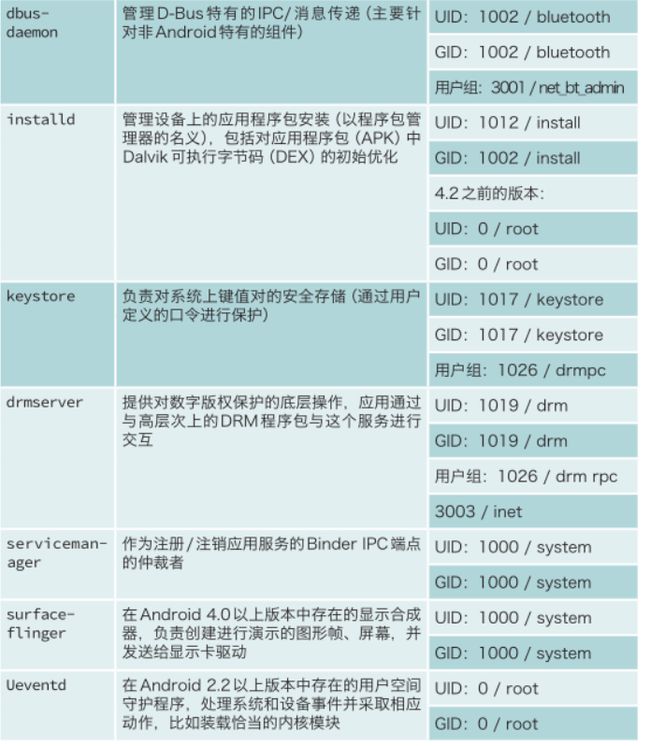

2、核心服务是指建立基本操作系统环境的服务与Android原生组件。这些

服务包括初始化用户空间的服务(如init)、提供关键调试功能的服务(如adbd和debugggerd)等。

3、其他服务:提供一些不一定是必需

的额外功能(取决于设备和服务)

2.4内核

1、Android对Linux内核的主要修改(例举2):

Binder:

IPC机制,提供额外的一些特性,比如对调

用者和被调用者的安全验证。它已被大量的

系统和框架服务所使用

OOM修改:

"Out Of Memory"-killer在内存空间低的时

候杀掉进程,在Android分支中,OOM在

内存即将用尽时,较传统Linux内核能更快

地杀掉进程

2、Binder:Binder作为

一个架构,以客户端—服务器模型运行,允许一个进程同时调用多个“远程”

进程中的多个方法。Binder架构将底层细节进行了抽象,使得这些方法

调用看起来就像是本地函数调用。

AIDL

允许两个应用使用“协商确定”或者标准化的接口,来发送和接收数据,

使得接口独立于具体的实现。AIDL类似于其他的接口定义语言文件,比

如C/C++中的头文件。

// IRemoteService.aidl

package com.example.android;

// Declare any non-default types here with import statements

//在此声明任何非默认类型导入声明

/*范例服务接口*/

interface IRemoteService {

/**请求这一服务的进程ID,做点“有趣”的事情**/

int getPid();

/**显示一些用作AIDL参数和返回值的基本类型**/

void basicTypes(int anInt, long aLong, boolean aBoolean,

float aFloat,

double aDouble, String aString);

}

3、ashmem:匿名共享内存服务,它广泛应用于大多数Android核心组件中,

包括Surface Flinger、Audio Flinger、系统服务器和DalvikVM等。

ashmem能够自动收缩内存缓存,并在全局可用内存较低时回收内存区域,

因而非常适用于低内存环境。

int fd = ashmem_create_region("SomeAshmem", size);

if(fd == 0) {

data = mmap(NULL, size, PROT_READ | PROT_WRITE, MAP_SHARED, fd, 0);

...

2011年,ashmem被证明存在一个非常严重的安全缺陷,允许

通过Android属性进行特权提升

4、日志记录器:它根据信息的类型,

提供了4个独立的日志缓冲区:main(主缓冲区)、radio(无线电缓冲区)、

event(事件缓冲区)与system(系统缓冲区)。

$ adb -d logcat

写在最后

在仔细观察了Android的设计与架构之后,我们已经清楚地了解到,Android操

作系统是一种非常复杂的系统。设计者坚持了最低权限原则,也就是说任何特定

组件都应该只能访问它真正所需要访问的东西。不过,这虽然有助于提高安全性,

却也增加了复杂性。