A10 Networks:分享最新DDoS攻击报告,了解DDoS攻击发展趋势

DDoS攻击的发展态势,无疑是变得越来越频繁、其造成的影响变得越来越严重、攻击手段越来越先进。可以说,攻击类型的广度和深度都在增加。IDG最新的报告显示,在2018 年,49%的受访者报告称平均DDoS攻击规模超过50 Gbps,而 2015年只有10%的受访者报告相同的规模。同时我们也发现,虽然如此,DDoS攻击者们所使用的攻击武器却没有发生本质的变化。这就意味着,企业和机构有了难得的机会,可以把更多精力用于找到DDoS攻击使用的武器,并有效加强防御。

今天我们就将结合两份最新的DDoS攻击形势报告,让大家能做到知己知彼。

这两份报告,一份来自IDG的DDoS报告《制定策略 处理当今复杂且成本高昂的威胁》,另一份则是由A10安全威胁研究中心出品的《DDoS攻击武器现状报告》。

主流DDoS攻击武器种类

传统的安全威胁攻击模式是攻击者利用混淆技术来阻挡检测,而DDoS攻击具有分布式的本性,让它不像传统的威胁模式,而是制造出很多攻击机会,让防御者不得不采取主动的、专注于攻击武器所处位置的防御策略。

- 反射放大攻击武器

攻击者利用UDP协议中的漏洞,模仿被攻击者的IP地址,并且在服务器上找到漏洞,来发出反射响应。因此,通过产生出比原本服务器响应更大规模的响应,攻击者的这个策略则放大了攻击力度。

最常见的攻击类型包括DNS、NTP、SSDP、SNMP和CLDAP 基于UDP的服务。这些攻击导致了前所未有的、大量的容量攻击,譬如GitHub遭受的1.3Tbps基于Memcached的攻击,而且这些攻击已经成为主流的DDoS攻击。

(图一:根据监测到的数据,按攻击规模排序的DDoS攻击武器)

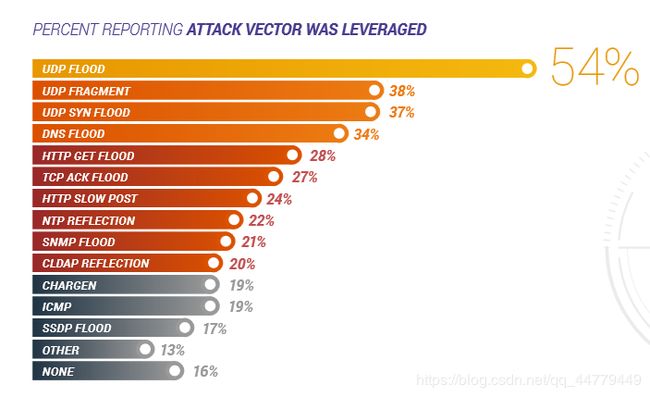

其中,UDP泛洪攻击(包括 DNS 放大攻击)是过去 12个月内针对受访者企业最频繁使用的攻击武器。

(图二:被利用的攻击向量的比例排名)

- DDoS肉鸡攻击武器

攻击者利用感染了恶意软件的计算机、服务器和越来越多的物联网IoT设备,使他们成为“肉鸡”,并受僵尸牧人所控制,形成典型的DDoS-for-hire服务。这些“肉鸡”被用于发动针对有状态和无状态容量网络和应用层的攻击。

DDoS攻击武器的来源排名

尽管DDoS攻击的属性就是分布式的,我们发现了有趣关于这些攻击从哪里来的数据。

- 我们发现,全球DDoS攻击武器渗透率高的地方往往是互联网连接人口最密集的地方。

- ASN收集的是单一管理员控制下的IP地址范围。这些公司或者政府中,存在着很多“肉鸡”依然连接着他们的网络的问题,并且这些肉鸡作为攻击武器还被用于攻击其他网络和计算机。

- 云的部署和移动设备的大量出现正在改变网络和应用交付的方式。不幸的是,攻击武器也正随着行业的发展而不断演进发展。我们监测到的由云服务托管的DDoS攻击武器数量达467,040个。

(图三:云服务中的DDoS攻击武器数量)

DDoS攻击武器如何被用于攻击

DDoS攻击者产生于犯罪生态系统,包括有目的的攻击者、DDoS-for-hire服务以及攻击武器。典型的攻击者是租下DDoS-for-hire服务容量,而该DDoS-for-hire服务已经通过可获得的DDoS攻击武器池,建立了编排平台。

DDoS-for-hire服务僵尸牧人扫描互联网、通过暴露的TCP服务,找到IOT计算节点的漏洞,并探查可用的放大UDP服务,以持续储备他们的攻击武器。

因此,在发起一个DDoS攻击之前,攻击者首先会寻找特定目标,或者寻找潜在的肉鸡,并把这些加入到他们的攻击武器池中。

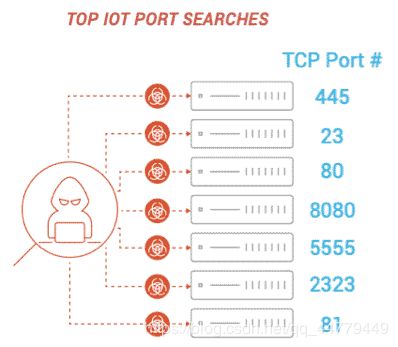

我们发现,在执行侦察任务时,某些特定的端口类型会会成为攻击者寻找的目标。

- 当攻击者在寻找IoT端口时,最多被搜寻的TCP端口是445、23、80、8080、5555、2323和81。

(图四:被搜寻最多的IoT端口排名)

- 当搜寻放大武器时,最多的被搜寻的UDP端口是5060、123、137、1900、53、161和389。

(图五:被搜寻最多的DDoS放大武器)

IoT是DDoS僵尸网络的温床

5G的到来,带来了大幅提升的带宽速度、超低延迟以及迅速扩展的地理覆盖。预计5G将引发新IoT应用案例的过剩,以及互联设备的指数级增加。因此,5G的到来将急剧扩大攻击网络面。

- 互联网诞生了25年,连接了地球上76亿人中的55%。而且,这个数字在以每秒4.6个人的速度在增长。而IoT设备连接的增长速度是,每秒增加连接127个设备。

- 在机器学习和人工智能的辅助下,在快速检测和减少威胁中实现智能自动化将变成根本;

- 基于Linux的IoT设备已经成为新的、专门用于DDoS攻击的恶意软件的攻击目标。

- IoT是僵尸网络最爱的主机。

一些被释放的IoT恶意软件已经全球臭名昭著。举例来说,Mirai恶意软件就已经“成功”攻击过Reddit和Github这样的大网站了。

我们发现,排在前五位的被释放的IoT恶意软件属于Mirai病毒家族,排名第六的则属于Gafgyt/Bashlite病毒家族。

(图六:被释放的IoT恶意软件排名)

自动化和快速响应是两大需求

选择DDoS解决方案时,自动检测和防御仍然是企业考虑的首要问题,仅比2017 年上升一点。总体来说,就最迫切的抗DDoS特性与功能而言,行业观点在过去一年中没有重大转变。

(图七:DDoS解决方案中最重要的特性或功能)

而快速响应是受访者在DDoS解决方案中最想要的特性。

(图八:选择DDoS解决方案时,选择标准的重要性)

谁来负责DDoS防御?

超过一半(55%)的受访者向第三方提供托管服务,其中三分之二提供DDoS防御服务。大多数受访者认为,当通过云服务提供商部署应用时,服务提供商至少对DDoS防御负有同等责任,而有一半(50%)认为服务提供商应承担主要责任。

分析师预测DDoS将随着5G的出现而快速增长。为了保护其网络和客户免受这些快速增长的威胁,移动服务提供商需要利用高水平的DDoS威胁情报及先进的自动检测和防御解决方案。下图是IDC发布的整个安全领域中主要供应商一览。可以看到,在DDoS防护领域,A10 Networks是领先的供应商之一。

越来越复杂的攻击加上越来越复杂的混合基础架构,使得网络威胁形势比以往任何时候都更加不明确。在最新的调查中,跟上不断发展和不断增长的攻击类型和方法被认为是实施更有效的DDoS防护的关键挑战。因此,提供有效防护是企业要面临的一项长期挑战。