单点登录SSO整理

上大学那会,最初学习java的时候,是单系统,那个时候的登录功能还牵扯不到sso,那个时候见识的太少,学习的知识深度不够!

关于单点登录:

单点登录是一种多站点共享登录访问授权机制,访问用户只需要在一个站点登录就可以访问其它站点需要登录访问的资源(url)。用户在任意一个站点注销登录,则其它站点的登录状态也被注销。简而言之就是:一处登录,处处登录。一处注销,处处注销。

一:第一种理解:

例如:

阿里的淘宝和天猫,很明显地我们可以知道这是两个系统,但是我们在使用的时候,登录了天猫,淘宝也会自动登录。

一句话概括:单点登录就是在多个系统中,用户只需一次登录,各个系统即可感知该用户已经登录。

应用场景:

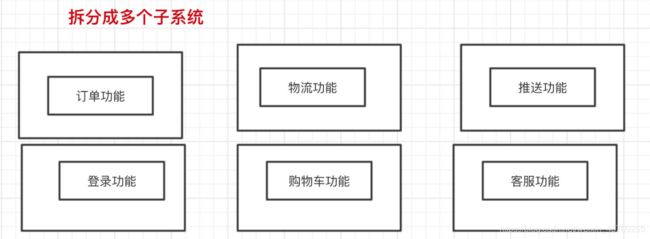

当一个网站系统稍微复杂一些的时候,需要对业务进行拆分,比如一个电商网站,可以将商品搜索、商品详情、购物车、订单等拆分成一个个子系统,。当一个系统拆分成多个子系统的时候就需要单点登录来做授权了。

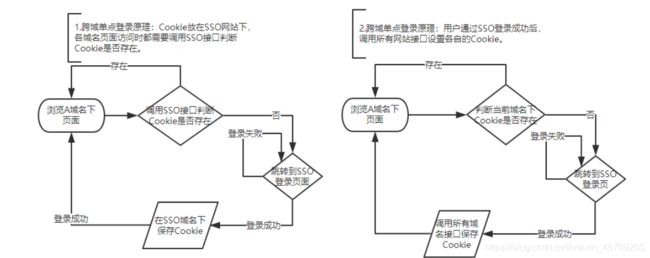

先举例两个从别的地方看到过的解决思路

这种方式的难点是:怎么在a.com登录的时候将cookie同时写到b.com中。他使用的方式是现在sso.com中维护一个分站集合,在登录成功后以轮询跳转的方式将cookie写到各个分站中。

具体思路:

1.第一次访问a.com-> 点击a.com页面的登录按钮->跳转到sso.com进行登录验证->登录成功后将数据存到cache中->然后以轮询跳转的方式依次访问各个分站并将cookie写到各个分站->最后跳转到登录来源页面

2.登录成功后->访问需要登录的资源(url)->后台发送请求到sso.com进行cookie有效性验证->验证通过访问资源

二:第二种理解:

多系统登录的问题与解决—Session不共享问题

单系统登录功能主要是用Session保存用户信息来实现的,但我们清楚的是:多系统即可能有多个Tomcat,而Session是依赖当前系统的Tomcat,所以系统A的Session和系统B的Session是不共享的。

解决系统之间Session不共享问题有以下几种方案:

Tomcat集群Session全局复制(集群内每个tomcat的session完全同步)【会影响集群的性能呢,不建议】

根据请求的IP进行Hash映射到对应的机器上(这就相当于请求的IP一直会访问同一个服务器)【如果服务器宕机了,会丢失了一大部分Session的数据,不建议】

把Session数据放在Redis中(使用Redis模拟Session)【建议】

如果还不了解Redis的同学,建议移步(Redis合集)

我们可以将登录功能单独抽取出来,做成一个子系统。

SSO(登录系统)的逻辑如下:

// 登录功能(SSO单独的服务)

@Override

public TaotaoResult login(String username, String password) throws Exception {

//根据用户名查询用户信息

TbUserExample example = new TbUserExample();

Criteria criteria = example.createCriteria();

criteria.andUsernameEqualTo(username);

List<TbUser> list = userMapper.selectByExample(example);

if (null == list || list.isEmpty()) {

return TaotaoResult.build(400, "用户不存在");

}

//核对密码

TbUser user = list.get(0);

if (!DigestUtils.md5DigestAsHex(password.getBytes()).equals(user.getPassword())) {

return TaotaoResult.build(400, "密码错误");

}

//登录成功,把用户信息写入redis

//生成一个用户token

String token = UUID.randomUUID().toString();

jedisCluster.set(USER_TOKEN_KEY + ":" + token, JsonUtils.objectToJson(user));

//设置session过期时间

jedisCluster.expire(USER_TOKEN_KEY + ":" + token, SESSION_EXPIRE_TIME);

return TaotaoResult.ok(token);

}

其他子系统登录时,请求SSO(登录系统)进行登录,将返回的token写到Cookie中,下次访问时则把Cookie带上:

public TaotaoResult login(String username, String password,

HttpServletRequest request, HttpServletResponse response) {

//请求参数

Map<String, String> param = new HashMap<>();

param.put("username", username);

param.put("password", password);

//登录处理

String stringResult = HttpClientUtil.doPost(REGISTER_USER_URL + USER_LOGIN_URL, param);

TaotaoResult result = TaotaoResult.format(stringResult);

//登录出错

if (result.getStatus() != 200) {

return result;

}

//登录成功后把取token信息,并写入cookie

String token = (String) result.getData();

//写入cookie

CookieUtils.setCookie(request, response, "TT_TOKEN", token);

//返回成功

return result;

}

总结:

SSO系统生成一个token,并将用户信息存到Redis中,并设置过期时间

其他系统请求SSO系统进行登录,得到SSO返回的token,写到Cookie中

每次请求时,Cookie都会带上,拦截器得到token,判断是否已经登录

到这里,其实我们会发现其实就两个变化:

将登陆功能抽取为一个系统(SSO),其他系统请求SSO进行登录

本来将用户信息存到Session,现在将用户信息存到Redis

多系统登录的问题与解决—Cookie跨域的问题

上面我们解决了Session不能共享的问题,但其实还有另一个问题。Cookie是不能跨域的

比如说,我们请求https://www.google.com/时,浏览器会自动把google.com的Cookie带过去给google的服务器,而不会把https://www.baidu.com/的Cookie带过去给google的服务器。

这就意味着,由于域名不同,用户向系统A登录后,系统A返回给浏览器的Cookie,用户再请求系统B的时候不会将系统A的Cookie带过去。

针对Cookie存在跨域问题,有几种解决方案:

服务端将Cookie写到客户端后,客户端对Cookie进行解析,将Token解析出来,此后请求都把这个Token带上就行了

多个域名共享Cookie,在写到客户端的时候设置Cookie的domain。

将Token保存在SessionStroage中(不依赖Cookie就没有跨域的问题了)

到这里,我们已经可以实现单点登录了。

CAS原理:

说到单点登录,就肯定会见到这个名词:CAS (Central Authentication Service),下面说说CAS是怎么搞的。

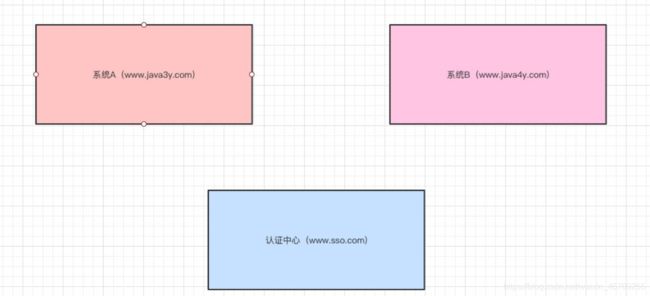

如果已经将登录单独抽取成系统出来,我们还能这样玩。现在我们有两个系统,分别是www.java3y.com和www.java4y.com,一个SSOwww.sso.com

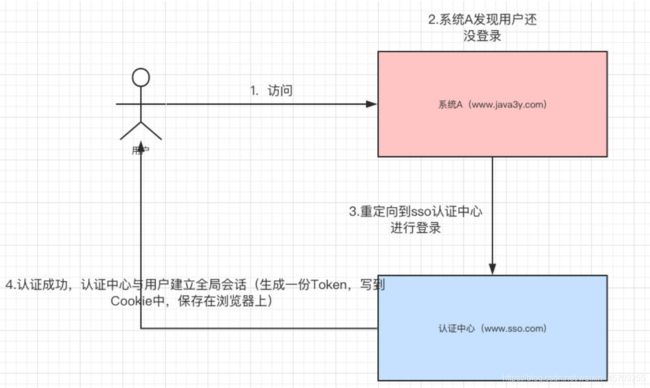

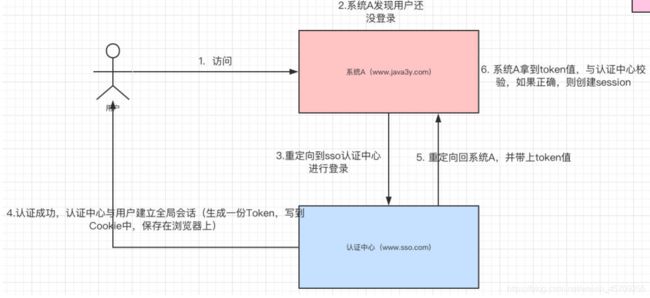

首先,用户想要访问系统Awww.java3y.com受限的资源(比如说购物车功能,购物车功能需要登录后才能访问),系统Awww.java3y.com发现用户并没有登录,于是重定向到sso认证中心,并将自己的地址作为参数。请求的地址如下:www.sso.com?service=www.java3y.com

sso认证中心发现用户未登录,将用户引导至登录页面,用户进行输入用户名和密码进行登录,用户与认证中心建立全局会话(生成一份Token,写到Cookie中,保存在浏览器上)

随后,认证中心重定向回系统A,并把Token携带过去给系统A,重定向的地址如下:www.java3y.com?token=xxxxxxx

接着,系统A去sso认证中心验证这个Token是否正确,如果正确,则系统A和用户建立局部会话(创建Session)。到此,系统A和用户已经是登录状态了。

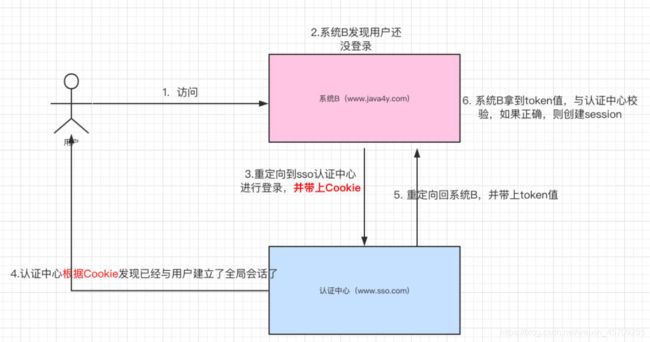

此时,用户想要访问系统Bwww.java4y.com受限的资源(比如说订单功能,订单功能需要登录后才能访问),系统Bwww.java4y.com发现用户并没有登录,于是重定向到sso认证中心,并将自己的地址作为参数。请求的地址如下:

www.sso.com?service=www.java4y.com

注意,因为之前用户与认证中心www.sso.com已经建立了全局会话(当时已经把Cookie保存到浏览器上了),所以这次系统B重定向到认证中心www.sso.com是可以带上Cookie的。

认证中心根据带过来的Cookie发现已经与用户建立了全局会话了,认证中心重定向回系统B,并把Token携带过去给系统B,重定向的地址如下:

www.java4y.com?token=xxxxxxx

接着,系统B去sso认证中心验证这个Token是否正确,如果正确,则系统B和用户建立局部会话(创建Session)。到此,系统B和用户已经是登录状态了。

看到这里,其实SSO认证中心就类似一个中转站。

部分转载自:https://baijiahao.baidu.com/s?id=1639925723798422973&wfr=spider&for=pc

三:第三种理解:

这个没有实战过—OIDC(OpenId Connect)身份认证

简单介绍一下OIDC的特性和好处:

继OAuth2之后,感觉OIDC也要大放异彩了。其本身是一个完全开放的标准,而且兼容众多的已有的IDP(身份提供商),比如基于SAML的、基于WS-Federation的等等已有的身份认证系统,都可以作为OIDC的OP存在。

1.OIDC使得身份认证可以作为一个服务存在。

2.OIDC可以很方便的实现SSO(跨顶级域)。

3.OIDC兼容OAuth2,可以使用Access Token控制受保护的API资源。

4.OIDC可以兼容众多的IDP作为OIDC的OP来使用。

5.OIDC的一些敏感接口均强制要求TLS,除此之外,得益于JWT,JWS,JWE6家族的安全机制,使得一些敏感信息可以进行数字签名、加密和验证,进一步确保整个认证过程中的安全保障。

以上内容均是个人的一些理解,如果错误之处,欢迎指正!

5 Example

笔者基于IdentityServer3和IdentitySever4(两者都是基于OIDC的一个.NET版本的开源实现)写的一个集成SSO,API访问授权控制,QQ联合登陆(作为OP)的demo:https://github.com/linianhui/oidc.example 。

6 参考

官方资料:

http://openid.net/connect/

http://openid.net/connect/faq/

http://openid.net/developers/certified/

JWT : https://tools.ietf.org/html/rfc7519

JWS:https://tools.ietf.org/html/rfc7515

JWE:https://tools.ietf.org/html/rfc7516

.NET的开源实现:https://github.com/IdentityServer

视频:Identity, Authentication + OAuth = OpenID Connect

案例:

https://docs.microsoft.com/en-us/azure/active-directory/develop/active-directory-protocols-openid-connect-code

https://developers.google.com/identity/protocols/OpenIDConnect

关于OIDC的转载更多详细介绍,点这个原文地址:

原文地址:https://www.cnblogs.com/linianhui/p/openid-connect-core.html