首先我们了解一下,什么是sql?

SQL 是一门 ANSI 的标准计算机语言,用来访问和操作数据库系统。SQL 语句用于取回和更新数据库中的数据。SQL 可与数据库程序协同工作,比如 MS Access、DB2、Informix、MS SQL Server、Oracle、Sybase 以及其他数据库系统。

那么什么是sql注入呢?

看起来很复杂,其实很简单就能解释,SQL注入就是一种通过操作输入来修改后台SQL语句达到代码执行进行攻击目的的技术。

sql注入的产生

知道了sql和sql注入,那么sql注入是如何产生的呢?

在PHP中动态构造SQL语句字符串:

$query = "SELECT * FROM users WHERE username = " .$_GET ["ichunqiu" ];看上面代码我们可以控制输入参数ichunqiu,修改所要执行SQL语句,达到攻击的目的。

那么我们开始编写一个注入点:

第一步,我们使用if语句来先判断一下变量是否初始化

if (isset ($_GET ["leslie" ])){

}

?> 第二步,在if语句里面,我们连接数据库。在PHP中,这个任务通过 mysql_connect() 函数完成。

mysql_connect (servername,username,password);

servername "localhost:3306" 。

username 可选。规定登录所使用的用户名。默认值是拥有服务器进程的用户的名称。

password 可选。规定登录所用的密码。默认是 "" 。第三步:连接成功后,我们需要选择一个数据库。

mysql_select_db (database,connection)

database 必需。规定要选择的数据库。

connection 可选。规定 MySQL 连接。如果未指定,则使用上一个连接。第四步:选择完数据库,我们需要执行一条 MySQL 查询。

mysql_query (query,connection)

query 必需。规定要发送的 SQL 查询。注释:查询字符串不应以分号结束。

connection 可选。规定 SQL 连接标识符。如果未规定,则使用上一个打开的连接。第五步:执行完查询,我们再对结果进行处理

mysql_fetch_array (data ,array_type) data 可选。规定要使用的数据指针。该数据指针是 mysql_query() 函数产生的结果。 array_type

可选。规定返回哪种结果。可能的值:

MYSQL_ASSOC - 关联数组

MYSQL_NUM - 数字数组

MYSQL_BOTH - 默认。同时产生关联和数字数组我们使用echo将执行的SQL语句输出,方便我们查看后台执行了什么语句。

echo $querry 最终代码如下:

if (isset ($_GET ["id" ])){

$con = mysql_connect("127.0.0.1:3306" ,"root" ,"root" );

if (!$con )

{

die ('Could not connect: ' . mysql_error());

}

mysql_select_db("ichunqiu" ,$con );

$querry = "select * from users where id = " . $_GET ['id' ];

$sql = mysql_query($querry ,$con );

$result = mysql_fetch_array($sql );

echo "";

echo "";

echo " id ";

echo " username ";

echo " " ;

echo "";

echo " ".$result ['id' ]." ";

echo " ".$result ['username' ]." ";

echo " " ;

echo "

" ;

mysql_close($con );

echo $querry ;

}

?> MySQL数据库实验环境配置:

代码层工作已经做好,但是在数据库里面,我们还没有leslie这个数据库啊,接下来我就带大家一步步创建数据库,创建表,创建列,插入数据。

第一步:创建数据库

第二步:创建表users和列id,username,password

第二节 寻找及确认SQL注入

2.1、推理测试法

寻找SQL注入漏洞有一种很简单的方法,就是通过发送特殊的数据来触发异常。

首先我们需要了解数据是通过什么方式进行输入,这里我总结了三个:

GET请求:该请求在URL中发送参数。

POST请求:数据被包含在请求体中。

其他注入型数据:HTTP请求的其他内容也可能会触发SQL注入漏洞。

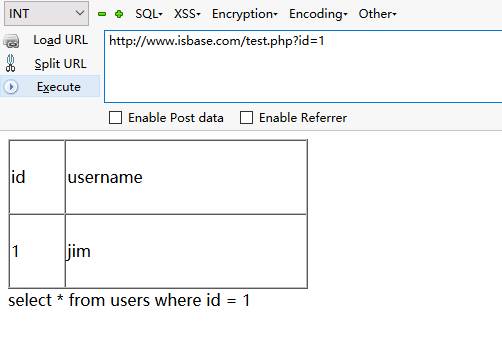

sql语句最终变为

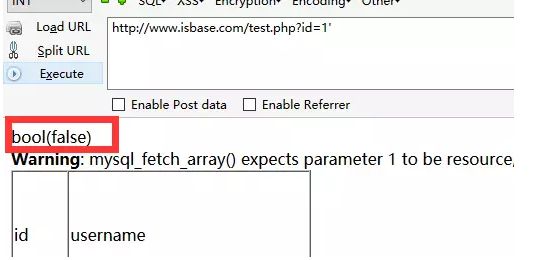

select * from users where id = 1 执行失败,所以mysql_query()函数会返回一个布尔值,在下行代码中mysql_fetch_array($sql)将执行失败,并且PHP会显示一条警告信息,告诉我们mysql_fetch_array()的第一个参数必须是个资源,而代码在实际运行中,给出的参数值却是一个布尔值。

我们修改代码在

$sql = mysql_query($querry ,$con );下一行加上

var_dump($sql );可以发现显示bool(false)

为了更好的了解MySQL错误,我们在

$sql = mysql_query($querry,$con);

加上

if (!$sql )

{

die ('error:'

.mysql_error().'' );

}这样当应用捕获到数据库错误且SQL查询失败时,就会返回错误信息:(我们在参数中添加单引号返回的错误信息)

error:You have an error in your SQL syntax; check the manual that corresponds to your MySQL server version for the right syntax to use near ''' at line 1

然后借助这些错误,我们这可以推断应该存在SQL注入。还有其他数据库错误信息,以及MySQL其他错误信息,由于篇幅问题就不一一讲解了。

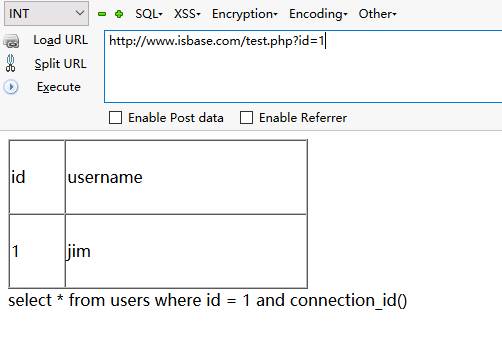

2.2、and大法和or大法

页面不返回任何错误信息,我们就可以借助本方法来推断了,首先我们在参数后面加上 and 1=1和and 1=2看看有什么不同

可以发现and 1=1 返回了数据,而and 1=2没有,这是由于1=1是一个为真的条件,前面的结果是true,true and true 所以没有任何问题,第二个 1=2 是个假条件, true and false还是false,所以并没有数据返回。

好,讲完and,我们自来看看 or ,or就是或者,两个都为假,才会为假。我们先把id改为5,可以发现id=5是没有数据的。

可以发现我们加上or 1=1就成功返回了数据,这是因为1=1为真,不管前面是不是假,数据都会返回,这样就把表里面数据全部返回,我们没看见,是因为代码中并没有迭代输出。这样,我们来修改一下代码。

echo "";

echo "";

echo " id ";

echo " username ";

echo " " ;

while ($result = mysql_fetch_array($sql )) {

echo "";

echo " " . $result [0 ] . " ";

echo " " . $result [1 ] . " ";

echo " " ;

}

然后你就可以发现:

2.3、加法和减法

这里我们需要区分一下数字型和字符串型:

数字型:不需要使用单引号来表示

其他类型:使用单引号来表示

综合上述,我们可以发现我们的例子是数字型的,这样我们就可以使用加法和减法来判断了。

加法,我们在参数输入1+1,看看返回的数据是不是id等于2的结果,这里注意一下+号在SQL语句是有特效含义的,所以我们要对其进行url编码,最后也就是%2b。

减法是同样的道理,不过我们不需要对-号进行url编码了。

第三节 利用SQL注入

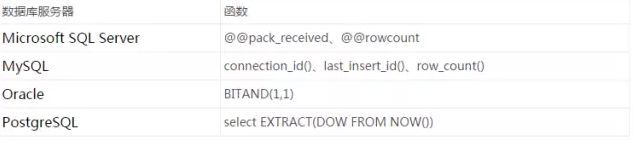

3.1、识别数据库

要想发动SQL注入攻击,就要知道正在使用的系统数据库,不然就没法提取重要的数据。

首先从Web应用技术上就给我们提供了判断的线索:

ASP和.NET:Microsoft SQL Server

PHP:MySQL、PostgreSQL

Java:Oracle、MySQL

底层操作系统也给我们提供了线索,比如安装IIS作为服务器平台,后台数据及很有可能是Microsoft SQL Server,而允许Apache和PHP的Linux服务器就很有可能使用开源的数据库,比如MySQL和PostgreSQL。

基于错误识别数据库

大多数情况下,要了解后台是什么数据库,只需要看一条详细的错误信息即可。比如判断我们事例中使用的数据库,我们加个单引号。

error :You have an error in your SQL syntax; check the manual that corresponds to your MySQL server version for the right syntax to use near ''' at line 1 从错误信息中,我们就可以发现是MySQL。

Microsoft OLE DB Provider for ODBC Drivers 错误 '80040e14'

[Microsoft ][ODBC SQL Server Driver ][SQL Server ]Line 1:

上面错误信息可以发现是Microsoft SQL Server,如果错误信息开头是ORA,就可以判断数据库是Oracle,很简单,道理都是一样的,就不一一列举了。

基于数字函数推断

这里以我们搭建的环境为例来做推断:

connection_id()不管它值多少,基本上都是正的,也就是为真,last_insert_id()用法大家自行百度,这里不存在insert语句,默认情况就是返回零,也就是假。

那么如果and connection_id()数据返回正常,and connection_id()不返回数据,我们就可以推断这是一个MySQL数据库了。

3.2、UINON语句提取数据

UNION操作符可以合并两条或多条SELECT语句的查询结果,基本语法如下:

select column -1 column -2 from table -1

UNION

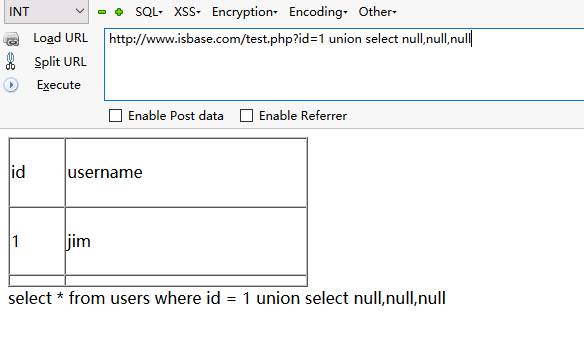

select column -1 column -2 from table -2 如果应用程序返回了第一条查询得到的数据,我们就可以在第一条查询后面注入一个UNION运算符来添加一个任意查询,来提取数据,是不是很容易啊,当然在使用UNION之前我们必须要满足两个条件:

两个查询返回的列数必须相同

两个查询语句对于列返回的数据类型必须相同

首先我来看第一个条件,如何知道第一条查询的列数呢?我们可以使用NULL来尝试,由于NULL值会被转换成任何数据类型,所以我们不用管第二个条件。

就是这样的一个个加上去进行尝试,直到不返回错误。

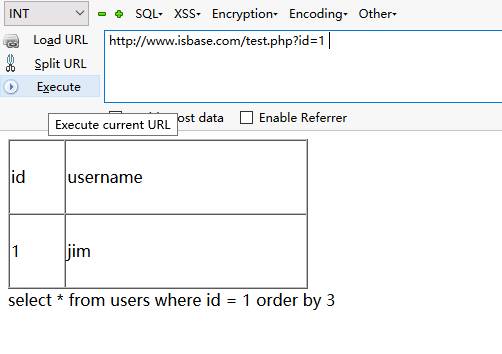

神奇的ORDER BY子句

除了上述方法,我们还可以是用order by子句得到准确列数

我们先尝试了12,返回错误,说明列数是小于12的,我们继续尝试了6,返回错误,同理,列数小于6的,我们尝试3,返回正常,说明列数是大于等于3的,继续尝试4,返回错误。说明列数是小于4,列数大于等于3,小于4,可以得到列数是3。使用order by子句可以帮助我们快速得到列数。

得到列数后我们还需要满足第二个条件

很简单,只要一次一列使用我们的测试字符串替换NULL即可,可以发现第一列和第二列都可以存放字符串,第三列数据没有输出。

接下来就让我们提取数据库用户名和版本号:

3.3、枚举数据库

这里由于篇幅问题,我们只以MySQL数据库为例了,枚举数据库并提取数据遵循一种层次化的方法,首先我们提取数据库名称,然后提取表,再到列,最后才是数据本身。要想获取远程数据库的表、列,就要访问专门保存描述各种数据库结构的表。通常将这些结构描述信息成为元数据。在MySQL中,这些表都保存在information_schema数据库中

第一步:提取数据库

在MySQL中,数据库名存放在information_schema数据库下schemata表schema_name字段中

id=1 union select null ,schema_name,null from information_schema.schemata第二步:提取表名

在MySQL中,表名存放在information_schema数据库下tables表table_name字段中

?id=1 union select null ,table_name,null from information_schema.tables where table_schema='leslie' 这里我使用where子句来筛选了,只返回数据库ichunqiu下的表名,想返回所有表名,去掉where子句就行了。

第三步:提取字段名

在MySQL中,字段名存放在information_schema数据库下columns表column_name字段中

同样加上where子句限制,不让你都不知道字段名是哪个数据库哪个表下。

第四步:提取数据

这一步就简单了,不再介绍了,看图。

3.4、窃取哈希可令

哈希口令是通过使用PASSWORD()函数计算的:

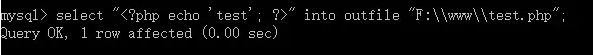

3.5、获取WebShell

利用SQL注入攻击获取WebShell其实就是在向服务器写文件。(注意:这里我们需要得到网站的绝对路径)所有常用的关系数据库管理系统(RDBMS)均包含内置的向服务器文件系统写文件的功能。

select into outfile(dumpfile) 例如:

select " echo 'test' ; ?> " into outfile "F:\\www\\test.php";

你可能感兴趣的:(php,中级篇)

那个抄袭的大张伟

猫小努

最近一直在追《即刻电音》这个综艺,除了觉得出场节目的音乐制作人有意思之外,也觉得有两个导师挺有趣的(另外一个就忽略了吧)。孙艺兴在上一篇文章里面已经说过了,那么这篇就说说我们的大老师,大张伟吧。其实在节目刚开始大张伟出来的时候,我以为他是属于导师里面来活跃气氛负责搞笑的,毕竟孙艺兴属于卖萌卖傻卖老实的,尚雯婕一般负责装逼耍狠的,而大张伟一贯以来上综艺的形象基本上都是蹦蹦跳跳带动气氛的。谁知道,两期

相信相信的力量

孙丽_cdb3

孙丽中级十期坚持分享第345天有一个特别有哲理的故事:有一只老鹰下了蛋,这个蛋,不知怎的就滚到了鸡窝里去了,鸡也下了一窝蛋,然后鸡妈妈把这些蛋全都浮出来了,孵出来之后等小鸡长大一点了,就觉得鹰蛋孵出来的那只小鹰怪模怪样,这些小鸡都嘲笑它,真难看,真笨,丑死了,那只小鹰觉得自己真是谁也不像,真是不好看,后来鸡妈妈也不喜欢他,我怎么生出你这样的孩子来了?真烦人,后来这群小鸡和小鹰一起生活,有一天,老鹰

PHP环境搭建详细教程

好看资源平台

前端 php

PHP是一个流行的服务器端脚本语言,广泛用于Web开发。为了使PHP能够在本地或服务器上运行,我们需要搭建一个合适的PHP环境。本教程将结合最新资料,介绍在不同操作系统上搭建PHP开发环境的多种方法,包括Windows、macOS和Linux系统的安装步骤,以及本地和Docker环境的配置。1.PHP环境搭建概述PHP环境的搭建主要分为以下几类:集成开发环境:例如XAMPP、WAMP、MAMP,这

18-115 一切思考不能有效转化为行动,都TM是扯淡!

成长时间线

7月25号写了一篇关于为什么会断更如此严重的反思,然而,之后日更仅仅维持了一周,又出现了这次更严重的现象。从8月2号到昨天8月6号,5天!又是5天没有更文!虽然这次断更时间和上次一样,那为什么说这次更严重?因为上次之后就分析了问题的原因,以及应该如何解决,按理说应该会好转,然而,没过几天严重断更的现象再次出现,想想,经过反思,问题依然没有解决与改变,这让我有些担忧。到底是哪里出了问题,难道我就真的

直返最高等级与直返APP:无需邀请码的返利新体验

古楼

随着互联网的普及和电商的兴起,直返模式逐渐成为一种流行的商业模式。在这种模式下,消费者通过购买产品或服务,获得一定的返利,并可以分享给更多的人。其中,直返最高等级和直返APP是直返模式中的重要概念和工具。本文将详细介绍直返最高等级的概念、直返APP的使用以及与邀请码的关系。【高省】APP(高佣金领导者)是一个自用省钱佣金高,分享推广赚钱多的平台,百度有几百万篇报道,运行三年,稳定可靠。高省APP,

高端密码学院笔记285

柚子_b4b4

高端幸福密码学院(高级班)幸福使者:李华第(598)期《幸福》之回归内在深层生命原动力基础篇——揭秘“激励”成长的喜悦心理案例分析主讲:刘莉一,知识扩充:成功=艰苦劳动+正确方法+少说空话。贪图省力的船夫,目标永远下游。智者的梦再美,也不如愚人实干的脚印。幸福早课堂2020.10.16星期五一笔记:1,重视和珍惜的前提是知道它的价值非常重要,当你珍惜了,你就真正定下来,真正的学到身上。2,大家需要

想明白这个问题,你才能写下去

文自拾

春节放假的时候,又有一天梦见她,第二天她冒着漫天大雪,傻傻地跑来见我。她说,见见傻傻的我,天很冷,心很暖。她回去后,我写了一篇文章,题目叫——从此梦中只有你。我们没在一起的很长一段时间里,她都在我的心底,一次次出现在我的梦里。我对她说,在一起之前,是胆小且闷骚,在一起之后,我变得不要脸了。不要脸的——去爱你。那文章没写完,火车上,给她看了。我有点小失望,花了好几个小时写,她分分钟就看完,很希望她逐

2022现在哪个打车软件比较好用又便宜 实惠的打车软件合集

高省APP珊珊

这是一个信息高速传播的社会。信息可以通过手机,微信,自媒体,抖音等方式进行传播。但同时这也是一个交通四通发达的社会。高省APP,是2022年推出的平台,0投资,0风险、高省APP佣金更高,模式更好,终端用户不流失。【高省】是一个自用省钱佣金高,分享推广赚钱多的平台,百度有几百万篇报道,也期待你的加入。珊珊导师,高省邀请码777777,注册送2皇冠会员,送万元推广大礼包,教你如何1年做到百万团队。高

Python 实现图片裁剪(附代码) | Python工具

剑客阿良_ALiang

前言本文提供将图片按照自定义尺寸进行裁剪的工具方法,一如既往的实用主义。环境依赖ffmpeg环境安装,可以参考我的另一篇文章:windowsffmpeg安装部署_阿良的博客-CSDN博客本文主要使用到的不是ffmpeg,而是ffprobe也在上面这篇文章中的zip包中。ffmpy安装:pipinstallffmpy-ihttps://pypi.douban.com/simple代码不废话了,上代码

Redis系列:Geo 类型赋能亿级地图位置计算

Ly768768

redis bootstrap 数据库

1前言我们在篇深刻理解高性能Redis的本质的时候就介绍过Redis的几种基本数据结构,它是基于不同业务场景而设计的:动态字符串(REDIS_STRING):整数(REDIS_ENCODING_INT)、字符串(REDIS_ENCODING_RAW)双端列表(REDIS_ENCODING_LINKEDLIST)压缩列表(REDIS_ENCODING_ZIPLIST)跳跃表(REDIS_ENCODI

2019-11-04复盘——飞来山上千寻塔,闻说鸡鸣见日升。

那一叶秋

1、大盘篇先上老图,看习惯了,也就知道走势了图1上证指数日线图还是那张老图,自己可以在自己的相关软件上画出来,快变盘了。2、个股篇未加仓、未减仓。分析量能的时候,突然发现这么一个东西:“放量突破年线,缩量回调。”合众科技日线图其实,最近的N只个股,在技术分析上,都到了变盘的临界时候。结合这么久的走势,特别是ZJH不断放开IPO的申请,本质上说是融资难度变大,或者说是为企业的融资开创便利。但现在市场

【六】阿伟开始搭建Kafka学习环境

能源恒观

中间件 学习 kafka spring

阿伟开始搭建Kafka学习环境概述上一篇文章阿伟学习了Kafka的核心概念,并且把市面上流行的消息中间件特性进行了梳理和对比,方便大家在学习过程中进行对比学习,最后梳理了一些Kafka使用中经常遇到的Kafka难题以及解决思路,经过上一篇的学习我相信大家对Kafka有了初步的认识,本篇将继续学习Kafka。一、安装和配置学习一项技术首先要搭建一套服务,而Kafka的运行主要需要部署jdk、zook

不要偷走他人的声音

天天_27d6

朱会利焦点讲师班五期洛阳坚持分享第634天《来访者才是主角》2018.08.02今天的中级班课堂上,老师再一次给我们强调了咨询目标的建立过程中,作为咨询师一定要明白,我们只是在协助来访者解决他自身的问题,所以一切以来访者为主,他想解决的问题才是咨询的目标。所以如果在谈话的过程中,出现了我们感觉不是我们想要的答案的时候,我们不是再极力去引导来访者按照我们的思路走,而是觉察自己的预设并且进行调整,谨言

中原焦点团队网络初中级30期阴丽丽坚持分享第三百八十八次2022.10.18分享 约练次数(74) 咨询师(6) 来访者(53) 观察者(15)

阴丽丽

今天是忙碌的一天,一早起来,总想着找点把事情弄完,可总也弄不完。就这样弄着吧!孩子的事,自己的事都在那里搁置着,不想做,有点欧!今天总体还不错,只是在下午起床时走神了俩小时,也算是给自己的放松吧!今日难得1.儿子乖巧、听话,努力配合,一天下来也是忙忙碌碌,这真的很难得!2.儿子今天录的视频被班主任认可,这真的很难得3.我今天早上做核酸时,自己把教案整了一下,这真的很难得

戴先华2021.4.18《我的第129篇幸运作业》

39f4298779c4

2021.4.18今天小宝和大表姐出去玩,我和婆婆在烧饭,突然小宝冲了进来,告诉奶奶说:“奶奶,奶奶姐姐在亭子里倒了”我一下子看出小宝的紧张,马上跑了出去,发现大外甥女又患了病,看起来心疼极了,整个人面朝地下的倒下了,在地上不停的抽搐,额头摔了一个大泡,整张脸都是紫色的,眼睛边上都出血了,真的是非常紧张,这么多年姐姐两夫妻就这样看着自己的孩子一次次晕倒,姐夫这么多年,年年都拿不出钱回家,使得家一次

我与《红楼梦》‖纪念曹雪芹出生307周年!归海逸舟是周成功子阳佳乐

归海逸舟是周成功子阳佳乐

【今日作家推荐】中国古典小说之首《红楼梦》,其作者曹雪芹是文坛泰斗。约1715年5月28日,曹雪芹出生。所以,今天推荐的是中国人众所周知的作家——曹雪芹。曹雪芹在世界读者心目中也影响广大,可以与西方世界引以为豪的莎士比亚、歌德等媲美。1、我与《红楼梦》我一直想写一篇和《红楼梦》相关的文章,现在机会终于来了!《红楼梦》作为我国家喻户晓的文学名著,其影响是空前的。还在我很小的时候,姥姥经常讲《红楼梦》

白骑士的Java教学基础篇 2.5 控制流语句

白骑士所长

Java 教学 java 开发语言

欢迎继续学习Java编程的基础篇!在前面的章节中,我们了解了Java的变量、数据类型和运算符。接下来,我们将探讨Java中的控制流语句。控制流语句用于控制程序的执行顺序,使我们能够根据特定条件执行不同的代码块,或重复执行某段代码。这是编写复杂程序的基础。通过学习这一节内容,你将掌握如何使用条件语句和循环语句来编写更加灵活和高效的代码。条件语句条件语句用于根据条件的真假来执行不同的代码块。if语句‘

系统架构设计师 需求分析篇二

AmHardy

软件架构设计师 系统架构 需求分析 面向对象分析 分析模型 UML和SysML

面向对象分析方法1.用例模型构建用例模型一般需要经历4个阶段:识别参与者:识别与系统交互的所有事物。合并需求获得用例:将需求分配给予其相关的参与者。细化用例描述:详细描述每个用例的功能。调整用例模型:优化用例之间的关系和结构,前三个阶段是必需的。2.用例图的三元素参与者:使用系统的用户或其他外部系统和设备。用例:系统所提供的服务。通信关联:参与者和用例之间的关系,或用例与用例之间的关系。3.识别参

手机上有什么兼职可以做?网上兼职 一单一结 手机就可以做?

优惠券高省

建议上班族和全职宝妈把空闲时间拿出来一点做做副业,什么也不耽搁还能多一笔收入!推荐大家一定要试一试!!!只要有手机就可以做,下面小编就为大家推荐用手机就可以做的三类网上兼职工作。一,高省APP高省APP佣金更高,模式更好,终端用户不流失。【高省】是一个自用省钱佣金高,分享推广赚钱多的平台,百度有几百万篇报道,也期待你的加入。万方导师高省邀请码005500,注册送双皇冠会员,送万元推广大礼包,教你如

如何用matlab灵活控制feko的求解

NingrLi

matlab 开发语言

https://bbs.rfeda.cn/read.php?tid=3778Feko中的模型和求解设置等都可以通过editfeko进行设置,其文件存储为.pre文件,该文件可以用文本打开,因此,我们可以通过VB、VC、matlab等工具对.pre文件进行读写操作,以达到更灵活的使用feko。同样,对于.out文件,我们也可以进行读操作。熟练使用对.pre文件和.out文件的操作后,我们可以方便的计

2023-06-19【感恩日记】第246篇

o泡沫o

思想日记:坚持下去,相信自己一定可以的【感恩日记】第246篇1.我真是太幸福啦!感恩孩子早起阅读,放学到学生之家完成作业,平安度过美好的一天。感恩!感恩!感恩!❤️2.我真是太幸福啦!感恩自己早起给孩子煮早餐,完成计划的工作,晚上学习。感恩!感恩!感恩!❤️3.我真是太幸福啦!感恩为我设计效果图的老师。感恩!感恩!感恩!❤️4.我真是太幸福啦!感恩父母养育了我,有妈的孩子真幸福。感恩!感恩!感恩!

摄影小白,怎么才能拍出高大上产品图片?

是波妞唉

很多人以为文案只要会码字,会排版就OK了!说实话,没接触到这一行的时候,我的想法更简单,以为只要会写字就行!可是真做了文案才发现,码字只是入门级的基本功。一篇文章离不开排版、配图,说起来很简单!从头做到尾你就会发现,写文章用两个小时,找合适的配图居然要花掉半天的时间,甚至更久!图片能找到合适的就不怕,还有找不到的,比如产品图,只能亲自拍。拿着摆弄了半天,就是拍不出想要的效果,光线不好、搭出来丑破天

【创客文案社】第三期写手招募

筱瑶123

创客文案社第三期写手招募开始了。要求:1:注册一个月以上2:本身热爱写作3:有时间参与接单投稿参与方式:可以关注公众号:写作灵感;也可以通过其他转发文章的文友帮忙拉入群;也可以简信我。参与之后的文友,会先进入新人班,进行基本的试稿与培训,先接一些比较简单的单子;在这里可以一边赚钱,一边学习。不知不觉,来三四个月了,也发现了很多很有意思的现象。1:在上写一篇文章,基本都是几毛钱,多的也不过几块钱的收

[故旧之事]外婆记事(28)

石里夜人

二十七.破四旧本来是庆祝儿童节的日子,因为报纸的一篇文章,让很多家庭陷入了惶恐之中。为了响应这项旨在“破除旧思想、旧文化、旧风俗、旧习惯”的群众运动,街道里的干部给大家开了会,做了总动员,要求大家首先自省,从身边的人开始,自纠自查。院里的街坊们回到家,转悠了一圈,发现并没有什么可做的。这几条街家家都很穷。有的人翻了家里的书,除了把孩子的课本留着,找到仅有的几本旧书,一把火塞进了炉膛里。有的人检查了

ESP32-C3入门教程 网络篇⑩——基于esp_https_ota和MQTT实现开机主动升级和被动触发升级的OTA功能

小康师兄

ESP32-C3入门教程 https 服务器 esp32 OTA MQTT

文章目录一、前言二、软件流程三、部分源码四、运行演示一、前言本文基于VSCodeIDE进行编程、编译、下载、运行等操作基础入门章节请查阅:ESP32-C3入门教程基础篇①——基于VSCode构建HelloWorld教程目录大纲请查阅:ESP32-C3入门教程——导读ESP32-C3入门教程网络篇⑨——基于esp_https_ota实现史上最简单的ESP32OTA远程固件升级功能二、软件流程

阅读笔记:阅读方法中的逻辑和转念

施吉涛

聊聊一些阅读的方法论吧,别人家的读书方法刚开始想写,然后就不知道写什么了,因为作者写的非常的“精致”我有一种乡巴佬进城的感觉,看到精美的摆盘,精致的食材不知道该如何下口也就是《阅读的方法》,我们姑且来试一下强劲的大脑篇,第一节:逻辑通俗的来讲,也就是表达的排列和顺序,再进一步就是因果关系和关联实际上书已经看了大概一遍,但直到打算写一下笔记的时候,才发现作者讲的推理更多的是阅读的对象中呈现出的逻辑也

进销存小程序源码 PHP网络版ERP进销存管理系统 全开源可二开

摸鱼小号

php

可直接源码搭建部署发布后使用:一、功能模块介绍该系统模板主要有进,销,存三个主要模板功能组成,下面将介绍各模块所对应的功能;进:需要将产品采购入库,自动生成采购明细台账同时关联财务生成付款账单;销:是指对客户的销售订单记录,汇总生成产品销售明细及回款计划;存:库存的日常盘点与统计,库存下限预警、出入库台账、库存位置等。1.进购管理采购订单:采购下单审批→由上级审批通过采购入库;采购入库:货品到货>

计算机毕业设计PHP仓储综合管理系统(源码+程序+VUE+lw+部署)

java毕设程序源码王哥

php 课程设计 vue.js

该项目含有源码、文档、程序、数据库、配套开发软件、软件安装教程。欢迎交流项目运行环境配置:phpStudy+Vscode+Mysql5.7+HBuilderX+Navicat11+Vue+Express。项目技术:原生PHP++Vue等等组成,B/S模式+Vscode管理+前后端分离等等。环境需要1.运行环境:最好是小皮phpstudy最新版,我们在这个版本上开发的。其他版本理论上也可以。2.开发

每天赚50零花钱的方法,日赚50元左右的5个正规渠道

一起高省

每个人都希望拥有一笔自己的零花钱,但是很多人可能没有太多的时间去赚钱,或者没有太多的机会去赚取收入。但是,你可以通过一些简单的方法来赚取每天50元的零花钱。下面分享一些能每天赚50元的方法门路,总有一个适合你!①电商——高省高省APP佣金更高,模式更好,终端用户不流失。【高省】是一个自用省钱佣金高,分享推广赚钱多的平台,百度有几百万篇报道,也期待你的加入。拂晓导师高省邀请码989898,注册送双皇

阿里云服务器4核8G配置购买及价格类文章汇总(10篇)

阿里云最新优惠和活动汇总

阿里云服务器4核8G配置如何购买?价格是多少?4核8G配置的阿里云服务器可以通过云服务器产品页购买也可以通过阿里云活动去下单购买,一般通过活动购买的用户比较多,但是不同实例规格的阿里云服务器价格不一样,带宽不同价格也不一样,本文为大家汇总了10篇关于阿里云服务器4核8G配置购买教程文章和价格类文章,分为购买类文章和价格类文章,以供大家参考如何购买阿里云服务器4核8G配置和最新优惠价格是多少。阿里云

开发者关心的那些事

圣子足道

ios 游戏 编程 apple 支付

我要在app里添加IAP,必须要注册自己的产品标识符(product identifiers)。产品标识符是什么?

产品标识符(Product Identifiers)是一串字符串,它用来识别你在应用内贩卖的每件商品。App Store用产品标识符来检索产品信息,标识符只能包含大小写字母(A-Z)、数字(0-9)、下划线(-)、以及圆点(.)。你可以任意排列这些元素,但我们建议你创建标识符时使用

负载均衡器技术Nginx和F5的优缺点对比

bijian1013

nginx F5

对于数据流量过大的网络中,往往单一设备无法承担,需要多台设备进行数据分流,而负载均衡器就是用来将数据分流到多台设备的一个转发器。

目前有许多不同的负载均衡技术用以满足不同的应用需求,如软/硬件负载均衡、本地/全局负载均衡、更高

LeetCode[Math] - #9 Palindrome Number

Cwind

java Algorithm 题解 LeetCode Math

原题链接:#9 Palindrome Number

要求:

判断一个整数是否是回文数,不要使用额外的存储空间

难度:简单

分析:

题目限制不允许使用额外的存储空间应指不允许使用O(n)的内存空间,O(1)的内存用于存储中间结果是可以接受的。于是考虑将该整型数反转,然后与原数字进行比较。

注:没有看到有关负数是否可以是回文数的明确结论,例如

画图板的基本实现

15700786134

画图板

要实现画图板的基本功能,除了在qq登陆界面中用到的组件和方法外,还需要添加鼠标监听器,和接口实现。

首先,需要显示一个JFrame界面:

public class DrameFrame extends JFrame { //显示

linux的ps命令

被触发

linux

Linux中的ps命令是Process Status的缩写。ps命令用来列出系统中当前运行的那些进程。ps命令列出的是当前那些进程的快照,就是执行ps命令的那个时刻的那些进程,如果想要动态的显示进程信息,就可以使用top命令。

要对进程进行监测和控制,首先必须要了解当前进程的情况,也就是需要查看当前进程,而 ps 命令就是最基本同时也是非常强大的进程查看命令。使用该命令可以确定有哪些进程正在运行

Android 音乐播放器 下一曲 连续跳几首歌

肆无忌惮_

android

最近在写安卓音乐播放器的时候遇到个问题。在MediaPlayer播放结束时会回调

player.setOnCompletionListener(new OnCompletionListener() {

@Override

public void onCompletion(MediaPlayer mp) {

mp.reset();

Log.i("H

java导出txt文件的例子

知了ing

java servlet

代码很简单就一个servlet,如下:

package com.eastcom.servlet;

import java.io.BufferedOutputStream;

import java.io.IOException;

import java.net.URLEncoder;

import java.sql.Connection;

import java.sql.Resu

Scala stack试玩, 提高第三方依赖下载速度

矮蛋蛋

scala sbt

原文地址:

http://segmentfault.com/a/1190000002894524

sbt下载速度实在是惨不忍睹, 需要做些配置优化

下载typesafe离线包, 保存为ivy本地库

wget http://downloads.typesafe.com/typesafe-activator/1.3.4/typesafe-activator-1.3.4.zip

解压r

phantomjs安装(linux,附带环境变量设置) ,以及casperjs安装。

alleni123

linux spider

1. 首先从官网

http://phantomjs.org/下载phantomjs压缩包,解压缩到/root/phantomjs文件夹。

2. 安装依赖

sudo yum install fontconfig freetype libfreetype.so.6 libfontconfig.so.1 libstdc++.so.6

3. 配置环境变量

vi /etc/profil

JAVA IO FileInputStream和FileOutputStream,字节流的打包输出

百合不是茶

java核心思想 JAVA IO操作 字节流

在程序设计语言中,数据的保存是基本,如果某程序语言不能保存数据那么该语言是不可能存在的,JAVA是当今最流行的面向对象设计语言之一,在保存数据中也有自己独特的一面,字节流和字符流

1,字节流是由字节构成的,字符流是由字符构成的 字节流和字符流都是继承的InputStream和OutPutStream ,java中两种最基本的就是字节流和字符流

类 FileInputStream

Spring基础实例(依赖注入和控制反转)

bijian1013

spring

前提条件:在http://www.springsource.org/download网站上下载Spring框架,并将spring.jar、log4j-1.2.15.jar、commons-logging.jar加载至工程1.武器接口

package com.bijian.spring.base3;

public interface Weapon {

void kil

HR看重的十大技能

bijian1013

提升 能力 HR 成长

一个人掌握何种技能取决于他的兴趣、能力和聪明程度,也取决于他所能支配的资源以及制定的事业目标,拥有过硬技能的人有更多的工作机会。但是,由于经济发展前景不确定,掌握对你的事业有所帮助的技能显得尤为重要。以下是最受雇主欢迎的十种技能。 一、解决问题的能力 每天,我们都要在生活和工作中解决一些综合性的问题。那些能够发现问题、解决问题并迅速作出有效决

【Thrift一】Thrift编译安装

bit1129

thrift

什么是Thrift

The Apache Thrift software framework, for scalable cross-language services development, combines a software stack with a code generation engine to build services that work efficiently and s

【Avro三】Hadoop MapReduce读写Avro文件

bit1129

mapreduce

Avro是Doug Cutting(此人绝对是神一般的存在)牵头开发的。 开发之初就是围绕着完善Hadoop生态系统的数据处理而开展的(使用Avro作为Hadoop MapReduce需要处理数据序列化和反序列化的场景),因此Hadoop MapReduce集成Avro也就是自然而然的事情。

这个例子是一个简单的Hadoop MapReduce读取Avro格式的源文件进行计数统计,然后将计算结果

nginx定制500,502,503,504页面

ronin47

nginx 错误显示

server {

listen 80;

error_page 500/500.html;

error_page 502/502.html;

error_page 503/503.html;

error_page 504/504.html;

location /test {return502;}}

配置很简单,和配

java-1.二叉查找树转为双向链表

bylijinnan

二叉查找树

import java.util.ArrayList;

import java.util.List;

public class BSTreeToLinkedList {

/*

把二元查找树转变成排序的双向链表

题目:

输入一棵二元查找树,将该二元查找树转换成一个排序的双向链表。

要求不能创建任何新的结点,只调整指针的指向。

10

/ \

6 14

/ \

Netty源码学习-HTTP-tunnel

bylijinnan

java netty

Netty关于HTTP tunnel的说明:

http://docs.jboss.org/netty/3.2/api/org/jboss/netty/channel/socket/http/package-summary.html#package_description

这个说明有点太简略了

一个完整的例子在这里:

https://github.com/bylijinnan

JSONUtil.serialize(map)和JSON.toJSONString(map)的区别

coder_xpf

jquery json map val()

JSONUtil.serialize(map)和JSON.toJSONString(map)的区别

数据库查询出来的map有一个字段为空

通过System.out.println()输出 JSONUtil.serialize(map): {"one":"1","two":"nul

Hibernate缓存总结

cuishikuan

开源 ssh javaweb hibernate缓存 三大框架

一、为什么要用Hibernate缓存?

Hibernate是一个持久层框架,经常访问物理数据库。

为了降低应用程序对物理数据源访问的频次,从而提高应用程序的运行性能。

缓存内的数据是对物理数据源中的数据的复制,应用程序在运行时从缓存读写数据,在特定的时刻或事件会同步缓存和物理数据源的数据。

二、Hibernate缓存原理是怎样的?

Hibernate缓存包括两大类:Hib

CentOs6

dalan_123

centos

首先su - 切换到root下面1、首先要先安装GCC GCC-C++ Openssl等以来模块:yum -y install make gcc gcc-c++ kernel-devel m4 ncurses-devel openssl-devel2、再安装ncurses模块yum -y install ncurses-develyum install ncurses-devel3、下载Erang

10款用 jquery 实现滚动条至页面底端自动加载数据效果

dcj3sjt126com

JavaScript

无限滚动自动翻页可以说是web2.0时代的一项堪称伟大的技术,它让我们在浏览页面的时候只需要把滚动条拉到网页底部就能自动显示下一页的结果,改变了一直以来只能通过点击下一页来翻页这种常规做法。

无限滚动自动翻页技术的鼻祖是微博的先驱:推特(twitter),后来必应图片搜索、谷歌图片搜索、google reader、箱包批发网等纷纷抄袭了这一项技术,于是靠滚动浏览器滚动条

ImageButton去边框&Button或者ImageButton的背景透明

dcj3sjt126com

imagebutton

在ImageButton中载入图片后,很多人会觉得有图片周围的白边会影响到美观,其实解决这个问题有两种方法

一种方法是将ImageButton的背景改为所需要的图片。如:android:background="@drawable/XXX"

第二种方法就是将ImageButton背景改为透明,这个方法更常用

在XML里;

<ImageBut

JSP之c:foreach

eksliang

jsp forearch

原文出自:http://www.cnblogs.com/draem0507/archive/2012/09/24/2699745.html

<c:forEach>标签用于通用数据循环,它有以下属性 属 性 描 述 是否必须 缺省值 items 进行循环的项目 否 无 begin 开始条件 否 0 end 结束条件 否 集合中的最后一个项目 step 步长 否 1

Android实现主动连接蓝牙耳机

gqdy365

android

在Android程序中可以实现自动扫描蓝牙、配对蓝牙、建立数据通道。蓝牙分不同类型,这篇文字只讨论如何与蓝牙耳机连接。

大致可以分三步:

一、扫描蓝牙设备:

1、注册并监听广播:

BluetoothAdapter.ACTION_DISCOVERY_STARTED

BluetoothDevice.ACTION_FOUND

BluetoothAdapter.ACTION_DIS

android学习轨迹之四:org.json.JSONException: No value for

hyz301

json

org.json.JSONException: No value for items

在JSON解析中会遇到一种错误,很常见的错误

06-21 12:19:08.714 2098-2127/com.jikexueyuan.secret I/System.out﹕ Result:{"status":1,"page":1,&

干货分享:从零开始学编程 系列汇总

justjavac

编程

程序员总爱重新发明轮子,于是做了要给轮子汇总。

从零开始写个编译器吧系列 (知乎专栏)

从零开始写一个简单的操作系统 (伯乐在线)

从零开始写JavaScript框架 (图灵社区)

从零开始写jQuery框架 (蓝色理想 )

从零开始nodejs系列文章 (粉丝日志)

从零开始编写网络游戏

jquery-autocomplete 使用手册

macroli

jquery Ajax 脚本

jquery-autocomplete学习

一、用前必备

官方网站:http://bassistance.de/jquery-plugins/jquery-plugin-autocomplete/

当前版本:1.1

需要JQuery版本:1.2.6

二、使用

<script src="./jquery-1.3.2.js" type="text/ja

PLSQL-Developer或者Navicat等工具连接远程oracle数据库的详细配置以及数据库编码的修改

超声波

oracle plsql

在服务器上将Oracle安装好之后接下来要做的就是通过本地机器来远程连接服务器端的oracle数据库,常用的客户端连接工具就是PLSQL-Developer或者Navicat这些工具了。刚开始也是各种报错,什么TNS:no listener;TNS:lost connection;TNS:target hosts...花了一天的时间终于让PLSQL-Developer和Navicat等这些客户

数据仓库数据模型之:极限存储--历史拉链表

superlxw1234

极限存储 数据仓库 数据模型 拉链历史表

在数据仓库的数据模型设计过程中,经常会遇到这样的需求:

1. 数据量比较大; 2. 表中的部分字段会被update,如用户的地址,产品的描述信息,订单的状态等等; 3. 需要查看某一个时间点或者时间段的历史快照信息,比如,查看某一个订单在历史某一个时间点的状态, 比如,查看某一个用户在过去某一段时间内,更新过几次等等; 4. 变化的比例和频率不是很大,比如,总共有10

10点睛Spring MVC4.1-全局异常处理

wiselyman

spring mvc

10.1 全局异常处理

使用@ControllerAdvice注解来实现全局异常处理;

使用@ControllerAdvice的属性缩小处理范围

10.2 演示

演示控制器

package com.wisely.web;

import org.springframework.stereotype.Controller;

import org.spring