2017年软件设计师下半年

防火墙的功能特性

1.内部网络和外部网络之间的所有网络数据流都必须经过防火墙

2.只有符合安全策略的数据流才能经过防火墙

3. 防火墙自身具有非常强的抗攻击免疫力

Cache和主存之间的地址映射是由硬件自动完成的。

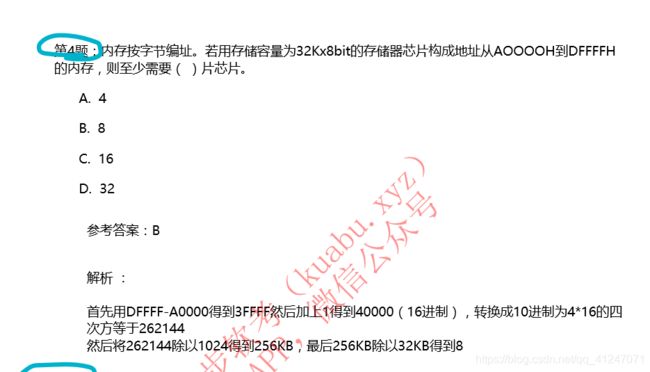

需要几片芯片

bit是位,B是字节,1B=8bit 地址的差是字节

海明码

海明码是一种利用奇偶性来检错和纠错的校验方法

通过信息位计算校验位

最后在收到的信息中核对信息位算得的校验位是否和收到的校验位相同

计算机系统的主存主要是由动态随机存储器构成的

中断方式、程序查询方式、DMA方式

中断方式:为了减少程序直接控制方式中CPU等待时间以及提高系统的并行工作程度,用来控制外围设备和内存与CPU之间的数据传送称为中断方式。

程序查询方式:程序查询方式是一种程序直接控制方式,这是主机与外设间进行信息交换的最简单的方式,输入和输出完全是通过CPU执行程序来完成的。这种方式控制简单,但外设和主机不能同时工作,各外设之间也不能同时工作,系统效率很低,因此,仅适用于外设的数目不多,对I/O处理的实时要求不那么高,CPU的操作任务比较单一,并不很忙的情况。

DMA方式:DMA方式,Direct Memory Access,也称为成组数据传送方式,有时也称为直接内存操作。DMA方式在数据传送过程中,没有保存现场、恢复现场之类的工作。CPU根本不参加传送操作。

Https基于SSL安全协议,其默认端口为443

RSA:非对称加密算法

DES:使用密钥加密的块算法

SSL:为网络通信提供安全及数据完整性的安全协议

主动攻击和被动攻击

截获信息的行为属于被动攻击

中断、篡改、伪造信息属于主动攻击

一 .被动攻击

被动攻击即窃听,是对系统的保密性进行攻击,如搭线窃听、对文件或程序的非法复制等,以获取他人的信息。被动攻击又分为两类:一类是获取消息的内容,很容易理解;另一类是进行业务流分析,假如通过某种手段,比如加密,使得敌手无法从截获的消息得到消息的真实内容,然而敌手却有可能获得消息的格式、确定通信双方的位置和身份以及通信的次数和消息的长度,这些信息对通信双方来说可能是敏感的,例如公司间的合作关系可能是保密的、电子函件用户可能不想让他人知道自己正在和谁通信、电子现金的支付者可能不想让别人知道自己正在消费、Web浏览器用户也可能不愿意让别人知道自己正在浏览哪一站点。

被动攻击因不对消息做任何修改,因而是难以检测的,所以抗击这种攻击的重点在于预防而非检测。

二.主动攻击

主动攻击包括对数据流的篡改或产生某些假的数据流。主动攻击又可分为以下3类:

①中断 是对系统的可用性进行攻击。如破坏计算机硬件、网络或文件管理系统。

②篡改 是对系统的完整性进行攻击。如修改数据文件中的数据、替换某一程序使其执行不同的功能、修改网络中传送的消息内容等。

③伪造 是对系统的真实性进行攻击。如在网络中插入伪造的消息或在文件中插入伪造的记录

入侵检测技术

数据流图(待解决)

ERD实体关系图(待解决)

功能需求、性能需求、数据要求、界面需求

功能需求:软件系统必须完成的所有功能。

性能需求:响应时间、吞吐量、处理时间等。

数据要求:包括基本数据元素、数据元素之间的逻辑关系、数据量和峰值等。描述手段是ER模型。

界面需求:描述软件系统的外部特性。即系统从外部输入哪些数据,系统向外部输出哪些数据。

中间代码

中间代码(Intermediate Representation或者IR):复杂性介于源程序语言和机器语言的一种表示形式。编译程序锁使用的中间代码有多种形式。常见的有逆波兰记号(后缀表达式),三元式,四元式,和树形表示。四元式是一种普遍采用的中间代码形式,很类似于三地址指令,有时把这类中间表示称为“三地址代码”,这种表示可以看作是一种虚拟三地址机的通用汇编码,每条”指令“包含操作符和三个地址,两个是为运算对象的,一个是为结果的。

系统开发人员开发操作系统和系统软件 应用软件开发人员开发应用软件

白盒测试 分支覆盖(待解决)

软件配置管理(SCM)是指通过执行版本控制、变更控制的规程,以及使用合适的配置管理软件,来保证所有配置项的完整性和可跟踪性。配置管理是对工作成果的一种有效保护。

耦合的类型

数据耦合:一个模块访问另一个模块时,彼此之间是通过简单数据参数来交换输入、输出信息的

标记耦合:一组模块通过参数表传递记录信息,就是标记耦合。这个记录是某一数据结构的子结构,而不是简单变量。其实传递的是这个数据结构的地址

控制耦合:如果一个模块通过传送开关、标志、名字等控制信息,明显地控制选择另一个模块的功能,就是控制耦合

内容耦合:当一个模块直接修改或操作另一个模块的数据时,就发生了内容耦合

模块的内聚类型

时间内聚:模块完成的功能只能在同一时间内执行,这些功能只因时间因素联系在一起

功能内聚:模块仅包括为完成某个功能所必须的所有成分(模块所有成分完成一个功能,缺一不可)

(通信内聚)信息内聚:模块写成多个功能,各个功能在同一数据结构上操作,每个功能仅有唯一入口

过程内聚:模块各成分相关,且必须以特定次序执行

(巧合内聚)偶然内聚:完成一组没有关系或松散关系的任务

逻辑内聚:完成逻辑上相关的一组任务

顺序内聚:处理元素相关,而且必须顺序执行

语法分析、词法分析、语义分析

词法分析和语法分析的本质都是对源程序的结构进行分析

语义分析阶段是分析个语法结构的含义,检查源程序是否包含静态语义错误,并收集类型信息后供后面的代码生成阶段使用。语义分析的一个主要工作是进行类型分析和检查。

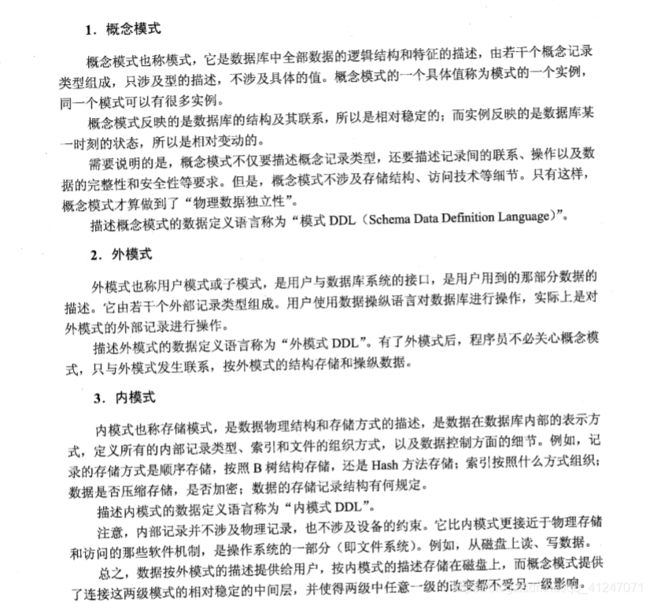

三大模式

不同排序方法的适用情况、时间复杂度的最好情况和最坏情况(待解决)

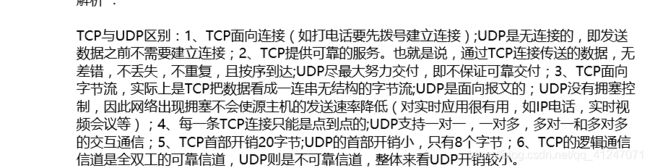

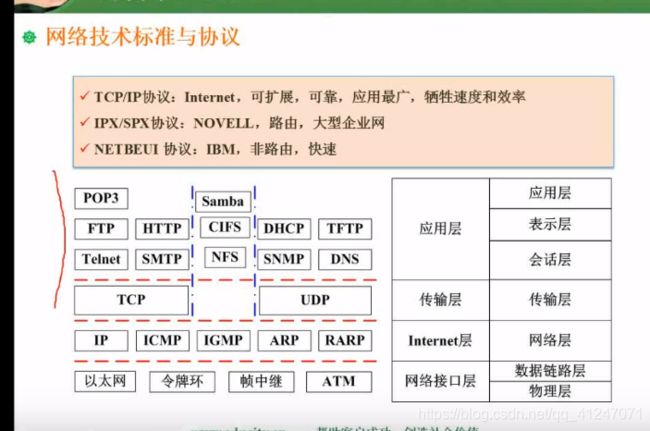

TCP和UDP的区别