- k均值聚类算法考试例题_k均值算法(k均值聚类算法计算题)

寻找你83497

k均值聚类算法考试例题

?算法:第一步:选K个初始聚类中心,z1(1),z2(1),…,zK(1),其中括号内的序号为寻找聚类中心的迭代运算的次序号。聚类中心的向量值可任意设定,例如可选开始的K个.k均值聚类:---------一种硬聚类算法,隶属度只有两个取值0或1,提出的基本根据是“类内误差平方和最小化”准则;模糊的c均值聚类算法:--------一种模糊聚类算法,是.K均值聚类算法是先随机选取K个对象作为初始的聚类

- C语言 判断回文数

Y雨何时停T

c语言学习

一,回文数概念“回文”是指正读反读都能读通的句子,它是古今中外都有的一种修辞方式和文字游戏,如“我为人人,人人为我”等。在数学中也有这样一类数字有这样的特征,成为回文数。设n是一任意自然数。若将n的各位数字反向排列所得自然数n1与n相等,则称n为一回文数。例如,若n=1234321,则称n为一回文数;但若n=1234567,则n不是回文数。二,判断回文数实现思路一:数组与字符串将数字每一位按顺序放

- 【数据结构-一维差分】力扣2848. 与车相交的点

hlc@

数据结构数据结构leetcode算法

给你一个下标从0开始的二维整数数组nums表示汽车停放在数轴上的坐标。对于任意下标i,nums[i]=[starti,endi],其中starti是第i辆车的起点,endi是第i辆车的终点。返回数轴上被车任意部分覆盖的整数点的数目。示例1:输入:nums=[[3,6],[1,5],[4,7]]输出:7解释:从1到7的所有点都至少与一辆车相交,因此答案为7。示例2:输入:nums=[[1,3],[5

- JavaScript `Map` 和 `WeakMap`详细解释

跳房子的前端

JavaScript原生方法javascript前端开发语言

在JavaScript中,Map和WeakMap都是用于存储键值对的数据结构,但它们有一些关键的不同之处。MapMap是一种可以存储任意类型的键值对的集合。它保持了键值对的插入顺序,并且可以通过键快速查找对应的值。Map提供了一些非常有用的方法和属性来操作这些数据对:set(key,value):将一个键值对添加到Map中。如果键已经存在,则更新其对应的值。get(key):获取指定键的值。如果键

- string trim的实现

JamesSawyer

if(typeofString.prototype.trim!=='function'){String.prototype.trim=function(){//这个正则的意思是//'^''$'表示结束和开始//'^\s*'表示任意以空格开头的空格//'\s*$'表示任意以空格结尾的空格//'\S*'表示任意非空字符//'$1'表示'(\S*(\s*\S*)*)'returnthis.replace

- Dockerfile FROM 两个

redDelta

Docker相关视频讲解:什么是容器Docker介绍实现"DockerfileFROM两个"的步骤步骤表格步骤操作1创建一个Dockerfile文件2写入FROM指令3构建第一个镜像4创建第二个Dockerfile文件5写入FROM指令6构建第二个镜像7合并两个镜像操作步骤说明步骤1:创建一个Dockerfile文件使用任意文本编辑器创建一个名为Dockerfile的文件。登录后复制#Docker

- 正确的护肤步骤,爱美的女生一定要了解一下

焕颜研究所

皮肤和孩子一样要养,是个长期的工作,天生好皮肤也需要护理。说起护肤其实倒没那么太复杂,主要大家只要了解了护肤步骤并且搭配适合自己的护肤品以后按照规则来就行了,今天给大家正确的护肤步骤,仅供大家参考!【正确的护肤步骤简单说明】晨间护肤顺序是:洗脸—化妆水—眼霜—精华—乳液/面霜—防晒。按照质地从轻薄到厚重的顺序来涂,晚间护肤步骤稍微复杂一点。关于眼霜步骤问题,其实眼霜的步骤比较灵活,在化妆水后任意一

- 儿童沙盘游戏为什么治疗有效?

静待花开_602f

图片发自App运华日记第197篇(2018.4.15)儿童沙盘游戏为什么治疗有效?首先是孩子们喜欢。其次它做为一种“语言”表现孩子们“问题”,通过沙具可以和孩子起到交流与沟通的作用。人最怕的被迫生活学习,那么在沙盘中,一切都由孩子们自由创造,发挥孩子们自己的主观能动性。他们可以任意摆放自己喜欢的沙具,呈现着他们的情绪与心理,表达着他们所遇到问题以及应付问题的方式。而治疗师为儿童提供一个助于他们通过

- html+css网页设计 旅游网站首页1个页面

html+css+js网页设计

htmlcss旅游

html+css网页设计旅游网站首页1个页面网页作品代码简单,可使用任意HTML辑软件(如:Dreamweaver、HBuilder、Vscode、Sublime、Webstorm、Text、Notepad++等任意html编辑软件进行运行及修改编辑等操作)。获取源码1,访问该网站https://download.csdn.net/download/qq_42431718/897527112,点击

- Kubernetes数据持久化

看清所苡看轻

kubernetes(k8s)emptyDirHostPathpvpvckubernetes

在k8s中,Volume(数据卷)存在明确的生命周期(与包含该数据卷的容器组(pod)相同)。因此Volume的生命周期比同一容器组(pod)中任意容器的生命周期要更长,不管容器重启了多少次,数据都被保留下来。当然,如果pod不存在了,数据卷自然退出了。此时,根据pod所使用的数据卷类型不同,数据可能随着数据卷的退出而删除,也可能被真正持久化,并在下次容器组重启时仍然可以使用。从根本上来说,一个数

- 【JS】前端文件读取FileReader操作总结

程序员-张师傅

前端前端javascript开发语言

前端文件读取FileReader操作总结FileReader是JavaScript中的一个WebAPI,它允许web应用程序异步读取用户计算机上的文件(或原始数据缓冲区)的内容,例如读取文件以获取其内容,并在不将文件发送到服务器的情况下在客户端使用它。这对于处理图片、文本文件等非常有用,尤其是当你想要在用户界面中即时显示文件内容或进行文件预览时。创建FileReader对象首先,你需要创建一个Fi

- svg图片兼容性和用法优缺点

独行侠_ef93

svg图片的使用方法第一次来认认真真的研究了下svg图片,之前只是在网上见过,但都是一晃而过也没当回事,最近网站改版看到同事有用到svg格式的图片,想想自己干了几年的重构也没用过,这些细节的知识是应该好好研究研究了。暂时还没研究得完全透切,先记下目前为止所看到的吧不然又给忘了。svg可缩放矢量图形(ScalableVectorGraphics),顾名思义就是任意改变其大小也不会变形,是基于可扩展标

- pythonpandas函数详解_Python pandas常用函数详解

Senvn

本文研究的主要是pandas常用函数,具体介绍如下。1import语句importpandasaspdimportnumpyasnpimportmatplotlib.pyplotaspltimportdatetimeimportre2文件读取df=pd.read_csv(path='file.csv')参数:header=None用默认列名,0,1,2,3...names=['A','B','C'

- opencv学习:图像旋转的两种方法,旋转后的图片进行模板匹配代码实现

夜清寒风

学习opencv机器学习人工智能计算机视觉

图像旋转在图像处理中,rotate和rot90是两种常见的图像旋转方法,它们在功能和使用上有一些区别。下面我将分别介绍这两种方法,并解释它们的主要区别rot90方法rot90方法是NumPy提供的一种数组旋转函数,它主要用于对二维数组(如图像)进行90度的旋转。这个方法比较简单,只支持90度的倍数旋转,不支持任意角度旋转。使用NumPy进行旋转使用NumPy的rot90函数对模板图像进行旋转操作。

- 三大财报之间的关系

木子读吧

「今天是木子读吧陪你的第958天」三大财务报表之间是紧密联系的,就像之前的这篇文章【用相亲的眼光看透三大财务报表】,它们之间就好像骨骼、肌肉和血液的关系。每张表中任意科目的数字变动,都会引起三张表中与之相关科目的变动。资产负债表中有个恒等式:资产(左边)=负债+所有者权益(右边)。也就是说,一项资产的增加,来源于一项负债的增加或所有者权益的增加。你可以把整个利润表当作是所有者权益科目,因为利润表科

- 以太坊DApp开发指南

Kirn

DApp架构设计DApp架构.png如上图,DApp的架构我们可以简单分为以上三种类型:轻钱包模式、重钱包模式和兼容模式。轻钱包模式轻钱包模式下我们需要有一个开放HttpRPC协议的节点与钱包通信,这个节点可以是任意链上的节点。轻钱包通常会作为一个浏览器插件存在,插件在运行时会自动注入Web3框架,DApp可以通过Web3与区块链节点通信。当DApp只是单纯的获取数据时是不需要钱包介入的,但是当D

- discuz discuz_admincp.php 讲解,Discuz! 1.5-2.5 命令执行漏洞分析(CVE-2018-14729)

weixin_39740419

discuz讲解

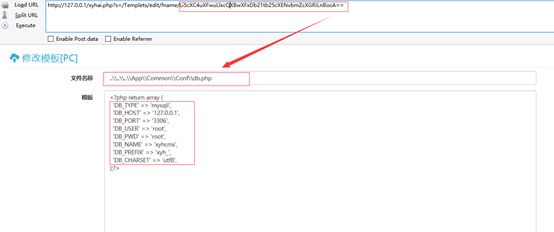

0x00漏洞简述漏洞信息8月27号有人在GitHub上公布了有关Discuz1.5-2.5版本中后台数据库备份功能存在的命令执行漏洞的细节。漏洞影响版本Discuz!1.5-2.50x01漏洞复现官方论坛下载相应版本就好。0x02漏洞分析需要注意的是这个漏洞其实是需要登录后台的,并且能有数据库备份权限,所以比较鸡肋。我这边是用Discuz!2.5完成漏洞复现的,并用此进行漏洞分析的。漏洞点在:so

- 第二周内容

s好学向上p

1、描述Linux发行版的系统目录名称命名规则以及用途。Linux系统基础目录的命名法则:-严格区分大小写-目录也是文件,在同一路径下,两个文件不能同名-支持使用除/以外的任意字符-最长字符不能超过255个字符Linux根下目录及用途/bin存放二进制可执行文件(ls,cat,mkdir等),常用命令一般都在这里/etc配置文件/home用户家目录/root超级用户(系统管理员)的主目录/sbin

- mysql 隐秘后门_【技术分享】CVE-2016-5483:利用mysqldump备份可生成后门

Toby Dai

mysql隐秘后门

预估稿费:100RMB投稿方式:发送邮件至linwei#360.cn,或登陆网页版在线投稿前言mysqldump是用来创建MySQL数据库逻辑备份的一个常用工具。它在默认配置下可以生成一个.sql文件,其中包含创建/删除表和插入数据等。在导入转储文件的时候,攻击者可以通过制造恶意表名来实现任意SQL语句查询和shell命令执行的目的。另一个与之相关的漏洞利用场景可以参考。攻击场景攻击者已经能够访问

- 普及高仿爱马仕女包哪里买,推荐最好的4个渠道

潮奢之家

全网最低,质量最好,一手货源的原版,广州奢包汇是你的的选择。团队直接和工厂对接,原厂正品定制板开通,支持图纸咨询!主营各种原单:鞋、包、衣服、手表、首饰、皮带等类型的复制品拒绝看一眼,只做顶级品质的复制品!团队整合资源,对接大工厂原版定制开模未达95%不出货,可以任意对比,支持7天包退。经营承诺:同款同版,市面同版,品质同品。更多详情加薇信了解:88195525高仿爱马仕女包哪里买,推荐最好的4个

- Unity 常用快捷键

z2014z

Unity学习unity开发工具

Unity常用快捷键工具栏CtrlShiftAlt功能QHand(手形)工具可以平移整个Scene视图WTranslate(移动)工具移动所选择的游戏对象ERotate(旋转)工具按任意角度旋转游戏对象RScale(缩放)工具缩放选中的游戏对象T横切面工具可以沿着横截面缩放,沿着横截面的中心点旋转ZCenter工具改变游戏对象的轴心点XLocal工具改变物体的坐标VVertexSnap顶点捕捉操作

- 【网络安全】漏洞挖掘:php代码审计

秋说

网络安全phpweb安全漏洞挖掘

未经许可,不得转载。文章目录正文正文在应用程序中,通过一个JavaScript注释发现了一个备份ZIP文件。解压后,获取了应用程序的代码,其中包含如下代码片段:代码首先检查变量$action是否等于'convert',如果是,则继续执行。随后对传入的变量$data使用trim()函数去除两端空白字符,并使用eval()函数执行$data的内容。显然,代码对$data没有进行任何过滤或验证,因此可以

- 【网络安全 | 代码审计】JFinal之DenyAccessJsp绕过

秋说

网络安全web安全java代码审计漏洞挖掘

未经许可,不得转载。文章目录前言代码审计推理绕过Tomcat解析JSP总结概念验证阐发前言JFinal是一个基于Java的轻量级MVC框架,用于快速构建Web应用程序。它的设计理念是追求极简、灵活、高效,旨在提高开发效率,减少冗余代码的编写,适合中小型项目以及对性能有较高要求的项目。在较新的JFinal版本中,默认情况下无法直接通过浏览器地址栏输入.jsp文件名来访问对应的JSP文件。也就是说,主

- 汤姆的午夜花园

uu喔

这是一本关于时间的书。花园中不断变换的四季,忽快忽慢的时间和任意切换年龄的海蒂,都暗示午夜花园不存在于循规蹈矩的现实世界。这是一个象征幸福童年的花园,可以爬山,可以射箭,可以不被约束地做很多自己喜欢的事情。汤姆和海蒂是好朋友,花园是他们的小天地,那里有天光云影,有花鸟虫鱼,有可以赤脚踩上去的泥土…在那里他们可以无拘无束自由自在地奔跑嬉戏。很显然,作者用花园把孩子的世界和大人的世界分开了。花园就是我

- 【漏洞复现】2023HVV WPS Office 远程代码执行漏洞(RCE)

李火火安全阁

漏洞复现应用安全WPSOffice

文章目录前言声明一、漏洞描述二、影响范围三、漏洞复现服务端的功能客户端的功能四、修复建议前言2023HVV期间曝出的WPSOffice存在RCE漏洞,攻击者可通过该漏洞执行任意命令,获取服务器控制权限。声明请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息或者工具而造成的任何直接或者间接的后果及损失,均由使用者本人负责,所产生的一切不良后果与文章作者无关。该文章仅供学习用途使用。

- 学做袋袋馍

枭语迷人

昨天儿子看火山,看的目不转睛,喊他吃饭,他说快看饱了,我走过去一瞧,原来盯着人家袋袋馍看呢,还别说,五颜六色的,一锅接一锅,要吃的人们后面排着长队等着,炒锅里的菜各式各样,任意挑选,热气腾腾的,看着确实有胃口,我叫儿子吃饭呢自己反倒也迷上了。儿子问我:"妈,你会不会做这个?"“不确定,但是妈可以试试,可能没有人家做的漂亮,特别是颜色。”“没事儿,肯定好吃。"我收藏了几个视频,晚上又看了一遍,今天上

- 关于高仿LV包包在哪里可以买到,推荐最好的4个渠道

潮奢之家

全网最低,质量最好,一手货源的原版,广州奢包汇是你的的选择。团队直接和工厂对接,原厂正品定制板开通,支持图纸咨询!主营各种原单:鞋、包、衣服、手表、首饰、皮带等类型的复制品拒绝看一眼,只做顶级品质的复制品!团队整合资源,对接大工厂原版定制开模未达95%不出货,可以任意对比,支持7天包退。经营承诺:同款同版,市面同版,品质同品。更多详情加薇信了解:88195525高仿LV包包在哪里可以买到,推荐最好

- windows C++-并行编程-PPL任务并行(一)

sului

windowsC++并行编程技术c++开发语言

在并发运行时中,任务是执行特定作业并通常与其他任务并行运行的工作单元。任务可以分解为组织成任务组的其他更细化的任务。编写异步代码,并希望在异步操作完成之后进行某种操作时,可使用任务。例如,可以使用一个任务以异步方式从文件读取,然后使用另一个任务(延续任务,本文档稍后会对此进行说明)在数据可用之后处理数据。相反,可以使用任务组将并行工作分解成较小的各部分。例如,假设你有一个将剩余工作划分为两个分区的

- 【166】资本论-利润转化为平均利润(2)2023-10-28

杜文硕

第九章利润率(平均利润率)的形成和商品价值转化为生产价格资本的有机构成,在任何时候都取决于两种情况:第一,所使用的劳动力和所使用的生产资料量的技术比率;第二,这些生产资料的价格。我们已经知道,资本的有机构成,必须按它的百分比来考察。一个资本的为不变资本,为可变资本,它的有机构成,我们用80c+20v这个公式来表示。其次,在比较时,假定剩余价值率不变,并且可以任意假定这个比率,例如100%。因此,8

- 记录:在ubuntu中以C语言实现json文件读取遇到的问题(1)(说不定会有2)

fighting_dou

ubuntuc++

[4.12]记录在ubuntu中以C语言实现json文件读取遇到的问题(1)(说不定会有2)(暂记录遇到的问题及解决,其中还有些原因没有搞明白)1.首先过程参考自一位大佬的博文(目前找到的c语言解析json文件很详细的博文了,感谢博主!):https://blog.csdn.net/qq_35522096/article/details/115358647?utm_medium=distribut

- jsonp 常用util方法

hw1287789687

jsonpjsonp常用方法jsonp callback

jsonp 常用java方法

(1)以jsonp的形式返回:函数名(json字符串)

/***

* 用于jsonp调用

* @param map : 用于构造json数据

* @param callback : 回调的javascript方法名

* @param filters : <code>SimpleBeanPropertyFilter theFilt

- 多线程场景

alafqq

多线程

0

能不能简单描述一下你在java web开发中需要用到多线程编程的场景?0

对多线程有些了解,但是不太清楚具体的应用场景,能简单说一下你遇到的多线程编程的场景吗?

Java多线程

2012年11月23日 15:41 Young9007 Young9007

4

0 0 4

Comment添加评论关注(2)

3个答案 按时间排序 按投票排序

0

0

最典型的如:

1、

- Maven学习——修改Maven的本地仓库路径

Kai_Ge

maven

安装Maven后我们会在用户目录下发现.m2 文件夹。默认情况下,该文件夹下放置了Maven本地仓库.m2/repository。所有的Maven构件(artifact)都被存储到该仓库中,以方便重用。但是windows用户的操作系统都安装在C盘,把Maven仓库放到C盘是很危险的,为此我们需要修改Maven的本地仓库路径。

- placeholder的浏览器兼容

120153216

placeholder

【前言】

自从html5引入placeholder后,问题就来了,

不支持html5的浏览器也先有这样的效果,

各种兼容,之前考虑,今天测试人员逮住不放,

想了个解决办法,看样子还行,记录一下。

【原理】

不使用placeholder,而是模拟placeholder的效果,

大概就是用focus和focusout效果。

【代码】

<scrip

- debian_用iso文件创建本地apt源

2002wmj

Debian

1.将N个debian-506-amd64-DVD-N.iso存放于本地或其他媒介内,本例是放在本机/iso/目录下

2.创建N个挂载点目录

如下:

debian:~#mkdir –r /media/dvd1

debian:~#mkdir –r /media/dvd2

debian:~#mkdir –r /media/dvd3

….

debian:~#mkdir –r /media

- SQLSERVER耗时最长的SQL

357029540

SQL Server

对于DBA来说,经常要知道存储过程的某些信息:

1. 执行了多少次

2. 执行的执行计划如何

3. 执行的平均读写如何

4. 执行平均需要多少时间

列名 &

- com/genuitec/eclipse/j2eedt/core/J2EEProjectUtil

7454103

eclipse

今天eclipse突然报了com/genuitec/eclipse/j2eedt/core/J2EEProjectUtil 错误,并且工程文件打不开了,在网上找了一下资料,然后按照方法操作了一遍,好了,解决方法如下:

错误提示信息:

An error has occurred.See error log for more details.

Reason:

com/genuitec/

- 用正则删除文本中的html标签

adminjun

javahtml正则表达式去掉html标签

使用文本编辑器录入文章存入数据中的文本是HTML标签格式,由于业务需要对HTML标签进行去除只保留纯净的文本内容,于是乎Java实现自动过滤。

如下:

public static String Html2Text(String inputString) {

String htmlStr = inputString; // 含html标签的字符串

String textSt

- 嵌入式系统设计中常用总线和接口

aijuans

linux 基础

嵌入式系统设计中常用总线和接口

任何一个微处理器都要与一定数量的部件和外围设备连接,但如果将各部件和每一种外围设备都分别用一组线路与CPU直接连接,那么连线

- Java函数调用方式——按值传递

ayaoxinchao

java按值传递对象基础数据类型

Java使用按值传递的函数调用方式,这往往使我感到迷惑。因为在基础数据类型和对象的传递上,我就会纠结于到底是按值传递,还是按引用传递。其实经过学习,Java在任何地方,都一直发挥着按值传递的本色。

首先,让我们看一看基础数据类型是如何按值传递的。

public static void main(String[] args) {

int a = 2;

- ios音量线性下降

bewithme

ios音量

直接上代码吧

//second 几秒内下降为0

- (void)reduceVolume:(int)second {

KGVoicePlayer *player = [KGVoicePlayer defaultPlayer];

if (!_flag) {

_tempVolume = player.volume;

- 与其怨它不如爱它

bijian1013

选择理想职业规划

抱怨工作是年轻人的常态,但爱工作才是积极的心态,与其怨它不如爱它。

一般来说,在公司干了一两年后,不少年轻人容易产生怨言,除了具体的埋怨公司“扭门”,埋怨上司无能以外,也有许多人是因为根本不爱自已的那份工作,工作完全成了谋生的手段,跟自已的性格、专业、爱好都相差甚远。

- 一边时间不够用一边浪费时间

bingyingao

工作时间浪费

一方面感觉时间严重不够用,另一方面又在不停的浪费时间。

每一个周末,晚上熬夜看电影到凌晨一点,早上起不来一直睡到10点钟,10点钟起床,吃饭后玩手机到下午一点。

精神还是很差,下午像一直野鬼在城市里晃荡。

为何不尝试晚上10点钟就睡,早上7点就起,时间完全是一样的,把看电影的时间换到早上,精神好,气色好,一天好状态。

控制让自己周末早睡早起,你就成功了一半。

有多少个工作

- 【Scala八】Scala核心二:隐式转换

bit1129

scala

Implicits work like this: if you call a method on a Scala object, and the Scala compiler does not see a definition for that method in the class definition for that object, the compiler will try to con

- sudoku slover in Haskell (2)

bookjovi

haskellsudoku

继续精简haskell版的sudoku程序,稍微改了一下,这次用了8行,同时性能也提高了很多,对每个空格的所有解不是通过尝试算出来的,而是直接得出。

board = [0,3,4,1,7,0,5,0,0,

0,6,0,0,0,8,3,0,1,

7,0,0,3,0,0,0,0,6,

5,0,0,6,4,0,8,0,7,

- Java-Collections Framework学习与总结-HashSet和LinkedHashSet

BrokenDreams

linkedhashset

本篇总结一下两个常用的集合类HashSet和LinkedHashSet。

它们都实现了相同接口java.util.Set。Set表示一种元素无序且不可重复的集合;之前总结过的java.util.List表示一种元素可重复且有序

- 读《研磨设计模式》-代码笔记-备忘录模式-Memento

bylijinnan

java设计模式

声明: 本文只为方便我个人查阅和理解,详细的分析以及源代码请移步 原作者的博客http://chjavach.iteye.com/

import java.util.ArrayList;

import java.util.List;

/*

* 备忘录模式的功能是,在不破坏封装性的前提下,捕获一个对象的内部状态,并在对象之外保存这个状态,为以后的状态恢复作“备忘”

- 《RAW格式照片处理专业技法》笔记

cherishLC

PS

注意,这不是教程!仅记录楼主之前不太了解的

一、色彩(空间)管理

作者建议采用ProRGB(色域最广),但camera raw中设为ProRGB,而PS中则在ProRGB的基础上,将gamma值设为了1.8(更符合人眼)

注意:bridge、camera raw怎么设置显示、输出的颜色都是正确的(会读取文件内的颜色配置文件),但用PS输出jpg文件时,必须先用Edit->conv

- 使用 Git 下载 Spring 源码 编译 for Eclipse

crabdave

eclipse

使用 Git 下载 Spring 源码 编译 for Eclipse

1、安装gradle,下载 http://www.gradle.org/downloads

配置环境变量GRADLE_HOME,配置PATH %GRADLE_HOME%/bin,cmd,gradle -v

2、spring4 用jdk8 下载 https://jdk8.java.

- mysql连接拒绝问题

daizj

mysql登录权限

mysql中在其它机器连接mysql服务器时报错问题汇总

一、[running]

[email protected]:~$mysql -uroot -h 192.168.9.108 -p //带-p参数,在下一步进行密码输入

Enter password: //无字符串输入

ERROR 1045 (28000): Access

- Google Chrome 为何打压 H.264

dsjt

applehtml5chromeGoogle

Google 今天在 Chromium 官方博客宣布由于 H.264 编解码器并非开放标准,Chrome 将在几个月后正式停止对 H.264 视频解码的支持,全面采用开放的 WebM 和 Theora 格式。

Google 在博客上表示,自从 WebM 视频编解码器推出以后,在性能、厂商支持以及独立性方面已经取得了很大的进步,为了与 Chromium 现有支持的編解码器保持一致,Chrome

- yii 获取控制器名 和方法名

dcj3sjt126com

yiiframework

1. 获取控制器名

在控制器中获取控制器名: $name = $this->getId();

在视图中获取控制器名: $name = Yii::app()->controller->id;

2. 获取动作名

在控制器beforeAction()回调函数中获取动作名: $name =

- Android知识总结(二)

come_for_dream

android

明天要考试了,速速总结如下

1、Activity的启动模式

standard:每次调用Activity的时候都创建一个(可以有多个相同的实例,也允许多个相同Activity叠加。)

singleTop:可以有多个实例,但是不允许多个相同Activity叠加。即,如果Ac

- 高洛峰收徒第二期:寻找未来的“技术大牛” ——折腾一年,奖励20万元

gcq511120594

工作项目管理

高洛峰,兄弟连IT教育合伙人、猿代码创始人、PHP培训第一人、《细说PHP》作者、软件开发工程师、《IT峰播》主创人、PHP讲师的鼻祖!

首期现在的进程刚刚过半,徒弟们真的很棒,人品都没的说,团结互助,学习刻苦,工作认真积极,灵活上进。我几乎会把他们全部留下来,现在已有一多半安排了实际的工作,并取得了很好的成绩。等他们出徒之日,凭他们的能力一定能够拿到高薪,而且我还承诺过一个徒弟,当他拿到大学毕

- linux expect

heipark

expect

1. 创建、编辑文件go.sh

#!/usr/bin/expect

spawn sudo su admin

expect "*password*" { send "13456\r\n" }

interact

2. 设置权限

chmod u+x go.sh 3.

- Spring4.1新特性——静态资源处理增强

jinnianshilongnian

spring 4.1

目录

Spring4.1新特性——综述

Spring4.1新特性——Spring核心部分及其他

Spring4.1新特性——Spring缓存框架增强

Spring4.1新特性——异步调用和事件机制的异常处理

Spring4.1新特性——数据库集成测试脚本初始化

Spring4.1新特性——Spring MVC增强

Spring4.1新特性——页面自动化测试框架Spring MVC T

- idea ubuntuxia 乱码

liyonghui160com

1.首先需要在windows字体目录下或者其它地方找到simsun.ttf 这个 字体文件。

2.在ubuntu 下可以执行下面操作安装该字体:

sudo mkdir /usr/share/fonts/truetype/simsun

sudo cp simsun.ttf /usr/share/fonts/truetype/simsun

fc-cache -f -v

- 改良程序的11技巧

pda158

技巧

有很多理由都能说明为什么我们应该写出清晰、可读性好的程序。最重要的一点,程序你只写一次,但以后会无数次的阅读。当你第二天回头来看你的代码 时,你就要开始阅读它了。当你把代码拿给其他人看时,他必须阅读你的代码。因此,在编写时多花一点时间,你会在阅读它时节省大量的时间。

让我们看一些基本的编程技巧:

尽量保持方法简短

永远永远不要把同一个变量用于多个不同的

- 300个涵盖IT各方面的免费资源(下)——工作与学习篇

shoothao

创业免费资源学习课程远程工作

工作与生产效率:

A. 背景声音

Noisli:背景噪音与颜色生成器。

Noizio:环境声均衡器。

Defonic:世界上任何的声响都可混合成美丽的旋律。

Designers.mx:设计者为设计者所准备的播放列表。

Coffitivity:这里的声音就像咖啡馆里放的一样。

B. 避免注意力分散

Self Co

- 深入浅出RPC

uule

rpc

深入浅出RPC-浅出篇

深入浅出RPC-深入篇

RPC

Remote Procedure Call Protocol

远程过程调用协议

它是一种通过网络从远程计算机程序上请求服务,而不需要了解底层网络技术的协议。RPC协议假定某些传输协议的存在,如TCP或UDP,为通信程序之间携带信息数据。在OSI网络通信模型中,RPC跨越了传输层和应用层。RPC使得开发

![]()