安洵杯-crackme-wp

crackme

这是安洵杯2019的逆向题

链接:https://pan.baidu.com/s/16fb_-L-dE5knUPzkSFU5rQ

提取码:z405

文章目录

- crackme

- 逆向分析

- 逆向脚本:

逆向分析

只是简单的判定,其中的str2为明文,而str1却是从未出现的量。

(其实看到这个就想到了base64,而且可以看到一个base64的原表

但是解不出来啥,而且也并没有运行到什么别的函数上去,我们运行看下:

显示了"sucessed hooked"已经成功的hook了,

恰好这个星期了解了下hook技术,简单说hook技术就是在程序运行的时候通过几种技术手段来改变程序流程走向操作者指定的函数,常见的是在调用api函数时,会先运行操作者的函数,然后再进入到原本应该调用的函数上,

我们进行动调,看下hook后进入的函数:

我们可以看到再调用MessageBoxW函数时进行了hook,会跳转到程序领空的一处地址,这里我们标记为My_Hook,

这是被hook后的函数,

首先是将我们前面看到的字符串原表中的大小写互换掉。然后调用了两个api函数,

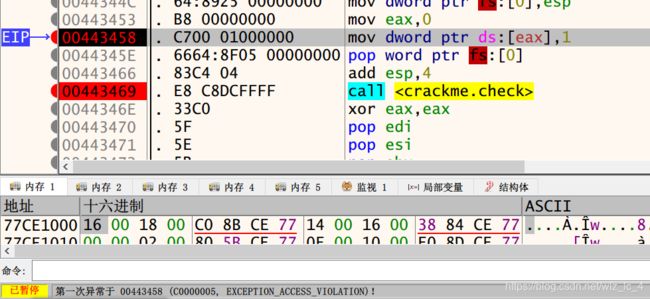

我们继续运行,到这一句时会提示错误,

我们这个位置的函数,SetUnhandledExceptionFilter:

这个函数设定了一个函数,用于再报错后转入到这个函数运行,也就是我们前面看到的部分,这里其实是程序先设置好了这个转入的函数,然后故意的做出一个错误来进入这个函数执行,这里的目的应该是和前面使用的hook一样,为了不被发现这个函数的调用,

我们看这个函数就先设置好了16个参数,然后调用了一个函数我们定名为set_a218,接着再使用设置异常处理的函数,我们定名为:replace,我们转入看到:

set_a218

注意这个31行,v10的处理手段,各种异或操作

还有两个个数组为:

还有调用的一个函数,我们定名为wow_wow:

这里的wow_wow调用了一个函数find我们看到:

简单了解sm4以后发现查表,两个数组,运算过程异或等运算都挺明显是sm4的加密方式。

这里我整个比赛期间都没有看出来,还是不够熟练,对各种加密方式也并不熟练,这里也导致到最后也没逆出来这个加密的位置,这道题就看了一天也没做出来。

这里面就是

replace函数如下:

首先是一个位置互换,然后调用函数encode根据数组arr_A180来生成Str1,然后一顿对a1的操作我们不用管,最后是会运行函数check,来判定Str1和Str2,这里我们再最开始就注意过了,

然后我们看下encode:

注意其中调用过的一个函数add24:

这里就是一个base64,但是是将‘=’换成了‘!’,还要注意对应选址的时候有一个+24,

-

这里我当时的做法是直接将原来的数值算出,然后减去24,再进入缓冲区重新组合成,可能出现见出减出负数的错误,但是我们可以使用

%63,也可以得到这个值。 -

然后看到师傅的脚本将这里当作是偏移base64的寻址表来写的,所以将这里的加减看作是变表。是将表再向右移了24个长度,然后前面多出来的补到后面去,到解密完成以后是

byte类型,直接可以使用hex()。

我们大致分析结束,但是并没有看到我们输入的flag进行运算,

单击X看到这个变量另一处调用:

其中三个参数,一个为我们输入的flag,一个为我们前面看到sm4加密的位置的参量,一个为生成Str1时使用的参数,也就是被base64加密的那个值,进入这个函数:

这是其中的函数,其实也是sm4加密,

这样我们就知道了两个值的得到,先回顾下:

这个位置应该是flag被sm4加密算法进行一次以后生成了一个数组,然后这个数组和一个指定的密钥where_are_u_now?,然后sm4加密了31轮,算是完成了整个的sm4加密(32轮加密),然后得到的值,使用一个边表了的base64加密后,和一个相邻两个互换了的字符串对比,

逆向脚本:

首先显示得到base64解密:

这里师傅wp上的思路:

import base64

base = 'ABCDEFGHIJKLMNOPQRSTUVWXYZabcdefghijklmnopqrstuvwxyz0123456789+/'

diy_base = 'yzABCDEFGHIJKLMNOPQRSTUVWXYZ0123456789+/abcdefghijklmnopqrstuvwx'

#这里是用的已经完全改变后的变表,其中把+24当作表的移动来理解

s = 'U1ATIOpkOyWSvGm/YOYFR4!!'

ss = ''

for i in range(len(s)-2):

ss += base[diy_base.find(s[i])]

ss += '=='

a = base64.b64decode(ss)

print(list(map(hex,a)))

我的思路:

ss = '1UTAOIkpyOSWGv/mOYFY4R!!'

s = []

for i in range(len(ss)):

s.append(ss[i])

for i in range(0,len(s),2):

(s[i],s[i+1]) = (s[i+1],s[i])

print(s)

print(len(s))

arr_s = []

strr = 'abcdefghijklmnopqrstuvwxyzABCDEFGHIJKLMNOPQRSTUVWXYZ0123456789+/'

#这里也是变表了,但是只是大小写

for i in range(22):

arr_s.append((strr.find(s[i])-24)%63)4

#这里将+24理解为加减,在这个位置单独运算,并使用%63防止出现负数

arr_s.append(0)

arr_s.append(0)

print(arr_s)

print(len(arr_s))

arr_41A180 = []

#这里就是形成缓冲区自己手动还原base64的解密

for i in range(0,len(arr_s),4):

v3 = 0

for j in range(4):

v3 |= (arr_s[i+j] << (6* (3-j)))

for j in range(3):

arr_41A180.append((v3 >> 8 * (2 -j)) & 0xff)

print(arr_41A180)

print(len(arr_41A180))

然后得到的其实为:

['0x59', '0xd0', '0x95', '0x29', '0xd', '0xf2', '0x40', '0x6', '0x14', '0xf4', '0x8d', '0x27', '0x69', '0x6', '0x87', '0x4e']

我们简单处理为:0x59d095290df2400614f48d276906874e

这就是sm4加密后的密文,其中密钥为"where_are_u_now?"我们将其转化为16进制数:0x77686572655f6172655f755f6e6f773f

然后我们解密sm4,使用pysm4:

from pysm4 import encrypt, decrypt

cipher_num = 0x59d095290df2400614f48d276906874e

mk = 0x77686572655f6172655f755f6e6f773f

clear_num = decrypt(cipher_num, mk)

print(hex(clear_num)[2:].replace('L',''))

得到:534d34666f524578636570696f4e3f21

将这个十六进制数改为字符串:SM4foRExcepioN?!

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-mxAVmNvY-1575295338135)(rec/image-20191202023439013.png)]](http://img.e-com-net.com/image/info8/0d06c8fc53ef44baa79a332ee1a8a9c7.jpg)