网络原理——ACL访问控制列表

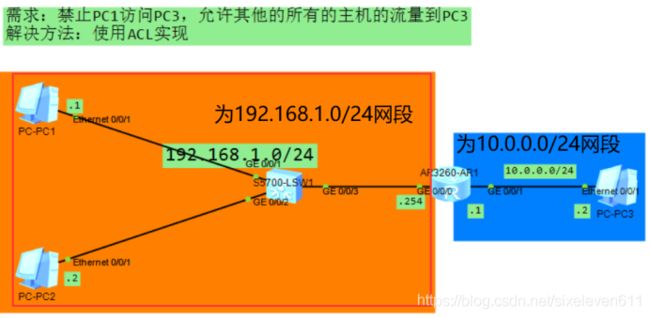

实验一:

实验工具:ENSP

第一步:如下图拓扑

需求:禁止PC1访问PC3,允许其他的所有主机流量到PC3

解决方案:使用ACL实现

第二步:配置PC的IP地址

IP地址: 192.168.1.1 //PC1 IP地址配置

子网掩码:225.255.255.0

网关: 192.168.1.254

IP地址: 192.168.1.2 //PC2 IP地址配置

子网掩码:225.255.255.0

网关: 192.168.1.254

IP地址: 10.0.0.2 //PC3 IP地址配置

子网掩码:225.255.255.0

网关: 10.0.0.254

第三步:配置路由器接口IP地址

/* 配置路由器0/0/0、0/0/1接口 */

[R1-GigabitEthernet0/0/0]ip address 192.168.1.254 24

[R1-GigabitEthernet0/0/1]ip address 10.0.0.1 24

第四步:测试网络连通性 <全部可达>

PC>ping 10.0.0.2

Ping 10.0.0.2: 32 data bytes, Press Ctrl_C to break

From 10.0.0.2: bytes=32 seq=1 ttl=255 time=79 ms

From 10.0.0.2: bytes=32 seq=2 ttl=255 time=31 ms

From 10.0.0.2: bytes=32 seq=3 ttl=255 time=47 ms

From 10.0.0.2: bytes=32 seq=4 ttl=255 time=31 ms

From 10.0.0.2: bytes=32 seq=5 ttl=255 time=47 ms

--- 10.0.0.2 ping statistics ---

5 packet(s) transmitted

5 packet(s) received

0.00% packet loss

round-trip min/avg/max = 31/47/79 ms

> 使用-t命令使其一直建立连接

PC>ping 10.0.0.2 -t

Ping 10.0.0.2: 32 data bytes, Press Ctrl_C to break

From 10.0.0.2: bytes=32 seq=1 ttl=255 time=46 ms

From 10.0.0.2: bytes=32 seq=2 ttl=255 time=32 ms

From 10.0.0.2: bytes=32 seq=3 ttl=255 time=47 ms

From 10.0.0.2: bytes=32 seq=4 ttl=255 time=31 ms

From 10.0.0.2: bytes=32 seq=5 ttl=255 time=32 ms

From 10.0.0.2: bytes=32 seq=6 ttl=255 time=47 ms

From 10.0.0.2: bytes=32 seq=7 ttl=255 time=31 ms

From 10.0.0.2: bytes=32 seq=8 ttl=255 time=47 ms

From 10.0.0.2: bytes=32 seq=9 ttl=255 time=31 ms

From 10.0.0.2: bytes=32 seq=10 ttl=255 time=47 ms

From 10.0.0.2: bytes=32 seq=11 ttl=255 time=47 ms

From 10.0.0.2: bytes=32 seq=12 ttl=255 time=31 ms

From 10.0.0.2: bytes=32 seq=13 ttl=255 time=47 ms

From 10.0.0.2: bytes=32 seq=14 ttl=255 time=31 ms

第五步:进入路由器配置ACL

[R1]acl 2000 /*创建一个基本的ACL */

[R1-acl-basic-2000]rule deny source 192.168.1.1 0 /*拒绝来源为192.168.1.1的主机 */

[R1-GigabitEthernet0/0/0]traffic-filter inbound acl 2000 /*进入接口应用ACL至0/0/0接口 进接口 出口为outbound*/

第六步:检查PC通信

PC1已不能通信 PC2依旧通信成功 实验完成

PC>ping 10.0.0.2 /*使用PC1 ping已不能通信 */

Ping 10.0.0.2: 32 data bytes, Press Ctrl_C to break

Request timeout!

Request timeout!

Request timeout!

Request timeout!

Request timeout!

--- 10.0.0.2 ping statistics ---

5 packet(s) transmitted

0 packet(s) received

100.00% packet loss

PC>ping 10.0.0.2 /*使用PC2 ping能够通信 */

Ping 10.0.0.2: 32 data bytes, Press Ctrl_C to break

From 10.0.0.2: bytes=32 seq=1 ttl=255 time=31 ms

From 10.0.0.2: bytes=32 seq=2 ttl=255 time=31 ms

From 10.0.0.2: bytes=32 seq=3 ttl=255 time=32 ms

From 10.0.0.2: bytes=32 seq=4 ttl=255 time=16 ms

From 10.0.0.2: bytes=32 seq=5 ttl=255 time=47 ms

--- 10.0.0.2 ping statistics ---

5 packet(s) transmitted

5 packet(s) received

0.00% packet loss

round-trip min/avg/max = 16/31/47 ms

[R1]display acl 2000 /*通过命令检查多少次命中规则 实验完成 */

Basic ACL 2000, 1 rule

Acl's step is 5

rule 5 deny source 192.168.1.1 0 (95 matches) /*95次命中规则 */

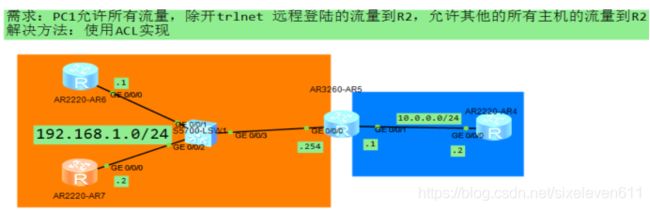

实验二:

/*或者叫扩展ACL */

实验工具:ENSP

第一步:如下图拓扑

第二步:配置如top所示IP地址

/*此步骤简化 */

第三步:配置路由器R1、R2详细设置如下

R1配置 0/0/0接口以及0/0/1接口

[R1-GigabitEthernet0/0/0]ip address 192.168.1.254 24

[R1-GigabitEthernet0/0/1]ip address 10.0.0.1 24

R2配置 进入0/0/0接口配置IP地址 再给一个默认路由地址<下一跳跳回去形成一个通路>

[R2-GigabitEthernet0/0/0]ip address 10.0.0.2 24

[R2]ip route-static 0.0.0.0 0.0.0.0 10.0.0.1

检查网段连通性

/*养成习惯做一步就检查一下 避免出错回头排错 */

/* 使用PC1 ping路由器R2的0/0/1接口IP地址*/

PC>ping 10.0.0.2 /* 使用PC2 ping路由器R2的0/0/1接口IP地址*/

/* 皆为通路 本链路通过正常*/

Ping 10.0.0.2: 32 data bytes, Press Ctrl_C to break

Request timeout!

From 10.0.0.2: bytes=32 seq=2 ttl=254 time=47 ms

From 10.0.0.2: bytes=32 seq=3 ttl=254 time=62 ms

From 10.0.0.2: bytes=32 seq=4 ttl=254 time=31 ms

From 10.0.0.2: bytes=32 seq=5 ttl=254 time=47 ms

--- 10.0.0.2 ping statistics ---

5 packet(s) transmitted

4 packet(s) received

20.00% packet loss

round-trip min/avg/max = 0/46/62 ms

第四步:配置ACL 进入路由器R1

/*配置ACL 3000 高级ACL 范围3000~3999 */

[R1]acl 3000

[R1-acl-adv-3000]rule deny tcp source 192.168.1.1 0 destination 10.0.0.2 0 destination-port eq 23

/*英文解释: 规则 协议 来源 目标 目标端口 等于*/

/* 流量区分开实现精细化管理 */ ↑

/*拓展:协议所对应的端口 */

telnet tcp 23

ftp tcp 20 21

ssh tcp 22

www tcp 80

https tcp 443

第五步:进入路由器R1应用策略到入接口

[R1-GigabitEthernet0/0/0]traffic-filter inbound acl 3000

第六步:进入路由器R2 开启远程登录服务 密码:123

telnet服务

[R2]user-interface vty 0 4 /*开启远程登录服务 密码:123 */

[R2-ui-vty0-4]authentication-mode password

Please configure the login password (maximum length 16):123

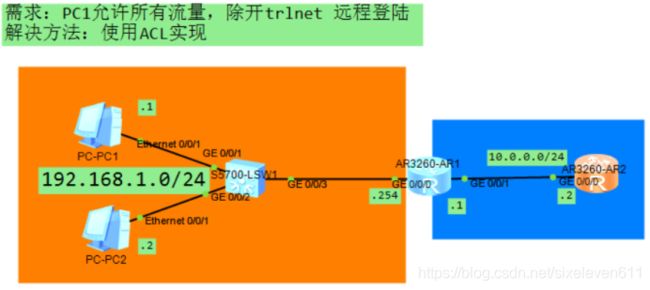

第七步:由于ENSP模拟器中的PC不支持telnet功能

/*更改top如下 */

/* R6路由器配置如下*/

[R6-GigabitEthernet0/0/0]ip address 192.168.1.1 24

[R6]ip route-static 0.0.0.0 0 192.168.1.254

/* 配置源主机IP地址192.168.1.1 至g/0/0/0接口 再通用给一个默认路由下一跳至路由器R1 接口IP 地址形成通路 使用PING命令查看是否通信*/

/* R7路由器配置如下 原理与上相同*/

[R7-GigabitEthernet0/0/0]ip address 192.168.1.2 24

[R7]ip route-static 0.0.0.0 0 192.168.1.254

第九步:使用telnet命令远程

<R6> //退出特权模式 只能在用户模式下进行远程

/* 进入路由器R6 使用远程 R4路由器发现无法连接 表示隔离R6成功*/

<R6>telnet 10.0.0.2

Press CTRL_] to quit telnet mode

Trying 10.0.0.2 ... //访问失败

/*使用路由器R7 进行telnet远程模式 R4路由器 */

<R7>telnet 10.0.0.2

Press CTRL_] to quit telnet mode

Trying 10.0.0.2 ...

Connected to 10.0.0.2 ...

Login authentication

Password: 密码123

<R2> /*输入密码成功进入路由器R2 */

//实验成功