《iOS底层原理文章汇总》

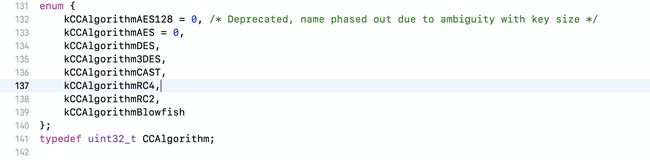

1.对称加密

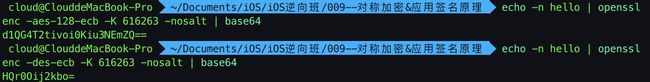

- DES 数据加密标准(用得少,因为强度不够)

- 3DES 使用3个密钥,对相同的数据执行3次加密,强度增强

- AES 高级密码标准。

对称加密:加解密用同样一个Key

非对称加密:RSA,公钥,私钥

HASH:不是加密算法

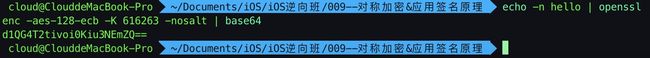

2.对称加密应用模式

- ECB(Electronic Code Book):电子密码本模式。每一块数据,独立加密。

最基本的加密模式,也就是通常理解的加密,相同的明文将永远加密成相同的密文,无初始向量,容易受到密码本重放攻击,一般情况下很少用。

- CBC(Cipher Block Chaining):密码分组链接模式。使用一个密钥和一个初始化向量[IV]对数据执行加密。

明文被加密前要与前面的密文进行异或运算后再加密,因此只要选择不同的初始向量,相同的密文加密后会形成不同的密文,这是目前应用最广泛的模式。CBC加密后的密文是上下文相关的,但明文的错误不会传递到后续分组,但如果一个分组丢失,后面的分组将全部作废(同步错误)。

CBC可以有效的保证密文的完整性,如果一个数据块在传递是丢失或改变,后面的数据将无法正常解密。

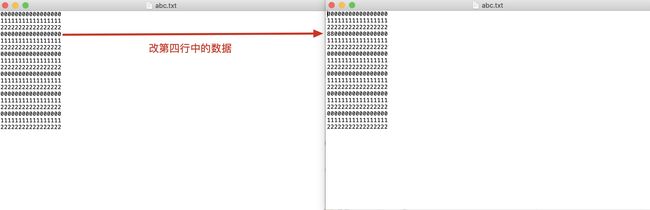

ECB电子密码本模式:每一块数据单个数据,独立加密。abc.txt中用对称加密之后,中间改第四行的数据再次加密,查看加密后的数据,发现只有中间这一块加密后的数据不同,其余没有改动的位置加密结果数据完全相同

改动一个数字(第四行第一个数字改为8)是改动8个字节,改动两个数字(第四行第一二个数字改为8)是改动16个字节,DES加密过程中最低是8个字节

CBC模式:传入向量加密后,改了第四行的第一个数字,之后的加密结果均不一样了,向量表示向某个方向运动的量,-iv自己确定向量的值,加解密同时需要-iv, 有几何算法在里面,向量更加多变

key可以使字符,iv也可以是字符

openssl enc -des-cbc -K 616263 -iv 0102030405060708 -nosalt -in abc.txt -out msg3.bin

很多加密算法依赖几何图形,变量有规律,多变,几何变量添加到加密算法后,破解难度更大

3.对称加密算法代码演练

代码和终端加密效果一致

des和aes区别,des强度更小,aes-128-ecb中128代表强度128位,还有192,256位强度更大

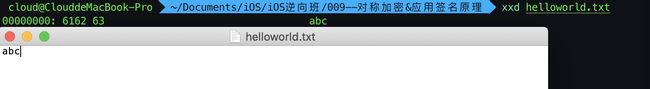

解密,输出解密后的结果,%为字符输出有一个占位符,key在加密时用16进制表示

默认是AES,可以设置为DES

//默认是AES,设置为DES

[EncryptionTools sharedEncryptionTools].algorithm = kCCAlgorithmDES;

4.对称加密源码分析

- (NSString *)encryptString:(NSString *)string keyString:(NSString *)keyString iv:(NSData *)iv {

// 设置秘钥

NSData *keyData = [keyString dataUsingEncoding:NSUTF8StringEncoding];

uint8_t cKey[self.keySize];

bzero(cKey, sizeof(cKey));

[keyData getBytes:cKey length:self.keySize];

// 设置iv

uint8_t cIv[self.blockSize];

bzero(cIv, self.blockSize);

int option = 0;

if (iv) {

[iv getBytes:cIv length:self.blockSize];

option = kCCOptionPKCS7Padding;

} else {

/**

kCCOptionPKCS7Padding | kCCOptionECBMode ECB 的模式

kCCOptionPKCS7Padding CBC 的加密

*/

option = kCCOptionPKCS7Padding | kCCOptionECBMode;

}

// 设置输出缓冲区

NSData *data = [string dataUsingEncoding:NSUTF8StringEncoding];

size_t bufferSize = [data length] + self.blockSize;

void *buffer = malloc(bufferSize);

// 开始加密

size_t encryptedSize = 0;

//加密解密都是它 -- CCCrypt

/**

1.kCCEncrypt 加密/kCCDecrypt解密

2.加密算法

3.加密选项 ECB/CBC

4.KEY 的地址

5.KEY 的长度

6.iv 初始化向量

7.加密的数据(地址)

8.加密的数据长度

9.密文的内存地址

10.密文缓冲区的大小

11.加密结果大小

*/

CCCryptorStatus cryptStatus = CCCrypt(kCCEncrypt,

self.algorithm,

option,

cKey,

self.keySize,

cIv,

[data bytes],

[data length],

buffer,

bufferSize,

&encryptedSize);

NSData *result = nil;

//加密成功,缓冲区的结果拷贝出来

if (cryptStatus == kCCSuccess) {

result = [NSData dataWithBytesNoCopy:buffer length:encryptedSize];

} else {

//加密失败,释放缓冲区,成功缓冲区不需要释放,给它人调用使用

free(buffer);

NSLog(@"[错误] 加密失败|状态编码: %d", cryptStatus);

}

//返回base64字符串

return [result base64EncodedStringWithOptions:0];

}

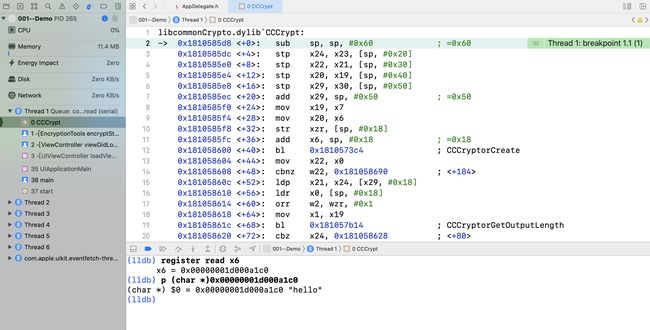

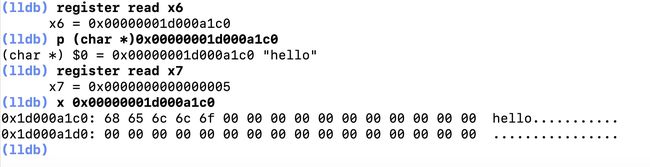

5.直接使用系统函数CCCrypt的安全问题

对CCCrypt下符号断点

第七个参数是加密的数据地址,读取寄存器中x6的值,读取到了明文中的值,长度是5个字节

可以对明文String先进行一次按位异或,解密时对结果再次按位异或后return出去,防止系统函数被拦截读取到加密前的明文

6.代码签名

代码签名是对可执行文件或脚本进行数字签名.用来确认软件在签名后未被修改或损坏的措施。和数字签名原理一样,只不过签名的数据是代码而已.

在iOS出来之前,以前的主流操作系统(Mac/Windows)软件随便从哪里下载都能运行,系统安全存在隐患,盗版软件,病毒入侵,静默安装等等.那么苹果希望解决这样的问题,要保证每一个安装到 iOS 上的 APP 都是经过苹果官方允许的,怎样保证呢?就是通过代码签名。

如果要实现验证.其实最简单的方式就是通过苹果官方生成非对称加密的一对公私钥.在iOS的系统中内置一个公钥,私钥由苹果后台保存,我们传APP到AppStore时,苹果后台用私钥对APP数据进行签名,iOS系统下载这个APP后,用公钥验证这个签名,若签名正确,这个APP肯定是由苹果后台认证的,并且没有被修改过,也就达到了苹果的需求:保证安装的每一个APP都是经过苹果官方允许的.

如果我们iOS设备安装APP只从App Store这一个入口这件事就简单解决了,没有任何复杂的东西,一个数字签名搞定.

但是实际上iOS安装APP还有其他渠道.比如对于我们开发者iOSER而言,我们是需要在开发APP时直接真机调试的.而且苹果还开放了企业内部分发的渠道,企业证书签名的APP也是需要顺利安装的. 苹果需要开放这些方式安装APP,这些需求就无法通过简单的代码签名来办到了。

那么我们来分析一下,它有些什么需求:

安装包不需要上传到App Store,可以直接安装到手机上.

苹果为了保证系统的安全性,又必须对安装的APP有绝对的控制权

经过苹果允许才可以安装

不能被滥用导致非开发APP也能被安装

为了实现这些需求,iOS签名的复杂度也就开始增加了,苹果这里给出的方案是双层签名.

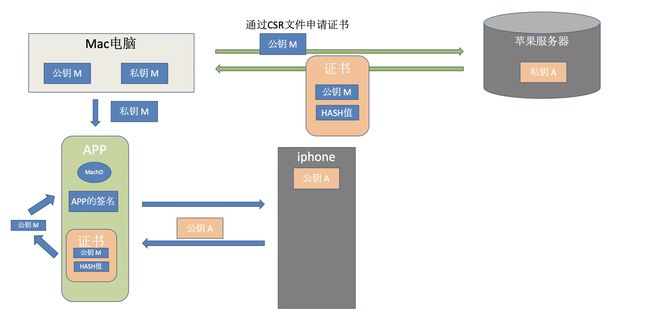

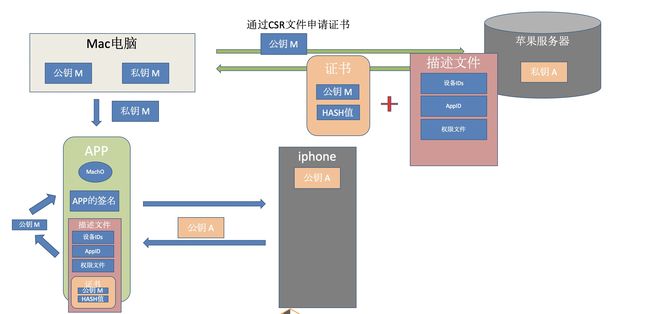

iOS的双层代码签名流程这里简单梳理一下,这也不是最终的iOS签名原理.iOS的最终签名在这个基础上还要稍微加点东西. 首先这里有两个角色.一个是iOS系统 还有一个就是我们的Mac系统.因为iOS的APP开发环境在Mac系统下.所以这个依赖关系成为了苹果双层签名的基础.

在Mac系统中生成非对称加密算法的一对公钥\私钥(你的Xcode帮你代办了).这里称为公钥M 私钥M . M = Mac

苹果自己有固定的一对公私钥,跟之前App Store原理一样,私钥在苹果后台,公钥在每个iOS系统中.这里称为公钥A , 私钥A. A=Apple

把公钥M 以及一些你开发者的信息,传到苹果后台(这个就是CSR文件),用苹果后台里的私钥 A 去签名公钥M。得到一份数据包含了公钥M 以及其签名,把这份数据称为证书。

在开发时,编译完一个 APP 后,用本地的私钥 M(今后你导出的P12) 对这个 APP 进行签名,同时把第三步得到的证书一起打包进 APP 里,安装到手机上。

在安装时,iOS 系统取得证书,通过系统内置的公钥 A,去验证证书的数字签名是否正确。

验证证书后确保了钥 M 是苹果认证过的,再用公钥 M 去验证 APP 的签名,这里就间接验证了这个 APP 安装行为是否经过苹果官方允许。(这里只验证安装行为,不验证APP 是否被改动,因为开发阶段 APP 内容总是不断变化的,苹果不需要管。)

有了上面的过程,已经可以保证开发者的认证,和程序的安全性了。 但是,你要知道iOS的程序,主要渠道是要通过APP Store才能分发到用户设备的,如果只有上述的过程,那岂不是只要申请了一个证书,就可以安装到所有iOS设备了?

所有的签名都会取哈希值,证书是整个进行加密,App的签名将MachO的哈希值进行加密,公钥解析哈希值和MachO本身的哈希值进行对比,私钥A对公钥M的加密不叫签名,是进行加密生成证书

此过程保证了开发者开发App安装到手机上是经过认证的,但若只要申请了一个证书,任何设备都能安装App了,那就不需要上传AppStore了。

但事实上,苹果的免费账号对App数量是6个,期限是7天,证书过期,苹果专门有了一个权限文件,即provision描述文件

7.描述文件

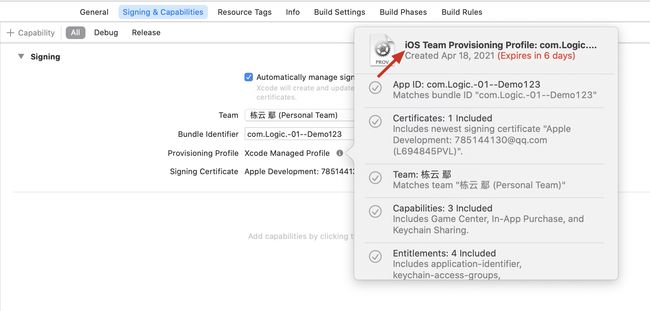

描述文件(Provisioning profile)一般包括三样东西:证书、App ID、设备。当我们在真机运行或者打包一个项目的时候,证书用来证明我们程序的安全性和合法性。

苹果为了解决应用滥用的问题,所以苹果又加了两个限制.

第一限制在苹果后台注册过的设备才可以安装.

第二限制签名只能针对某一个具体的APP.

并且苹果还想控制App里面的iCloud/PUSH/后台运行/调试器附加这些权限,所以苹果把这些权限开关统一称为Entitlements(授权文件).并将这个文件放在了一个叫做Provisioning Profile(描述文件)文件中.

描述文件是在AppleDevelop网站创建的(在Xcode中填上AppleID它会代办创建),Xcode运行时会打包进入APP内.所以我们使用CSR申请证书时,我们还要申请一个东西!! 就是描述文件!

在开发时,编译完一个 APP 后,用本地的私钥M对这个APP进行签名,同时把从苹果服务器得到的 Provisioning Profile 文件打包进APP里,文件名为embedded.mobileprovision,把 APP 安装到手机上.最后系统进行验证。

1.证书:公钥或私钥发出去由官方的机构对齐进行签名,组成的数据包

2.p12:本地私钥,可以导出到其他电脑上,给共同开发者使用

3.描述文件(各种权限):包含证书,权限文件Entitlements权限开关,UUID等,描述文件无法扩充任何权限,需要去苹果官方申请,有签名验证,没有办法修改它

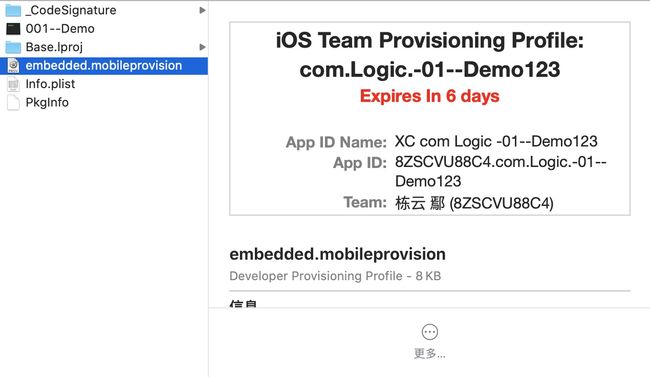

描述文件存在App包里面,显示包内容能看到

查看描述文件信息,不可篡改,里面包含了UUID,是一个plist文件

若需要更多的权限只能去苹果官方去申请,描述文件有验证,最关键的文件,经过签名的,修改任何一点点东西就无效了

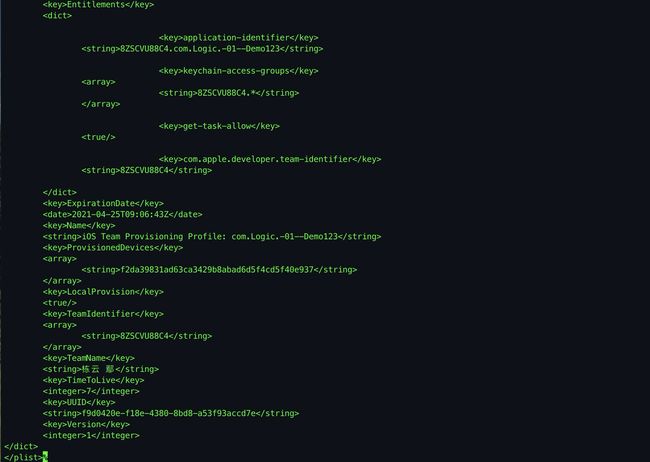

AppIDName

XC com Logic -01--Demo123

ApplicationIdentifierPrefix

8ZSCVU88C4

CreationDate

2021-04-18T09:06:43Z

Platform

iOS

IsXcodeManaged

DeveloperCertificates

MIIFsDCCBJigAwIBAgIIbCEYXeLlLuswDQYJKoZIhvcNAQELBQAwgZYxCzAJBgNVBAYTAlVTMRMwEQYDVQQKDApBcHBsZSBJbmMuMSwwKgYDVQQLDCNBcHBsZSBXb3JsZHdpZGUgRGV2ZWxvcGVyIFJlbGF0aW9uczFEMEIGA1UEAww7QXBwbGUgV29ybGR3aWRlIERldmVsb3BlciBSZWxhdGlvbnMgQ2VydGlmaWNhdGlvbiBBdXRob3JpdHkwHhcNMjAxMTMwMTI0NDI4WhcNMjExMTMwMTI0NDI4WjCBjjEaMBgGCgmSJomT8ixkAQEMCjU3UFFON1QzQ0MxOTA3BgNVBAMMMEFwcGxlIERldmVsb3BtZW50OiA3ODUxNDQxMzBAcXEuY29tIChMNjk0ODQ1UFZMKTETMBEGA1UECwwKOFpTQ1ZVODhDNDETMBEGA1UECgwK5qCL5LqRIOmEojELMAkGA1UEBhMCVVMwggEiMA0GCSqGSIb3DQEBAQUAA4IBDwAwggEKAoIBAQC7MPUDlWCWi+7lS9GzY7raojLpqNyC00xqzDNwM0LrlV8V89ShNBqfBaiPE6vybW+VGE/+c7jFDuThUVJB6n477MtSB2ZumPhXAt6lhBnJR+0h1G0IwkQwx4mDbD8S2wOSl4Ow24v0G7stSuN6iWxD2aU1YVo9ZP4if24tcDyg3adf0iVrLSD4Z1tgnwCzwWu7TukASEftE8CEChWcsfA02gozaZCg0LRFBQ+Z6O0sASEmfrTQzTFKXH6EUFZYgb8LmkysgCdx6/Lh6b4n7/n9CNJpRyXciIW+MwaY20veg8u1byBiq+mxp9gVOrKwSDouBNI5EPfouKrVUkh2NWY5AgMBAAGjggIGMIICAjAMBgNVHRMBAf8EAjAAMB8GA1UdIwQYMBaAFIgnFwmpthhgi+zruvZHWcVSVKO3MD8GCCsGAQUFBwEBBDMwMTAvBggrBgEFBQcwAYYjaHR0cDovL29jc3AuYXBwbGUuY29tL29jc3AwMy13d2RyMTkwggEdBgNVHSAEggEUMIIBEDCCAQwGCSqGSIb3Y2QFATCB/jCBwwYIKwYBBQUHAgIwgbYMgbNSZWxpYW5jZSBvbiB0aGlzIGNlcnRpZmljYXRlIGJ5IGFueSBwYXJ0eSBhc3N1bWVzIGFjY2VwdGFuY2Ugb2YgdGhlIHRoZW4gYXBwbGljYWJsZSBzdGFuZGFyZCB0ZXJtcyBhbmQgY29uZGl0aW9ucyBvZiB1c2UsIGNlcnRpZmljYXRlIHBvbGljeSBhbmQgY2VydGlmaWNhdGlvbiBwcmFjdGljZSBzdGF0ZW1lbnRzLjA2BggrBgEFBQcCARYqaHR0cDovL3d3dy5hcHBsZS5jb20vY2VydGlmaWNhdGVhdXRob3JpdHkvMBYGA1UdJQEB/wQMMAoGCCsGAQUFBwMDMB0GA1UdDgQWBBTSen1UhReEdPOaNqq3O/t8z9ZUJzAOBgNVHQ8BAf8EBAMCB4AwEwYKKoZIhvdjZAYBAgEB/wQCBQAwEwYKKoZIhvdjZAYBDAEB/wQCBQAwDQYJKoZIhvcNAQELBQADggEBAG3CCD92V2Fluqk7KvY12b5JcbceCrNGVcHDCro1lb1HyHm8Ejb9Cn58jJ4csnyIPRGrILI+uIpJxIRc/O9I5mXkOyxlEMNqCgKHCxMMMMM5L4f2NQSTNFLG0YSEde73nKAcqeAwWJOtlbBICdhXFZL1nW36ZM3h8E+bfeVqrZkQld7Goi9dmqS163g7zkc+pzNjA2YEfbAitseC4cnFmMbT/HLdLV/J058knHFD7OV4LJ7BaYfl+U684Bq0Z7YePvvx8wkhAmhGKqeW8ZLsi7/lsk10d5FeXUmuZjtlXNh54uY1LFbn9MGP3Lc+2lW30oe6NvOrfN00D/B5/x12JK8=

Entitlements

application-identifier

8ZSCVU88C4.com.Logic.-01--Demo123

keychain-access-groups

8ZSCVU88C4.*

get-task-allow

com.apple.developer.team-identifier

8ZSCVU88C4

ExpirationDate

2021-04-25T09:06:43Z

Name

iOS Team Provisioning Profile: com.Logic.-01--Demo123

ProvisionedDevices

f2da39831ad63ca3429b8abad6d5f4cd5f40e937

LocalProvision

TeamIdentifier

8ZSCVU88C4

TeamName

栋云 鄢

TimeToLive

7

UUID

f9d0420e-f18e-4380-8bd8-a53f93accd7e

Version

1

8.证书生成流程

A.本地的公私钥和csr文件去申请证书

B.苹果服务器收到公钥,进行RSA加密,生成证书返回

C.取得证书下载到本地,和本地私钥M,也就是p12文件进行绑定,绑定后钥匙串访问能看到

D.安装App时,用本地私钥p12文件对应用进行签名验证

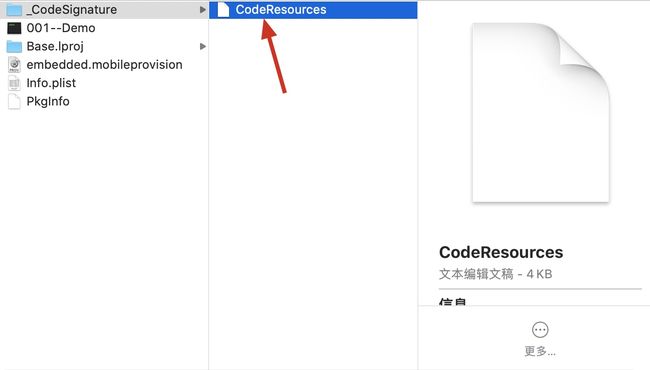

包里面,资源文件的签名在CodeResources

MachO文件的签名信息在MachO文件中,通过MachOView可以查看到,若改变MachO的签名信息,应用就无法安装,签名信息数据大,通过RSA加密过,加密的是原始文件的哈希值,文件比较大后,哈希值也比较大了,一块一块的