中国剩余定理加速实现RSA解密

input

第一行:1个正整数n,表示问题的个数,3个大整数p,q,e,其中,p,q均不超过1024比特,整数间用空格分开

接下来n行,每一行一个大整数 c

output

共n行,每行输出对应的c^d(mod pq)

sample input

2 101 103 19

25

73

sample output

6724

8380

相关

- mpz_t类型不能作为返回值,需要返回时可以在函数中用mpz_set(a,result)达到返回值的效果

- mpz_tstbit(mpz_t para,index):返回para中第index位的比特值(最右侧的是第0位

- mpz_div_2exp(rop,op1,op2):令rop = op1/(2op2),类似向右移位操作

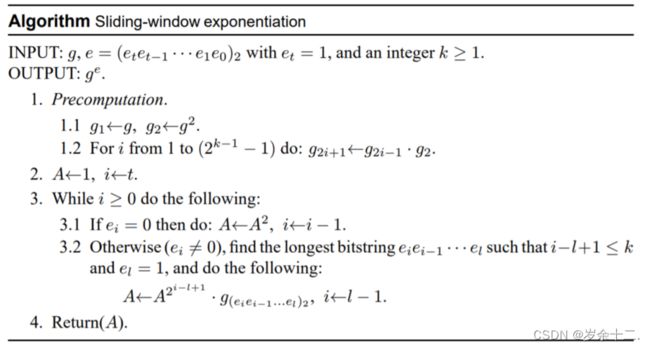

- 为了加快速度需要尽量减少模重复平方中的循环次数

如何减少循环次数,以2579 mod 100为例,设置窗口大小为5

-

我们首先预处理,pre[i]存放25i mod 100(i = 1,3,5,7…31) 的值:

25 71 36 78 68 80 5 95 88 56 54 16 1 19 58 92 -

从左到右遍历每一比特,遇到该位为0时一次选取一位。遇到该位为1时向右选取一些比特位一次性进行计算。规则是:选取的比特位数需要小于窗口长度且最左和最右均为1。

- 举例:79即1001111b,第一次我们选取10011,第二次选取11;

- 举例:1218即100 1100 0010b,则第一次选取10011,第二、三、四、五次均选取0,第六次选取1,第七次选取0;

-

选取后进行的操作:若选取的数字转化为十进制为x,选取的数字的比特位数为j。则进行操作:

for(int i=0;i<j;i++) { ans *= ans; ans %= N; } ans *= pre[x];

实现

//来自https://github.com/wsxk/hust_crypto_design/blob/main/%E4%B8%AD%E5%9B%BD%E5%89%A9%E4%BD%99%E5%AE%9A%E7%90%86/ChineseRemainderTheorem.cpp

#include 欢迎指正