信息安全技术使用Nikto进行扫描

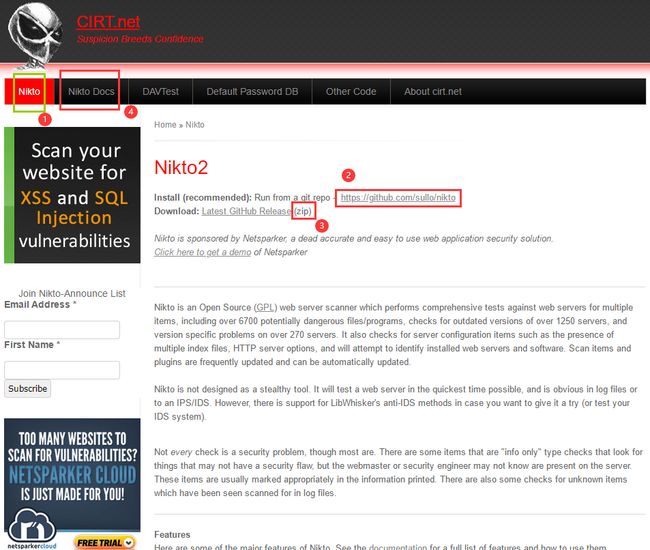

Nikto是世界上使用最广泛的免费扫描仪。其网址:https://cirt.net/Nikto2。

“Nikto使用perl语言编写,是一个开放源码(GPL, GNU General Public License)的web服务器扫描器,它对web服务器上的多个项目执行全面的测试,包括超过6700个潜在的危险文件/程序,检查超过1250个服务器的过期版本,以及270多个服务器上的特定版本的问题。它还检查服务器配置项,如是否存在多个索引文件、HTTP服务器选项,并尝试标识已安装的web服务器和软件。

本小节将使用Nikto扫描web应用程序中的漏洞并分析其结果,下图是Nikto的官网:

点击上图中的④Niko Docs,可以看到下图的网页:

由上图可以看出,自动化扫描软件Nikto可以在PERL, Docker, Windows, Kali4个平台上运行。Kali Linux中默认包含Nikto。

kali linux中,图形界面打开Nikto的方法如下图示:

在Teminal Emulator中直接打开并扫描:

1. 扫描漏洞

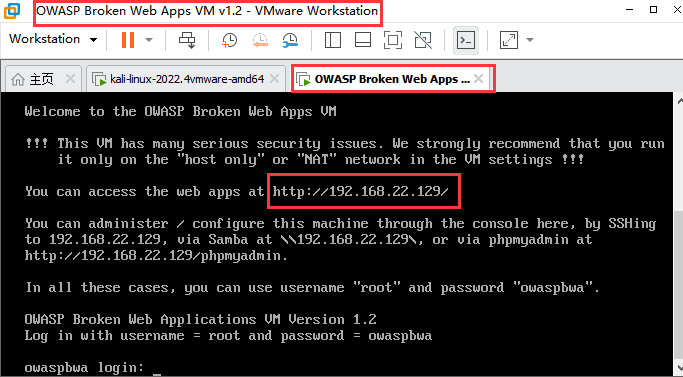

a) 扫描的靶机:OWASP BWA VM v1.2

b) 靶机的IP:在OWASP BWA中查看其IP地址,查看方法如下图示:

c) 靶机中的对象:Peruggia

d) 任务目标:

扫描带有漏洞的应用程序Peruggia,并将结果导出到名字为result的HTML文件。

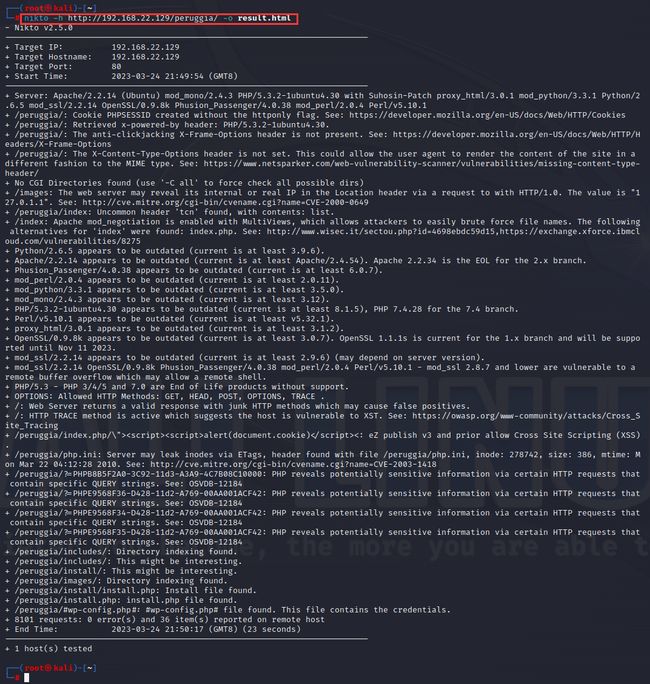

e) 命令:

nikto -h http://192.168.22.129/peruggia/ -o result.html 。

f) 输出结果:

命令中,参数“-h”是host的缩写,告诉Nikto扫描哪个主机,本例中使用的是域名方式,其它情况下可以换成IP地址。

-o选项告诉它在哪里存储输出,“o”是"output"的缩写,文件的扩展名决定它将采用的格式。在本例中,使用了.html格式的结果报告。输出也可以是CSV、TXT和XML格式。

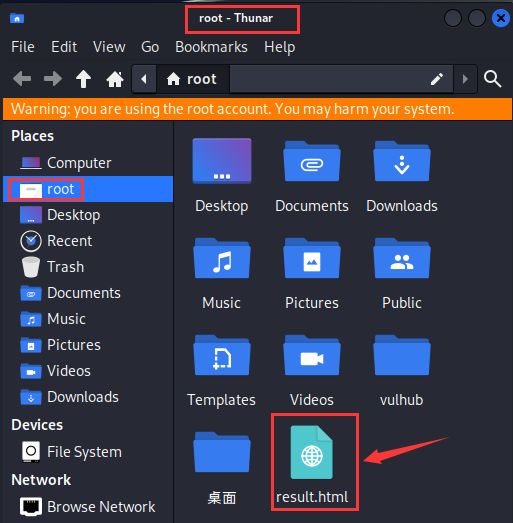

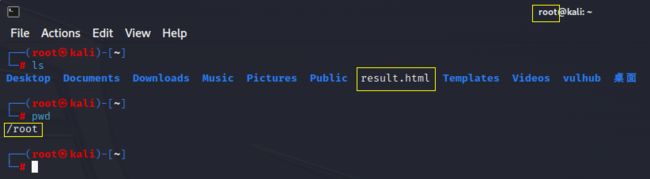

思考:-o result.html后,文件输出到哪里?没有加输出路径,则使用默认路径,当前使用的是root用户,那么输出的文件就在/root/下,如下图示:

点击桌面图标Home

弹出:

命令行查询的方式也可以找到result.html,如下图示:

2. 扫描完成后,查看文件result.html。

在kali linux中打开firefox浏览器,在地址栏输入地址:file:///root/result.html:

3. 总结

在此小节中,使用Nikto扫描应用程序并生成HTML报告。在这个工具中有更多的选项用于执行特定的扫描或生成特定的输出格式。其中一些比较有用的是:

-h : 这是Nikto的帮助。

-config

-update : 这将更新插件数据库。

-Format

-evasion

-list-plugins : 查看可用的插件。

-port