centos7下安装nginx并配置https证书

centos7下安装nginx

一、安装编译工具及库文件

yum -y install make zlib zlib-devel gcc-c++ libtool openssl openssl-devel

二、安装 PCRE(让 Nginx 支持 Rewrite 功能)

#下载最新版本的,注意不要用pcre2

wget https://jaist.dl.sourceforge.net/project/pcre/pcre/8.42/pcre-8.42.tar.gz

tar -xvf pcre-8.42.tar.gz

cd pcre-8.42

#安装编译

./configure

make && make install

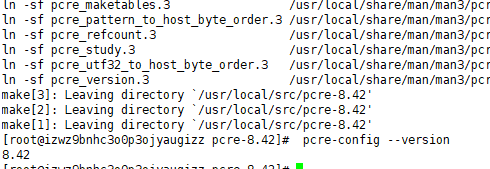

#查看pcre版本

pcre-config --version

三、安装nginx

#下载

wget https://nginx.org/download/nginx-1.15.9.tar.gz

tar -xvf nginx-1.15.9.tar.gz

cd nginx-1.15.9

#编译安装

./configure --prefix=/usr/local/webserver/nginx --with-http_stub_status_module --with-http_ssl_module --with-pcre=/usr/local/src/pcre-8.42

make && make install

#查看版本

/usr/local/webserver/nginx/sbin/nginx -v

三、nginx配置

#创建 Nginx 运行使用的用户 www

/usr/sbin/groupadd www

/usr/sbin/useradd -g www www

#设置包含多个配置文件,在nginx.conf底部添加

include vhost/*.conf;

#启动

/usr/local/webserver/nginx/sbin/nginx

/usr/local/webserver/nginx/sbin/nginx -s reload # 重新载入配置文件

/usr/local/webserver/nginx/sbin/nginx -s reopen # 重启 Nginx

/usr/local/webserver/nginx/sbin/nginx -s stop # 停止 Nginx

# /usr/local/webserver/nginx/conf/vhost/demo.tilesrow.com.conf

server

{

listen 80;

#listen [::]:80;

server_name xx.com;

index index.html index.htm index.php default.html default.htm default.php;

root /data/project/demo1;

access_log /usr/local/webserver/nginx/logs/xx.com.log;

}

内网映射端口配置

server

{

listen 80;

#listen [::]:80;

server_name demo.xx.com;

location / {

proxy_set_header X-Real-IP $remote_addr;

proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;

proxy_set_header Host $http_host;

proxy_redirect off;

proxy_pass http://127.0.0.1:8001;

}

access_log /usr/local/webserver/nginx/logs/demo.xx.com.log;

}

如何为nginx配置https(免费证书)

如果你使用了nginx作为反向代理,那么本文可以教你如何将https配置在nginx,这样即使你的后端服务是http也完全没有问题.

一、我们需要什么证书

之前写过一篇《tomcat https配置方法(免费证书)》的简书(想看的可以去我的主页里面看下,这两篇之间还是有许多相关联的知识的~),里面有提到过常用证书的分类,其中nginx使用的就是PEM格式的证书,我们将其拆分开就是需要两个文件,一个是.key文件,一个是.crt文件.

二、怎样获取免费证书

这里提供两个方法:

第一种:如果你是windows用户,且有.keystore格式的证书

那么你可以使用JKS2PFX转换工具,将你的keystore证书转换为PEM证书,操作方法为:cd到工具目录,然后运行命令:

$ JKS2PFX <导出文件名>

第二种:如果你是Linux或者OSX系统

- 生成秘钥key,运行:

$ openssl genrsa -des3 -out server.key 2048

会有两次要求输入密码,输入同一个即可

输入密码

以后使用此文件(通过openssl提供的命令或API)可能经常回要求输入密码,如果想去除输入密码的步骤可以使用以下命令:

$ openssl rsa -in server.key -out server.key

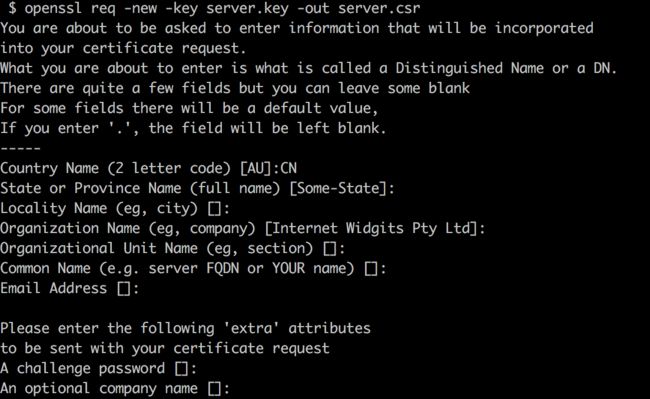

- 创建服务器证书的申请文件server.csr,运行:

openssl req -new -key server.key -out server.csr

image

https://abcd/xxxx…

- 创建CA证书:

openssl req -new -x509 -key server.key -out ca.crt -days 3650

此时,你可以得到一个ca.crt的证书,这个证书用来给自己的证书签名.

- 创建自当前日期起有效期为期十年的服务器证书server.crt:

openssl x509 -req -days 3650 -in server.csr -CA ca.crt -CAkey server.key -CAcreateserial -out server.crt

- ls你的文件夹,可以看到一共生成了5个文件:

ca.crt ca.srl server.crt server.csr server.key

其中,server.crt和server.key就是你的nginx需要的证书文件.

三、如何配置nginx

- 打开你的nginx配置文件,搜索443找到https的配置,去掉这段代码的注释.或者直接复制我下面的这段配置:

server {

listen 443;

server_name localhost;

ssl on;

ssl_certificate /root/Lee/keys/server.crt;#配置证书位置

ssl_certificate_key /root/Lee/keys/server.key;#配置秘钥位置

#ssl_client_certificate ca.crt;#双向认证

#ssl_verify_client on; #双向认证

ssl_session_timeout 5m;

ssl_protocols SSLv2 SSLv3 TLSv1;

ssl_ciphers ALL:!ADH:!EXPORT56:RC4+RSA:+HIGH:+MEDIUM:+LOW:+SSLv2:+EXP;

ssl_prefer_server_ciphers on;

- 将

ssl_certificate改为server.crt的路径,将ssl_certificate_key改为server.key的路径. - nginx -s reload 重载配置

至此,nginx的https就可以使用了,默认443端口.