Vulnhub-RIPPER: 1渗透

文章目录

- 一、前言

-

- 1、靶机ip配置

- 2、渗透目标

- 3、渗透概括

- 开始实战

-

- 一、信息获取

- 二、rips的使用

- 三、获取密码文件

- 四、日志审查

- 五、提权

一、前言

由于在做靶机的时候,涉及到的渗透思路是非常的广泛,所以在写文章的时候都是挑重点来写,尽量的不饶弯路。具体有不不懂都的可以直接在文章下评论或者私信博主

如果不会导入Vulnhub靶机和配置网络环境的话,请点我直达发车文章!

本文靶机下载连接-戳我直接下载!

1、靶机ip配置

2、渗透目标

- 获取到/root/目录下的flag文件

3、渗透概括

- 关键文件robots.txt

- rips的使用

- 用户文件查找

- web日志审查

- Webmin终端使用(默认就是root)

开始实战

一、信息获取

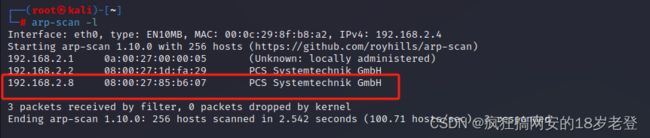

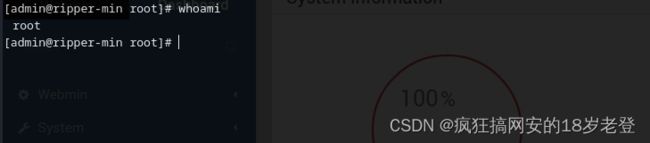

使用nmap工具对靶机做基本的信息收集nmap -sS -sV -A -T4 -p- 靶机IP如下所示

可以看到,开放了三个端口22/ssh 80/http 10000/http

22/sshssh可以直接pass掉了,这个版本基本上没有什么可利用的漏洞了,一般获取到了用户信息才使用这个

80/http基本上大部分的漏洞都是存在于web服务上

10000/http根据扫描信息我们可以看到该端口也是一个http服务,使用MiniServ中间件搭建的

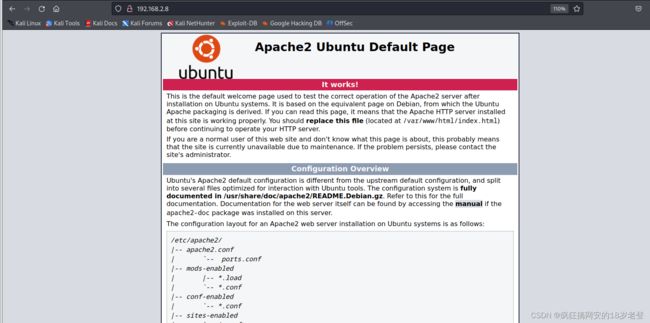

我们先看看80/http的服务,如下图。是一个apache2的默认页,并没有发现什么有用的东西

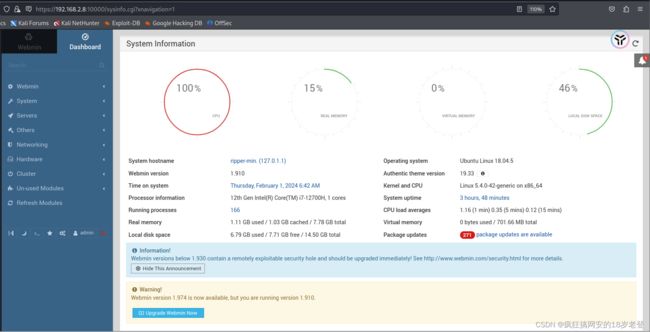

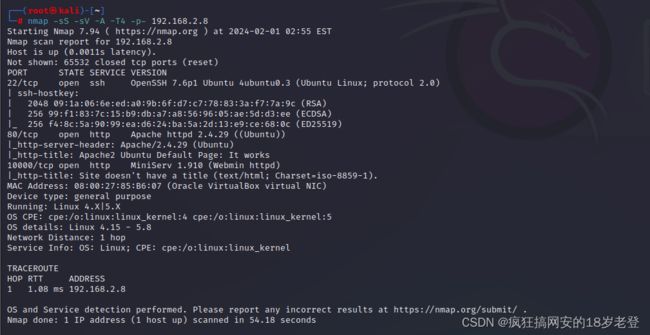

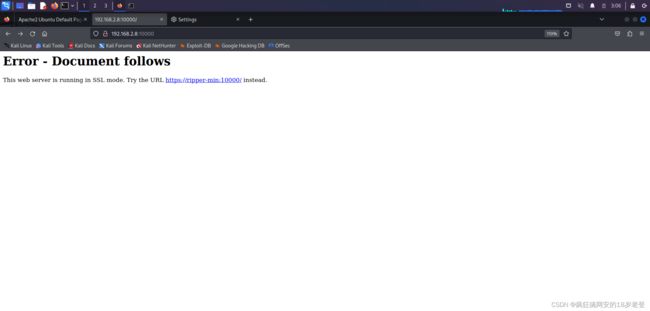

我们再看看10000/http上的服务,我们直接访问会报错,告诉我们这个服务是运行在SSL模式下的

很好解决,我们只需要用https://的方式访问即可

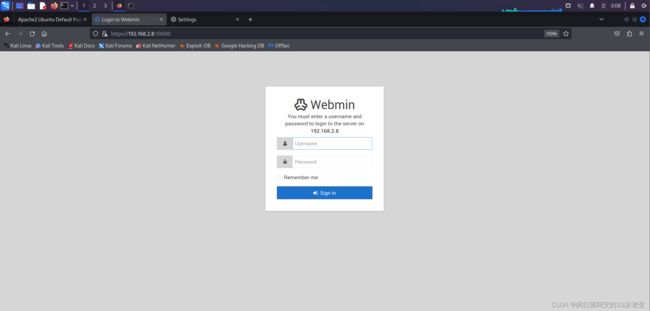

如下图,我们可以看到是一个Webmin框架的站点

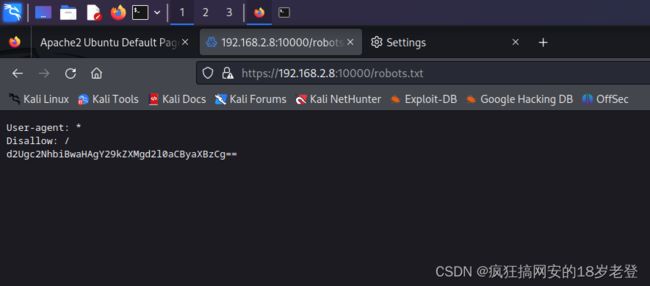

由于我们直接使用gobuster工具是扫不出来的,我们直接访问一下robots.txt文件

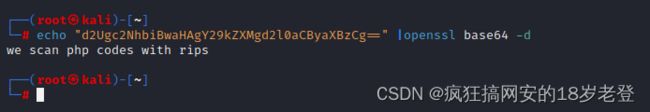

里面有一个用base64编码过的内容d2Ugc2NhbiBwaHAgY29kZXMgd2l0aCByaXBzCg==

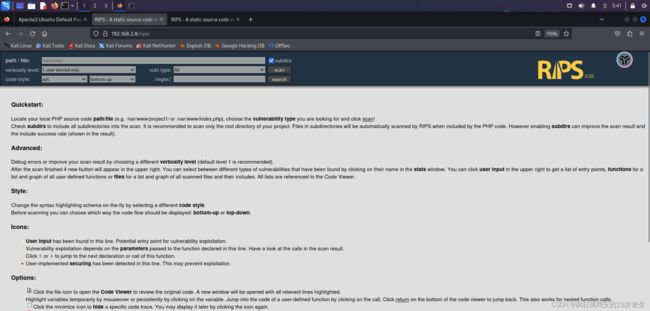

二、rips的使用

使用openssl对该base64编码的内容进行解码

echo "d2Ugc2NhbiBwaHAgY29kZXMgd2l0aCByaXBzCg==" |openssl base63 -d

rips是扫描本地web服务的工具,那么该工具肯定是搭建靶机上的

我们直接访问URLhttp://靶机IP/rips/即可看到如下页面

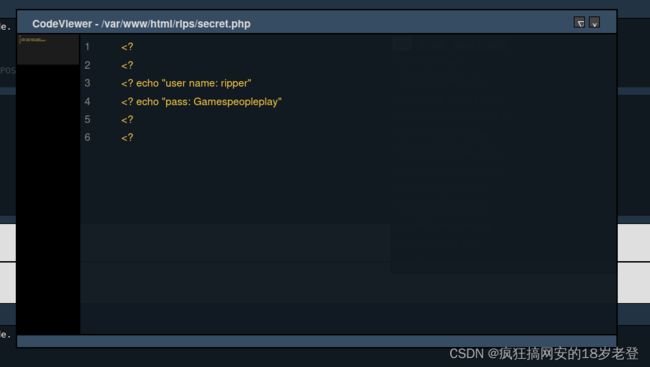

操作完之后会看到下图的窗口

告诉我们了一个用户名ripper和一个密码Gamespeopleplay

我们使用上一步获取到用户和密码登录ssh

如下所示,成功登录

三、获取密码文件

由于ripper用户的权限太低了,没有什么可以直接利用的

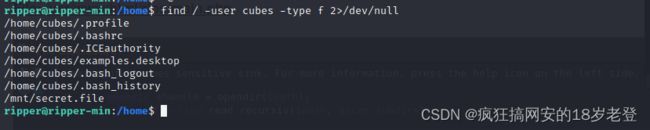

我们切换到/home目录,发现了另外一个用户cubes

我们使用如下命令查找一下和cubes用户相关的文件

find / -user cubes -type f 2>/dev/null

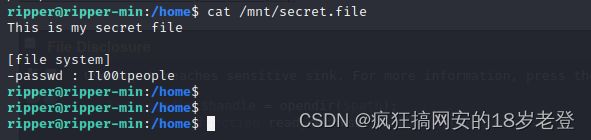

我们直接用cat命令查看一下这个文件

如下所示,告诉我们了一个密码Il00tpeople,大概率就是cubes用户的密码没错了

我们使用su cubes命令并利用上一步获取到的密码登录cubes用户,如下图,成功登录

四、日志审查

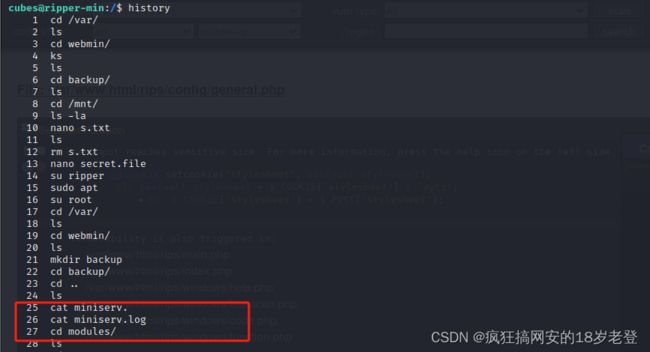

我们使用history命令看看历史命令记录

发现了一个miniserv.log的日志文件

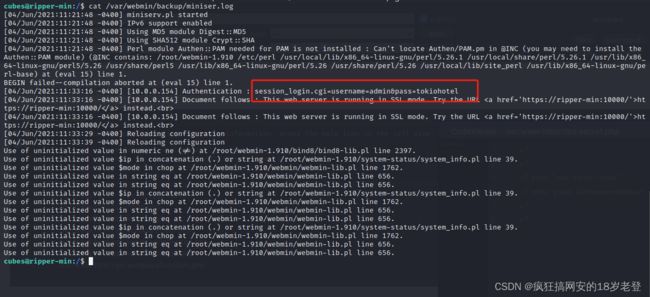

我们直接查看这个备份文件cat /var/webmin/backup/miniser.log

如下所示,可以看到一个用户名admin和一个密码tokiohotel,这个大概率就是Webmin的管理员了

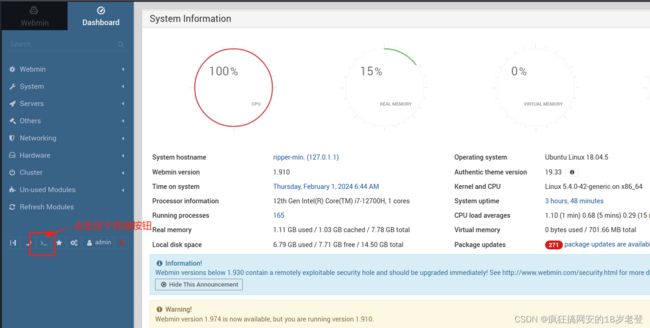

五、提权

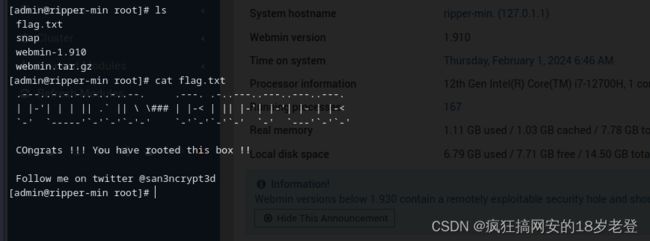

我们直接使用ls命令即可看到flag文件flag.txt,查看flag文件,至此我们的渗透完成

如果有小伙伴觉得这个操作界面难受的话,可以尝试自己挂一下反弹shell