- Climate Change 1:The Impact of Climate Change on Floods and Droughts

Hardess-god

ClimateChange能源

TheImpactofClimateChangeonFloodsandDroughts:WaterAvailabilityDynamicsAbstractThearticleunderdiscussiondelvesintotheimpactsofclimatechangeonthewatercycle,emphasizingthegrowingemissionsofgreenhousegases

- 协议层攻防战:群联AI云防护为何比传统方案更精准?

群联云防护小杜

安全问题汇总人工智能tcp/ip网络协议网络安全

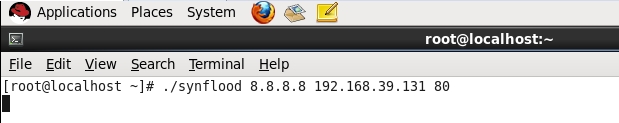

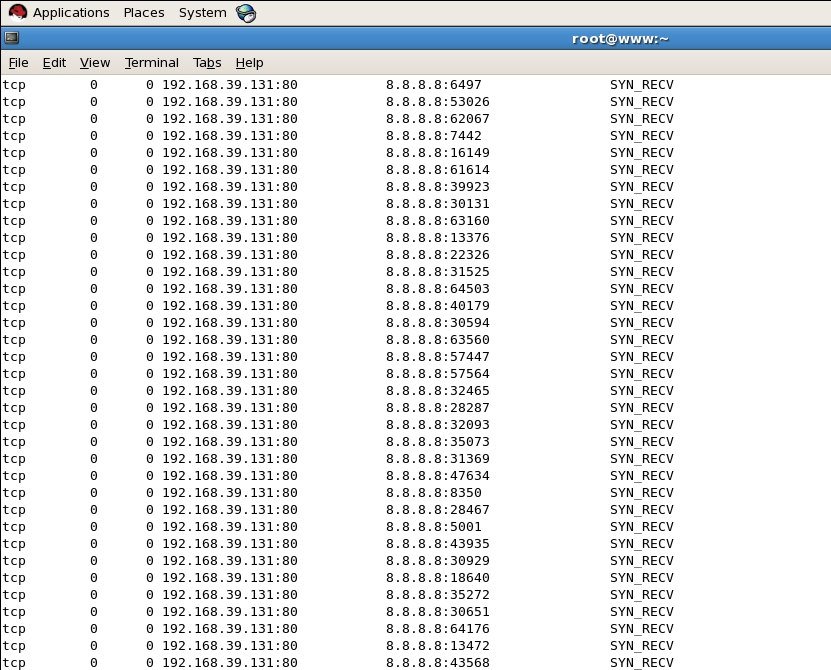

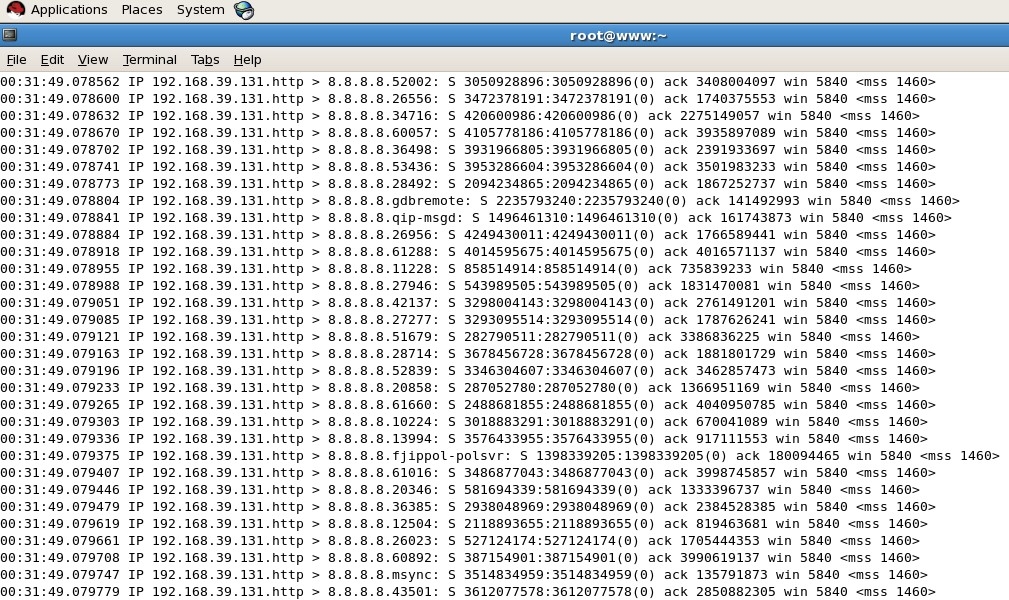

一、四层/七层攻击防御的核心挑战协议层攻击类型传统方案缺陷四层SYNFlood、UDP反射依赖硬件清洗,误封合法流量七层HTTPCC、SQL注入规则静态,无法适应新型攻击二、群联的协议层定制防御技术1.四层协议防护:智能动态指纹技术原理:基于AI分析TCP/UDP流量特征,动态生成协议指纹库,识别伪造源IP的畸形包。文档引用:“防护模块灵活,支持定制版防护模块,适用于非网站业务”。配置示例:#动态

- 四层协议攻防手册:从SYN Flood到UDP反射的深度防御

群联云防护小杜

安全问题汇总udp网络网络协议服务器爬虫运维web安全

一、四层协议攻击类型与特征攻击类型协议层特征SYNFloodTCP大量半开连接,SYN_RECV状态堆积UDP反射放大UDP小请求包触发大响应(如NTP、DNS响应)TCP分片攻击TCP发送异常分片耗尽重组资源连接耗尽攻击TCP建立大量空闲连接占用端口资源二、TCP层定制防御方案1.SYNCookie防护(内核参数优化)#启用SYNCookieecho1>/proc/sys/net/ipv4/tc

- 从边缘到核心:群联云防护如何重新定义安全加速边界?

群联云防护小杜

安全问题汇总安全分布式ddos前端node.jsudp

一、安全能力的全方位碾压1.协议层深度防护四层防御:动态过滤畸形TCP/UDP包(如SYNFlood),传统CDN仅限速率控制。技术示例:基于AI的协议指纹分析,拦截异常连接模式。七层防御:精准识别业务逻辑攻击(如薅羊毛API调用),CDN仅支持基础URL黑名单。文档引用:“支持基于HTTP头部字段的多条件组合精准访问控制”(产品文档)。2.资源调度与成本优势节点复用:群联共享节点池降低单客户成本

- 小结:PIM-SM/DM

flying robot

HCIA/HCIP笔记

PIM-DM和PIM-SM两种模式的“组播转发树建立过程”。这俩的工作机制差异很大,适合不同的场景。✅1.PIM-DM(DenseMode)——稠密模式建立过程PIM-DM是“flood&prune”机制,先泛洪再裁剪流程:源发送数据多播源S开始向组播组G发送数据。路由器泛洪(Flood)源直接将数据泛洪到所有启用了PIM-DM的接口。网络内的所有PIM路由器收到组播数据,默认都向下游转发。下游无

- 【2024】LeetCode HOT 100——图论

「已注销」

leetcode图论算法

目录1.岛屿数量1.1C++实现1.2Python实现1.3时空分析2.腐烂的橘子2.1C++实现2.2Python实现2.3时空分析3.课程表3.1C++实现3.2Python实现3.3时空分析4.实现Trie(前缀树)4.1C++实现4.2Python实现4.3时空分析1.岛屿数量原题链接:200.岛屿数量经典的FloodFill算法,可BFS也可DFS。这里以DFS为例,DFS不需要开方向数

- 算法15--BFS

黑眼圈的小熊猫

算法宽度优先

BFS原理经典例题解决FloodFill算法[733.图像渲染](https://leetcode.cn/problems/flood-fill/description/)[200.岛屿数量](https://leetcode.cn/problems/number-of-islands/description/)[695.岛屿的最大面积](https://leetcode.cn/problems/

- daily-02

Arbori_26215

daily

August11thSundaycloudyYesterdayafternoon,abigstormhitshanghai.Manyroadsarefloodedwithwater.it’snicedaytoday.Asusual,therearestillalotofpeopleinthelibrary.

- 多线程并发模拟实现与分析:基于Scapy的TCP SYN洪水攻击实验研究

键盘侠伍十七

tcp/ip网络协议网络网络安全pythonsynflood

简介实现基于Python实现的多线程TCPSYN洪水攻击。该实例利用Scapy库构造并发送TCPSYN数据包,通过多线程技术模拟并发的网络攻击行为。实现原理SYNFlood攻击是一种经典的分布式拒绝服务(DDoS)攻击方式,利用了TCP协议握手过程中的弱点。TCP三次握手过程在正常情况下,TCP建立连接需要经过以下三个步骤的交互:客户端发送SYN:客户端向服务器发送一个同步(SYN)段,其中包含客

- Python:基于Scapy的深度包分析与网络攻击防御方案

Lethehong

Python在手bug溜走!码农的快乐你不懂~pythonscapysyndns

嗨,我是Lethehong!立志在坚不欲说,成功在久不在速欢迎关注:点赞⬆️留言收藏欢迎使用:小智初学计算机网页AI感谢这位博主提出的问题,如果在以后的文章中,大家有其他相关的问题,也可以积极的在评论区评论出来,博主我会的,我会积极的收纳问题,并及时的做出回应!目录1.环境准备2.基础流量捕获3.深度协议解析4.异常流量检测逻辑4.1SYNFlood检测4.2DNS放大攻击检测5.高级分析技术5.

- HTTP/2 flood攻击脚本.js

金猪报喜-阿尔法

安全网络java

consturl=require('url'),fs=require('fs'),http2=require('http2'),http=require('http'),tls=require('tls'),cluster=require('cluster'),axios=require('axios'),https=require('https'),UserAgent=require('user

- SYN Flooding的攻击原理

橘子味的茶二

日常actionscript

SYNFlooding是一种常见的网络攻击方式,属于拒绝服务攻击(DoS)的一种,其攻击原理主要是利用了TCP协议的三次握手过程,以下是具体介绍:TCP三次握手正常流程第一次握手:客户端向服务器发送一个SYN(SynchronizeSequenceNumbers)包,其中包含客户端的初始序列号(SequenceNumber),表示客户端请求与服务器建立连接。第二次握手:服务器接收到客户端的SYN包

- BFS算法篇——FloodFill问题的高效解决之道(上)

诚丞成

常用算法讲解算法宽度优先

文章目录前言一.FloodFill问题概述二.BFS在FloodFill中的应用三.BFSFloodFill算法的优势四.BFSFloodFill的实现小结前言BFS(广度优先搜索,Breadth-FirstSearch)是一种图搜索算法,主要用于遍历或搜索树或图的所有节点。BFS从根节点开始,首先访问当前节点的所有邻居节点,然后按层次逐步向外扩展。该算法通常用于找出两点之间的最短路径、计算连通区

- 二、三、四层交换技术的原理是啥?建议收藏!

BinaryStarXin

交换机技术汇总网络工程师提升之路网络工程师提升计划1网络智能路由器网络协议信息与通信二三四层交换技术wireshark网络安全

01交换机交换机的工作原理交换机根据收到数据帧中的源MAC地址建立该地址同交换机端口的映射,并将其写入MAC地址表中。交换机将数据帧中的目的MAC地址同已建立的MAC地址表进行比较,以决定由哪个端口进行转发。如数据帧中的目的MAC地址不在MAC地址表中,则向所有端口转发。这一过程称为泛洪(flood)。广播帧和组播帧向所有的端口转发。交换机的三个主要功能学习:以太网交换机了解每一端口相连设备的MA

- 深度学习论文阅读路线图

喜欢打酱油的老鸟

深度学习论文阅读路线图深度学习论文阅读路线图论文阅读路线图

https://www.toutiao.com/a6703859415763649031/作者:floodsun编译:ronghuaiyang这是作者一年前整理的东西,有些最新的论文没有包含进去,但是对于新手来说,入门足够了!如果你是深度学习领域的新人,你的第一个问题可能是“我该从哪些论文开始读起呢?”这就是深度学习论文的阅读路线图!这个路线图是根据下面几个规则构建的:从概要到细节从老的到最新的业

- dfs专题五:FloodFill算法

lisanndesu

算法深度优先

1.图像渲染link:733.图像渲染-力扣(LeetCode)codeclassSolution{public:intprev;vector>floodFill(vector>&image,intsr,intsc,intcolor){if(image[sr][sc]==color)returnimage;prev=image[sr][sc];dfs(image,sr,sc,color);retu

- DDoS攻击详解

ddosudptcpipweb

DDOoS攻击,其本质是通过操控大量的傀儡主机或者被其掌控的网络设备,向目标系统如潮水般地发送海量的请求或数据。这种行为的目的在于竭尽全力地耗尽目标系统的网络带宽、系统资源以及服务能力,从而致使目标系统无法正常地为合法用户提供其所应有的服务。常见的DDoS攻击方式包含以下若干类别:(一)SYNFlood攻击,利用了TCP三次握手的机制。攻击者向目标服务器发送大量伪造的TCPSYN包,服务器会回应S

- 欧洲生存指南

張小兵

今天上午天晴,下午转阴,刮起大风。电脑第一条推送,"StephenHawkingdiesandfloodwarning"。住家Maxine是在大学工作的,我问她今天大学怎么样,她说,还是那样呗,但是BBC已经派人过来四处做采访了,估计会有一场挺大的葬礼。然后,她顿了顿说,再也没有机会在ChristmasDinner碰到霍金啦。早上起来刷手机看到许多小朋友都满有意思的,为这个几千公里外素未谋面的人发

- 计算机网络之什么是 DoS、DDoS、DRDoS 攻击

GoGo在努力

计算机网络网络安全web安全

文章目录计算机网络之什么是DoS、DDoS、DRDoS攻击?计算机网络之什么是DoS、DDoS、DRDoS攻击?这是涉及网络安全的一个知识点,DDos还会挺常见的,如SYNFlood。DOS:(DenialofService),翻译过来就是拒绝服务,一切能引起DOS行为的攻击都被称为DOS攻击。最常见的DoS攻击就有计算机网络宽带攻击、连通性攻击。DDoS:(DistributedDenialof

- Floodlight开发者文档之MACTracker

造夢先森

SDNfloodlight篇floodlightSDN

概述Floodlight内部定义报文格式的代码位于net.floodlightcontroller.packet,其中定义的报文类型有ARP,BPDU,BSN,BSNPROBE,DHCP,Ethernet,ICMP,IPv4,LLC,LLDP,TCP,UDP。其中定义了一个名为IPacket的接口,该接口结构如图:包内还定义了一个实现了IPacket接口的抽象类BasePacket,BasePac

- 【leetcode】floodfill算法

2022horse

C++刷题算法leetcodec++剪枝

floodfill算法一、图像渲染1、题目描述2、代码3、解析二、岛屿数量1、题目描述2、代码3、解析三、岛屿最大面积1、题目描述2、代码3、解析四、被围绕的区域1、题目描述2、代码3、解析五、太平洋大西洋水流问题1、题目描述2、代码3、解析六、扫雷游戏1、题目描述2、代码3、解析七、衣柜整理1、题目描述2、代码3、解析一、图像渲染1、题目描述leetcode链接2、代码classSolution

- kali从入门到入狱之使用Hping3进行DDos攻击

一朝乐

ddos网络linux

在Kali中自带的工具Hping3,直接使用即可Hping3的常用命令如下:-c//发送的数据包的数量-d//发送到目标机器的每个数据包的大小。单位是字节-S=只发送SYN数据包-w//窗口大小-p//目的地端口号-S//表示发送的是SYN包,即不需要收到回复报文,一直发送--keep//保持源端口--fast//每秒10个包--faster//每秒100个包-–flood//洪水攻击模式,尽可能

- kali无线渗透强力攻击工具mdk3原理和使用

想拿 0day 的脚步小子

kali无线渗透kali渗透无线渗透无线服务器网络运维

1.BeaconFloodMode(mdk3wlanXb):BeaconFloodMode是一种攻击功能,它通过发送大量的伪造无线Beacon帧来干扰目标无线网络。Beacon帧用于在无线网络中广播网络的存在,并包含有关网络的信息,如网络名称(ESSID)、加密类型、频段等。攻击者利用这一点通过发送大量的伪造Beacon帧,使目标网络的Beacon帧过于频繁,导致网络拥塞和干扰。这可能会对网络的性

- ddos工具hping3使用说明

想拿 0day 的脚步小子

主机攻防ddos网络渗透压测dos

使用方法:hping3目标主机[选项]-h--help显示帮助信息-v--version显示版本信息-c--count数据包数量-i--interval等待时间(uX为X微秒,例如-iu1000)--fast别名为-iu10000(每秒10个数据包)--faster别名为-iu1000(每秒100个数据包)--flood尽可能快地发送数据包。不显示回复。-n--numeric数字输出-q--qui

- 洪泛法:计算机网络中的信息洪流——原理、优化与应用全景解析

程序员Chino的日记

计算机网络

洪泛法-概述洪泛法(Flooding)是计算机网络中一种简单直接的数据传输技术。它不依赖于网络中的路由表或者路径选择算法。在洪泛法中,每个接收到消息的节点将消息复制并发送给除了消息来源外的所有其他节点。这个过程一直重复,直到消息到达网络中的所有节点或者达到了预设的跳数限制。洪泛法由于其简单性,在特定场景下非常有效,如在没有固定网络结构或者网络结构快速变化的环境中。工作原理洪泛法的工作原理基于“广播

- 算法沉淀——BFS 解决 FloodFill 算法(leetcode真题剖析)

爱学习的鱼佬

算法沉淀算法宽度优先leetcode

算法沉淀——BFS解决FloodFill算法01.图像渲染02.岛屿数量03.岛屿的最大面积04.被围绕的区域BFS(广度优先搜索)解决FloodFill算法的基本思想是通过从起始点开始,逐层向外扩展,访问所有与起始点相连且具有相同特性(颜色等)的区域。在FloodFill中,通常是通过修改图像的像素颜色。下面是BFS解决FloodFill算法的步骤:初始化:将起始点的颜色修改为新的颜色,将起始点

- 新概念英语第二册(62)

哆啦是个程序员

新概念英语考研

【Newwordsandexpressions】生词和短语(15)controln.控制smoken.烟desolateadj.荒凉的threatenv.威胁surroundingadj.周围的destructionn.破坏,毁灭floodn.洪水,水灾authorityn.(常用复数)当局grass-seedn.草籽sprayv.喷撒quantityn.量rootn.根centuryn.世纪pa

- 搜索专项---Flood Fill

‘(尐儍苽-℡

算法提高深度优先算法

文章目录池塘计数城堡问题山峰与山谷一、池塘计数OJ链接1.BFS做法#include#definexfirst#defineysecondtypedefstd::pairPII;constexprintN=1010;intn,m;charg[N][N];boolst[N][N];//用来表示已经记录过的std::queueq;//用来表示该点已经是土地来遍历周围是否存在土地,如果有加入到队列中in

- ping -f

shuff1e

manping/-fn-fFloodping.ForeveryECHO_REQUESTsentaperiod‘‘.’’isprinted,whileforeverECHO_REPLYreceivedabackspaceisprinted.Thisprovidesarapiddisplayofhowmanypacketsarebeingdropped.Ifintervalisnotgiven,its

- svg基础(七)滤镜-feflood,feDisplacementMap 位置替换滤镜

无心使然云中漫步

svghtml前端

1feflood此过滤器创建一个矩形,其中填充了指定的的颜色,应用了不透明度值。1.1语法1.2属性x,y-定义用户坐标系x轴和y轴坐标width-宽度height-高度flood-color-颜色flood-opacity-不透明度1.3示例2#feDisplacementMap位置替换滤镜此过滤器改变元素和图形的像素位置,形成一个新的图形(比如添加水波纹效果)。根据设定的通道颜色对原图的x,y

- Java序列化进阶篇

g21121

java序列化

1.transient

类一旦实现了Serializable 接口即被声明为可序列化,然而某些情况下并不是所有的属性都需要序列化,想要人为的去阻止这些属性被序列化,就需要用到transient 关键字。

- escape()、encodeURI()、encodeURIComponent()区别详解

aigo

JavaScriptWeb

原文:http://blog.sina.com.cn/s/blog_4586764e0101khi0.html

JavaScript中有三个可以对字符串编码的函数,分别是: escape,encodeURI,encodeURIComponent,相应3个解码函数:,decodeURI,decodeURIComponent 。

下面简单介绍一下它们的区别

1 escape()函

- ArcgisEngine实现对地图的放大、缩小和平移

Cb123456

添加矢量数据对地图的放大、缩小和平移Engine

ArcgisEngine实现对地图的放大、缩小和平移:

个人觉得是平移,不过网上的都是漫游,通俗的说就是把一个地图对象从一边拉到另一边而已。就看人说话吧.

具体实现:

一、引入命名空间

using ESRI.ArcGIS.Geometry;

using ESRI.ArcGIS.Controls;

二、代码实现.

- Java集合框架概述

天子之骄

Java集合框架概述

集合框架

集合框架可以理解为一个容器,该容器主要指映射(map)、集合(set)、数组(array)和列表(list)等抽象数据结构。

从本质上来说,Java集合框架的主要组成是用来操作对象的接口。不同接口描述不同的数据类型。

简单介绍:

Collection接口是最基本的接口,它定义了List和Set,List又定义了LinkLi

- 旗正4.0页面跳转传值问题

何必如此

javajsp

跳转和成功提示

a) 成功字段非空forward

成功字段非空forward,不会弹出成功字段,为jsp转发,页面能超链接传值,传输变量时需要拼接。接拼接方式list.jsp?test="+strweightUnit+"或list.jsp?test="+weightUnit+&qu

- 全网唯一:移动互联网服务器端开发课程

cocos2d-x小菜

web开发移动开发移动端开发移动互联程序员

移动互联网时代来了! App市场爆发式增长为Web开发程序员带来新一轮机遇,近两年新增创业者,几乎全部选择了移动互联网项目!传统互联网企业中超过98%的门户网站已经或者正在从单一的网站入口转向PC、手机、Pad、智能电视等多端全平台兼容体系。据统计,AppStore中超过85%的App项目都选择了PHP作为后端程

- Log4J通用配置|注意问题 笔记

7454103

DAOapachetomcatlog4jWeb

关于日志的等级 那些去 百度就知道了!

这几天 要搭个新框架 配置了 日志 记下来 !做个备忘!

#这里定义能显示到的最低级别,若定义到INFO级别,则看不到DEBUG级别的信息了~!

log4j.rootLogger=INFO,allLog

# DAO层 log记录到dao.log 控制台 和 总日志文件

log4j.logger.DAO=INFO,dao,C

- SQLServer TCP/IP 连接失败问题 ---SQL Server Configuration Manager

darkranger

sqlcwindowsSQL ServerXP

当你安装完之后,连接数据库的时候可能会发现你的TCP/IP 没有启动..

发现需要启动客户端协议 : TCP/IP

需要打开 SQL Server Configuration Manager...

却发现无法打开 SQL Server Configuration Manager..??

解决方法: C:\WINDOWS\system32目录搜索framedyn.

- [置顶] 做有中国特色的程序员

aijuans

程序员

从出版业说起 网络作品排到靠前的,都不会太难看,一般人不爱看某部作品也是因为不喜欢这个类型,而此人也不会全不喜欢这些网络作品。究其原因,是因为网络作品都是让人先白看的,看的好了才出了头。而纸质作品就不一定了,排行榜靠前的,有好作品,也有垃圾。 许多大牛都是写了博客,后来出了书。这些书也都不次,可能有人让为不好,是因为技术书不像小说,小说在读故事,技术书是在学知识或温习知识,有些技术书读得可

- document.domain 跨域问题

avords

document

document.domain用来得到当前网页的域名。比如在地址栏里输入:javascript:alert(document.domain); //www.315ta.com我们也可以给document.domain属性赋值,不过是有限制的,你只能赋成当前的域名或者基础域名。比如:javascript:alert(document.domain = "315ta.com");

- 关于管理软件的一些思考

houxinyou

管理

工作好多看年了,一直在做管理软件,不知道是我最开始做的时候产生了一些惯性的思维,还是现在接触的管理软件水平有所下降.换过好多年公司,越来越感觉现在的管理软件做的越来越乱.

在我看来,管理软件不论是以前的结构化编程,还是现在的面向对象编程,不管是CS模式,还是BS模式.模块的划分是很重要的.当然,模块的划分有很多种方式.我只是以我自己的划分方式来说一下.

做为管理软件,就像现在讲究MVC这

- NoSQL数据库之Redis数据库管理(String类型和hash类型)

bijian1013

redis数据库NoSQL

一.Redis的数据类型

1.String类型及操作

String是最简单的类型,一个key对应一个value,string类型是二进制安全的。Redis的string可以包含任何数据,比如jpg图片或者序列化的对象。

Set方法:设置key对应的值为string类型的value

- Tomcat 一些技巧

征客丶

javatomcatdos

以下操作都是在windows 环境下

一、Tomcat 启动时配置 JAVA_HOME

在 tomcat 安装目录,bin 文件夹下的 catalina.bat 或 setclasspath.bat 中添加

set JAVA_HOME=JAVA 安装目录

set JRE_HOME=JAVA 安装目录/jre

即可;

二、查看Tomcat 版本

在 tomcat 安装目

- 【Spark七十二】Spark的日志配置

bit1129

spark

在测试Spark Streaming时,大量的日志显示到控制台,影响了Spark Streaming程序代码的输出结果的查看(代码中通过println将输出打印到控制台上),可以通过修改Spark的日志配置的方式,不让Spark Streaming把它的日志显示在console

在Spark的conf目录下,把log4j.properties.template修改为log4j.p

- Haskell版冒泡排序

bookjovi

冒泡排序haskell

面试的时候问的比较多的算法题要么是binary search,要么是冒泡排序,真的不想用写C写冒泡排序了,贴上个Haskell版的,思维简单,代码简单,下次谁要是再要我用C写冒泡排序,直接上个haskell版的,让他自己去理解吧。

sort [] = []

sort [x] = [x]

sort (x:x1:xs)

| x>x1 = x1:so

- java 路径 配置文件读取

bro_feng

java

这几天做一个项目,关于路径做如下笔记,有需要供参考。

取工程内的文件,一般都要用相对路径,这个自然不用多说。

在src统计目录建配置文件目录res,在res中放入配置文件。

读取文件使用方式:

1. MyTest.class.getResourceAsStream("/res/xx.properties")

2. properties.load(MyTest.

- 读《研磨设计模式》-代码笔记-简单工厂模式

bylijinnan

java设计模式

声明: 本文只为方便我个人查阅和理解,详细的分析以及源代码请移步 原作者的博客http://chjavach.iteye.com/

package design.pattern;

/*

* 个人理解:简单工厂模式就是IOC;

* 客户端要用到某一对象,本来是由客户创建的,现在改成由工厂创建,客户直接取就好了

*/

interface IProduct {

- SVN与JIRA的关联

chenyu19891124

SVN

SVN与JIRA的关联一直都没能装成功,今天凝聚心思花了一天时间整合好了。下面是自己整理的步骤:

一、搭建好SVN环境,尤其是要把SVN的服务注册成系统服务

二、装好JIRA,自己用是jira-4.3.4破解版

三、下载SVN与JIRA的插件并解压,然后拷贝插件包下lib包里的三个jar,放到Atlassian\JIRA 4.3.4\atlassian-jira\WEB-INF\lib下,再

- JWFDv0.96 最新设计思路

comsci

数据结构算法工作企业应用公告

随着工作流技术的发展,工作流产品的应用范围也不断的在扩展,开始进入了像金融行业(我已经看到国有四大商业银行的工作流产品招标公告了),实时生产控制和其它比较重要的工程领域,而

- vi 保存复制内容格式粘贴

daizj

vi粘贴复制保存原格式不变形

vi是linux中非常好用的文本编辑工具,功能强大无比,但对于复制带有缩进格式的内容时,粘贴的时候内容错位很严重,不会按照复制时的格式排版,vi能不能在粘贴时,按复制进的格式进行粘贴呢? 答案是肯定的,vi有一个很强大的命令可以实现此功能 。

在命令模式输入:set paste,则进入paste模式,这样再进行粘贴时

- shell脚本运行时报错误:/bin/bash^M: bad interpreter 的解决办法

dongwei_6688

shell脚本

出现原因:windows上写的脚本,直接拷贝到linux系统上运行由于格式不兼容导致

解决办法:

1. 比如文件名为myshell.sh,vim myshell.sh

2. 执行vim中的命令 : set ff?查看文件格式,如果显示fileformat=dos,证明文件格式有问题

3. 执行vim中的命令 :set fileformat=unix 将文件格式改过来就可以了,然后:w

- 高一上学期难记忆单词

dcj3sjt126com

wordenglish

honest 诚实的;正直的

argue 争论

classical 古典的

hammer 锤子

share 分享;共有

sorrow 悲哀;悲痛

adventure 冒险

error 错误;差错

closet 壁橱;储藏室

pronounce 发音;宣告

repeat 重做;重复

majority 大多数;大半

native 本国的,本地的,本国

- hibernate查询返回DTO对象,DTO封装了多个pojo对象的属性

frankco

POJOhibernate查询DTO

DTO-数据传输对象;pojo-最纯粹的java对象与数据库中的表一一对应。

简单讲:DTO起到业务数据的传递作用,pojo则与持久层数据库打交道。

有时候我们需要查询返回DTO对象,因为DTO

- Partition List

hcx2013

partition

Given a linked list and a value x, partition it such that all nodes less than x come before nodes greater than or equal to x.

You should preserve the original relative order of th

- Spring MVC测试框架详解——客户端测试

jinnianshilongnian

上一篇《Spring MVC测试框架详解——服务端测试》已经介绍了服务端测试,接下来再看看如果测试Rest客户端,对于客户端测试以前经常使用的方法是启动一个内嵌的jetty/tomcat容器,然后发送真实的请求到相应的控制器;这种方式的缺点就是速度慢;自Spring 3.2开始提供了对RestTemplate的模拟服务器测试方式,也就是说使用RestTemplate测试时无须启动服务器,而是模拟一

- 关于推荐个人观点

liyonghui160com

推荐系统关于推荐个人观点

回想起来,我也做推荐了3年多了,最近公司做了调整招聘了很多算法工程师,以为需要多么高大上的算法才能搭建起来的,从实践中走过来,我只想说【不是这样的】

第一次接触推荐系统是在四年前入职的时候,那时候,机器学习和大数据都是没有的概念,什么大数据处理开源软件根本不存在,我们用多台计算机web程序记录用户行为,用.net的w

- 不间断旋转的动画

pangyulei

动画

CABasicAnimation* rotationAnimation;

rotationAnimation = [CABasicAnimation animationWithKeyPath:@"transform.rotation.z"];

rotationAnimation.toValue = [NSNumber numberWithFloat: M

- 自定义annotation

sha1064616837

javaenumannotationreflect

对象有的属性在页面上可编辑,有的属性在页面只可读,以前都是我们在页面上写死的,时间一久有时候会混乱,此处通过自定义annotation在类属性中定义。越来越发现Java的Annotation真心很强大,可以帮我们省去很多代码,让代码看上去简洁。

下面这个例子 主要用到了

1.自定义annotation:@interface,以及几个配合着自定义注解使用的几个注解

2.简单的反射

3.枚举

- Spring 源码

up2pu

spring

1.Spring源代码

https://github.com/SpringSource/spring-framework/branches/3.2.x

注:兼容svn检出

2.运行脚本

import-into-eclipse.bat

注:需要设置JAVA_HOME为jdk 1.7

build.gradle

compileJava {

sourceCompatibilit

- 利用word分词来计算文本相似度

yangshangchuan

wordword分词文本相似度余弦相似度简单共有词

word分词提供了多种文本相似度计算方式:

方式一:余弦相似度,通过计算两个向量的夹角余弦值来评估他们的相似度

实现类:org.apdplat.word.analysis.CosineTextSimilarity

用法如下:

String text1 = "我爱购物";

String text2 = "我爱读书";

String text3 =