htts 及 tomcat ssl配置

HTTPS在传输数据之前需要客户端(浏览器)与服务端(网站)之间进行一次握手,在握手过程中将确立双方加密传输数据的密码信息。TLS/SSL协议不仅仅是一套加密传输的协议,更是一件经过艺术家精心设计的艺术品,TLS/SSL中使用了非对称加密,对称加密以及HASH算法。握手过程的具体描述如下:

1.浏览器将自己支持的一套加密规则发送给网站。

2.网站从中选出一组加密算法与HASH算法,并将自己的身份信息以证书的形式发回给浏览器。证书里面包含了网站地址,加密公钥,以及证书的颁发机构等信息。

3.浏览器获得网站证书之后浏览器要做以下工作:

a) 验证证书的合法性(颁发证书的机构是否合法,证书中包含的网站地址是否与正在访问的地址一致等),如果证书受信任,则浏览器栏里面会显示一个小锁头,否则会给出证书不受信的提示。

b) 如果证书受信任,或者是用户接受了不受信的证书,浏览器会生成一串随机数的密码,并用证书中提供的公钥加密。

c) 使用约定好的HASH算法计算握手消息,并使用生成的随机数对消息进行加密,最后将之前生成的所有信息发送给网站。

4.网站接收浏览器发来的数据之后要做以下的操作:

a) 使用自己的私钥将信息解密取出密码,使用密码解密浏览器发来的握手消息,并验证HASH是否与浏览器发来的一致。

b) 使用密码加密一段握手消息,发送给浏览器。

5.浏览器解密并计算握手消息的HASH,如果与服务端发来的HASH一致,此时握手过程结束,之后所有的通信数据将由之前浏览器生成的随机密码并利用对称加密算法进行加密。

这里浏览器与网站互相发送加密的握手消息并验证,目的是为了保证双方都获得了一致的密码,并且可以正常的加密解密数据,为后续真正数据的传输做一次测试。另外,HTTPS一般使用的加密与HASH算法如下:

非对称加密算法:RSA,DSA/DSS

对称加密算法:AES,RC4,3DES

HASH算法:MD5,SHA1,SHA256

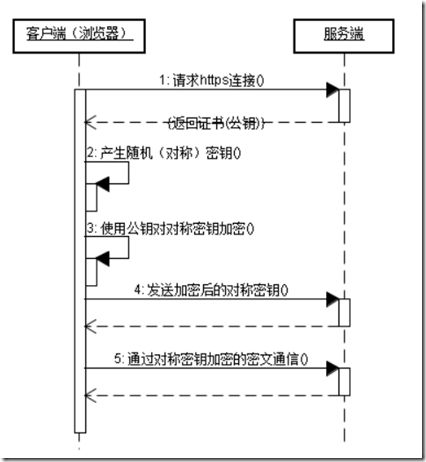

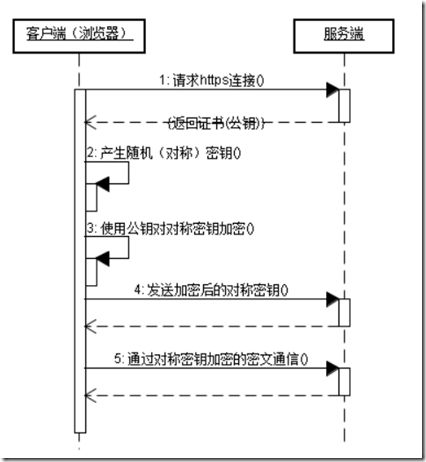

HTTPS对应的通信时序图如下:

HTTPS协议和HTTP协议的区别: (具体HTTP协议的介绍可见参考资料2)

https协议需要到ca申请证书,一般免费证书很少,需要交费。

http是超文本传输协议,信息是明文传输,https 则是具有安全性的ssl加密传输协议。

http和https使用的是完全不同的连接方式用的端口也不一样,前者是80,后者是443。

http的连接很简单,是无状态的 。

HTTPS协议是由SSL+HTTP协议构建的可进行加密传输、身份认证的网络协议, 要比http协议安全。

创建服务器端certificate keystore和自签名certificate。

在命令行下使用如下命令:

keytool -genkeypair -alias "tomcat" -keyalg "RSA"

输入keystore密码:123456

再次输入新密码:123456

您的名字与姓氏是什么?

[Unknown]: dinstone

您的组织单位名称是什么?

[Unknown]: advance software ltd.

您的组织名称是什么?

[Unknown]: china

您所在的城市或区域名称是什么?

[Unknown]: beijing

您所在的州或省份名称是什么?

[Unknown]: beijing

该单位的两字母国家代码是什么

[Unknown]: cn

CN=dinstone, OU=advance software ltd., O=china, L=beijing, ST=beijing, C=cn 正确吗?

[否]: y

输入<mykey>的主密码

(如果和 keystore 密码相同,按回车):

在C:\Documents and Settings\new下可以找到一个文件:server.keystore,其中就包含了自签名的证书。

注意:

这里要求certificate keystore 和certificate的密码一致,此为Tomcat的约束。

Step3,在%TOMCAT_HOME%目录下新建目录keystore,并拷贝server.keystore到其目录下。

Step4,修改%TOMCAT_HOME%/conf/server.xml文件。添加https的Connector。

<Connector

port="8443" minSpareThreads="5" maxSpareThreads="75"

enableLookups="true" disableUploadTimeout="true"

acceptCount="100" maxThreads="200"

scheme="https" secure="true" SSLEnabled="true"

keystoreFile="keystore/server.keystore" keystorePass="123456"

clientAuth="false" sslProtocol="TLS"/>

注意:

keystoreFile指向文件%TOMCAT_HOME%/keystore/server.keystore文件。

keystorePass就是刚才生成certificate keystore的密码。

Step5,测试Https。访问https://localhost:8443/,提示有不安全的证书

某些情况下,某些特定资源需要走https协议,如登录请求。这时,我们可以在web.xml中配置约束。

<security-constraint>

<web-resource-collection>

<web-resource-name>SSL Resource</web-resource-name>

<url-pattern>/login.jsp</url-pattern>

</web-resource-collection>

<user-data-constraint>

<transport-guarantee>

CONFIDENTIAL

</transport-guarantee>

</user-data-constraint>

</security-constraint>

这样当使用如下请求访问登录页面时,则服务器将该请求建立在https连接上。

http://localhost/wx/login.jsp

1.浏览器将自己支持的一套加密规则发送给网站。

2.网站从中选出一组加密算法与HASH算法,并将自己的身份信息以证书的形式发回给浏览器。证书里面包含了网站地址,加密公钥,以及证书的颁发机构等信息。

3.浏览器获得网站证书之后浏览器要做以下工作:

a) 验证证书的合法性(颁发证书的机构是否合法,证书中包含的网站地址是否与正在访问的地址一致等),如果证书受信任,则浏览器栏里面会显示一个小锁头,否则会给出证书不受信的提示。

b) 如果证书受信任,或者是用户接受了不受信的证书,浏览器会生成一串随机数的密码,并用证书中提供的公钥加密。

c) 使用约定好的HASH算法计算握手消息,并使用生成的随机数对消息进行加密,最后将之前生成的所有信息发送给网站。

4.网站接收浏览器发来的数据之后要做以下的操作:

a) 使用自己的私钥将信息解密取出密码,使用密码解密浏览器发来的握手消息,并验证HASH是否与浏览器发来的一致。

b) 使用密码加密一段握手消息,发送给浏览器。

5.浏览器解密并计算握手消息的HASH,如果与服务端发来的HASH一致,此时握手过程结束,之后所有的通信数据将由之前浏览器生成的随机密码并利用对称加密算法进行加密。

这里浏览器与网站互相发送加密的握手消息并验证,目的是为了保证双方都获得了一致的密码,并且可以正常的加密解密数据,为后续真正数据的传输做一次测试。另外,HTTPS一般使用的加密与HASH算法如下:

非对称加密算法:RSA,DSA/DSS

对称加密算法:AES,RC4,3DES

HASH算法:MD5,SHA1,SHA256

HTTPS对应的通信时序图如下:

HTTPS协议和HTTP协议的区别: (具体HTTP协议的介绍可见参考资料2)

https协议需要到ca申请证书,一般免费证书很少,需要交费。

http是超文本传输协议,信息是明文传输,https 则是具有安全性的ssl加密传输协议。

http和https使用的是完全不同的连接方式用的端口也不一样,前者是80,后者是443。

http的连接很简单,是无状态的 。

HTTPS协议是由SSL+HTTP协议构建的可进行加密传输、身份认证的网络协议, 要比http协议安全。

创建服务器端certificate keystore和自签名certificate。

在命令行下使用如下命令:

keytool -genkeypair -alias "tomcat" -keyalg "RSA"

输入keystore密码:123456

再次输入新密码:123456

您的名字与姓氏是什么?

[Unknown]: dinstone

您的组织单位名称是什么?

[Unknown]: advance software ltd.

您的组织名称是什么?

[Unknown]: china

您所在的城市或区域名称是什么?

[Unknown]: beijing

您所在的州或省份名称是什么?

[Unknown]: beijing

该单位的两字母国家代码是什么

[Unknown]: cn

CN=dinstone, OU=advance software ltd., O=china, L=beijing, ST=beijing, C=cn 正确吗?

[否]: y

输入<mykey>的主密码

(如果和 keystore 密码相同,按回车):

在C:\Documents and Settings\new下可以找到一个文件:server.keystore,其中就包含了自签名的证书。

注意:

这里要求certificate keystore 和certificate的密码一致,此为Tomcat的约束。

Step3,在%TOMCAT_HOME%目录下新建目录keystore,并拷贝server.keystore到其目录下。

Step4,修改%TOMCAT_HOME%/conf/server.xml文件。添加https的Connector。

<Connector

port="8443" minSpareThreads="5" maxSpareThreads="75"

enableLookups="true" disableUploadTimeout="true"

acceptCount="100" maxThreads="200"

scheme="https" secure="true" SSLEnabled="true"

keystoreFile="keystore/server.keystore" keystorePass="123456"

clientAuth="false" sslProtocol="TLS"/>

注意:

keystoreFile指向文件%TOMCAT_HOME%/keystore/server.keystore文件。

keystorePass就是刚才生成certificate keystore的密码。

Step5,测试Https。访问https://localhost:8443/,提示有不安全的证书

某些情况下,某些特定资源需要走https协议,如登录请求。这时,我们可以在web.xml中配置约束。

<security-constraint>

<web-resource-collection>

<web-resource-name>SSL Resource</web-resource-name>

<url-pattern>/login.jsp</url-pattern>

</web-resource-collection>

<user-data-constraint>

<transport-guarantee>

CONFIDENTIAL

</transport-guarantee>

</user-data-constraint>

</security-constraint>

这样当使用如下请求访问登录页面时,则服务器将该请求建立在https连接上。

http://localhost/wx/login.jsp