一、华为防火墙产品介绍

USG2000、USG5000、USG6000和USG9500构成了华为防火墙的四大部分,分别适合于不同环境的网络需求,其中,USG2000和USG5000系列定位于UTM(统一威胁管理)产品,USG6000系列属于下一代防火墙产品,USG9500系列属于高端防火墙产品。

1、USG2110

USG2110为华为针对中小企业及连锁机构,SOHO企业等发布的防火墙设备,其功能涵盖防火墙,UTM、Virtual Private Network(请自行看首字母,我写简写的话就被和谐了)、路由、无线等。USG2110其具有性能高、可靠性高、配置方便等特性,且价格相对较低,支持多种Virtual Private Network组网方式,为用户提供安全、灵活、便捷的一体化组网解决方案。

2、USG6600

USG6600是华为面向下一代网络环境防火墙产品,适用于大中型企业及数据中心等网络环境,具有访问控制精准、防护范围全面、安全管理简单、防护性能高等特点,可进行企业内网边界防护、互联网出口防护、云数据中心边界防护、Virtual Private Network远程互联等组网应用。

3、USG9500

USG9500系列包含USG9520、USG9560、USG9580三种系列,适用于云服务提供商、大型数据中心、大型企业园区网络等。它拥有最精准的访问控制、最实用的NGFW特性、最领先的“NP+多核+分布式”架构及最丰富的虚拟化,被称为最稳定可靠的安全网关产品,可用于大型 数据中心边界防护、广电和二级运营商网络出口安全防护、教育网出口安全防护等网络场景。

4、NGFW

NGFW,全称Next Generation Firewall,即下一代防火墙,最早由Gartner提出。NGFW更适用于新的网络环境。NGFW在功能方面不仅要具备标准的防火墙功能,如网络地址转换、状态检测、Virtual Private Network和大企业需要的功能,而且要实现IPS和防火墙真正的一体化,而不是简单地基于模块。另外,NGFW还需要具备强大的应用程序感知和应用可视化能力,基于应用策略、日志统计、安全能力与应用识别深度融合,使用更多的外部信息协助改进安全策略,如用户身份识别等。

5、 传统防火墙与NGFW防火墙的区别:

传统的防火墙只能基于时间、IP和端口进行感知,而NGFW防火墙基于六个维度进行管控和防护,分别是应用、用户、内容、时间、威胁、位置。其中:

基于应用:运用多种手段精确识别web应用内超过6000以上的应用层协议及其附属功能,从而进行精准的访问控制和业务加速。其中也包含移动应用,如可以通过防火墙区分微信流量中的语音和文字,进而实现不同的控制策略。

基于用户:借助于AD活动目录、目录服务器或AAA服务器等,基于用户进行访问控制、QoS管理和深度防护。

- 基于位置:结合全球位置信息,智能识别流量的发起位置,从而获取应用和gong~击的发起位置。其根据位置信息实现对不同区域访问流量的差异化控制,同时支持根据IP信息自定义位置。

在实际应用中,应用可能使用任意端口,而传统FW无法根据端口识别和控制应用。NGFW的进步在于更精细的访问控制。其最佳使用原则为基于应用+白名单控制+最小授权。

目前,华为的NGFW产品主要是USG6000系列,覆盖从低端的固定化模块产品到高端的模块产品。华为下一代防火墙的应用识别能力范围领先同行业产品20%。

下面围绕USG6600型号的防火墙产品聊一聊它的工作原理

二、防火墙的工作原理

1、防火墙的工作模式

华为防火墙具有三种工作模式:路由模式、透明模式、混合模式。

1)路由模式:

如果华为防火墙连接网络的接口配置IP地址,则认为防火墙工作在路由模式下,当华为防火墙位于内部网络和外部网络之间时,需要将防火墙与内部网络、外部网络以及DMZ三个区域相连的接口分别配置不同网段的IP地址,所以需要重新规划原有网络拓扑,此时防火墙首先是一台路由器,然后提供其他防火墙功能。路由模式需要对网络拓扑进行修改(内部网络用户需要更高网关、路由器需要更改路由配置等)。

2)透明模式:

如果华为防火墙通过第二层对外连接(接口无IP地址),则防火墙工作在透明模式下。如果华为防火墙采用透明模式进行工作,只需要在网络中像连接交换机一样连接华为防火墙设备即可,其最大的优点是无须修改任何已有的IP配置;此时防火墙就像一个交换机一样工作,内部网络和外部网络必须处于同一个子网。此模式下,报文在防火墙当中不仅进行二层的交换,还会对报文进行高层分析处理。

3)混合模式:

如果华为防火墙存在工作在路由模式的接口(接口具有IP地址),又存在工作在透明模式的接口(接口无IP地址),则防火墙工作在混合模式下。这种工作模式基本上是透明模式和路由模式的混合,目前只用于透明模式下提供双机热备份的特殊应用中,其他环境不太建议使用。

2、华为防火墙的安全区域划分

安全区域(Security Zone),简称为区域(Zone)。防火墙通过区域区分安全网络和不安全网络,在华为防火墙上安全区域是一个或者多个接口的集合,是防火墙区分于路由器的主要特性。防火墙通过安全区域来划分网络,并基于这些区域控制区域间的报文传递。当数据报文在不同的安全区域之间传递时,将会出发安全策略检查。

几种常见的区域如下:

Trust区域:主要用于连接公司内部网络,优先级为85,安全等级较高。

DMZ区域:非军事化区域,是一个军事用语,是介于严格的军事管制区和公共区域之间的一种区域,在防火墙中通常定义为需要对外提供服务的网络,其安全性介于Trust区域和Untrust区域之间,优先级为50,安全等级中等。

Untrust区域:通常定义外部网络,优先级为5,安全级别很低。Untrust区域表示不受信任的区域,互联网上威胁较多,所以一般把Internet等不安全网络划入Untrust区域。

Local区域:通常定义定义防火墙本身,优先级为100.防火墙除了转发区域之间的报文之外,还需要自身接收或发送流量,如网络管理、运行动态路由协议等。由防火墙主动发起的报文被认为是从local区域传出的,需要防火墙响应并处理(不是穿越)的报文被认为是由local区域接收并进行相应处理的。

- 其他区域:用户自定义区域,默认最多自定义16个区域,自定义区域没有默认优先级,所以需要手工指定。

防火墙区域划分如下图所示:

在实际应用场景中,区域划分需要注意以下几点:

安全区域的优先级必须是唯一的,即每个安全区域都需要对应不同的优先级,因为防火墙会宫根据优先级大小来确定网络的受信任级别。

华为防火墙中,一个接口只能加入一个安全区域。

- 华为传统的防火墙默认情况下对从高优先级区域到低优先级区域方向的流量默认放行,但是最新的NGFW防火墙默认禁止一切流量。

3、防火墙的Inbound和Outbound

防火墙基于区域之间处理流量,即使由防火墙自身发起的流量也属于local区域和其他区域之间的流量传递。当数据流在安全区域之间流动时,才会激发华为防火墙进行安全策略的检查,即华为防火墙的安全策略通常都是基于域间(如Untrust区域和Trust区域之间)的,不同的区域之间可以设置不同的安全策略。域间的数据流分为两个方向:

-

入方向(Inbound):数据由低级别的安全区域向高级别的安全区域传输的方向。

- 出方向(Outbound):数据由高级别的安全区域向低级别的安全区域传输的方向。

4、状态化信息(防火墙实现安全防护的基础技术)

在防火墙技术中,通常把两个方向的流量区别对待,因为防火墙的状态化检测机制,所以针对数据流通常只重点处理首个报文,安全策略一旦允许首个报文允许通过,那么将会形成一个会话表,后续报文和返回的报文如果匹配到会话表将会直接放行,而不再查看策略,从而提高防火墙的转发效率。如,Trust区域的客户端访问UNtrust区域的互联网,只需要在Trust到UNtrust的Outbound方向应用安全策略即可,不需要做UNtrust到Trust区域的安全策略。

防火墙通过五元组来唯一的区分一个数据流,即源IP、目标IP、协议、源端口号、目标端口。防火墙把具有相同五元组内容的数据当做一个数据流,数据包必须同时匹配指定的五元组才算匹配到这条策略,否则会继续匹配后续策略,它的匹配规则同样是匹配即停。

状态检测防火墙使用基于连接状态的检测机制,将通信双方交互的属于同一连接的所有报文都作为整体的数据流来对待。在状态检测防火墙看来,同一个数据流内的报文不再时孤立的个体,而是存在联系的。如为数据流的第一个报文建立会话,数据流内的后续报文将之间根据会话进行转发,从而提高了转发效率。

5、安全策略

防火墙的基本作用是保护特定网络免受“不信任”的网络的gong~击,但是同时还必须允许两个网络之间可以进行合法的通信。安全策略的作用就是对通过防火墙的数据流进行检验,符合安全策略的合法数据流才能通过防火墙。可以在不同的域间方向应用不同的安全策略进行不同的控制。

传统的基于IP、端口及协议的访问控制已经不能满足当前的网络需求了。华为针对当前的网络需求,提出了一体化安全策略。以目前USG6000系列防火墙的V100R001版本采用的是一体化安全策略。所谓的一体化,可以体现在两个方面,其一是配置上的一体化,如反病毒、邮件过滤、内容过滤、应用行为过滤等安全检测通过在策略中引用配置文件实现,降低了管理员的配置难度;其二是业务上的一体化,一体化的策略只对报文进行以此检测,多业务功能可以并行处理,从而大大提高了处理效率。而传统的防火墙如UTM产品,是采用串行方式,流量每经过一个模块便进行一次检测。

华为新一代防火墙对报文的检测除了基于传统的五元组(源IP、目标IP、协议、源端口、目标端口)之外,还可以基于应用、内容、时间、用户、威胁及位置对流量进行深层探测,真正实现全方位立体化的检测能力及精准的访问控制和安全检测,如下图所示:

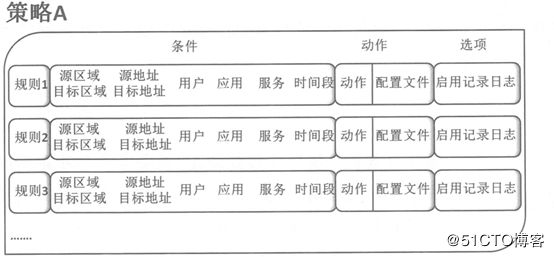

一体化的安全策略有若干规则组成,而规则有条件、动作、配置文件和选项构成,如下图所示,其中配置文件的作用是对报文进行内容安全检测,其中包括反bing du,入qin防御、URL过滤、文件过滤、内容过滤、应用行为控制及邮件过滤。一条规则可以引用一个或多个配置文件。不同类型的规则包含对应的默认配置文件,管理员也可以手动引用其他一个或多个配置文件。配置文件只有在动作允许时,才能够被引用。

根据图片可以看出,条件是匹配某条规则的依据,如报文的源区域、目标地址、时间等。满足规则的所有条件才算匹配该条件规则,如报文匹配规则1的源目区域、源目地址、用户、应用、服务,但是就是没有匹配时间,那么该报文也不能匹配第一条规则,而是应该向下继续匹配。一条规则中,不需要配置所有的条件,可以指定一个或少数几个条件。如果配置规则的条件为源区域为Trust,目标区域为Untrust,而不配置其他条件,那就意味着其他条件为any,即源区域为Trust,目标区域为Untrust,用户任意、应用任意、服务任意、时间段任意的报文可以匹配该规则。

条件中的各个元素如果在多条规则中重复调用,或者该元素本身包含多个相关内容,可以考虑配置为对象,对象可被多条规则调用。

动作是防火墙对于匹配的流量所采取的处理方式,包含允许、拒绝等。不同的策略可以选择不同的处理方式。如果处理方式是允许,那么还可以继续基于配置文件对报文做后续处理。

- 选项是规则的一些附加功能,如是否针对该规则记录日志、本条规则是否生效等。

条件中的各个元素之间是“与”的关系,报文的属性与各个元素必须全部匹配,才认为该报文匹配这条规则。而条件中的同一元素的多个对象之间是“或”的关系,报文的属性只要匹配其中的一个对象,就认为报文的属性匹配这个元素。如管理员定义了三个地址对象A、B、C,分别对应三个IP地址范围。当条件中的源地址同时引用A、B、C时,只要报文的源IP地址属于这三个地址对象中的任何一个,则认为其匹配这条规则。

区别于传统的安全策略,一体化的安全策略具有如下几个特点:

策略配置基于全局,不再基于区域间配置,安全区域只是条件的可选配置项,也可在一条规则中配置多个源区域或目标区域。

默认情况拒绝所有区域间的流量,包括Outbound流量。必须通过策略配置放行所需流量。

- 安全策略中的默认动作代替了默认包过滤。传统的防火墙的包过滤基于区域间的,只针对指定的区域间生效,而新一代防火墙的默认动作全局生效,且默认动作为拒绝,即拒绝一切流量,除非允许。

同时为了灵活应对各种组网的情况,华为防火墙还支持配置域内(同一个安全区域内)策略,对同一个安全区域内经过防火墙的流量进行安全检查(默认情况下是允许所有域内报文通过防火墙的)。防火墙对规则的处理顺序和ACL非常类似。如果同一域间或域内应用多条安全策略,那么防火墙在转发报文时,将按照配置按照策略规则的先后顺序从上到下一次匹配。如果未匹配某条规则(该规则的条件不满足),则继续往下匹配其他规则;如果匹配了某条规则,则不继续往下匹配,按照该规则的动作处理报文;如果所有的规则都不匹配,那么将执行安全策略的默认动作。

默认情况下,华为防火墙的策略有如下特点:

1)任何两个安全区域的优先级不能相同。

2)本域内不同接口间的报文不过滤直接转发。

3)接口没有加入域之前不能转发报文。

4)在USG系列的防火墙上默认是没有安全策略的,也就是说,不管是什么区域之间相互访问,都必须要配置安全策略,除非是同一区域报文传递。

此博文到此结束,感谢阅读!