TCP三次握手和四次挥手

什么叫做协议:

网络中的计算机与终端间要想正确的传送信息和数据,必须在数据传输的顺序、数据的格式及内容等方面有一个约定或规则,这种约定 或规则 称做协议。

涉及协议

OSI模型(网络七层协议)

应用层:TELNET(远程登录),HTTP,FTP,NFS(网络文件系统),SMTP(邮件)

表示层:定义数据格式(二进制格式、json格式、xml格式或者SQL、RPC【远程过程调用】)、加密

会话层:定义了如何开始、控制和结束一个会话(自我理解:SQL查询需要两步,一个是发请求和接收结果,这两步对于表示层是透明的)

传输层:选择有无差错恢复协议(校验和函数检测数据差错),对收到的顺序不对的数据包重新排序

网络层:对端到端的包传输进行定义,能够标识所有结点的逻辑地址,定义路由的实现和学习方式

数据链路层:定义了在单个链路上如何传输数据(主要是差错校验)

物理层:传输介质(电流、编码、调制解调器)

优点:1、容易讨论和学习协议的规范细节;2、层间的标准接口方便了工程模块化;3、降低了复杂度,使程序更容易修改,产品开发的速度更快;3、每层利用紧邻的下层服务,更容易记住各层的功能;

网络四层协议(即TCP/IP协议)

IP协议

Internet Protocol 网络间互连协议,规定了计算机在因特网上互相通信应当遵守的规则。

1、定义了在TCP/IP互联网上数据传送的基本单元和数据格式(因为在不同的以太网版本间,传输的基本单元“帧”的格式的不同【参阅:https://baike.baidu.com/item/%E4%BB%A5%E5%A4%AA%E7%BD%91%E5%B8%A7%E6%A0%BC%E5%BC%8F/10290427?fr=aladdin】,利用IP协议把不同的“帧”转化成统一的“网协数据包”格式,使得各种设备能在互联网上互通)

2、用软件完成路由选择功能,选择数据传送的路径

3、包含了一组不可靠分组传送的规则,指明了分组处理、差错信息发生以及分组的规则

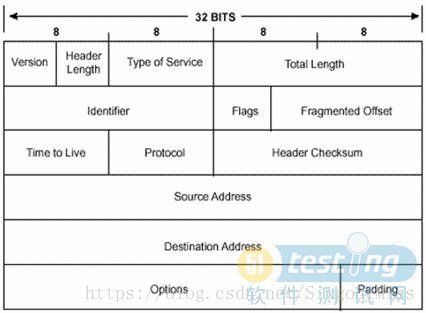

IPv4数据包头

【参考:https://blog.csdn.net/mrwangwang/article/details/8537775】

Version(版本):标识目前采用的IP协议的版本号,一般的值为0100(IPv4),0110(IPv6)

Header Length(包头长度):IP包头的长度

Type of Service(服务类型):定义包的优先级,取值越大数据越重要

Total Length(包总长):单位字节数

Identifier(标识):用于标识在一次发送报文中的每一个数据段,通常每一个段会加1

Flags(标识位):是否分段

Fragment Offset(段偏移):如果一份数据报要求分段的话,指明该段偏移距原始数据报开始的位置。【前面3个总是配合使用】

Time to live(生存期):每经过一个路由器减1

Protocol(协议):传输层用的协议

Header Checksum(头部校验和):根据IP头部计算得到的校验和码

IP格式

IP地址 = 网络地址 + 主机地址 | IP地址 = 网络地址 + 子网地址 + 主机地址;网络地址的唯一性和网络内主机地址的唯一性确保了IP地址的唯一性

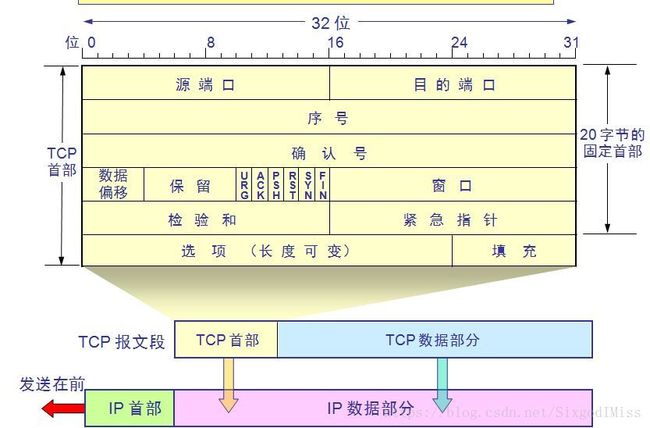

TCP协议

Transmission Control Protocol,传输控制协议,是一种面向连接的、可靠的、基于字节流的传输层通信协议

源、目标端口:0~65535

序列号(Sequence Number):发送数据包中的第一个字节的序列号

确认号(Acknowledgment Number):确认序列号

数据偏移:数据段中的“数据”部分起始处距离TCP数据段起始处的字节偏移量,即TCP数据段头部分的最大长度,值是TCP首部(包括选项)长度除以4

标志位:URG,表示紧急指针字段有意义;ACK(确认)控制位,表示Acknowledgment Number字段有意义;PSH(推)控制位,指示是否需要立即把收到的该数据段提交给应用进程,而置0时没有这个要求,可以先缓存起来;RST(重置)控制位,用于重置、释放一个已经混乱的传输连接;SYN(同步)控制位,表示这是一个连接请求或连接确认报文;FIN(最后)控制位,用于释放一个传输连接;

窗口:用来存储传入数据段的缓冲区大小

校验和:用于校验头和数据

紧急指针:表示紧急数据相对序列号的偏移。一般情况下,当所有紧急数据处理完后,应用程序才会恢复到正常操作

TCP三次握手

TCP四次挥手

案例

使用工具:

netwox【https://blog.csdn.net/seaskying/article/details/50960234】

1、SYN泛洪攻击

原理:SYN洪流攻击是Dos攻击的一种形式,攻击者发送许多SYN请求给受害者的TCP端口,但是攻击者没有完成三次握手的意向。攻击者或者使用虚假的IP地址,或者不继续过程。在这个攻击中,攻击者可以使受害者的用于半开连接的队列溢出,例如,一个完成SYN,SYN-ACK但没有收到最后的ACK回复的连接。当这个队列满了的时候,受害者不能够在进行更多的连接。

踩点(查看目标主机正在监听的端口):ping 192.168.1.126; nmap 192.168.1.126。选择同一局域网IP

攻击:sudo netwox 76 -i 192.167.1.126 -p 80

结果:TCP缓冲区被充满

防御策略:

(1)、减少发送syn+ack包时重试的次数;(2)、开启SYN cookies缓存;(3)、关闭ICMP协议请求;(4)、使用防火墙防止扫描。实际上利用单机防御效果不明显。

2、TCP RST攻击

原理:TCP RST攻击可以终止一个在两个受害者之间已经建立的TCP连接。例如,如果这里有一个在A和B之间已经建立的telnet连接,攻击者可以伪造一个A发向B的RST包,打破这个存在的连接。

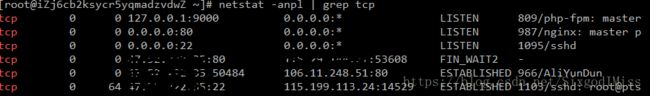

前提条件:在服务器B上建立与C的telnet连接:telnet C_ip 80;服务C查看是否连上:netstat -anp | grep 80

攻击:服务器A:sudo netwox 78 -i B_ip;

结果: