- 2020数字中国创新大赛-虎符网络安全赛道丨Web Writeup

网络安全queen

web安全前端安全

本文是i春秋论坛作家「OPLV1H」表哥参加2020数字中国创新大赛-虎符网络安全赛道线上初赛的赛后总结,关于Web的Writeup记录,感兴趣的小伙伴快来学习吧。1、hash_file—是使用给定文件的内容生成哈希值,和文件名称无关。2、jwt令牌结构和jwt_tools的使用。3、nodejs沙箱溢出进行Getshell。正文Web1BabyUpload直接贴出源码getMessage();}

- 一个漏洞2w+,网安副业挖SRC漏洞,躺着把钱挣了!

程序员羊羊

安全web安全学习开发语言php

一个漏洞奖励2w,这是真实的嘛!我入行网安这些年也一直在接私活,副业赚的钱几乎是我工资的三倍!看到最近副业挖漏洞的内容非常火爆,我便决定将自己的经验分享出来,带我的粉丝们一起挣钱!注意,挖漏洞是需要授权的,没有授权的挖漏洞是违法的哦。个人认为挖高危漏洞最好的途径就是参加官网悬赏,有授权,而且奖金还不少,大的企业或项目的单个漏洞都在1w+。21年i春秋众测活动单个漏洞奖励就高达5w!当然,高危漏洞还

- 网络安全面试题及经验分享

网安墨雨

web安全经验分享安全

本文内容是i春秋论坛面向专业爱好者征集的关于2023年面试题目和答案解析,题目是真实的面试经历分享,具有很高的参考价值。shiro反序列化漏洞的原理Shiro反序列化漏洞的原理是攻击者通过精心构造恶意序列化数据,使得在反序列化过程中能够执行任意代码。Shiro是一个Java安全框架,提供了身份验证、授权、加密和会话管理等功能。其中,Shiro的序列化功能可以将对象序列化为字节流,以便在不同的系统之

- 【转】CISSP一次通过指南(文末附福利)

狗达Da

原文地址:https://www.cnblogs.com/ichunqiu/p/8343085.htmlCISSP一次通过指南(文末附福利)2017年12月19日,在上海黄浦区汉口路亚洲大厦17层通过了CISSP认证考试,拖拉了一年,终于成绩还算令人满意,为攒人品将自己一年多的复习心得和大家分享,希望能够帮到需要考证的朋友。本文作者:i春秋签约作家——tinyfisher(欢迎与我交流~)先简单介

- N1CTF Junior 2024 Web Official Writeup(Nu1L Team组织的官方纳新赛事,旨在选拔优秀人才加入Nu1L Team,可是小北是大二生,抱着玩玩的心态来的)

Stitch .

CTF我的大学笔记Web前端androidwebweb安全CTFN1CTF

Nu1L-CTF大本营-网络安全竞赛平台-i春秋(ichunqiu.com)https://www.ichunqiu.com/competition/team/15赛事举办方信息Nu1LTeam组织的官方纳新赛事,旨在选拔优秀人才加入Nu1LTeam作为国内TOPCTF战队,Nu1LTeam自2015年10月成立以来,斩获了国内外众多赛事冠军以及闯入DEFCONCTF总决赛,这得益于Nu1L每一位

- i春秋2023冬季赛 RE upx2023 WP

Pisces50002

c语言python

改UPX头脱壳不多说了大致分析后发现利用伪随机数加密14行可以看到伪随机数种子是根据时间戳生成的,查询一下文件创建时的时间戳然后在其附近爆破Unix时间戳是从1970年1月1日(UTC/GMT的午夜)开始所经过的秒数,不考虑闰秒。CFFExplorer打开文件或者也可以在windows属性里查看创建时间,利用在线工具转化为时间戳时间戳(Unixtimestamp)转换工具-在线工具30行有密文un

- i春秋2023冬季赛 RE file_encryptor WP

Pisces50002

c语言汇编

32位无壳代码逆向分析领域中,TLS(ThreadLocalStorage,线程局部存储)回调函数(CallbackFunction)常用反调试。TLS回调函数的调用运行要先于EP代码的执行,该特征使它可以作为一种反调试技术的使用。动调不起来,main函数直接爆红肯定有反调试、异常处理main里面没找到,尝试TLS里面找这里看到了IsDebuggerPresent在except异常处理里改一下控制

- CTF web学习笔记

hiddenCarry

CTF

i春秋视频学习记录日常渗透测试(笔记)CTF学习记大佬的渗透测试记录web狗如何在CTF-web中的套路中实现反套路题目类型SQL注入SQL注入工具SQL解题思路SQL注入技巧XSSXSS注入工具XSS解题思路文件上传文件上传工具文件上传解题思路php特性PHP特性-工具php特性-解题思路php特性-伪协议后台登录类后台登录类-工具后台登录类解题思路加密解密类-考察知识点加解密类-工具加解密类-

- i春秋冬季赛 -- pwn

XiaozaYa

每日一“胖“wp

nmanager考点:栈溢出通过控制变量n基本可以实现栈上的内存搜索泄漏栈上的libc地址从而泄漏libc_base泄漏canary写rop链frompwnimport*context.terminal=['tmux','splitw','-h']context(arch='amd64',os='linux')#context(arch='i386',os='linux')#context.log

- i春秋web题

MS02423

web安全

3.211.题目名称:常见的搜集题目内容:一共3部分flag敏感文件解题思路:用dirsearch扫描网站,发现三个文件robots.txt,index.php~,.index.php.swp,dirsearch-uhttp://eci-2zegi8jh6a7iw18p2ptc.cloudeci1.ichunqiu.com/我们依次访问就可以得到flag2.题目名称:粗心的小李题目内容:看看能不能

- [JAVA安全]CVE-2022-33980命令执行漏洞分析

snowlyzz

JAVA安全安全web安全

前言在i春秋的漏洞靶标上看见了此漏洞,所以前来分析一下漏洞原理,比较也是去年7月的漏洞。漏洞描述:Apache官方发布安全公告,修复了一个存在于ApacheCommonsConfiguration组件的远程代码执行漏洞,漏洞编号:CVE-2022-33980,漏洞威胁等级:高危。恶意攻击者通过该漏洞,可在目标服务器上实现任意代码执行。什么是CommonsConfigurationCommonsCo

- 手把手教你如何建立一个支持ctf动态独立靶机的靶场

网络安全负总裁

linux运维服务器

前言要说开源的ctf训练平台,ctfd是不错的选择,支持各种插件,今天我就来介绍一下如何部署赵今师傅为ctfd平台写的一款支持独立动态靶机的插件。前提是你的ctfd也是docker部署的。动态独立靶机说到独立动态靶机,各位ctfer可能会联想到i春秋举办的各类比赛,其中比赛环境大都用到了动态独立靶机(dynamicstandaloneinstance)技术,也就是每做一道题,就会自动生成一个虚拟题

- RSA加密解密原理

未完成的歌~

Crypto(密码学)密码学

引言:CTF密码学类题目中,RSA加密可谓是很重要且常见的加密类型,今天就总结下RSA加密的原理及解密方法。文章目录RSA算法简介:1、什么是非对称加密算法:2、RSA加密原理:3、RSA加密算法过程详解:1、找出质数:2、计算公共模数:3、计算欧拉函数φ(n):4、计算公钥e:5、计算私钥d:6、加密生成密文:7、解密生成明文:4、示例:5、例题:1、easy_RSA:2、i春秋RSA:RSA算

- mysql %3c%3e语句优化_CTF从入门到成仙,40道bugku Write Up,看完还有什么操作搞不定! ......

快乐的山歌

mysql%3c%3e语句优化

CTF从入门到成仙,40道bugkuWriteUp,看完还有什么操作搞不定!本文原创作者:Passerby2,本文属i春秋原创奖励计划,未经许可禁止转载!前言之前刷过的bugku,这次把之前的解题思路过程都总结到一起了,差不多有40道吧应该算比较全了。[zxsq-anti-bbcode-报错][zxsq-anti-bbcode-1]题目说:访问参数为:?id=x不允许包含“--”,空格,单引号,双

- 逆向工程基本概念

Hong_000

逆向安全

学习i春秋课程>Windows逆向工程技术>逆向工程技术的基本概念侵权删,i春秋课程很好呀,小伙伴萌对网络安全感兴趣可以学习一下基本概念软件工程:通常被认为是开发一个新的系统正向工程:从用户的需求,到高层设计,再到底层设计,最后实现的过程。正向工程解决了功能的实现问题,说明了哪些功能需要增加和删除。逆向工程:对系统进行分析,从而确定系统的组件,和组件间的相互作用,以其他形式来表现系统,或者在较高层

- 攻防系列——板块化刷题记录(敏感信息泄露)

番茄条子

攻防1024程序员节

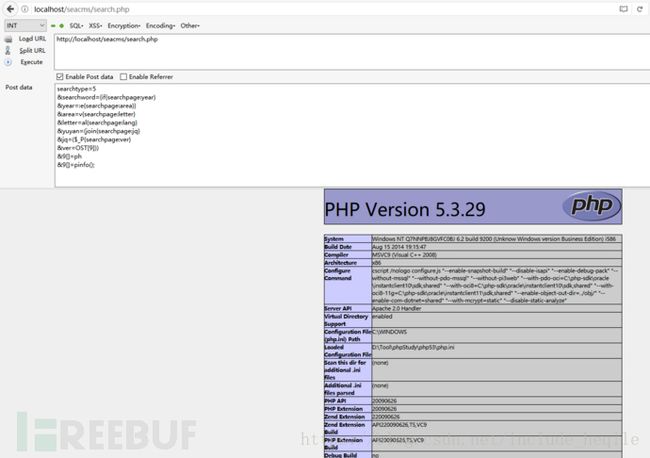

目录一、目录遍历例题二:结合上传漏洞一起使用二、robots文件泄露例题:攻防世界web题:Training-WWW-Robots编辑三、泄露PHPinfo文件例题一:ctfhub的phpinfo四、备份文件下载例题一:bugku备份是个好习惯例题二:攻防世界php2五、git泄露例题一:[GXYCTF2019]禁止套娃1例题二:i春秋backdoor六、可以使用dvcs-ripper工具的一些泄

- 【春秋云境】CVE-2022-32991靶场wp

MONSTERinCAT

firefox安全sql网络安全web安全

【春秋云境】CVE-2022-32991前期准备靶场介绍本期题目题目简介CVE-2022-32991简介环境准备工具准备渗透测试1、已知提示2、开启靶场3、注册账户4、登录账户进入到主页查找目标抓包记录Sqlmap攻击所需的HTTP头部请求参数Sqlmap攻击爆库爆表爆列爆字段做题答疑总结前期准备靶场介绍10月10日10时24分,基于多年来在网络靶场领域的深厚技术及场景积累,永信至诚i春秋正式发布

- i春秋-CTF-web文件上传

Sombra_Olivia

I春秋CTF训练营web安全

前言本来吧,悄悄摸鱼,想整点啥打发时间,看视频太明显,于是做做题,眉头紧锁,仔细思考,装作工作很难的样子。这回选择web类型的题目,主要是好久没做了,手有点生,找个简单的文件上传练练。打开题目环境发现:好像是没有什么特别的。但是往下翻看却是别有洞天。众所周知,php是后端语言,正常情况下前端是看不到的,也就是说,出题人还是很贴心的(虽然我觉得出题人没那么好心)。文件上传章节练习题.login-bo

- 2023i春秋香山杯网络安全大赛Write up

白猫a٩

CTF做题笔记web安全

Misc签到aW9kant6aDFmMHAzXzJfRndpfQ==根据base64编码特征,不难看出这是base64编码在Kali中进行base64解码iodj{zh1f0p3_2_Fwi}发现不是flag,根据以往做题经验,猜测是二次加密,再看这个格式像是凯撒移位根据凯撒移位规则,得出移位数为3,故key是3进行凯撒移位密码解密爆出flag:flag{we1c0m3_2_ctf}WebPHP_

- CTF-i春秋网鼎杯第四场部分writeup

weixin_33800593

CTF-i春秋网鼎杯第四场部分writeup因为我们组的比赛是在第四场,所以前两次都是群里扔过来几道题然后做,也不知道什么原因第三场的题目没人发,所以就没做,昨天打了第四场,简直是被虐着打。shenyue下载题目,打开发现是脚本代码,代码如下importsysfromhashlibimportsha256current_account=""secret='*********************

- i春秋 afr3 任意文件读取 SSTI flask模板注入 session伪造 详细题解

AAAAAAAAAAAA66

CTF-WEB学习phpapache网络安全

---------------------------------------------------------------------------------------------------------------------------------这道题考察的范围挺广的,对于我这样的新手很不友好,那些知识也不是一时半会就能够学完的,我也是搞了好几天,才理解思路和相关细节。但其实对于这道题

- 【i春秋】linux常用的命令(笔记)

queena_

ls当前路径下的所有文件和文件夹cd~切换到home目录ls-a将当前路径下的隐藏文件夹一块显示出来(以"."开头在linux中默认为隐藏文件夹)ls-l显示当前路径下的文件夹的属性等更详细的信息ls-al当前路径下的所有隐藏的和没有隐藏的文件的详细信息mkdir文件名创建文件夹mkdir-p创建多个并有包含关系的文件夹pwd查看当前所属路径touch创建一个空文件绝对路径:完整的描述文件位置的路

- 【PWN · ret2shellcode | “jmp esp“】[i春秋]ret2shellcode

Mr_Fmnwon

【PWN·ret2shellcode】pwnret2shellcode

当溢出长度不足时,如何将shellcode放入padding位值,并执行呢?目录前言一、题目重述编辑二、题目分析1.存在溢出2.如何跳转3.payload构想4.Addr(jmpesp)5.指令序列三、exp总前言回顾ret2shellcode发现还有很多基础的技巧没有掌握。本题算是一个经典地、通过jmpesp将栈上的shellcode进行执行的题目。一、题目重述二、题目分析1.存在溢出但是溢出字

- 一个漏洞2w+,网安副业挖SRC漏洞,躺着把钱挣了!

Jinmindong

安全网络web安全

一个漏洞奖励2w,这是真实的嘛!我入行网安这些年也一直在接私活,副业赚的钱几乎是我工资的三倍!看到最近副业挖漏洞的内容非常火爆,我便决定将自己的经验分享出来,带我的粉丝们一起挣钱!注意,挖漏洞是需要授权的,没有授权的挖漏洞是违法的哦。个人认为挖高危漏洞最好的途径就是参加官网悬赏,有授权,而且奖金还不少,大的企业或项目的单个漏洞都在1w+。21年i春秋众测活动单个漏洞奖励就高达5w!当然,高危漏洞还

- python编写poc_干货分享丨Python从入门到编写POC之爬虫专题

大智若小鱼

python编写poc

Python从入门到编写POC系列文章是i春秋论坛作家「Exp1ore」表哥原创的一套完整教程,想系统学习Python技能的小伙伴,不要错过哦!Python从入门到编写POC之爬虫专题说到爬虫,用Python写的貌似是很多的。举个例子,re模块,BeautifulSoup模块,pyspider模块,pyquery等,当然还要用到requests模块,urllib模块,urllib2模块,还有一个四

- java rmi反序列化靶场_反序列化漏洞学习笔记+靶场实战

关66

javarmi反序列化靶场

反序列化漏洞学习笔记+靶场实战反序列化漏洞相关知识点:(引自i春秋网络安全学院文章)什么是反序列化:摘自维基百科:序列化(serialization)在计算机科学的数据处理中,是指将数据结构或对象状态转换成可取用格式(例如存成文件,存于缓冲,或经由网络中发送),以留待后续在相同或另一台计算机环境中,能恢复原先状态的过程。概念很容易理解,其实就是将数据转化成一种可逆的数据结构,自然,逆向的过程就叫做

- 31 WEB漏洞-文件操作之文件包含漏洞全解

山兔1

小迪安全安全

目录文件包含漏洞原理检测类型利用修复本地包含-无限制,有限制远程包含-无限制,有限制各种协议流玩法文章介绍读取文件源码用法执行php代码用法写入一句话木马用法每个脚本支持的协议玩法演示案例某CMS程序文件包含利用-黑盒CTF-南邮大,i春秋百度杯真题-白盒用这个漏洞去包含文件,然后让这个文件去代码执行,将他当做脚本语言去执行文件包含漏洞原理检测有代码我们就去代码里面分析到这个漏洞,没有代码的时候,

- 春秋云境:CVE-2022-0543(Redis 沙盒逃逸漏洞)

橙子学不会.

i春秋安全web安全网络安全redislinux

目录一、i春秋题目二、CVE-2022-0543:(redis沙盒逃逸)漏洞介绍:漏洞复现:一、i春秋题目靶标介绍:Redis存在代码注入漏洞,攻击者可利用该漏洞远程执行代码。进入题目:SSRF漏洞:后面加上题目给定的网站试试:可以跳转到百度页面:读取系统文件:IP/?url=file:///etc/passwd获取到flag/?url=file:///flagflag{e30bd2d5-b4e8

- SRC漏洞提交平台汇总

网安高启强

安全网络安全web安全系统安全网络

漏洞银行https://www.bugbank.cn/漏洞盒子https://www.vulbox.com/i春秋SRC部落https://www.ichunqiu.com/src补天漏洞响应平台https://butian.360.cn/腾讯安全应急响应中心http://security.tencent.com/网易安全中心http://aq.163.com/京东安全应急响应中心http://s

- 【流量、日志分析】常见的web流量分析、windows日志分析

7ig3r

网络安全windows流量

1.web流量分析1.1特点通常会提供一个包含流量数据的PCAP文件,有时候也会需要先进行修复或重构传输文件后,再进行分析。复杂的地方在于数据包里充满着大量无关的流量信息,因此如何分类和过滤数据是我们需要做的。1.2流量包修复例题为i春秋第一届“百度杯”信息安全攻防总决赛线上选拔赛:findtheflag该cap文件直接打开的话出现报错:通过pcap在线修复工具进行流量包修复:pcapfix在长度

- Maven

Array_06

eclipsejdkmaven

Maven

Maven是基于项目对象模型(POM), 信息来管理项目的构建,报告和文档的软件项目管理工具。

Maven 除了以程序构建能力为特色之外,还提供高级项目管理工具。由于 Maven 的缺省构建规则有较高的可重用性,所以常常用两三行 Maven 构建脚本就可以构建简单的项目。由于 Maven 的面向项目的方法,许多 Apache Jakarta 项目发文时使用 Maven,而且公司

- ibatis的queyrForList和queryForMap区别

bijian1013

javaibatis

一.说明

iBatis的返回值参数类型也有种:resultMap与resultClass,这两种类型的选择可以用两句话说明之:

1.当结果集列名和类的属性名完全相对应的时候,则可直接用resultClass直接指定查询结果类

- LeetCode[位运算] - #191 计算汉明权重

Cwind

java位运算LeetCodeAlgorithm题解

原题链接:#191 Number of 1 Bits

要求:

写一个函数,以一个无符号整数为参数,返回其汉明权重。例如,‘11’的二进制表示为'00000000000000000000000000001011', 故函数应当返回3。

汉明权重:指一个字符串中非零字符的个数;对于二进制串,即其中‘1’的个数。

难度:简单

分析:

将十进制参数转换为二进制,然后计算其中1的个数即可。

“

- 浅谈java类与对象

15700786134

java

java是一门面向对象的编程语言,类与对象是其最基本的概念。所谓对象,就是一个个具体的物体,一个人,一台电脑,都是对象。而类,就是对象的一种抽象,是多个对象具有的共性的一种集合,其中包含了属性与方法,就是属于该类的对象所具有的共性。当一个类创建了对象,这个对象就拥有了该类全部的属性,方法。相比于结构化的编程思路,面向对象更适用于人的思维

- linux下双网卡同一个IP

被触发

linux

转自:

http://q2482696735.blog.163.com/blog/static/250606077201569029441/

由于需要一台机器有两个网卡,开始时设置在同一个网段的IP,发现数据总是从一个网卡发出,而另一个网卡上没有数据流动。网上找了下,发现相同的问题不少:

一、

关于双网卡设置同一网段IP然后连接交换机的时候出现的奇怪现象。当时没有怎么思考、以为是生成树

- 安卓按主页键隐藏程序之后无法再次打开

肆无忌惮_

安卓

遇到一个奇怪的问题,当SplashActivity跳转到MainActivity之后,按主页键,再去打开程序,程序没法再打开(闪一下),结束任务再开也是这样,只能卸载了再重装。而且每次在Log里都打印了这句话"进入主程序"。后来发现是必须跳转之后再finish掉SplashActivity

本来代码:

// 销毁这个Activity

fin

- 通过cookie保存并读取用户登录信息实例

知了ing

JavaScripthtml

通过cookie的getCookies()方法可获取所有cookie对象的集合;通过getName()方法可以获取指定的名称的cookie;通过getValue()方法获取到cookie对象的值。另外,将一个cookie对象发送到客户端,使用response对象的addCookie()方法。

下面通过cookie保存并读取用户登录信息的例子加深一下理解。

(1)创建index.jsp文件。在改

- JAVA 对象池

矮蛋蛋

javaObjectPool

原文地址:

http://www.blogjava.net/baoyaer/articles/218460.html

Jakarta对象池

☆为什么使用对象池

恰当地使用对象池化技术,可以有效地减少对象生成和初始化时的消耗,提高系统的运行效率。Jakarta Commons Pool组件提供了一整套用于实现对象池化

- ArrayList根据条件+for循环批量删除的方法

alleni123

java

场景如下:

ArrayList<Obj> list

Obj-> createTime, sid.

现在要根据obj的createTime来进行定期清理。(释放内存)

-------------------------

首先想到的方法就是

for(Obj o:list){

if(o.createTime-currentT>xxx){

- 阿里巴巴“耕地宝”大战各种宝

百合不是茶

平台战略

“耕地保”平台是阿里巴巴和安徽农民共同推出的一个 “首个互联网定制私人农场”,“耕地宝”由阿里巴巴投入一亿 ,主要是用来进行农业方面,将农民手中的散地集中起来 不仅加大农民集体在土地上面的话语权,还增加了土地的流通与 利用率,提高了土地的产量,有利于大规模的产业化的高科技农业的 发展,阿里在农业上的探索将会引起新一轮的产业调整,但是集体化之后农民的个体的话语权 将更少,国家应出台相应的法律法规保护

- Spring注入有继承关系的类(1)

bijian1013

javaspring

一个类一个类的注入

1.AClass类

package com.bijian.spring.test2;

public class AClass {

String a;

String b;

public String getA() {

return a;

}

public void setA(Strin

- 30岁转型期你能否成为成功人士

bijian1013

成功

很多人由于年轻时走了弯路,到了30岁一事无成,这样的例子大有人在。但同样也有一些人,整个职业生涯都发展得很优秀,到了30岁已经成为职场的精英阶层。由于做猎头的原因,我们接触很多30岁左右的经理人,发现他们在职业发展道路上往往有很多致命的问题。在30岁之前,他们的职业生涯表现很优秀,但从30岁到40岁这一段,很多人

- [Velocity三]基于Servlet+Velocity的web应用

bit1129

velocity

什么是VelocityViewServlet

使用org.apache.velocity.tools.view.VelocityViewServlet可以将Velocity集成到基于Servlet的web应用中,以Servlet+Velocity的方式实现web应用

Servlet + Velocity的一般步骤

1.自定义Servlet,实现VelocityViewServl

- 【Kafka十二】关于Kafka是一个Commit Log Service

bit1129

service

Kafka is a distributed, partitioned, replicated commit log service.这里的commit log如何理解?

A message is considered "committed" when all in sync replicas for that partition have applied i

- NGINX + LUA实现复杂的控制

ronin47

lua nginx 控制

安装lua_nginx_module 模块

lua_nginx_module 可以一步步的安装,也可以直接用淘宝的OpenResty

Centos和debian的安装就简单了。。

这里说下freebsd的安装:

fetch http://www.lua.org/ftp/lua-5.1.4.tar.gz

tar zxvf lua-5.1.4.tar.gz

cd lua-5.1.4

ma

- java-14.输入一个已经按升序排序过的数组和一个数字, 在数组中查找两个数,使得它们的和正好是输入的那个数字

bylijinnan

java

public class TwoElementEqualSum {

/**

* 第 14 题:

题目:输入一个已经按升序排序过的数组和一个数字,

在数组中查找两个数,使得它们的和正好是输入的那个数字。

要求时间复杂度是 O(n) 。如果有多对数字的和等于输入的数字,输出任意一对即可。

例如输入数组 1 、 2 、 4 、 7 、 11 、 15 和数字 15 。由于

- Netty源码学习-HttpChunkAggregator-HttpRequestEncoder-HttpResponseDecoder

bylijinnan

javanetty

今天看Netty如何实现一个Http Server

org.jboss.netty.example.http.file.HttpStaticFileServerPipelineFactory:

pipeline.addLast("decoder", new HttpRequestDecoder());

pipeline.addLast(&quo

- java敏感词过虑-基于多叉树原理

cngolon

违禁词过虑替换违禁词敏感词过虑多叉树

基于多叉树的敏感词、关键词过滤的工具包,用于java中的敏感词过滤

1、工具包自带敏感词词库,第一次调用时读入词库,故第一次调用时间可能较长,在类加载后普通pc机上html过滤5000字在80毫秒左右,纯文本35毫秒左右。

2、如需自定义词库,将jar包考入WEB-INF工程的lib目录,在WEB-INF/classes目录下建一个

utf-8的words.dict文本文件,

- 多线程知识

cuishikuan

多线程

T1,T2,T3三个线程工作顺序,按照T1,T2,T3依次进行

public class T1 implements Runnable{

@Override

- spring整合activemq

dalan_123

java spring jms

整合spring和activemq需要搞清楚如下的东东1、ConnectionFactory分: a、spring管理连接到activemq服务器的管理ConnectionFactory也即是所谓产生到jms服务器的链接 b、真正产生到JMS服务器链接的ConnectionFactory还得

- MySQL时间字段究竟使用INT还是DateTime?

dcj3sjt126com

mysql

环境:Windows XPPHP Version 5.2.9MySQL Server 5.1

第一步、创建一个表date_test(非定长、int时间)

CREATE TABLE `test`.`date_test` (`id` INT NOT NULL AUTO_INCREMENT ,`start_time` INT NOT NULL ,`some_content`

- Parcel: unable to marshal value

dcj3sjt126com

marshal

在两个activity直接传递List<xxInfo>时,出现Parcel: unable to marshal value异常。 在MainActivity页面(MainActivity页面向NextActivity页面传递一个List<xxInfo>): Intent intent = new Intent(this, Next

- linux进程的查看上(ps)

eksliang

linux pslinux ps -llinux ps aux

ps:将某个时间点的进程运行情况选取下来

转载请出自出处:http://eksliang.iteye.com/admin/blogs/2119469

http://eksliang.iteye.com

ps 这个命令的man page 不是很好查阅,因为很多不同的Unix都使用这儿ps来查阅进程的状态,为了要符合不同版本的需求,所以这个

- 为什么第三方应用能早于System的app启动

gqdy365

System

Android应用的启动顺序网上有一大堆资料可以查阅了,这里就不细述了,这里不阐述ROM启动还有bootloader,软件启动的大致流程应该是启动kernel -> 运行servicemanager 把一些native的服务用命令启动起来(包括wifi, power, rild, surfaceflinger, mediaserver等等)-> 启动Dalivk中的第一个进程Zygot

- App Framework发送JSONP请求(3)

hw1287789687

jsonp跨域请求发送jsonpajax请求越狱请求

App Framework 中如何发送JSONP请求呢?

使用jsonp,详情请参考:http://json-p.org/

如何发送Ajax请求呢?

(1)登录

/***

* 会员登录

* @param username

* @param password

*/

var user_login=function(username,password){

// aler

- 发福利,整理了一份关于“资源汇总”的汇总

justjavac

资源

觉得有用的话,可以去github关注:https://github.com/justjavac/awesome-awesomeness-zh_CN 通用

free-programming-books-zh_CN 免费的计算机编程类中文书籍

精彩博客集合 hacke2/hacke2.github.io#2

ResumeSample 程序员简历

- 用 Java 技术创建 RESTful Web 服务

macroli

java编程WebREST

转载:http://www.ibm.com/developerworks/cn/web/wa-jaxrs/

JAX-RS (JSR-311) 【 Java API for RESTful Web Services 】是一种 Java™ API,可使 Java Restful 服务的开发变得迅速而轻松。这个 API 提供了一种基于注释的模型来描述分布式资源。注释被用来提供资源的位

- CentOS6.5-x86_64位下oracle11g的安装详细步骤及注意事项

超声波

oraclelinux

前言:

这两天项目要上线了,由我负责往服务器部署整个项目,因此首先要往服务器安装oracle,服务器本身是CentOS6.5的64位系统,安装的数据库版本是11g,在整个的安装过程中碰到很多的坑,不过最后还是通过各种途径解决并成功装上了。转别写篇博客来记录完整的安装过程以及在整个过程中的注意事项。希望对以后那些刚刚接触的菜鸟们能起到一定的帮助作用。

安装过程中可能遇到的问题(注

- HttpClient 4.3 设置keeplive 和 timeout 的方法

supben

httpclient

ConnectionKeepAliveStrategy kaStrategy = new DefaultConnectionKeepAliveStrategy() {

@Override

public long getKeepAliveDuration(HttpResponse response, HttpContext context) {

long keepAlive

- Spring 4.2新特性-@Import注解的升级

wiselyman

spring 4

3.1 @Import

@Import注解在4.2之前只支持导入配置类

在4.2,@Import注解支持导入普通的java类,并将其声明成一个bean

3.2 示例

演示java类

package com.wisely.spring4_2.imp;

public class DemoService {

public void doSomethin